Security

IT-Sicherheit ist für Unternehmen von geschäftskritischer Bedeutung. Sicherheitsvorfälle können die Existenz einer Organisation gefährden. Im Bereich Security finden Sie Ratgeber, Schritt-für-Schritt-Anleitungen und Best Practices, die bei der Absicherung der eigenen IT-Landschaft Unterstützung bieten. Das reicht vom Schutz der Endpunkte über komplexe Multi-Cloud-Umgebungen bis zur Aufklärung hinsichtlich der sich stetig verändernden Bedrohungslage. Tipps und Tricks helfen dabei, die eigene Angriffsfläche zu verringern.

-

News

08 Jun 2026

Kostenloser E-Guide: Agentic AI: Risiken und Schutzmaßnahmen

Der Einsatz von Agentic AI birgt Sicherheitsrisiken wie erweiterte Angriffsflächen, interne Gefahren, Datenschutzverstöße und die Manipulation von KI-Agenten. Weiterlesen

-

Tipp

08 Jun 2026

KI und Zero-Day-Schwachstellen: Die Folgen für Unternehmen

Die Fähigkeit von KI, schwerwiegende Zero-Day-Schwachstellen in kurzer Zeit aufzuspüren und auszunutzen hilft Angreifern wie Verteidigern gleichermaßen. Was CISOs beachten sollten. Weiterlesen

-

Tipp

29 Jul 2022

8 Vorteile einer Automatisierung der DevSecOps-Strategie

DevSecOps hilft Unternehmen nicht nur, sicherere Anwendungen zu entwickeln. Die Technik lässt sich auch nutzen, um wiederkehrende und oft mühsame Aufgaben zu automatisieren. Weiterlesen

-

Definition

28 Jul 2022

Hacker

Ein Hacker ist eine Person, die ihre besonderen Computer- oder Netzwerkkenntnisse einsetzt, um ein Problem zu lösen. Vor allem Medien verwenden den Begriff auch für Angreifer. Weiterlesen

von- Linda Rosencrance

- Wesley Chai, TechTarget

-

Definition

28 Jul 2022

Identitätsanbieter (Identity Provider, IdP)

Über einen Identitätsanbieter können sich Anwender bei Diensten oder Websites authentifizieren, ohne sich jedes Mal neue Anmeldedaten merken zu müssen oder diese anlegen zu müssen. Weiterlesen

-

Tipp

27 Jul 2022

Wie Angreifer KI und ML gegen Unternehmen einsetzen

Von KI profitieren sowohl Unternehmen als auch Cyberangreifer. Erfahren Sie hier, wie Hacker KI und ML nutzen, um gegen Firmen vorzugehen und wie man sich schützen kann. Weiterlesen

-

Tipp

26 Jul 2022

3 Tipps zum Einstieg in Security Service Edge

SSE hat aus Sicherheitssicht nahezu alle Vorteile von SASE. Gleichzeitig verzichtet das Konzept aber auf einen großen Teil des Overheads und oft gar nicht benötigte Funktionen. Weiterlesen

-

Meinungen

22 Jul 2022

Security-Pläne und Herausforderungen aus CISO-Sicht

CISOs haben eine individuelle Einschätzung, was die größte Bedrohung für ihre IT darstellt, sehen die Lage aber entspannter als im Vorjahr. Wo liegen die Prioritäten der CISOs? Weiterlesen

-

News

22 Jul 2022

HP Wolf Security: Gestohlene Zugangsdaten sind preiswert

Günstig und leicht verfügbar sind derzeit nicht die gängigsten Vokabeln. Auf Malware und gestohlene Zugangsdaten trifft dies aber zu. Die gibt es schon für wenige US-Dollar. Weiterlesen

-

Definition

21 Jul 2022

Data Masking (Datenmaskierung)

Wenn Unternehmen Software testen, sollte dies mit möglichst realistischen Daten passieren. Originaldaten sind hierfür tabu, bei der Datenmaskierung werden Daten anonymisiert. Weiterlesen

-

Definition

21 Jul 2022

Out-of-band Patch

Ein Out-of-band Patch ist meist ein Sicherheitsupdate, dass außerhalb des normalen Update-Rhythmus veröffentlicht wird, um eine kritische Schwachstelle zu schließen. Weiterlesen

-

Tipp

20 Jul 2022

Bedrohungen für Multi-Cloud-Umgebungen erkennen und stoppen

Die Nutzung von mehr als einer Cloud vergrößert die Angriffsfläche. Außerdem wird dadurch das Erkennen von Cybergefahren erschwert. Mit Threat Hunting kann man das Risiko senken. Weiterlesen

-

Meinungen

19 Jul 2022

Zero Trust nach Maß: Auswahlkriterien einer ZTNA-Lösung

ZTNA stellt sicher, dass Anwender und Geräte stets auf ihre Security überprüft werden, bevor sie Zugriff auf Ressourcen erhalten. Worauf kommt es bei Zero Trust Network Access an? Weiterlesen

-

Tipp

18 Jul 2022

Bedrohungsabwehr mit EDR und XDR: Die passende Lösung finden

Die Erkennung von und Reaktion auf Bedrohungen wird immer wichtiger für Unternehmen. XDR wie EDR können IT-Teams dabei unterstützen. Wo liegen die Unterschiede und Gemeinsamkeiten? Weiterlesen

-

Meinungen

15 Jul 2022

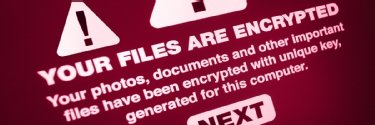

Ransomware-Angriffe: Wie man sich besser absichern kann

Die aktuelle Situation hat die Bedrohungslage verschärft. Es ist vermehrt mit Cyberangriffen zu rechnen. Was können Unternehmen tun, um ihre Sicherheitslage zu verbessern? Weiterlesen

-

Definition

14 Jul 2022

Mandatory Access Control (MAC)

Mandatory Access Control, oder abgekürzt MAC legt fest, wer oder was auf bestimmte Objekte in einem System zugreifen darf. Anwender haben keinen Zugriff auf die Berechtigungen. Weiterlesen

-

Definition

14 Jul 2022

Identity Governance

Identity Governance verbindet Lösungen zum Identity and Access Management (IAM) mit der Einhaltung von Compliance-Regeln und Verbesserung der IT-Sicherheit. Weiterlesen

-

Ratgeber

14 Jul 2022

Die Komponenten der VMware SASE Platform im Check

Die VMware SASE Platform bietet viele Netzwerk- und Sicherheitsfunktionen, aber sie wird in einem Angebot offeriert, das sich wie ein Paket aus vielen Einzelprodukten anfühlt. Weiterlesen

-

Tipp

13 Jul 2022

Tipps zum Umsetzen von Security by Design in der Cloud

Das Anwenden von Security by Design in der Cloud mag als sehr schwieriges Unterfangen erscheinen. Mit folgenden Maßnahmen lassen sich von Grund auf sichere Anwendungen umsetzen. Weiterlesen

-

Meinungen

12 Jul 2022

Mikrosegmentierung: Wie die IT-Sicherheit von der Schifffahrt lernt

Mikrosegmentierung kann ein probates Werkzeug sein, um Unternehmen vor Cyberangriffen besser zu schützen. Die Umsetzung mag eine Herausforderung sein, sich aber lohnen. Weiterlesen

-

Ratgeber

11 Jul 2022

DSGVO: Zertifizierung als Grundlage einer Datenübermittlung

Die Datenschutzaufsichtsbehörden haben dargelegt, wie eine Zertifizierung nach DSGVO als Rechtsgrundlage für eine Übermittlung personenbezogener Daten genutzt werden kann. Weiterlesen

-

Definition

07 Jul 2022

Virensignaturen oder Virendefinitionen

Virensignaturen werden von Antivirenprogramme oder Antimalware-Lösungen heruntergeladen, um die Datenbanken hinsichtlich der Erkennung von Schadsoftware zu aktualisieren. Weiterlesen

-

Feature

07 Jul 2022

Wie Zero Trust die Netzwerkvirtualisierung vereinheitlicht

Die Kombination von Zero Trust und Netzwerkvirtualisierung kann Sicherheitsrichtlinien stärken, die domänenübergreifende Zusammenarbeit verbessern und die Transparenz erhöhen. Weiterlesen

-

Definition

07 Jul 2022

Open Platform Communications (OPC)

Open Platform Communications (OPC) ist ein plattformunabhängiger Interoperabilitätsstandard für den sicheren Austausch von industriellen Automatisierungsdaten. Weiterlesen

-

Meinungen

07 Jul 2022

Wie Unternehmen technisch versierten Betrügern zuvorkommen

Betrugserkennung ist kein leichtes Unterfangen, denn die Betrüger verfeinern ihre Methoden stetig. Mit KI und maschinellen Lernmethoden lassen sich neue Betrugsmaschen erkennen. Weiterlesen

von- Michael Eggloff, Teradata

-

Feature

07 Jul 2022

Welche Security-Maßnahmen S/4HANA-Migrationen beschleunigen

In diesem Interview erörtert Juan Pablo Perez-Etchegoyen, CTO bei Onapsis, warum es wichtig ist, zu Beginn eines S/4HANA-Migrationsprojekts Sicherheitsmaßnahmen anzugehen. Weiterlesen

-

Tipp

06 Jul 2022

Tipps für ein Patch-Management in virtuellen Umgebungen

Ordentlich gepatchte Systeme sind eine Grundvoraussetzung für den sicheren Betrieb. Da sind virtuelle Umgebungen keine Ausnahme, aber mit besonderen Herausforderungen verbunden. Weiterlesen

-

Meinungen

05 Jul 2022

Wie man das Risiko Privilegien-Eskalation eindämmen kann

Angreifer sind sehr findig darin, sich per Rechteausweitung höhere Berechtigungen zu verschaffen und sich so freier in Unternehmensumgebungen zu bewegen, ohne entdeckt zu werden. Weiterlesen

-

Feature

05 Jul 2022

Die verschiedenen Typen von Netzwerkdienstleistern

Dieser Überblick mit grundlegenden Begriffen ist sowohl für Einsteiger als auch für Experten gedacht. Sie erfahren mehr zu Netzwerkdiensten und den verschiedenen Anbietertypen. Weiterlesen

-

Ratgeber

04 Jul 2022

Wie es um die Sicherheit von Gesundheits-Apps steht

Das BSI hat eine neue Technische Richtlinie zur Sicherheit von Digitalen Gesundheitsanwendungen veröffentlicht. Ein Blick auf Security und Datenschutz bei Gesundheits-Apps. Weiterlesen

-

Definition

04 Jul 2022

Patch (fix)

Ein Software-Patch oder Fix ist eine Schnellreparatur für ein Programm, die Funktionsprobleme behebt, die Sicherheit verbessert oder neue Funktionen hinzufügt. Weiterlesen

-

Meinungen

01 Jul 2022

Cloud-Gefahren, die häufig unterschätzt werden

Hinter den Kulissen können Cloud-Dienste Zugänge öffnen, die Angreifer zum unerlaubten Zugriff auf Daten nutzen können. Vier typische Cloud-Risiken, die IT-Teams beachten sollten. Weiterlesen

-

Definition

01 Jul 2022

Business-Continuity-Plan (BCP)

Ein Business-Continuity-Plan dokumentiert wichtige Informationen über Maßnahmen und Prozesse, die Geschäftsausfall verhindern oder den Betrieb in Katastrophen aufrechterhalten. Weiterlesen

-

Definition

30 Jun 2022

Cracker

Als Cracker wurde jemand bezeichnet, der in Computersysteme einbricht, Passwörter oder Lizenzen in Programmen umgeht oder auf andere Weise absichtlich die IT-Sicherheit verletzt. Weiterlesen

von- Ben Lutkevich, TechTarget

- Sharon Shea, TechTarget

-

Tipp

29 Jun 2022

Die vier besten Methoden für sicheren Quellcode

Attacken auf die Software Supply Chain nehmen weiter zu. Der Schutz des im Unternehmen genutzten Codes wird daher immer wichtiger. Wir stellen vier Tipps für sicheren Code vor. Weiterlesen

-

News

29 Jun 2022

Kostenloses eBook: Mehr Sicherheit mit Windows Server 2022

Der Windows Server 2022 erlaubt es Unternehmen, ihre IT-Umgebung dank neuer Security-Funktionen widerstandsfähiger zu machen und so die Angriffsfläche zu verringern. Weiterlesen

-

Definition

29 Jun 2022

Systemintegrator

Systemintegratoren stellen für Kunden IT-Systeme aus Produkten verschiedener Anbieter zusammen. Systemintegratoren richten sich an eher große Unternehmen als Kunden. Weiterlesen

von- Spencer Smith, Site Editor

- John Moore, TechTarget

-

Meinungen

28 Jun 2022

Sicher automatisieren mit der Public-Key-Infrastruktur

Damit sensible Informationen in der Produktion bei den richtigen Systemen landen, ist ein sicherer Austausch unabdingbar. PKI kann die Basis für eine sichere Digitalisierung sein. Weiterlesen

von- Andreas Philipp, Keyfactor

-

Feature

27 Jun 2022

SD-WAN und SASE: Herausforderungen und Marktentwicklung

SD-WAN und SASE sind in der Netzwerkbranche weit verbreitet, aber die Dienstanbieter müssen sich mit den Herausforderungen befassen, die die Akzeptanzraten zu senken drohen. Weiterlesen

-

Definition

23 Jun 2022

Malware

Malware oder Schadsoftware ist jedes Programm oder jede Datei, die ein System, ein Netzwerk oder einen Server absichtlich schädigt. Malware tritt in unterschiedlichen Formen auf. Weiterlesen

-

Meinungen

21 Jun 2022

Mit SASE der sich verändernden Sicherheitslage begegnen

Die fortschreitende Digitalisierung des Arbeitsplatzes mit mehr Flexibilität für Mitarbeiter zwingt Unternehmen, die Sicherheit ihrer IT-Infrastruktur neu zu definieren. Weiterlesen

von- Sebastian Ganschow, NTT

-

Feature

20 Jun 2022

Die Vorteile von SD-LAN für die Campusvirtualisierung

Die LAN-Virtualisierung umfasst seit langem VLANs zur Segmentierung des Datenverkehrs. Aber das softwaredefinierte LAN bietet mit Zero-Trust-Strategien umfassendere Sicherheit. Weiterlesen

-

Tipp

20 Jun 2022

Sicherheitsrisiken mit Micropatching eindämmen

Zahllose bekannte, aber ungepatchte Sicherheitslücken stellen ein enormes Risiko dar. Beim Micropatching werden Schwachstellen sehr gezielt ohne große Updates geschlossen. Weiterlesen

-

Meinungen

17 Jun 2022

Mit XDR und Zero Trust Skriptattacken stoppen

Viele Unternehmen können trotz hohen Sicherheitsrisikos nicht auf Skriptsprachen verzichten. Zero Trust und XDR können eingesetzt werden, um die Sicherheit zu verbessern. Weiterlesen

-

Tipp

16 Jun 2022

Fünf Strategien für die REST-API-Authentifizierung

Es gibt verschiedene Authentifizierungsmethoden für REST APIs, die von einfachen Anmeldeinformationen bis hin zu komplexen, mehrschichtigen Zugangskontrollen reichen. Weiterlesen

von- Priyank Gupta

-

Definition

16 Jun 2022

Security Awareness Training

Mitarbeiter sind ein wichtiger Aktivposten in der Security-Strategie eines Unternehmens. Die Schulung des Sicherheitsbewusstseins gilt als wichtiger Baustein in der IT-Sicherheit. Weiterlesen

-

Ratgeber

15 Jun 2022

Wie Bußgelder bei Datenschutzverletzungen berechnet werden

Die DSGVO enthält keine konkrete Vorgabe, wie die Höhe des Bußgeldes bei Datenschutzverletzung berechnet wird. Nun hat der Europäische Datenschutzausschuss eine Leitlinie erstellt. Weiterlesen

-

Tipp

14 Jun 2022

Mit diesen vier Best-Practices halten Sie Ordnung in AWS

Wir haben einige Tipps für Sie zusammengestellt, wie Sie AWS Organizations erfolgreich nutzen – also Ihre Effizienz und Sicherheit bei der Verwaltung von Konten erhöhen. Weiterlesen

-

Antworten

11 Jun 2022

Wie unterscheidet man Zero Trust und minimale Rechtevergabe?

Zero Trust und das Prinzip der minimalen Rechtevergabe liefern eine Basis für die Risikominderung durch strenge Zugriffskontrolle. Dennoch unterscheiden sich die beiden Konzepte. Weiterlesen

-

Meinungen

10 Jun 2022

Sicherheitsdaten sammeln, korrelieren und nutzen

Mittelständische Firmen nutzen häufig eine Reihe von Security-Lösungen wie Firewalls, Identity Management oder 2FA. Meist hapert es aber an der übergreifenden Analyse der Daten. Weiterlesen

-

Meinungen

10 Jun 2022

Zero-Trust-Implementierung für IoT-Sicherheit vereinfachen

Zero-Trust-Zugang und Netzwerksicherheit können kompliziert werden. Mit der richtigen Software, Denkweise und Endpunkt-Tools können Admins die Implementierung richtig angehen. Weiterlesen

-

Definition

09 Jun 2022

U2F (Universal 2nd Factor)

U2F (Universal 2nd Factor) ist ein Standard für Authentifizierung, der Verschlüsselung und private Schlüssel verwendet, um unterstützte Konten zu entsperren und zu schützen. Weiterlesen

-

News

08 Jun 2022

Angreifer bleiben länger unbemerkt in Unternehmensnetzen

Durchschnittlich 34 Tage gehen Kriminelle unbemerkt auf Erkundungstour in den betroffenen Unternehmen. Ist Ransomware der Einstiegsgrund, erfolgt der eigentliche Angriff schneller. Weiterlesen

-

Tipp

08 Jun 2022

Ist die Cloud eine kritische Infrastruktur für Unternehmen?

Die Cloud ist für viele Unternehmen mittlerweile eine kritische Infrastruktur geworden. Wie sahen die größten Cloud-Störungen aus und welche Maßnahmen können Sie dagegen ergreifen? Weiterlesen

-

Meinungen

07 Jun 2022

Multi-Cloud-Umgebungen im Griff behalten

Der Einsatz mehrerer Clouds kann zu komplexem IT-Management führen. So benötigen Unternehmen Lösungen, die Anwendungen und Daten über mehrere Clouds verbinden und sichern. Weiterlesen

von- Roman Borovits, F5

-

News

07 Jun 2022

Das Sicherheitsrisiko der nicht verwalteten Angriffsfläche

Fehlkonfigurationen in der Cloud, ungeschützte Remote-Zugänge oder öffentlich zugängliche Datenbanken. Viele Unternehmen wissen nicht um alle Angriffspunkte, die sie bieten. Weiterlesen

-

Antworten

06 Jun 2022

Wie unterscheiden sich Netzwerk- und Mikrosegmentierung?

Sowohl die Netzwerksegmentierung als auch die neuere Mikrosegmentierung dienen zur Kontrolle von Zugriffen über das Netzwerk. Wie sie dies tun, unterscheidet sich aber deutlich. Weiterlesen

-

Definition

05 Jun 2022

WebAuthn-API

Die WebAuthn-API ist eine Schnittstelle für Anmeldeinformationen, mit der Webanwendungen Benutzer authentifizieren können, ohne ihre Kennwörter auf Servern zu speichern. Weiterlesen

-

Definition

04 Jun 2022

Allowlist (Whitelist)

Eine Allowlist (Whitelist) ist ein Security-Ansatz, der eine Liste von E-Mail-Adressen, IP-Adressen, Domänennamen oder Anwendungen zulässt, während alle anderen abgelehnt werden. Weiterlesen

-

Antworten

03 Jun 2022

Wie unterscheidet man Zero Trust und Zero Knowledge Proof?

Der Null-Wissen-Beweis (Zero Knowledge Proof) kann Unternehmen dabei unterstützen, das Zero-Trust-Konzept umzusetzen. Wo liegen die Überschneidungen und wo die Unterschiede? Weiterlesen

-

Tipp

02 Jun 2022

6 Methoden für sichere Dateiübertragung in Unternehmen

Die gemeinsame Nutzung und die Übertragung von Dateien gehören zum Alltag von Unternehmen. Um Gefahren dabei einzugrenzen, sind verschiedene Vorsichtsmaßnahmen notwendig. Weiterlesen

-

Ratgeber

01 Jun 2022

Tipps zum Schutz des Active Directory vor Angriffen

In den letzten Jahren haben Ransomware-Angriffe auf das Active Directory zugenommen. Der Beitrag liefert Tipps, wie sich der Verzeichnisdienst erfolgreich schützen lässt. Weiterlesen

-

Tipp

31 Mai 2022

So können Firmen passwortlose Authentifizierung einführen

Es ist keine neue Erkenntnis, dass Passwörter nicht mehr zeitgemäß sind. Dennoch sind sie Alltag. Wie können Unternehmen eine passwortlose Authentifizierung einrichten? Weiterlesen

-

Tipp

30 Mai 2022

Nachhaltige Cybersicherheit in der Praxis umsetzen

Nachhaltigkeit in der Cybersicherheit bedeutet, Ressourcen so zu investieren, dass die aktuelle und zukünftige Sicherheitslage eines Unternehmens davon profitiert. Weiterlesen

-

Definition

29 Mai 2022

Kerckhoff-Prinzip

Das Kerckhoff-Prinzip besagt, dass ein kryptografisches System so konzipiert sein sollte, dass es sicher ist, auch wenn alle Details außer dem Schlüssel öffentlich bekannt sind. Weiterlesen

-

Definition

28 Mai 2022

Disaster-Recovery-Test

Ein Disaster-Recovery-Test validiert die Einsatz- und Funktionsfähigkeit der Notfallplanung. Die Tests sollten regelmäßig erfolgen und aktualisiert werden, damit sie nutzbar sind. Weiterlesen

von- Ed Hannan, Managing Editor, Storage

- James Alan Miller, TechTarget

-

Definition

28 Mai 2022

Endlosschleife

Eine Endlosschleife ist ein Programmteil, das keinen funktionalen Ausgang hat, so dass es sich unendlich wiederholt. Typischerweise ist ein Programmierfehler die Ursache. Weiterlesen

-

Meinungen

27 Mai 2022

Auf sicherem Weg zum Cloud Computing

Damit bei einer Migration in die Cloud die Umgebungen sicher bleiben und die Verwaltungsprogramme auch sicher sind, sollten Unternehmen bei der Planung mit Bedacht vorgehen. Weiterlesen

-

Feature

26 Mai 2022

Ein rechtlicher Blick auf die EU-Verordnung zu KI

Die EU-Verordnung zur künstlichen Intelligenz wird bereits stark diskutiert. Erfahren Sie hier, was geplant ist, welcher Ansatz verfolgt wird und wo das Gesetz Anwendung findet. Weiterlesen

-

Meinungen

25 Mai 2022

Warum Datensicherungen zur neuen Sicherheitsebene werden

Storage und Security rücken enger zusammen. Die Grenzen zwischen den einst getrennten Fachgebieten verschwimmen langsam und das ist gut so, für beide Seiten und die IT-Umgebung. Weiterlesen

-

Tipp

25 Mai 2022

7 Möglichkeiten zur Risikominderung im Web3

Viele Firmen interessieren sich derzeit für die Möglichkeiten im Web3. Dabei dürfen sicherheitsrelevante Auswirkungen nicht vernachlässigt werden. Wir stellen 7 Best Practices vor. Weiterlesen

-

News

24 Mai 2022

RPA: Prozesse automatisieren bedeutet auch kommunizieren

Das Automatisieren von Geschäftsprozessen und IT-Abläufen dient Unternehmen und entlastet Mitarbeiter gleichermaßen. Zunehmend gewinnt dabei KI und die Cloud-Nutzung an Bedeutung. Weiterlesen

-

Meinungen

24 Mai 2022

App-Sicherheit: Warum Betriebssystem-Updates nicht genügen

Der Schutz von mobilen Geräten im Unternehmen ist von zentraler Bedeutung. Und das heißt bei Updates ist nicht nur das Betriebssystem wichtig, sondern auch die Apps. Weiterlesen

von- Dr. Christian Schläger, Build38

-

Tipp

23 Mai 2022

Die Vorteile einer nachhaltigen IT Security für Unternehmen

Nachhaltige Cybersicherheit steht für eine langfristige Betrachtung von Cyberrisiken. Daraus ergeben sich technische, finanzielle und Image-Vorteile für Unternehmen. Ein Überblick. Weiterlesen

von- Diana Kelly, SecurityCurve

- Deepayan Chanda

-

Meinungen

23 Mai 2022

Wie man iOS-Apps per Sideload lädt und warum das riskant ist

IT-Experten sollten wissen, wie iOS-Anwendungen per Sideload geladen werden können und warum dies nicht ratsam ist. Erfahren Sie mehr über die zwei gängigsten Sideload-Methoden. Weiterlesen

-

Definition

22 Mai 2022

Datenresidenz (Data Residency)

Datenresidenz bezieht sich auf den geografischen Speicherort der Daten eines Unternehmens beziehungsweise den damit verbundenen regulatorischen Anforderungen. Weiterlesen

-

Definition

21 Mai 2022

Web Application Firewall (WAF)

Erfahren Sie, was eine Web Application Firewall (WAF) ist, wie sie funktioniert und wie mit ihr der Traffic einer Webanwendung überwacht, gefiltert oder blockiert werden kann. Weiterlesen

-

Definition

21 Mai 2022

Verschlüsselung auf Spaltenebene

Die Verschlüsselung auf Spaltenebene ist eine Methode der Datenbankverschlüsselung, bei der die Daten in jeder Zelle oder jedem Feld einer Spalte das gleiche Kennwort haben. Weiterlesen

-

Definition

21 Mai 2022

Schwachstellenanalyse

Eine Schwachstellenanalyse ist die Definition, Identifizierung, Klassifizierung und Priorisierung von Schwachstellen in Computersystemen, Anwendungen und Netzinfrastrukturen. Weiterlesen

-

Meinungen

20 Mai 2022

Zulieferer und Supply Chains vor Cyberrisiken absichern

Vernetzte Lieferketten sorgen für Abhängigkeiten und Unternehmen haben kaum Transparenz, wie es in der Software Supply Chain um Sicherheitslücken steht. Das birgt Risiken. Weiterlesen

-

Ratgeber

18 Mai 2022

Privileged Access Workstations: Umgebungen sicher verwalten

Privileged Access Workstations haben die Aufgabe, einen sicheren Verwaltungspunkt zur Verfügung zu stellen. Zum Beispiel für das Active Directory. Der Beitrag zeigt die Grundlagen. Weiterlesen

-

Feature

18 Mai 2022

Rubrik Security Cloud soll Cybersicherheit verstärken

Der Hersteller will mit seiner Plattform die Datenresilienz stärken, Analysen und Monitoring optimieren und Recoverys beschleunigen, unabhängig vom Speicherstandort und -system. Weiterlesen

-

Antworten

17 Mai 2022

Was sind die Vor- und Nachteile der Mikrosegmentierung?

Viele Admins überlegen aktuell, Mikrosegmentierung in ihren Netzen einzuführen, um die Zugangskontrollen und IT-Sicherheit zu verbessern. Die Umsetzung ist aber sehr komplex. Weiterlesen

-

Tipp

16 Mai 2022

PKIaaS: Die Vor- und Nachteile verwalteter PKI-Lösungen

Es gibt viele gute Gründe, die für einen Public-Key-Infrastruktur-Dienst sprechen: Höhere Sicherheit, kalkulierbare Kosten, bessere Skalierbarkeit und geringerer Aufwand. Weiterlesen

-

Definition

15 Mai 2022

SaltStack

SaltStack ist ein Konfigurationsmanagement- und Orchestrierungswerkzeug. Es automatisiert wiederkehrende Aufgaben der Systemadministration und der Codebereitstellung. Weiterlesen

-

Definition

14 Mai 2022

Open Security

Open Security ist ein Ansatz zum Schutz von Software, Hardware und anderen Komponenten von Informationssystemen mit Methoden, deren Design und Details öffentlich zugänglich sind. Weiterlesen

-

Feature

13 Mai 2022

Zero Trust und Wireless WAN beeinflussen die IoT-Vernetzung

Zero-Trust-Sicherheitsmodelle, die Entwicklung des drahtlosen WAN und das Aufkommen von Pop-up-Geschäftsmodellen treiben die Innovation bei den IoT-Netzwerkfunktionen voran. Weiterlesen

-

Ratgeber

13 Mai 2022

Diese Kerberos-Einstellungen sollten Windows-Admins kennen

Das Kerberos-Protokoll ist zentral für die Sicherheit von Microsoft-Netzwerken. Wir erklären, wie Sie Ihr Active Directory so konfigurieren, dass Kerberos sicher arbeiten kann. Weiterlesen

-

Meinungen

13 Mai 2022

Risiken bei maschinellen Identitäten richtig begegnen

Die Zahl der Maschinenidentitäten in Unternehmen steigt massiv. Gerät so eine Identität in falsche Hände, können sich Angreifer seitwärts durch die Infrastruktur bewegen. Weiterlesen

-

Meinungen

10 Mai 2022

Mit Identity Security in eine sichere digitale Zukunft

Welche Nutzer und welche Geräte haben mit welchen Anwendungen Zugriff auf Unternehmensressourcen? Identitätssicherheit ist unabdingbar, aber eine Herausforderung für Unternehmen. Weiterlesen

von- Arne Ohlsen, SailPoint

-

Meinungen

10 Mai 2022

Was KMUs bei der Netzwerksicherheit beachten müssen

Kleine und mittlere Unternehmen (KMU) sind besonders durch Cyberangriffe gefährdet. Sie verfügen oft nicht über die Expertise und die Ressourcen, um sich ausreichend zu schützen. Weiterlesen

von- Thorsten Kurpjuhn, Zyxel

-

Tipp

09 Mai 2022

Datensicherheit verbessern: Verschlüsselung auf Endpunkten

Die Verschlüsselung von Daten auf den Endpunkten in Unternehmen ist eine essenzielle Verteidigungslinie, falls ein Gerät gestohlen wird oder es zu einem Cybereinbruch kommt. Weiterlesen

-

Meinungen

06 Mai 2022

Cybersicherheit: Die Resilienz der Infrastruktur erhöhen

Cyberangriffe stellen Unternehmen zunehmend auf die Probe. Neben der Abwehr ist die Resilienz entscheidend. Verschiedene Maßnahmen helfen, die Schäden möglichst gering zu halten. Weiterlesen

von- Dominik Bredel, Kyndryl

-

Tipp

06 Mai 2022

Überdenken Sie die Sicherheitsarchitektur ihrer UC-Plattform

Wenn Außendienst- und Home-Office-Mitarbeiter Unified Communications für die Team-Arbeit nutzen, entsteht eine Sicherheitslücke. Die lässt sich durch ergänzende Technik beseitigen. Weiterlesen

-

Tipp

03 Mai 2022

Checkliste: 10 Maßnahmen zum Schutz virtueller Umgebungen

Maßnahmen wie Failover-Cluster, Verschlüsselung und das schnelle Einspielen von Patches helfen Admins beim Schutz ihrer virtuellen Maschinen vor Schadsoftware und Angreifern. Weiterlesen

-

Antworten

02 Mai 2022

Wie kann Mikrosegmentierung laterale Angriffe stoppen?

Es ist meist nur eine Frage der Zeit, bis ein erfolgreicher Cyberangriff gelingt. Mikrosegmentierungen und Zero Trust schaffen eine sichere Struktur, die den Schaden minimiert. Weiterlesen

-

Definition

01 Mai 2022

Exabyte (EB)

Ein Exabyte (EB) ist eine Einheit für Datenvolumen und entspricht zwei Bytes hoch sechzig. Exabyte sind derzeit die Obergrenze bei der Datenverarbeitung. durch Supercomputer Weiterlesen

-

Definition

01 Mai 2022

Stimmauthentifizierung (Sprachauthentifizierung)

Die Stimmauthentifizierung ist eine biometrische Methode zur eindeutigen Identifizierung des Anwenders anhand seiner Stimme, je nach Version mit bestimmtem gesprochenem Text. Weiterlesen

-

Definition

30 Apr 2022

Parameter Tampering

Bei der Manipulation von Parametern in der URL oder den Formularfeldern einer Website durch Angreifer, ohne Zustimmung des Anwenders, spricht man auch von Parameter Tampering. Weiterlesen

-

Meinungen

29 Apr 2022

Was ist in den ersten 24 Stunden nach einem Angriff zu tun?

Wenn in einem Unternehmen der Ernstfall eines Cyberangriffs eintritt, ist eine angemessene und schnelle Reaktion von Bedeutung. Ein beispielhafter Ablauf der ersten 24 Stunden. Weiterlesen

von- Neil Thacker, Netskope

-

Feature

28 Apr 2022

Ransomware Recovery Warranty: Rubriks Garantie erklärt

Es gibt Versicherungen für den Fall einer Ransomware-Attacke, aber kaum ähnliches auf Herstellerseite. Rubrik bietet eine Recovery-Garantie, die wir etwas näher betrachtet haben. Weiterlesen

-

News

28 Apr 2022

Kostenloses E-Handbook: Sicher in die Cloud migrieren

Die Nutzung der Cloud muss für Unternehmen mit flankierenden Security-Maßnahmen und einer soliden Strategie einhergehen, um den sicheren Geschäftsbetrieb zu gewährleisten. Weiterlesen