sdecoret - stock.adobe.com

Windows Server 2022: Security-Empfehlungen richtig umsetzen

Mit Gruppenrichtlinienvorlagen von Microsoft können IT-Teams Sicherheitsempfehlungen automatisiert umsetzen. Wie das funktioniert, erklärt dieser Beitrag Schritt für Schritt.

Die aktuellen Sicherheitsempfehlungen von Microsoft lassen sich als Gruppenrichtlinienvorlagen in Active Directory aber auch für alleinstehende Server automatisiert umsetzen. Natürlich besteht die Möglichkeit einzelne Einstellungen abzuändern.

Durch die Umsetzung der Richtlinien können Windows Server und Microsoft-Netzwerke so abgesichert werden, wie Microsoft es empfiehlt. Alle Einstellungsmöglichkeiten sind in Windows Server 2022 bereits enthalten, die Gruppenrichtlinien setzen diese nur um. Natürlich ist es auch möglich die Einstellungen wieder zu deaktivieren. Dadurch erhalten Unternehmen flexible Möglichkeiten die Sicherheitseinstellungen an die eigenen Anforderungen anzupassen.

Mit den Einstellungen lassen sich Sicherheitslücken absichern, die Angreifer für PrintNightmare ausnutzen (CVE-2021-34527). Dabei handelt es sich um ein Sicherheitsproblem bezüglich der Installation von Druckertreibern in Microsoft-Netzwerken.

Mehr Sicherheit mit dem kostenlosen Microsoft Security Compliance Toolkit

Die Einrichtung der Sicherheitsempfehlungen erfolgt auf Basis von Richtlinien, die sich zum Beispiel in Active Directory kostenlos einbinden lassen. Alle notwendigen Einstellungen, Tools und Dokumentationen dazu sind im Microsoft Security Compliance Toolkit enthalten. Diese Sammlung stellt Microsoft kostenlos zum Download bereit. Zum Download-Archiv der Sicherheitseinstellungen gehören Vorlagen für Windows 10 und Windows 11 sowie für ältere Server-Versionen. Es gibt aber auch bereits aktuelle Empfehlungen für Windows Server 2022.

Im Archiv sind verschiedene Richtlinien nach Aufgaben der Windows Server enthalten. Dazu gehören zum Beispiel spezielle Richtlinie für Domänencontroller, aber auch für Mitgliedsserver und für Server die kein Bestandteil von Active-Directory-Domänen sind. Die Dokumentation auf Basis von Excel-Tabellen gehört zum Lieferumfang.

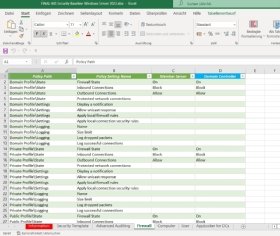

In der Tabelle „New Settings in Windows Server 2022.xlsx“ sind alle neuen Einstellungen für Windows Server 2022 gut dokumentiert, inklusive der Stellen in der Registry die durch die Richtlinieneinstellungen geändert werden. Alle Einstellungen sind in der Tabelle „FINAL-MS Security Baseline Windows Server 2022.xlsx“ verfügbar. Dazu sind im unteren Bereich verschiedene Registerkarten zu finden.

Im Verzeichnis GP Reports sind außerdem für alle Richtlinien aus dem Security Compliance Toolkit HTM-Dateien zu finden, die im Browser geöffnet werden können. Hier sind alle gesetzten Einstellungen aufgeführt und ebenfalls dokumentiert.

Die Sicherheitsempfehlungen für Windows Server 2022 umsetzen

Im Grunde genommen ist die Umsetzung der Richtlinien relativ einfach. Zum Lieferumfang des Security Compliance Toolkits gehören einige ADMX- und die dazugehörige ADML-Dateien. Diese müssen lediglich in das Verzeichnis C:\PolicyDefinitions auf den Domänencontrollern kopiert werden. Arbeiten Unternehmen mit zentralen Speicherorten für ADMX-Dateien, müssen die Vorlagen aus dem Security Compliance Toolkit in dieses Verzeichnis kopiert werden.

Die ADML-Dateien enthalten die Sprachinformationen der jeweiligen Richtlinie und müssen in den dazu passenden Unterordner kopiert werden. Für den Import stellt Microsoft das Skript „Baseline-ADImport.ps1“ zur Verfügung. Durch die Ausführung kopiert das Skript die jeweiligen Dateien in die richtigen Verzeichnisse.

Die Umsetzung der Sicherheitseinstellungen erfolgt später auf Basis des Imports der Einstellungen in neue oder bereits vorhandene Gruppenrichtlinien. Hier ist es natürlich alternativ möglich die Standardrichtlinien im Active Directory zu verwenden. Das ist allerdings nicht empfehlenswert. Besser ist es eigenen Gruppenrichtlinien zu erstellen. Dadurch lassen sich Probleme schneller identifizieren und Anpassungen wieder zurücknehmen. Die Dokumentation ist in diesem Fall ebenso einfacher.

Richtlinieneinstellungen einfach anwenden

Der einfachste Weg für das Umsetzen der Microsoft-Empfehlungen besteht darin, dass Admins einfach die Gruppenrichtlinienverwaltungskonsole (gpmc.msc) auf Domänencontrollern öffnen und die Richtlinienbackups aus dem Verzeichnis des Security Compliance Toolkits als neue Richtlinien in das produktive Active Directory importieren. Danach müssen die Richtlinien nur noch mit der Domäne verknüpft werden, was mit Drag & Drop kein Problem darstellt. Vor der Verknüpfung ist es noch möglich einzelne Einstellungen in den Richtlinien abzuändern, wenn diese nicht gewünscht sind. Das geht aber auch jederzeit noch nachträglich.

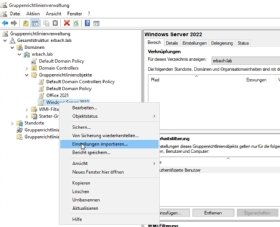

Für die Umsetzung kann über das Kontextmenü von Gruppenrichtlinienobjekte in der Gruppenrichtlinienverwaltungskonsole zum Beispiel eine neue Gruppenrichtlinie mit der Bezeichnung Windows Server 2022 Domänencontroller erstellt werden. Über das Kontextmenü der neuen Richtlinie steht der Menüpunkt Einstellungen importieren zur Verfügung. Danach startet ein Assistent. Hier wird zum Verzeichnis GPOs im Archiv des Microsoft Compliance Security Toolkits gewechselt. Nach dem Öffnen des Verzeichnisses zeigt der Assistent alle Gruppenrichtlinien an, die sich im Verzeichnis befinden.

Durch die Auswahl der gewünschten Vorlage importiert der Assistent jetzt alle Einstellungen in die neue Gruppenrichtlinie. Die einzelnen Einstellungen sind dokumentiert. An dieser Stelle gibt es spezielle Richtlinien für Domänencontroller, Mitgliedsserver und weitere Optionen. Es ist möglich mehrere Richtlinien zu erstellen und für Container in der Domäne zu binden. Damit die neue Gruppenrichtlinie angewendet wird, muss dieses lediglich per Drag & Drop verknüpft werden. Es ist auf diesem Weg zum Beispiel problemlos möglich neue Richtlinien mit der ganzen Domäne oder nur einzelnen Organisationseinheiten zu verknüpfen.

Aktuelle Einstellungen mit den GPOs von Microsoft vergleichen

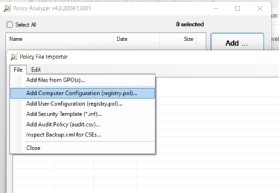

Bestandteil des Downloads ist das kostenlose Tool Policy Analyzer. Dieses kann schnell und einfach verschiedene Gruppenrichtlinien miteinander vergleichen. Für den Vergleich ist ein Backup der aktuellen Gruppenrichtlinien notwendig. Dieses kann danach mit den Gruppenrichtlinienempfehlungen von Microsoft verglichen werden. Für den einfacheren Vergleich hat Microsoft *.PolicyRules-Dateien eingebunden. Eine solche Datei gibt es für jede Gruppenrichtlinie.

Fazit

Wer Microsoft- oder Active-Directory-Umgebungen wie einzelne Server mit Windows Server 2022 und älter absichern will, sollte sich die Möglichkeiten des kostenlosen Microsoft Security Compliance Toolkits anschauen. Zunächst erfolgt die Absicherung der Server mit Standard-Tools. Die Änderungen sind umfassend dokumentiert und lassen sich bei Bedarf flexibel anpassen und wieder rückgängig machen. Nach der Umsetzung erhalten Unternehmen eine sichere Serverumgebung auf Basis der Sicherheitsempfehlungen von Microsoft.