Grafvision - Fotolia

Herausforderungen der Data Protection

Firmen haben mit einem Mix an Problemen zu kämpfen, die durch Datenüberflutung, Datenschutzregeln, Zugriffsrechte, Cyberangriffe, Cloud-Apps, KI und menschliche Fehler entstehen.

Data Protection erfordert administrative und betriebliche Kontrollen, technische Kontrollen wie Zugriffsverwaltung, Autorisierung und Verschlüsselung sowie physische Kontrollen zum Schutz der Computerhardware und der Arbeitsumgebungen.

Viele Organisationen konzentrieren sich auf technische Kontrollen und Schutzmaßnahmen, aber vergessen in manchen Fällen den administrativen Schutz, wie zum Beispiel dokumentierte Richtlinien und Verfahren zur Sensibilisierung der Mitarbeiter, oder um die ausreichende Überwachung der physischen Aspekte.

Unternehmen fokussieren zu Recht auf die regulierten Daten, einschließlich personenbezogener Daten, Karteninhaber- und Gesundheitsdaten. Aber es gibt noch viel mehr, das Aufmerksamkeit erfordert. Die Menge der sensiblen Daten, die es zu schützen gilt, ist stark gestiegen.

Herausforderungen bei der Data Protection nehmen zu

Neue Herausforderungen im Bereich der Data Protection können die von Unternehmen entwickelte IoT-Sensordatenerfassung, Algorithmen, APIs sowie ML- und KI-Modelle betreffen. Oft werden IoT-Geräte für Verbraucher wie intelligente Kameras und intelligente Fahrzeuge zur Unterstützung des Unternehmens eingesetzt, was weitere Daten erzeugt. Dabei kann es vorkommen, dass hier Daten von diesen Produkten gesammelt und geteilt werden, von denen das Unternehmen in der Regel nicht einmal weiß.

Angesichts des Risikos finanzieller Verluste, Rufschädigung und Strafen bei Nichteinhaltung der Datenschutzbestimmungen müssen Sicherheitsverantwortliche den Standort und die Eigentümerschaft der Daten des Unternehmens im Ruhezustand (Data at Rest), während der Übertragung (Data in Flight) und bei der Nutzung (Data in Use) nachverfolgen und die Sicherheitsrisiken verstehen. Dazu gehören die Datenverschlüsselung und die Vertraulichkeitsstufe, die potenziellen Auswirkungen auf das Unternehmen bei einer Gefährdung der Daten und die Abhängigkeiten zwischen den Daten und anderen Anwendungen.

Laut Forrester beliefen sich die 35 höchsten Bußgelder für Datenschutzverletzungen im Jahr 2023 weltweit auf insgesamt 2,6 Milliarden US-Dollar. Die EU verhängte 19 dieser Bußgelder gegen Unternehmen, die gegen die Datenschutz-Grundverordnung (DSGVO) verstießen, die Regulierungsbehörden auf Bundes- und Landesebene in den USA verhängten 15 und Südkorea verhängte eines.

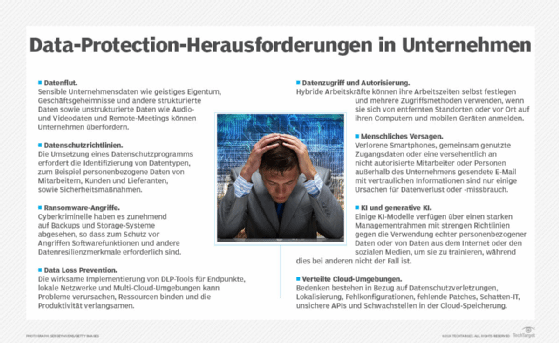

Unternehmen stehen heute vor einer komplexen Kombination von Herausforderungen im Bereich der Data Protection, darunter Datenüberflutung, Risikomanagement, Cyberangriffe, Zugriffsrechte, verteilte Cloud-Umgebungen, KI und generative KI, menschliches Versagen sowie neue und strengere Datenschutzbestimmungen.

1. Zu viele Daten

Neben sensiblen Unternehmensinformationen wie geistigem Eigentum, Geschäftsgeheimnissen und anderen strukturierten Daten in Form von formatiertem Text und Datensätzen gibt es viele unstrukturierte Daten wie Audio- und Videodateien, die nicht unbedingt als sensibel gelten, aber möglicherweise geschützt werden müssen.

Das vermehrte Aufkommen von Home-Office-Arbeitsplätzen und hybrider Arbeitsumgebungen führt zu einer steigenden Anzahl an Online-Meetings die aufgezeichnet werden. Diese Aufzeichnungen und die Transkripte können sensible Informationen enthalten. Unternehmen müssen die Aufbewahrungsfrist für diese Dateien festlegen, auch wenn diejenigen, die ein Meeting verpasst haben, möglicherweise noch Zugriff auf diese Dateien haben möchten.

Das Datenlebenszyklus-Management ist eine Herausforderung, da Unternehmen manchmal Schwierigkeiten haben, Entscheidungen über die Datenaufbewahrung zu treffen: Wie sollte diese Richtlinie aussehen und wie lange sollten wir diese Daten aufbewahren? Es ist nicht ungewöhnlich, dass es zu internen Konflikten zwischen Sicherheitsbeauftragten, die Daten als potenzielles Sicherheitsrisiko betrachten, und Geschäftsinteressenten kommt, die Daten aufbewahren möchten, um weitere Informationen daraus zu gewinnen. Auch wenn Firmen möglicherweise regulatorische Anforderungen außerhalb der Aufbewahrung von Aufzeichnungen haben, sind einige Vorschriften nicht so spezifisch. Sind keine klaren Regeln vorgegeben, tendieren manche Firmen dazu, ihre Daten lieber länger als zu kurz aufzubewahren. Dies kann ebenso ein Sicherheitsrisiko darstellen.

2. Datenschutzrisiken

Die Umsetzung eines Datenschutzprogramms für Unternehmen erfordert die Identifizierung von Datentypen, wie zum Beispiel personenbezogene Daten (Name, Adresse, Geburtsdatum oder Kontoinformationen), die mit Mitarbeitern, Kunden und Lieferanten in Verbindung stehen, sowie die Entwicklung von Sicherheitsmaßnahmen zum Schutz sensibler Informationen und zur Gewährleistung der Compliance.

Es ist von entscheidender Bedeutung, das Geschäftsumfeld zu erfassen, einschließlich der Daten, die das Unternehmen sammelt, erstellt und speichert, und die verschiedenen geltenden Vorschriften zu kommunizieren. Welche Daten sind beispielsweise durch die DSGVO oder den California Consumer Privacy Act (CCPA) geschützt und sollten nicht erfasst werden? Wenn Daten nach ihrer beabsichtigten Verwendung über einen längeren Zeitraum gespeichert, grenzüberschreitend übertragen werden oder einem Kind gehören, können Unternehmen mit hohen Strafen rechnen. Meta und TikTok wurden 2023 mit Geldstrafen in Höhe von insgesamt etwa 1,7 Milliarden US-Dollar für Verstöße im Zusammenhang mit der DSGVO belegt.

Derzeit befassen sich die DSGVO und die Datenschutzbestimmungen des Bundes nicht direkt mit KI. Differenzierte Datenschutz- und föderierte Lernwerkzeuge nutzen mathematische Techniken, um Einzelpersonen zu schützen, wenn personenbezogene Daten in Datensätzen verwendet werden. Private Daten können beispielsweise zum Trainieren von KI-Modellen verwendet werden, sind aber nicht durchsuchbar.

Darüber hinaus gibt es mit dem EU AI Act ein Regelwerk für den Einsatz künstlicher Intelligenz und generativer KI, um ethische Probleme und Datenmissbrauch zu verhindern. Dies zwingt Firmen dazu, noch genauer die eigenen Daten zu betrachten und zu klassifizieren, um auch hier keine Verstöße zu verursachen.

3. Ransomware-Angriffe

Ransomware, die die Dateien eines Unternehmens verschlüsselt und sie unlesbar macht, bis das Opfer ein Lösegeld für den Entschlüsselungsschlüssel zahlt, ist nach wie vor ein großes Problem für Unternehmen, da die Gefahr von finanziellen Verlusten und Rufschädigung durch die Offenlegung sensibler Daten besteht. Angreifer nehmen zunehmend Backup und Storage ins Visier und zwingen Lösungsanbieter, Funktionen wie unveränderliche Sicherungen (Immutable Backup) oder Air Gapping für die Datenresilienz bereitzustellen, um sich vor Angriffen zu schützen.

Ransomware war bei 24 Prozent der Verstöße ein Faktor, wobei bei 94 Prozent dieser Angriffe ein Eindringen in das System erfolgte, wie aus dem Verizon-Bericht Data Breach Investigations Report (DBIR) von 2023 hervorgeht. Die drei häufigsten Vektoren für diese Angriffe waren E-Mails, Desktop-Sharing-Software und Webanwendungen.

Wie können wir die Möglichkeiten von Malware in unseren Netzwerken einschränken, Erkundungen durchzuführen, sich seitlich zu bewegen (Lateral Movement) und eine breit angelegte Infektion in einem Netzwerk durchzuführen? Unternehmen müssen Geräte und Dienste gegen Ransomware-Angriffe resistent machen, indem sie einen ausreichend kleinen Explosionsradius schaffen, sodass nur ein Benutzergerät oder Server infiziert wird und eine Streuung vermeiden.

4. Vermeidung von Datenverlust

Eine Strategie zur Verhinderung von Datenverlust (Data Loss Prevention, DLP) besteht aus Richtlinien, Tools und Techniken, die Sicherheitsteams dabei unterstützen, die Datentransparenz zu erhöhen und sensible Daten in Unternehmens- und Cloud-Umgebungen vor unbefugter Nutzung zu schützen. DLP-Software überwacht Daten, die in das Netzwerk ein- und ausgehen, und sendet Warnmeldungen, wenn sie verdächtige Aktivitäten wie unbefugte Datenübertragungen erkennt. Sie kann Sicherheitsverantwortlichen dabei helfen, die Einhaltung von Data-Protection-Regeln durchzusetzen.

Moderne DLP-Lösungen protokollieren Dateien und Ereignisse und können Echtzeit-Datenanalysen und Analysen des Benutzerverhaltens umfassen. Einige Cloud-Anbieter offerieren DLP-Dienste an, die verschiedene Datentypen scannen und klassifizieren und die Maskierung, Tokenisierung und Schwärzung hochsensibler Informationen wie Kreditkartennummern ermöglichen. Die Bereitstellung von DLP-Software ist eine der CIS-Critical-Security-Controls-Best-Practices für die Data Protection. Eine effektive Implementierung für Endpunkte, lokale Netzwerke und Multi-Cloud-Umgebungen kann jedoch Herausforderungen für die Data Protection mit sich bringen, insbesondere wenn es um die Integration, Skalierung und den Einsatz von Endpunktagenten geht, die Ressourcen verbrauchen und die Produktivität verlangsamen können.

Die größten Hürden sind hier die Klassifizierung der Daten und eine klare Strategie, wie sich Daten absichern lassen, die produktiv genutzt werden.

5. Zugriff und Autorisierung

Unternehmen haben es heutzutage mit einer hybriden Belegschaft zu tun, die ihre Arbeitszeiten selbst festlegt und mehrere Zugriffsmethoden von entfernten und lokalen Standorten auf Computern und Mobilgeräten verwendet, um sich bei den Netzwerkumgebungen und Ressourcen des Unternehmens anzumelden. Auch Drittanbieter können auf die Ressourcen des Unternehmens zugreifen. Die Verwaltung der Zugriffskontrolle erfordert die Durchsetzung von Prozessen zur Sperrung des Datenzugriffs, wie zum Beispiel die automatische Sperrung von Geräten und die Möglichkeit der Fernlöschung (Remote Wipe), wenn tragbare Geräte verloren gehen oder gestohlen werden.

Eine nicht angebundene Belegschaft kann die Verwaltung von Zugriffsrechten und Zugriffsberechtigungen erschweren – wer benötigt zu welchem Zeitpunkt Zugriff auf die Daten? Die bereits erwähnte DBIR-Studie hat 406 Fälle von Missbrauch von Berechtigungen festgestellt, von denen 288 zur Offenlegung von Daten führten, wobei die meisten Fälle auf finanzielle Vorteile abzielten. Anmeldeinformationen sind noch schwieriger zu kontrollieren. Gestohlene Anmeldedaten aufgrund schwacher Passwörter und Brute-Force-Angriffe waren der Ausgangspunkt für 86 Prozent der Verstöße gegen Webanwendungen. Von 1.404 Vorfällen, die vom DBIR gemeldet wurden, führten 1.315 (94 Prozent) zur Offenlegung von Daten, hauptsächlich aus finanziellen Gründen.

6. Menschliches Versagen

Die Offenlegung sensibler Daten ist oft auch auf menschliches Versagen zurückzuführen: verlorene Smartphones, gemeinsam genutzte Anmeldedaten oder eine versehentlich an nicht autorisierte Mitarbeiter oder Personen außerhalb des Unternehmens gesendete E-Mail mit vertraulichen Informationen. Die Hauptgründe für durch menschliches Versagen verursachte Verstöße waren laut DBIR Fehlzustellungen – das Senden von Informationen an die falsche Person (43 Prozent), Veröffentlichungsfehler – das Zeigen physischer Dokumente vor dem falschen Publikum (23 Prozent) und Fehlkonfigurationen von Hardware, Software und Cloud-Diensten (21 Prozent). Entwickler verursachten die meisten fehlerbedingten Sicherheitsverletzungen, gefolgt von Systemadministratoren und Endnutzern.

Wenn keine Datensicherung durchgeführt wird, kann eine schlechte Situation noch verschlimmert werden. Die globale Unternehmensberatung KPMG verlor im August 2020 ihren Teams-Chatverlauf, als ein Microsoft-365-Administrator versuchte, die Aufbewahrungsrichtlinie einer Person zu entfernen, und versehentlich die Mitarbeiterkommunikation im gesamten Unternehmen löschte. Ohne ein Backup der Microsoft-365-Daten gab es keine Möglichkeit, die Informationen wiederherzustellen.

7. Bedrohungen durch KI und generative KI

Wie bei Cloud-Diensten können KI-Tools und -Algorithmen sehr unterschiedlich sein. Einige KI-Modelle verfügen über starke Management-Frameworks mit strengen Richtlinien gegen die Verwendung echter personenbezogener Daten oder Daten aus Live-Umgebungen, um sie zu trainieren. Andere sammeln sämtliche verfügbaren Daten aus verschiedenen Quellen, beispielsweise Social-Media- oder Chatbot-Kanälen. Das kann eine Vielzahl von Problemen im Zusammenhang mit der Offenlegung personenbezogener Daten und des geistigen Eigentums verursachen, wenn die Daten für das Training von KI- und ML-Modellen verwendet werden. Beim Einsatz künstlicher Intelligenz besteht auch immer das Risiko, dass geistiges Eigentum nach außen dringen und offengelegt werden könnte.

Auch Bedrohungsakteure nutzen KI-Fähigkeiten. Ein nicht identifizierter Eindringling nutzte gestohlene Zugangsdaten und eine API mit KI-Fähigkeiten, um im November 2022 in die Computersysteme von T-Mobile einzudringen, wie das Unternehmen im Januar 2023 in einer SEC-Meldung bekannt gab. Dem Angreifer gelang es, 37 Millionen Kundendatensätze zu stehlen, die Adressen, Telefonnummern und Geburtsdaten enthielten. Der Angriff folgte auf eine Reihe von schweren Datenschutzverletzungen und Vergleichen dieses Mobilfunkanbieter.

Ein Aktionär reichte im September 2022 eine Klage ein, in der er behauptete, T-Mobile habe 2018 auf Geheiß seines größten Aktionärs, der Deutschen Telekom, einen aggressiven und rücksichtslosen Plan zur Zentralisierung von Kundendaten und -anmeldedaten für die Schulung von KI-Modellen gestartet.

8. Sichere Cloud-Daten

Verteilte Cloud-Umgebungen bieten eine größere Flexibilität und potenzielle Kosteneinsparungen für die Übertragung von Daten und anderen Anwendungen. Doch Datenschutzprobleme wie Datenlecks, Standort, Fehlkonfigurationen, fehlende Patches, Schatten-IT, unsichere APIs und Schwachstellen im Cloud-Speicher bereiten vielen Unternehmen Sorgen.

Cloud-Dienste bieten viele Vorteile, da die Services für die Anwender aber transparent im Hintergrund laufen, müssen Admins stetig prüfen, ob die Prozesse auch ordnungsgemäß ablaufen. Erfolgt ein solches Monitoring nicht, kann es zum Kontrollverlust des Anwenders über diese Services kommen. Zentrale Fragen vor der Implementation eines Cloud-Services sind unter anderem die nach dem Standort der Daten, der Verschlüsselungsart und dem Ransomware-Schutz.

Die Fähigkeit, Daten mithilfe von maschinellem Lernen und KI zu erkennen und zu klassifizieren, wird zunehmend in Tools und Plattformen integriert, um in jeder IT-Umgebung ein sinnvolles und übergreifendes Management zu gewährleisten.

Wie man Herausforderungen beim Datenschutz vermeidet

Trotz der zahlreichen Herausforderungen im Bereich der Data Protection, mit denen Unternehmen heute konfrontiert sind, bringen Fortschritte in vielen technologischen Segmenten eine Erleichterung. Zu den Technologien gehören unter anderem Datensicherung und -wiederherstellung, Verschlüsselung, Multifaktor-Authentifizierung (MFA), sichere Zugriffsdienste sowie AIOps und KI-Richtlinien, die stark von Datenschutzbestimmungen abhängen und Unternehmen letztendlich spezifischere Leitlinien zu den Auswirkungen generativer KI bieten werden.

Backup- und -Recovery-Systeme. Unternehmen sollten modernen Speicher und innovative Sicherungsfunktionen verlangen, die unveränderliche Datenkopien und verteilte Kopien an verschiedenen Standorten unterstützen, und vor allem diese Szenarien testen. Diese Tests sind wichtig, um erfolgreiche Wiederherstellungen zu garantieren und um bei Bedarf, DR- und Backup-Strategien und -Pläne anzupassen.

Verschlüsselung. Selbst wenn Daten verloren gehen oder gestohlen werden, kann eine Verschlüsselung verhindern, dass sie gelesen werden können. Symmetrische (AES) und asymmetrische (RSA, ECC) Verschlüsselungsalgorithmen können Daten im Ruhezustand und bei der Übertragung, zum Beispiel bei der Kommunikation über das Internet, schützen. Eine effektive Verschlüsselung hängt von der ordnungsgemäßen Implementierung und der sicheren Speicherung der Schlüssel ab. Die homomorphe Verschlüsselung ermöglicht mathematische Operationen wie Addition und Multiplikation auf verschlüsselten Daten (Chiffretext). Bei der Entschlüsselung stimmen die Ergebnisse mit denen von unverschlüsseltem Text überein. Die Quantenverschlüsselung soll öffentliche und private Schlüssel vor der Rechenleistung von Quantencomputern schützen, die zu Angriffen genutzt werden.

Multifaktor-Authentifizierung. Die MFA erfordert zwei oder mehr überprüfbare Faktoren, um eine Authentifizierung zu erreichen. Sie basiert auf Informationen, die der Benutzer kennt (statisches Passwort, PIN), auf etwas, das der Benutzer besitzt (Einmal-Passwort-Token, digitale Zertifikate) oder auf etwas Physischem am Benutzer (Biometrie wie Fingerabdrücke oder Gesichtserkennung). Unternehmen sollten die MFA für die externe Nutzung von Anwendungen und den Fernzugriff auf Netzwerke verlangen. Es ist auch wichtig zu verstehen, wie das Authentifizierungs- und Autorisierungssystem von Cloud-Service-Providern (CSPs) funktioniert und wie sie alles auf dem neuesten Stand halten.

Mehr Netzwerktransparenz. Protokollierungssysteme können dabei helfen, eine Basislinie der Unternehmensaktivitäten zu erstellen, um Anomalien im Netzwerkverkehr oder im Benutzerverhalten zu erkennen. IP-Adressen und Gerätekennungen (Media Access Control) können jedoch Benutzer anhand anonymisierter Daten identifizieren, was zu Datenschutzbedenken führt. Eine Strategie zur kontinuierlichen Überwachung verwendet Tools und Prozesse zur Implementierung und Überwachung von Sicherheitskontrollen gemäß dem NIST SP 800-53 Cybersecurity Framework, das dazu beitragen kann, die Einhaltung der DSGVO, des HIPAA und anderer Datenschutzbestimmungen sicherzustellen.

Richtlinien für generative KI. Organisationsteams, denen Datenschutzbeauftragte angehören, entwickeln unternehmensweite Richtlinien für generative KI. Dies Anleitungen geben Mitarbeitern eine Vorgabe erlaubter und unerlaubter Prozesse. Die Richtlinien sollten zum Beispiel die Nutzung von sozialen Medien und persönlichen Geräten, wie beispielsweise die Nutzung eigener KI wie ChatGPT oder Gemini, regeln. Danach sollten Lizenzvereinbarungen und Verträge überprüft werden, um diesen Änderungen Rechnung zu tragen, und die Richtlinien für die akzeptable Nutzung, den Datenschutz und die Datenspeicherung zu aktualisieren.

Freiwillige Rahmenbedingungen. Globale Unternehmen können auf die Einführung von Informationssicherheits-Managementsystemen hinarbeiten, die den Zertifizierungsrichtlinien der ISO/IEC 27001 entsprechen. Diese sind auf den Schutz elektronisch gespeicherter Daten, physischer Kopien und Drittanbieter ausgelegt und basieren auf Vertraulichkeit, Integrität und Verfügbarkeit, auch bekannt als die CIA-Triade (Credibility, Integrity, Availability). Die Zertifizierung, die Audits umfasst, muss alle drei Jahre erneuert werden. ISO 27017 bietet eine Anleitung für die Übertragung oder gemeinsame Nutzung von Daten in der Cloud. Die Rahmenbedingungen sollten Data-Protection-Prozesse anhand der fünf Kriterien für vertrauenswürdige Dienste bewertet, die den Kern der Datenschutzpraktiken bilden: Sicherheit, Verfügbarkeit, Vertraulichkeit, Verarbeitungsintegrität und Datenschutz.