Cyberresilienz (Cyber Resilience)

Was ist Cyberresilienz (Cyber Resilience)?

Cyberresilienz ist unter anderem die Fähigkeit einer IT-Umgebung, im Falle eines Sicherheitsvorfalls diesen zu erkennen, darauf zu reagieren und sich schnell wiederherzustellen.

Das Ziel der Cyberresillienz besteht darin, eine Organisation in die Lage zu versetzen, auch unmittelbar nach negativen Cyberereignissen wie Cyberangriffen, Naturkatastrophen oder durch menschliches Versagen verursachten Sicherheitsvorfällen weiterarbeiten zu können. Eine gute Cyberresilienzstrategie ermöglicht es einer Organisation, wesentliche Geschäftsfunktionen aufrechtzuerhalten oder sie nach einem Cybervorfall schnell wiederherzustellen. Cyberresilienzfähigkeiten sind für IT-Systeme, kritische Infrastrukturen, Geschäftsprozesse, Organisationen, Gesellschaften und Nationalstaaten von entscheidender Bedeutung.

Um dies zu erreichen, erfordert Cyberresillienz kontinuierliche Anstrengungen und berührt viele Aspekte der Informationssicherheit, wie beispielsweise Disaster Recovery (DR), Geschäftskontinuität und Computerforensik. Cyberresillienz wird im Laufe der Zeit aufgebaut und bezieht sich auf die Vorbereitungen, die eine Organisation trifft, um mit Bedrohungen und Schwachstellen umzugehen, auf die entwickelten Abwehrmaßnahmen und auf die verfügbaren Ressourcen, um einen Sicherheitsvorfall im Nachhinein zu mildern.

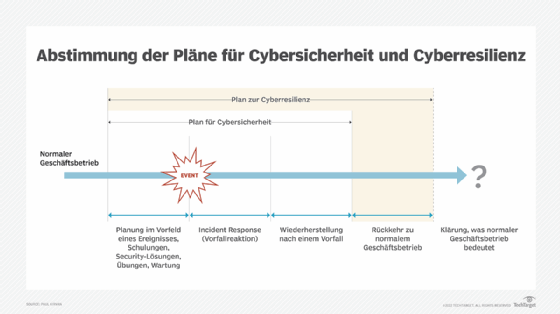

Obwohl sie ähnlich klingen, handelt es sich bei Cyberresillienz und Cybersicherheit um zwei unterschiedliche Konzepte. Während sich Cyberresillienz auf die Fähigkeit einer Organisation bezieht, eine Cyberbedrohung oder einen Vorfall schnell zu erkennen, darauf zu reagieren und sich davon zu erholen, ist Cybersicherheit der aktive Schutz von mit dem Internet verbundenen Systemen vor Cyberbedrohungen. Cybersicherheitsstandards und -rahmenwerke legen fest, wie sich eine Organisation auf Angriffe vorbereiten und darauf reagieren sollte. Die beiden Konzepte schließen sich jedoch nicht gegenseitig aus. Sowohl Cybersicherheits- als auch Cyberresillienzpläne sollten in einer Organisation umgesetzt werden, um einen stärkeren Schutz vor Cyberangriffen zu schaffen.

Warum ist Cyberresillienz wichtig?

Die Möglichkeit, schnell auf eine Cyberbedrohung oder einen Vorfall reagieren zu können, ist einer der Hauptvorteile der Erstellung eines Plans zur Cyberresillienz. Je schneller die Wiederherstellung erfolgt, desto weniger Auswirkungen hat eine Sicherheitsverletzung oder ein Vorfall auf die Geschäftsprozesse. Im Idealfall sollte eine Organisation in der Lage sein, einen Cyberangriff schnell genug zu erkennen, darauf zu reagieren und sich davon zu erholen, sodass sie ihren Betrieb ohne Beeinträchtigung der Arbeitsabläufe oder Dienstleistungen und mit minimalem finanziellen Verlust fortsetzen kann.

Cyberresillienz erhöht auch die Cybersicherheit einer Organisation, wodurch die Anzahl der Sicherheitsvorfälle verringert werden kann. Ebenso kann der verbesserte Datenschutz einer Organisation dabei helfen, gesetzliche Vorschriften einzuhalten.

Was sind die Komponenten der Cyberresillienz?

Die genauen Komponenten der Cyberresillienz unterscheiden sich je nach Unternehmen. Zu den allgemeinen Faktoren gehören jedoch möglicherweise die folgenden:

- Cybersicherheit. Als Teil einer Strategie zur Cyberresillienz arbeiten Cybersicherheitsteams mit verschiedenen Tools und Richtlinien, um die IT-Systeme einer Organisation – einschließlich Hardware und Software – zu schützen. Cybersicherheitssoftware kann Cyberangriffe überwachen, erkennen und darauf reagieren. Organisationen können Cybersicherheitsrahmen befolgen, die beispielsweise vom BSI (Bundesamt für Sicherheit in der Informationstechnik) bereitgestellt werden, um standardisierte Cybersicherheitspraktiken zu implementieren.

- Geschäftskontinuität (Business Continuity). Geschäftskontinuität ist die Fähigkeit einer Organisation, kritische Geschäftsfunktionen während und nach einer Katastrophe aufrechtzuerhalten. Die Planung der Geschäftskontinuität schafft einen Risikomanagementprozess, der dabei hilft, einen Plan zur möglichst schnellen und reibungslosen Wiederherstellung der vollen Funktionsfähigkeit der Organisation zu definieren und Unterbrechungen bei geschäftskritischen Dienstleistungen zu verhindern.

- Risikomanagement. Risikomanagement ist der Prozess der Identifizierung, Bewertung und Kontrolle von Bedrohungen für das Kapital und den Betrieb einer Organisation. Diese Risiken können aus einer Vielzahl von Quellen stammen, darunter böswillige Akteure, strategische Managementfehler, Unfälle und Naturkatastrophen. Ein erfolgreiches Risikomanagementprogramm in Kombination mit einem Plan zur Cyberresillienz hilft einer Organisation, die gesamte Bandbreite der Risiken zu berücksichtigen, denen sie ausgesetzt ist.

- Notfallwiederherstellung (Disaster Recovery). Notfallwiederherstellung ist die Gesamtheit der Verfahren, Richtlinien und Tools, die eine Organisation einsetzt, um auf Cyberbedrohungen zu reagieren, die sich negativ auf den Geschäftsbetrieb auswirken, und sich von diesen zu erholen. Das Ziel eines Notfallwiederherstellungsprozesses besteht darin, einer Organisation dabei zu helfen, kritische Systeme und IT-Infrastrukturen so schnell wie möglich nach einem Notfall wieder zu nutzen.

Wie funktioniert Cyberresillienz?

Für die strategische Planung ist ein tiefes Verständnis der Risiken ein Schlüsselelement der Cyberresillienz – was bedeutet, dass man über die IT-Planung hinausgehen muss, um die Begrenzung des Risikos zu einem integralen Bestandteil der Strategie zu machen. Um den Paradigmenwechsel von der Cybersicherheit zur Cyberresillienz zu nutzen, sollten Unternehmen ihre Ressourcen auf die Cyberrisiken konzentrieren, die wahrscheinlich die größten Auswirkungen haben werden, und sich auf die Metriken konzentrieren, die Einblicke in diese Risiken bieten und dabei helfen, sie vorherzusagen.

Ein Rahmenwerk für Cyberresillienz sollte auf einer Strategie aufbauen, die die folgenden, vom NIST definierten Schritte umfasst:

Identifizieren. Organisationen sollten proaktiv nach potenziellen Sicherheitsrisiken suchen. Dazu gehört die Überwachung auf potenzielle Software-Schwachstellen und falsch konfigurierte Geräte.

Schutz: Organisationen sollten ihre Infrastruktur so aufbauen, dass sie mit potenziellen Cyberbedrohungen umgehen können, und Cybersicherheits-Tools einsetzen, um potenzielle Schäden an kritischer Infrastruktur und Daten zu verhindern.

Erkennen: Sicherheitswerkzeuge und -prozesse sollten für die Erkennung von Vorfällen und die Identifizierung potenzieller Risiken und Unregelmäßigkeiten optimiert werden. Die eingesetzten Werkzeuge und Prozesse sollten in der Lage sein, kritische Systeme auf interne, externe, böswillige oder natürliche Bedrohungen zu überwachen.

Reagieren. Daten zu Sicherheitsvorfällen sollten gesammelt und analysiert werden, um Organisationen dabei zu helfen, fundiertere Entscheidungen zu treffen.

Wiederherstellung. Um Betriebsunterbrechungen zu vermeiden, sollten Unternehmen über Systeme verfügen, mit denen Daten schnell wiederhergestellt und geschäftskritische Systeme wiederhergestellt werden können. Dies könnte beispielsweise die Speicherung einer Sicherungskopie von Kundendaten in der Cloud umfassen, die an einem anderen geografischen Standort als das Unternehmen gehostet wird.

Die Cyberbedrohungslandschaft verändert sich ständig, und Organisationen sollten in der Lage sein, sich an jede Situation anzupassen. Wenn sich eine Organisation beispielsweise von einem Vorfall erholt hat, sollte sie ihre Sicherheitsverfahren ändern und eine Sicherheitsstrategie entwickeln, um sich vor demselben Problem zu schützen. Organisationen sollten auch proaktiv sein und ihre Sicherheitslage kontinuierlich überprüfen.

Die Stärkung der Widerstandsfähigkeit geht über die IT- oder Informationssicherheit hinaus. Um eine größere Effizienz und Effektivität zu gewährleisten, sollten Technologie- und Strategieexperten in einen umfassenden Ansatz zur Cyberresillienz als wichtigen Bestandteil ihrer langfristigen Strategie einbezogen werden. Dazu gehört auch die Festlegung, welche Technologien ein Unternehmen in den nächsten fünf, zehn oder mehr Jahren implementieren wird.