cherezoff - stock.adobe.com

SD-WAN kontra VPN: Vorteile und Nachteile im Vergleich

Beim Vergleich von SD-WAN und VPN sollten Unternehmen vor der Entscheidung für eine der beiden Technologien Faktoren wie Kosten, Management und Routing-Intelligenz berücksichtigen.

Software-defined WAN (SD-WAN) wird manchmal als modernere Version eines virtuellen privaten Netzwerks (Virtual Private Network, VPN) über das Internet vermarktet. Doch viele IT-Teams möchten die grundsätzlichen Unterschiede und Gemeinsamkeiten zwischen SD-WAN- und VPN-Diensten besser verstehen.

Dieser Ratgeberartikel untersucht diese Gemeinsamkeiten und Unterschiede, um IT-Teams bei der Entscheidung zu unterstützen, welche Technologie sich für ihr Unternehmen am besten eignet.

Was ist ein VPN?

Verschlüsselung ist für die Sicherheit von entscheidender Bedeutung, da Netzwerk-Traffic, der über eine Internetverbindung läuft, anfällig für Abhören, Manipulation und Diebstahl ist. Folgende Arten von Bedrohungen können zu unsicheren Daten führen:

- Man-in-the-Middle-Angriffe.

- Cookie-Diebstahl.

- Evil-Twin-Angriffe über WLAN.

Ein VPN schützt vor allen genannten Bedrohungen. Es schützt den Traffic zwischen zwei Punkten, so dass die Daten sicher zwischen diesen Punkten übertragen werden können.

Die VPN-Technologie kam insbesondere während der COVID-19-Pandemie zum Einsatz, als die Mitarbeiter remote arbeiten und Daten sicher austauschen mussten. VPNs fungierten als Proxy-Perimeter. Ein in Remote-Work-Szenarien verwendetes VPN ist in der Regel softwarebasiert und wird auf einem Gerät als VPN-Client installiert. Das andere Ende des Tunnels kann eine Software oder eine VPN-Appliance sein. Das VPN verschlüsselt den gesamten ausgehenden Traffic und entschlüsselt den gesamten eingehenden Traffic, wodurch ein verschlüsselter Tunnel entsteht.

IPsec- und SSL-VPNs

VPNs nutzen Internetprotokolle als Teil des Mechanismus zur Traffic-Verschlüsselung. Im Folgenden stellen wir zwei gängige Arten von VPNs vor:

- IPsec-VPN: Die Internet Engineering Task Force (IETF) hat das IPsec-Protokoll in den 1990er Jahren entwickelt. IPsec-VPNs verwenden das Protokoll, um Ende-zu-Ende-Netzwerk-Traffic zu verschlüsseln.

- SSL-VPN (Secure Sockets Layer): Ein SSL-VPN ist eine Alternative zu einem IPsec-VPN. SSL-VPNs basieren auf den Internetprotokollen SSL oder Transport Layer Security (TLS).

Die wesentliche Aufgabe eines IPsec-VPNs besteht darin, nicht authentifizierte Pakete zu verwerfen. Der gesamte Traffic zwischen den Endpunkten wird auf höchstem Niveau verschlüsselt – die Grundlage für ein VPN über das Internet. VPNs können einfach und kostengünstig, in puncto garantierter Netzwerk-Performance aber durchaus problematisch sein.

Wie ein VPN funktioniert

Die Hauptfunktion eines VPNs besteht darin, den Traffic von Punkt A nach Punkt B zu verschlüsseln. Es ist nicht für eine intelligente Performance-Optimierung ausgelegt.

Ganz grundsätzlich priorisiert ein VPN Anwendungen und Traffic vor deren Verschlüsselung. Wenn Traffic durch einen verschlüsselten Tunnel fließt, wird er jedoch nicht priorisiert, weil der Header verschlüsselt ist und nicht eingesehen werden kann. Das Ergebnis ist ein Best-Effort-Netzwerk, das Traffic auf einem akzeptablen Performance-Niveau unterstützt.

Ein VPN eignet sich meist gut für kleine Unternehmen, die ihren Betrieb über einen einzigen IP-Backbone abwickeln. Für größere Unternehmen mit mehreren Standorten kann ein IPsec-VPN aber Latenz- und Performance-Probleme bei Sprach- und Videoanwendungen verursachen.

Vor- und Nachteile von VPNs

Standard-VPNs bieten einfache WAN-Konnektivität über einen authentifizierten Tunnel und Verschlüsselung. Daher lassen sich VPN-Dienste im Allgemeinen unkompliziert, kostengünstig und problemlos bereitstellen. Diese einfache Funktionalität bringt jedoch sowohl Vorteile als auch Nachteile mit sich.

Vorteile von VPNs

- Sicherheit: VPNs sollen den Netzwerk-Traffic schützen und bieten Remote-Mitarbeitern eine einfache Möglichkeit, von jedem Ort aus eine sichere Verbindung zu Unternehmensanwendungen und -dateien herzustellen.

- Sichere Remote-Arbeit: Durch Remote-Arbeit und Home-Office über öffentliche Netzwerke und das Internet entstehen gravierende Sicherheitslücken. Ein VPN verschlüsselt den gesamten Traffic, um Lauschangriffe zu verhindern.

- Datenschutz: Ein VPN bietet eine anonyme IP-Adresse. Jeglicher Datenverkehr, der über ein VPN läuft, wie Surfen im Internet und damit verbundene Online-Aktivitäten, wird anonymisiert. Ein VPN, das von einem Unternehmen kontrolliert wird, überprüft den Zugriff von Mitarbeitern auf Webseiten.

- Einfache Installation: VPNs lassen sich üblicherweise einfach installieren, und Unternehmens-VPNs werden in der Regel zentral bereitgestellt und verwaltet.

- Kosten: VPNs sind im Allgemeinen kostengünstig und erfordern nur wenig Wartung.

Nachteile von VPNs

- Performance und Zuverlässigkeit: Ein VPN kann häufig langsam sein, vor allem wenn die Bandbreite gering ist, zum Beispiel in Zügen oder öffentlichen Bereichen.

- Sicherheit: Mitarbeiter finden immer Wege, die VPN-Kontrollen zu umgehen, wenn die Sicherheit ein einfaches Arbeiten verhindert. Wenn ein VPN die Arbeit erschwert, könnten Mitarbeiter auf die Idee kommen, mit weniger sicheren Methoden E-Mails und Daten zu versenden oder sich mit Unternehmens-Apps zu verbinden. Darüber hinaus kann ein VPN eine Datenpanne nicht verhindern, etwa eine Verletzung des Unternehmensperimeters aufgrund eines unbefugten Zugriffs durch einen Phishing-Angriff.

- Datenschutz: VPNs blockieren nicht immer das Tracking. Dies führt zu einem falschen Gefühl der Privatsphäre, was unter Umständen gegen Datenschutzrichtlinien verstößt.

- Konnektivitätsprobleme: Einige Websites blockieren aktiv den Zugang über ein VPN. Das könnte Mitarbeiter daran hindern, Recherchen und ähnliche Aktivitäten durchzuführen. Verzögerungskritische Anwendungen erfordern mehr Managementfunktionen, als über ein VPN verfügbar sind. Zu guter Letzt benötigen Cloud-basierte Services neben modernen Sicherheitsfunktionen eine optimierte Internetkonnektivität, die VPNs nicht immer bieten können.

- Versteckte Kosten: Der Einsatz von Verschlüsselung führt zu einer stärkeren Nutzung der Datenbandbreite und kann die Datenkosten erhöhen.

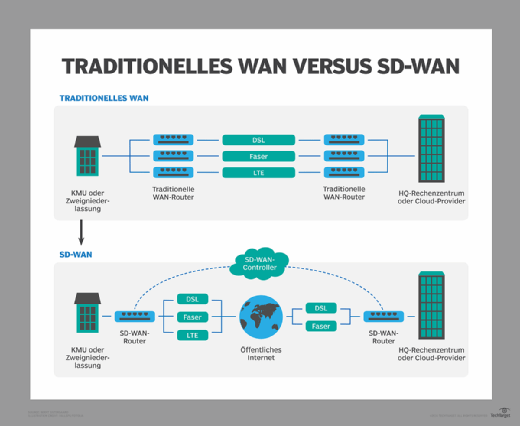

Was ist SD-WAN?

Moderne Unternehmen nutzen typischerweise mehrere Arbeitsumgebungen, darunter Hybrid Clouds, Remote-Anbindung sowie kleine Standorte und Multistandorte. Eine derart komplexe Konstellation bedeutet, dass die Verwaltung von Workloads und der Zugriffssteuerung eine Herausforderung darstellt. Zudem kann eine schlecht konfigurierte Konnektivität die Leistung beeinträchtigen, wenn die Benutzer über zentrale Managementstellen geleitet werden.

Aus diesem Grund wurde SD-WAN entwickelt, um die WAN-Konnektivität zu vereinfachen sowie die Bandbreite und Performance in komplexen Infrastrukturen zu verbessern.

Wie funktioniert ein SD-WAN?

SD-WAN basiert auf einer virtuellen WAN-Architektur, die Software anstelle von Hardware nutzt, um mehrere LANs zu verbinden. Somit sind für eine SD-WAN-Architektur keine speziellen Router erforderlich. Stattdessen steuert SD-WAN den Traffic über Standard-Internetverbindungen, um eine optimale Leistung im Einklang mit den Geschäftsanforderungen zu gewährleisten.

Obwohl es um SD-WAN einen großen Hype gibt, hat sich der architektonische Ansatz zu einem Favoriten für den Umgang mit den verteilten Netzwerken moderner Unternehmen entwickelt. Die verteilte und komplexe Natur dieser Netzwerke erfordert eine intelligente Traffic-Analyse, um die Nutzung kritischer Geschäftsanwendungen zu priorisieren.

Einer der Pluspunkte von SD-WAN ist die Sichtbarkeit (Visibility), die es in verteilten Netzwerken ermöglicht. Diese Visibility wäre für Unternehmen sonst nur schwer zu erreichen. SD-WAN wendet dann zentralisierte Richtlinien auf die sichtbaren Endpunkte an.

SD-WAN-Appliances und -Clients bieten eine umfassende, leicht zu bedienende Lösung. Das eigentliche Versprechen von SD-WAN kommt jedoch dann zum Tragen, wenn jedes Gerät oder jeder Client eine schnelle Verbindung zu einem zentralisierten Managementserver darstellt. Mit anderen Worten: Unternehmen können ihre Nutzung von SD-WAN-Services anpassen, um komplexere Elemente zu nutzen, oder die Elemente, die ihrem Gesamtbedarf entsprechen.

Die SD-WAN-Technologie entwickelt sich ständig weiter und prägt neue Ansätze für die Verwaltung und Optimierung von Netzwerken. So ist SD-WAN ebenfalls eine Komponente von Software-defined Branch, einer Architektur, die darauf abzielt, das Management von Sicherheit und Konnektivität für Zweigstellen zu zentralisieren.

Vor- und Nachteile von SD-WAN

Die SD-WAN-Technologie ist eine Strategie, die sich im Zuge der Nutzung von Cloud-Diensten durch Unternehmen entwickelt hat. Da Cloud-Apps und -Services allgegenwärtig geworden sind, hat SD-WAN die Aufgabe übernommen, Visibility, Application Awareness, Remote Access und granulare Sicherheit zu gewährleisten.

SD-WAN bietet keine Ende-zu-Ende-QoS (Quality of Service) wie ein Layer-3-MPLS-VPN (Multiprotocol Label Switching). SD-WAN ist aber in der Lage, Netzwerkbedingungen zu erkennen und Anwendungen lokal zu priorisieren.

Vorteile von SD-WAN

- QoS: Die lokale QoS von SD-WAN ist deutlich ausgereifter als einfache Internet-VPN-Dienste. Dies ist auf ein granulareres Unterstützungsniveau und Funktionen wie Caching oder Anwendungsbeschleunigung zurückzuführen.

- Performance und Zuverlässigkeit: Das Routing des Traffics wird optimiert, um ein hohes Maß an Leistung und Zuverlässigkeit zu gewährleisten. SD-WAN bietet eine bessere Bandbreite und priorisiert die Anwendungsbereitstellung (Application Delivery), damit Benutzer von jedem Standort aus auf Public-Cloud-Apps zugreifen können.

- Einfache Anwendung: Ein SD-WAN-Angebot, das eine vereinfachte Selbstverwaltung mit benutzerfreundlichen GUIs bietet, vereinfacht die SD-WAN-Installation und -Konfiguration. Zum Beispiel erfordert die herkömmliche VPN-Konfiguration von Ciscos IOS ausgewiesenes Fachwissen und eine Akkreditierung, während die SD-WAN-Konfiguration auf einem Point-and-Click-Ansatz basiert.

- Datensicherheit: Die SD-WAN-Technologie bietet ein VPN und Datenverschlüsselung zum Schutz der Daten während der Übertragung.

- Granulare Richtlinien: SD-WAN erzwingt Routing- und Sicherheitsrichtlinien auf Basis einzelner Anwendungen.

- Management: Aufgaben lassen sich automatisieren, wobei Wartung und Upgrades zentral durchgeführt werden.

- Kostengünstig: SD-WAN unterstützt jede Art von Netzwerkkonnektivität – von MPLS über Virtual Private LAN Service (VPLS) bis hin zu Internet-VPN. Darüber hinaus nutzen die anwendungsbasierten Routing-Funktionen von SD-WAN mehrere Pfade, etwa das Internet, 4G oder MPLS.

- Geringere Kosten: SD-WAN erfordert keine spezielle Hardware, was dazu beiträgt, die Investitionskosten (Capex) zu minimieren.

Nachteile von SD-WAN

- Kostspieliger als IPsec-VPN: Derzeit ist es günstiger, einfache IPsec-Geräte einzusetzen, um eine Standard-VPN-Konnektivität herzustellen. Unternehmen erhalten jedoch den entsprechenden Gegenwert für ihr Geld, denn SD-WAN bietet eine Funktionalität, die über einen verschlüsselten Tunnel weit hinausgeht.

- Bereitstellung und Management von SD-WAN: Die Umstellung auf ein SD-WAN-gesteuertes Netzwerk kann komplex sein. Unternehmen sollten über qualifiziertes IT-Personal verfügen, das ein SD-WAN einrichten, verwalten und konfigurieren kann. Mithilfe von Managed SD-WAN-Services lässt sich dieses Risiko aber verringern.

- Unvorhersehbare Umgebung: Viele SD-WAN-Anbieter empfehlen, durch die Nutzung mehrerer ISP-Backbones Geld zu sparen. Diese Strategie ist sinnvoll, es sei denn, ein Unternehmen hat mit Latenz und Jitter bei Anwendungen zu kämpfen, weil der Traffic über zahlreiche Service-Provider geroutet wird. Mehrere ISPs mögen für nationale Installationen in Ordnung gehen, aber globale Unternehmenskunden sollten sorgfältig überlegen, ob sie ein WAN mit den kostengünstigsten Providern in ihrer Region bereitstellen.

Die Unterschiede zwischen SD-WAN und VPN

Nachdem wir uns mit den Vor- und Nachteilen von VPNs und SD-WAN beschäftigt haben, wollen wir uns nun die Hauptunterschiede zwischen den beiden Technologien ansehen.

SDN-Funktionen

Die größten Unterschiede zwischen einem Standard-IPsec-VPN und SD-WAN liegen in den umfangreichen Möglichkeiten von Software-defined Networking (SDN), auf dem die SD-WAN-Technologie basiert. SDN konsolidiert Optionen in einer einzigen Plattform, die als Hardware mit virtualisiertem oder Clientzugang verfügbar ist. Ebenso fungiert SD-WAN als Kombination verschiedener Aspekte von WAN-Funktionen, die in einer einzigen Plattform mit einfacher Verwaltung zusammengefasst sind.

Routing-Intelligenz

Beide Enden des VPN-Transports müssen den Traffic schützen, den Zugriff auf Grundlage von Berechtigungen reduzieren, eine WAN-Optimierung durchführen und den besten Pfad für ein optimales Traffic Routing auswählen. Standard-VPNs verfügen generell nicht über die Intelligenz, um den Datenverkehr basierend auf dem optimalen und sichersten Pfad zu routen. Dennoch gibt es Unternehmen, die VPN-Dienste ohne SD-WAN-Funktionalität bereitstellen müssen, zum Beispiel für temporär eingerichtete Büros oder Standorte mit einfachen Anforderungen.

Sicherheit

Es ist wichtig, zu wissen, dass eine Ende-zu-Ende-VPN-Verschlüsselung nur eine kleine Komponente der Gesamtsicherheit ist. IT-Teams sind verantwortlich für die Unterstützung von Benutzern, die remote Cloud-basiert arbeiten, von Partnern, Produktivitätsanwendungen und vielem mehr. Diese komplexe Matrix von Benutzern und Geräten kann man am besten mit Zero-Trust-Prinzipien schützen. Eine ganze Reihe von Sicherheitsdiensten lässt sich in SD-WAN integrieren, um eine umfassende, Zero-Trust-fähige Architektur zu erreichen.

SD-WAN kann Zero-Trust-Sicherheit erzwingen, wenn zusätzliche Sicherheitsangebote in die Architektur integriert werden, um Sicherheitsverletzungen zu verhindern. Secure Access Service Edge (SASE) zum Beispiel ist eine einheitliche Architektur, die die Funktionalität von SD-WAN und Sicherheit verbindet. Durch die Integration in eine SASE-Architektur kann SD-WAN die Prinzipien von Zero-Trust-Sicherheit gewährleisten, um den Zugriff auf Ressourcen zu schützen, unabhängig davon, wo sich Benutzer, Geräte, Anwendungen oder Workloads befinden.

Empfiehlt es sich, ein VPN durch SD-WAN zu ersetzen?

Netzwerkteams sollten die Entscheidung, ein VPN durch SD-WAN zu ersetzen, von den konkreten Vorteilen abhängig machen, die eine Einführung mit sich bringt. Viele Unternehmen stellen jedoch fest, dass SD-WAN deutlich mehr bietet als die mit IPsec-VPNs verbundene WAN-Konnektivität. Zu den Vorteilen einer Umstellung auf SD-WAN gehören die nachfolgend aufgeführten Aspekte.

Management

SD-WAN kann Management- und Reporting-Aufgaben auf Netzwerk- und Benutzerebene übernehmen. Darüber hinaus können Unternehmen mit SD-WAN den Anwendungszugriff über eine einzige Schnittstelle in einer Weise unterstützen und erleichtern, die mit einfachen VPN-Diensten nicht möglich ist.

Funktionsübergreifende Konsolidierung

SD-WAN ist in der Lage, LAN, WAN, Benutzer, Sicherheit und Anwendungs-Performance auf einer einzigen Plattform zu konsolidieren. Dies ist für die Transformation von Unternehmen von entscheidender Bedeutung und geht über die Möglichkeiten eines VPN-Dienstes deutlich hinaus.

Abstimmung auf die Geschäftsziele

Bei der Wahl zwischen einem IPsec-VPN und SD-WAN ist eine Anpassung an die Unternehmensziele und -strategien erforderlich. Obwohl SD-WAN umfangreichere Enterprise-Netzwerke unterstützen kann, sieht sich dasselbe Unternehmen möglicherweise mit Problemen beim Ende-zu-Ende-Traffic konfrontiert, insbesondere auf internationaler Ebene.

Netzwerkteams, die sich zwischen einem IPsec-VPN und SD-WAN entscheiden müssen, sollten sich die folgenden Fragen stellen:

- Muss Ihr Unternehmen eine bestimmte Anwendungs-Performance garantieren, oder ist Best Effort akzeptabel?

- Nutzt Ihr Unternehmen die Cloud, und unterstützt es unsichere Remote-Netzwerke?

- Möchte Ihr Unternehmen sein eigenes WAN verwalten?

Ein einfacher Router oder Client mit IPsec-Funktionalität ist für Firmen geeignet, die kostengünstige Best-Effort-VPN-Services mit einer herkömmlichen VPN-Appliance und einem vereinfachten Funktionsumfang implementieren möchten.

Die Entscheidungsfindung: SD-WAN oder VPN?

Auch wenn es schwierig ist, die Zukunft vorherzusagen, werden Unternehmen immer nach der besten Netzwerk-Performance, Sicherheit und Flexibilität zu relativ geringen Kosten suchen. Wenn es um die Wahl von SD-WAN oder IPsec-VPN geht, kommt es daher auf die beste Option zum besten Preis für spezifische Anwendungsfälle an.

Das Ziel von SD-WAN besteht darin, Geschäftselemente zu nutzen und sie auf die Geschäftsanforderungen abzustimmen. Das Netzwerk wird mit SD-WAN granularer und ermöglicht besseres Reporting, mehr Sicherheit und Anwendungs-Performance. Außerdem kann SD-WAN die Netzwerkbedingungen erkennen, um ein zuverlässiges Leistungsniveau zu gewährleisten, ganz gleich, von wo aus sich ein Client verbindet.

Wenn man SD-WAN mit einem VPN vergleicht, ist SD-WAN viel umfassender und bietet Funktionen, die über die Möglichkeiten eines VPNs hinausgehen. Zudem kann die SD-WAN-Technologie einfache Internet-VPNs realisieren sowie globale MPLS- und VPLS-Netzwerke ablösen.

Bei jeder infrage kommenden Networking-Technologie müssen Unternehmen sich aber vor dem Marketing-Hype in Acht nehmen. Dieser kann sie dazu verführen, sich für ein eng mit einem bestimmten Service-Provider verknüpftes SD-WAN-Angebot zu entscheiden, dem eventuell wichtige Komponenten fehlen.

Im Laufe der Zeit entwickelt sich die Technologie immer schneller weiter, und es entstehen neue Produktfunktionen. Einfache VPNs werden in der Unternehmenswelt wahrscheinlich durch Technologien wie SD-WAN ersetzt.

Der überlegene Ansatz von SD-WAN in Hinblick auf Performance und Zuverlässigkeit dürfte sich für Unternehmen durchsetzen, die bandbreitenhungrige Anwendungen benötigen. Allerdings erfordert auch SD-WAN integrierte Sicherheit, um zu verhindern, dass immer raffiniertere Cyberbedrohungen verteilte Netzwerke für ihre Zwecke missbrauchen.