Zero-Trust-Modell

Was ist das Zero-Trust-Modell?

Das Zero-Trust-Sicherheitsmodell ist ein Cybersicherheitsansatz, der standardmäßig den Zugriff auf die digitalen Ressourcen eines Unternehmens verweigert und authentifizierten Benutzern und Geräten einen maßgeschneiderten, isolierten Zugriff nur auf die Anwendungen, Daten, Dienste und Systeme gewährt, die sie für ihre Arbeit benötigen.

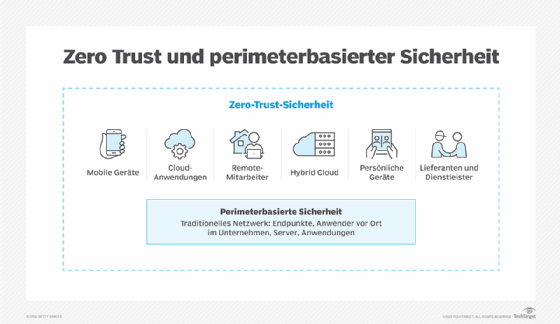

In der Vergangenheit haben sich Unternehmen auf ein Cybersicherheitsmodell verlassen, das mit einer Burg und einem Burggraben vergleichbar ist. Dabei wird jeder außerhalb des Unternehmensnetzwerks als verdächtig angesehen, während jedem innerhalb des Netzwerks zunächst einmal Vertrauen entgegengebracht wird. Die Annahme, dass interne Benutzer von Natur aus vertrauenswürdig sind, wird als implizites Vertrauen bezeichnet. Diese Annahme hat zu vielen kostspieligen Datenverletzungen geführt, da Angreifer sich innerhalb des Netzwerks frei bewegen können, sobald sie die Außengrenzen überwunden haben.

Anstatt sich auf die Standorte von Benutzern und Geräten in Bezug auf den Perimeter zu konzentrieren – das heißt innerhalb oder außerhalb des privaten Netzwerks –, gewährt das Zero-Trust-Modell Benutzern Zugriff auf Informationen basierend auf ihrer Identität und Rolle, unabhängig davon, ob sie sich im Büro, zu Hause oder an einem anderen Ort befinden.

Bei Zero Trust erfolgen Autorisierung und Authentifizierung kontinuierlich im gesamten Netzwerk und nicht nur einmal am Perimeter. Dieses Modell schränkt unnötige laterale Bewegungen zwischen Anwendungen, Diensten und Systemen ein und berücksichtigt sowohl Insider-Bedrohungen als auch die Möglichkeit, dass ein Angreifer ein legitimes Konto kompromittieren könnte. Durch die Beschränkung der Parteien, die privilegierten Zugriff auf sensible Daten haben, werden die Möglichkeiten für Angreifer, diese zu stehlen, erheblich reduziert.

Das Konzept von Zero Trust gibt es bereits seit mehr als einem Jahrzehnt, aber es entwickelt sich ständig weiter und wächst. John Kindervag, damals Analyst bei Forrester, stellte dieses revolutionäre Sicherheitsmodell 2010 vor. Kurz darauf übernahmen Anbieter wie Google und Akamai die Zero-Trust-Prinzipien intern, bevor sie schließlich kommerziell verfügbare Zero-Trust-Produkte und -Dienstleistungen auf den Markt brachten.

Weshalb ist ein Zero-Trust-Modell wichtig?

Das Interesse an Zero Trust und dessen Einführung sind in den letzten Jahren rapide gestiegen, da eine Vielzahl von schwerwiegenden Datenverstößen den Bedarf an besserer Cybersicherheit erhöht hat und die weltweite COVID-19-Pandemie eine beispiellose Nachfrage nach sicheren Fernzugriffstechnologien ausgelöst hat.

Traditionell setzten Unternehmen auf Technologien wie Firewalls, um ihre Unternehmensnetzwerke zu schützen. Bei diesem Modell kann ein externer Benutzer per Fernzugriff auf Ressourcen zugreifen, indem er sich bei einem VPN anmeldet, das einen sicheren virtuellen Tunnel zum Netzwerk herstellt. Probleme entstehen jedoch, wenn die Anmeldedaten für das VPN in die falschen Hände geraten, wie es bei dem berüchtigten Datenleck bei Colonial Pipeline der Fall war.

In der Vergangenheit benötigten relativ wenige Benutzer Fernzugriff, da die meisten Mitarbeiter vor Ort arbeiteten. Heute müssen Unternehmen jedoch einen sicheren Fernzugriff in großem Umfang unterstützen, wodurch sich die mit der VPN-Nutzung verbundenen Risiken vergrößern.

Darüber hinaus wurde das Perimeter-basierte Modell für eine Zeit entwickelt, in der die Ressourcen eines Unternehmens lokal in einem unternehmenseigenen Rechenzentrum vor Ort gespeichert waren. Heute sind die Ressourcen der meisten Unternehmen über private Rechenzentren und mehrere Clouds verstreut, wodurch der traditionelle Perimeter aufgelöst wird.

Kurz gesagt: Der herkömmliche Ansatz für Cybersicherheit wird immer weniger effektiv, weniger effizient und gefährlicher. Im Gegensatz zu Perimeter-basierter Sicherheit ermöglicht Zero Trust Unternehmen eine sichere und selektive Verbindung von Benutzern mit Anwendungen, Daten, Diensten und Systemen auf einer 1:1-Basis, unabhängig davon, ob sich die Ressourcen vor Ort oder in der Cloud befinden und wo die Benutzer arbeiten.

Die Einführung von Zero Trust kann Unternehmen folgende Vorteile bieten:

- Schutz sensibler Daten;

- Unterstützung bei Compliance-Audits;

- geringeres Risiko von Verstößen und kürzere Erkennungszeiten;

- Transparenz des Netzwerkverkehrs; und

- bessere Kontrolle in Cloud-Umgebungen.

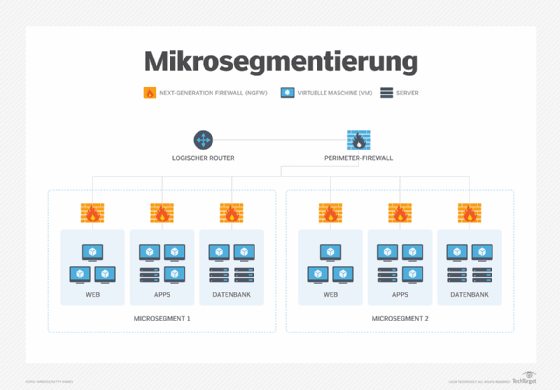

Ein Zero-Trust-Modell umfasst auch die Mikrosegmentierung – ein grundlegendes Prinzip der Cybersicherheit. Die Mikrosegmentierung ermöglicht es der IT-Abteilung, Netzwerkressourcen in diskreten Zonen abzuschotten, potenzielle Bedrohungen einzudämmen und zu verhindern, dass sie sich lateral im gesamten Unternehmen ausbreiten. Mit Zero-Trust-Mikrosegmentierung können Unternehmen detaillierte, rollenbasierte Zugriffsrichtlinien anwenden, um sensible Systeme und Daten zu schützen, einen uneingeschränkten Zugriff zu verhindern und potenzielle Schäden zu begrenzen.

Wie funktioniert ZTNA?

Als wesentlicher Bestandteil des Zero-Trust-Modells wendet Zero Trust Network Access (ZTNA) Zero-Trust-Konzepte auf eine Anwendungszugriffsarchitektur an.

Bei ZTNA setzt ein Controller oder Trust Broker die vorab festgelegten Zugriffsrichtlinien eines Unternehmens durch, indem er Verbindungen zwischen Benutzern und Anwendungen ermöglicht oder verweigert und gleichzeitig den Standort des Netzwerks (beispielsweise die IP-Adresse) verbirgt. Die Software authentifiziert Benutzer anhand ihrer Identitäten und Rollen sowie anhand kontextbezogener Variablen wie Gerätesicherheitsstatus, Tageszeit, Geolokalisierung und Sensibilität der Daten. Ein verdächtiger Kontext kann einen ZTNA-Broker dazu veranlassen, selbst die Verbindungsanfrage eines autorisierten Benutzers abzulehnen.

Nach der Authentifizierung und Verbindung sehen Benutzer nur die Anwendungen, für die sie Zugriffsberechtigung haben; alle anderen Netzwerkressourcen bleiben verborgen.

Die Planung für Zero Trust

Experten sind sich einig, dass ein Zero-Trust-Ansatz theoretisch zwar wichtig ist, in der Praxis jedoch oft schwer umzusetzen ist. Unternehmen, die ein Zero-Trust-Modell einführen möchten, sollten die folgenden Herausforderungen berücksichtigen:

- Eine schrittweise Einführung kann Sicherheitslücken hinterlassen. Da implizites Vertrauen in der traditionellen IT-Umgebung so tief verwurzelt ist, ist es praktisch unmöglich, über Nacht zu einem Zero-Trust-Framework überzugehen. Vielmehr erfolgt die Umsetzung fast immer schrittweise, was zu Anlaufschwierigkeiten und Sicherheitslücken führen kann.

- Es kann zu Konflikten mit älteren Technologien kommen. Zero-Trust-Tools sind nicht immer mit älteren Technologien kompatibel, was zu technischen Problemen führen und möglicherweise umfangreiche Überarbeitungen der Architektur, Hardware und Software erforderlich machen kann.

- Es gibt keine einfachen Antworten. Da Zero Trust kein einzelnes Produkt oder keine einzelne Technologie ist, sondern eine übergreifende Strategie, die die gesamte IT-Umgebung umfasst, gibt es keinen einfachen Weg zur vollständigen Umsetzung.

- Es ist nur so gut wie seine Zugriffskontrolle. Eine Zero-Trust-Strategie basiert auf Identitäts- und Zugriffskontrolle und erfordert nahezu ständige administrative Aktualisierungen der Benutzeridentitäten, Rollen und Berechtigungen, um effektiv zu sein.

- Es kann die Produktivität beeinträchtigen. Das Ziel von Zero Trust ist es, den Benutzerzugriff so weit wie möglich einzuschränken, ohne das Geschäft übermäßig zu behindern. Aber übertriebene Richtlinien können Benutzer von benötigten Ressourcen fernhalten und so die Produktivität beeinträchtigen.

Unternehmen, die eine Umstellung auf Zero Trust planen, sollten auch die Einrichtung spezieller, funktionsübergreifender Teams in Betracht ziehen, um Strategien zu entwickeln und die Umsetzung voranzutreiben. Idealerweise umfasst ein Zero-Trust-Team Mitglieder mit Fachkenntnissen in den folgenden Bereichen:

- Anwendungs- und Datensicherheit;

- Netzwerk- und Infrastruktursicherheit;

- Benutzer- und Geräteidentitäten; und

- Sicherheitsmaßnahmen.

Teammitglieder können Wissenslücken schließen und Fachwissen erwerben, indem sie verschiedene Zero-Trust-Schulungen und Zertifizierungen von Organisationen wie Forrester, ISC2, SANS Institute und der Cloud Security Alliance erwerben.

Anwendungsfälle für Zero Trust

Wie bei jeder neuen Technologie sollten Anwendungsfälle die Entscheidung für die Einführung von Zero Trust beeinflussen. Im Folgenden finden Sie vier anschauliche Beispiele dafür, wie Zero Trust zum Schutz des Unternehmens beitragen kann:

- Sicherer Zugriff durch Dritte

- Sicherer Multi-Cloud-Fernzugriff

- IoT-Sicherheit und Transparenz

- Mikrosegmentierung von Rechenzentren

Was sind die Grundsätze eines Zero-Trust-Modells?

Das Zero-Trust-Framework legt eine Reihe von Grundsätzen fest, um inhärentes Vertrauen zu vermeiden und die Sicherheit durch kontinuierliche Überprüfung von Benutzern und Geräten zu gewährleisten.

Im Folgenden sind fünf Hauptprinzipien von Zero Trust aufgeführt:

1. den Schutzbereich kennen.

2. die bereits vorhandenen Sicherheitskontrollen verstehen.

3. neue Tools und moderne Architektur integrieren.

4. detaillierte Richtlinien anwenden.

5. überwachen und warnen.

Der kontinuierliche Aspekt von Zero Trust gilt auch für die Prinzipien selbst. Zero Trust ist keine Strategie, die man einmal festlegt und dann vergessen kann. Die Prinzipien müssen über ein kontinuierliches Prozessmodell umgesetzt werden, das neu startet, sobald ein Prinzip erreicht ist.

Zero Trust im Vergleich zu anderen Technologien

Die Cybersicherheitsbranche ist reich an Technologien, Strategien und Richtlinien. Es kann schwierig sein, den Überblick zu behalten. Dies gilt insbesondere für Zero Trust, das keine Technologie ist, sondern ein Rahmenwerk aus Prinzipien und Technologien, die diese Prinzipien anwenden.

Betrachten wir einmal, wie Zero Trust und andere Begriffe im Vergleich zueinander stehen.

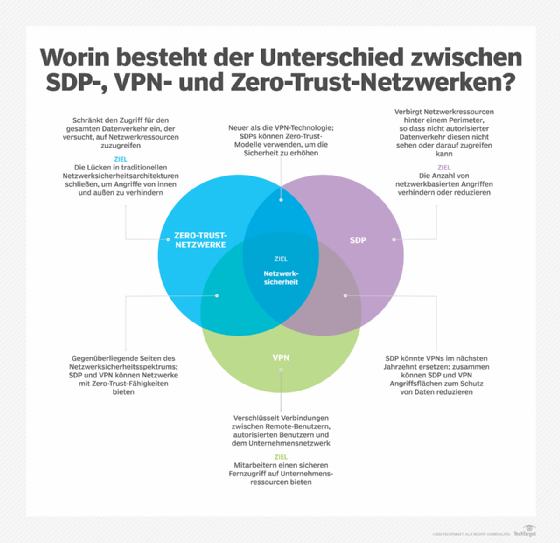

Zero Trust vs. SDP

Ähnlich wie Zero Trust zielt auch ein Software-defined Perimeter (SDP) darauf ab, die Sicherheit zu verbessern, indem streng kontrolliert wird, welche Benutzer und Geräte auf welche Ressourcen zugreifen dürfen. Im Gegensatz zu Zero Trust handelt es sich bei SDP um eine Architektur, die aus SDP-Controllern und Hosts besteht, die die Kommunikation steuern und ermöglichen.

Viele Experten und Anbieter verwenden die Begriffe Zero Trust und SDP synonym. Allerdings entwickeln sich die Begriffe weiter, und einige bezeichnen ZTNA mittlerweile als SDP 2.0.

Zero Trust vs. VPN

Zero Trust und VPNs verfolgen beide das Ziel, Sicherheit zu gewährleisten, aber die Wirksamkeit der herkömmlichen Perimeter-Sicherheitstechnologie ist in den letzten Jahren zunehmend in Frage gestellt worden.

VPNs, die seit langem verwendet werden, um Remote-Benutzer und -Geräte mit Unternehmensnetzwerken zu verbinden, haben Schwierigkeiten, die zunehmende Anzahl von Remote-Mitarbeitern und Cloud-Diensten in modernen Unternehmen zu sichern. Es wird erwartet, dass Zero Trust die veraltete VPN-Technologie ablösen wird, da es Unternehmen ohne Perimeter besser schützen kann.

Zero Trust und VPNs können zusammen verwendet werden. Beispielsweise kann Zero-Trust-Mikrosegmentierung in Verbindung mit einem VPN die Angriffsfläche eines Unternehmens verringern – wenn auch nicht so stark wie eine vollständige Zero-Trust-Initiative – und im Falle einer Sicherheitsverletzung schädliche laterale Bewegungen und Angriffe verhindern.

Zero Trust vs. Zero Knowledge Proof

Auch wenn sie ähnlich klingen, überschneiden sich Zero Trust und Zero Knowledge Proof in technologischer Hinsicht nur geringfügig.

Zero Knowledge Proof ist eine Methode, die verwendet werden kann, wenn eine Partei einer zweiten Partei die Gültigkeit von Informationen nachweisen möchte, ohne diese Informationen weiterzugeben. Kryptografische Algorithmen, die auf Zero-Knowledge-Proof basieren, ermöglichen es der beweisenden Partei, mathematisch nachzuweisen, dass die Informationen wahr sind.

Zero Knowledge Proofs können zur Authentifizierung von Benutzern verwendet werden, ohne deren Identität preiszugeben. Einige Zwei-Faktor-Authentifizierungsverfahren (2FA) und Multi-Faktor-Authentifizierungsverfahren (MFA) verwenden Zero Knowledge Proofs. Die Überschneidung mit Zero Trust besteht darin, dass 2FA und MFA wichtige Technologien in einer Zero-Trust-Strategie sind.

Zero Trust vs. Prinzip der geringsten Privilegien

Das Prinzip der geringsten Privilegien (POLP) ist ein Sicherheitskonzept, das Benutzern und Geräten nur die Zugriffsrechte gewährt, die sie für ihre Arbeit benötigen, und nicht mehr. Dazu gehört der Zugriff auf Daten, Anwendungen, Systeme und Prozesse. Wenn die Anmeldedaten eines Geräts oder Benutzers kompromittiert werden, stellt der Zugriff mit geringsten Privilegien sicher, dass ein böswilliger Akteur nur auf das zugreifen kann, wozu dieser Benutzer die Berechtigung hat, und nicht unbedingt auf das gesamte Netzwerk.

Zero Trust und POLP ähneln sich insofern, als beide den Zugriff von Benutzern und Geräten auf Ressourcen einschränken. Im Gegensatz zu POLP konzentriert sich Zero Trust auch auf die Authentifizierung und Autorisierung von Benutzern und Geräten. Zero-Trust-Richtlinien basieren oft auf POLP, überprüfen jedoch kontinuierlich die Authentifizierung und Autorisierung.

Zero Trust vs. Defense in Depth

Eine Defense-in-Depth-Sicherheitsstrategie umfasst mehrere Ebenen von Prozessen, Personen und Technologien zum Schutz von Daten und Systemen. Dahinter steht die Überzeugung, dass ein mehrschichtiger Sicherheitsansatz vor menschlich verursachten Fehlkonfigurationen schützt und sicherstellt, dass die meisten Lücken zwischen Tools und Richtlinien geschlossen werden.

Defense in Depth kann insofern stärker sein als Zero Trust, als dass bei Ausfall einer Sicherheitsebene andere Ebenen die Lücke schließen und das Netzwerk schützen. Zero Trust ist jedoch oft attraktiver, da seine Haltung niemals vertrauen, immer überprüfen sicherstellt, dass Angreifer, die in ein Netzwerk eindringen, nicht lange dort bleiben können, bevor sie erneut überprüft werden müssen, und dass die Zero-Trust-Mikrosegmentierung ihren Zugriff einschränkt.

Die Einbeziehung von Defense-in-Depth-Prinzipien in ein Zero-Trust-Framework kann die Sicherheitsstrategie noch weiter stärken.

Kaufberatung Zero Trust

Die Aussagen von Anbietern zum Thema Zero Trust können verwirrend sein – oder sogar völlig falsch. Es gibt kein einheitliches, sofort einsatzbereites Zero-Trust-Produkt oder eine Produktsuite. Vielmehr handelt es sich bei Zero Trust um eine übergreifende Strategie, die eine Reihe von Tools, Richtlinien und Verfahren umfasst, die eine starke Barriere um Workloads herum aufbauen, um die Datensicherheit zu gewährleisten.

Allerdings gibt es mehrere bestehende Zero-Trust-fähige Produkte, die in eine Zero-Trust-Bereitstellung integriert werden können. Viele dieser Produkte sind ZTNA-Angebote. Um als echtes ZTNA-Produkt zu gelten, muss es identitätszentriert sein, standardmäßig Ablehnungsantworten haben und kontextsensitiv sein.

ZTNA umfasst zwei grundlegende Architekturen:

- Endpunkt-initiiertes ZTNA. Auch als agentenbasiertes ZTNA bekannt, umfasst dies die Bereitstellung von Software-Agenten an jedem Netzwerkendpunkt. Ein Broker entscheidet auf der Grundlage von Richtlinien, ob ein Benutzer oder ein Gerät auf eine Ressource zugreifen darf. Wenn dies zulässig ist, initiiert ein Gateway eine Sitzung, um den Zugriff zu ermöglichen.

- Service-initiiertes ZTNA. Auch als clientloses ZTNA bezeichnet, umfasst dies die Verwendung einer Connector-Appliance im privaten Netzwerk eines Unternehmens, die Verbindungen zur Cloud des ZTNA-Anbieters initiiert. Ein ZTNA-Controller initiiert eine Sitzung, wenn der Benutzer und das Gerät die Richtlinienanforderungen erfüllen.

Unternehmen können sich für As-a-Service-Angebote oder selbst gehostete ZTNA-Bereitstellungen entscheiden. ZTNA als Service ist aufgrund seiner Skalierbarkeit und Verwaltbarkeit beliebt. Selbst gehostete ZTNA hingegen erlauben Unternehmen eine größere Kontrolle.

Schrittweise Umsetzung von Zero Trust

Eine erfolgreiche Zero-Trust-Implementierung erfordert Überlegungen zu den vom Forrester ZTX-Modell (Zero Trust eXtended) als sieben Säulen von Zero Trust bezeichneten Punkten:

- Sicherheit der Belegschaft

- Gerätesicherheit

- Sicherheit der Workloads

- Netzwerksicherheit

- Datensicherheit

- Transparenz und Analyse

- Automatisierung und Orchestrierung

Sobald ein Unternehmen bereit ist, Zero Trust einzuführen, ist es vorteilhaft, dies schrittweise anzugehen. Im Folgenden werden sieben Schritte zur Implementierung von Zero Trust beschrieben:

- Bilden Sie ein spezielles Zero-Trust-Team. Zero Trust ist eine Teamleistung. Die Auswahl der richtigen Teammitglieder kann über Erfolg oder Misserfolg entscheiden. Wenn Sie beispielsweise entscheiden, wer Zero-Trust-Implementierungen verwaltet, sollten Sie überlegen, wer über die größte Fachkompetenz in diesem speziellen Bereich verfügt. Oftmals entwickeln und pflegen Sicherheitsteams eine Zero-Trust-Strategie. Wenn Zero Trust jedoch in netzwerkspezifischen Bereichen eingesetzt wird – beispielsweise bei der Verwaltung und Konfiguration von Netzwerkinfrastruktur-Tools und -Diensten, darunter Switches, Router, Firewalls, VPNs und Netzwerküberwachungstools –, sollte das Netzwerkteam die Verantwortung übernehmen.

- Wählen Sie einen Einstiegspunkt für die Zero-Trust-Implementierung. Unternehmen nähern sich Zero Trust in der Regel über einen bestimmten Einstiegspunkt. Die drei Einstiegspunkte sind Benutzer- und Geräteidentität, Anwendungen und Daten sowie das Netzwerk.

- Bewerten Sie die Umgebung. Überprüfen Sie die bereits vorhandenen Kontrollen, bei denen Zero Trust eingesetzt wird, sowie das Maß an Vertrauen, das die Kontrollen bieten, und welche Lücken geschlossen werden müssen. Viele Unternehmen werden überrascht sein zu hören, dass sie bereits Teile des Zero-Trust-Puzzles einsetzen. So wird deutlich, welche Zero-Trust-Prozesse bereits vorhanden sind und wo Lücken bestehen, die geschlossen werden müssen.

- Überprüfen Sie die verfügbaren Technologien. Analysieren Sie die Technologien und Methoden, die für die Umsetzung der Zero-Trust-Strategie erforderlich sind.

- Starten Sie Zero-Trust-Initiativen. Vergleichen Sie die Bewertung mit der Technologieüberprüfung und starten Sie dann die Zero-Trust-Implementierung.

- Definieren Sie betriebliche Änderungen. Dokumentieren und bewerten Sie alle Änderungen im Betrieb. Passen Sie Prozesse bei Bedarf an oder automatisieren Sie sie.

- Implementieren, überprüfen und wiederholen. Wenn Zero-Trust-Initiativen eingeführt werden, messen Sie deren Wirksamkeit und passen Sie sie bei Bedarf an. Beginnen Sie dann den Prozess von vorne.

Denken Sie daran: Zero Trust ist ein Prozess, kein Ziel. Führen Sie Tests durch, beginnen Sie klein und skalieren Sie dann die Bereitstellungen. Das erfordert viel Planung und Teamarbeit, aber letztendlich ist ein Zero-Trust-Sicherheitsmodell eine der wichtigsten Initiativen, die ein Unternehmen umsetzen kann, auch wenn es dabei zu Hindernissen kommen kann.