Miha Creative - stock.adobe.com

Ransomware-Risiko: Backups vor Cyberbedrohungen schützen

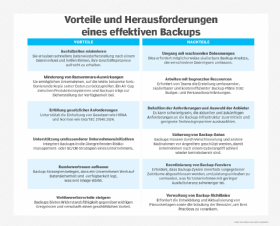

Nicht nur Ransomware, sondern auch Bedrohungen wie Systemfehlkonfigurationen, Hardware- und Softwareausfälle sowie Benutzerfehler erfordern einen besseren Backup-Ansatz.

Ransomware, die auf Backup-Systeme abzielt, hat die Dringlichkeit einer sicheren Speicherung und Backups erhöht. Genau wie Kriminelle, die Banken ausrauben, weil dort das Geld ist, suchen Cyberkriminelle nach Backup-Infrastrukturen. Unternehmen können sich nicht erholen, wenn ihre kritischen Systemkomponenten und Daten kompromittiert sind und nicht schnell wiederhergestellt werden können.

Das Problem ist aber etwas komplexer. Viele Unternehmen stehen vor der Herausforderung ständiger Cyberangriffe und eines komplexen regulatorischen Umfelds, das strenge Maßnahmen zu Backup und Recovery für den Datenschutz und die Data Protection vorschreibt, darunter HIPAA, PCI-DSS, SOX, FedRAMP, DSGVO, NIS2 und DORA.

Während Unternehmen mit steigenden Mengen unstrukturierter Daten zu kämpfen haben – Text, Audio, Video, soziale Medien, IoT und jetzt auch künstliche Intelligenz (KI) und maschinelles Lernen (ML) –, rücken Vorschriften zu Data Protection und zum Schutz personenbezogener Daten (PII) die Datensicherheit und -verwaltung für viele Branchen in den Vordergrund.

Selbst wenn Backups in einem Unternehmen derzeit reibungslos funktionieren, muss sichergestellt sein, dass die Datensicherungen so erfolgen, dass sie vor Cyberangriffen geschützt sind.

Warum Datensicherung und -sicherheit wichtig sind

Wenn kritische Systeme nicht sicher gesichert werden, kann dies katastrophale Folgen haben.

Firmen, deren essenzielle Daten wie Logistikinformationen, Backup oder Finanzdaten nicht mehr zugänglich sind, könnten Umsatz- und Reputationsverluste erleiden und im Schlimmsten – wenn auch seltensten Fall – ihr Geschäft aufgeben müssen.

Leider müssen Unternehmen bei ihrer Backup-Strategie nicht nur externe Cyberangriffe, sondern auch interne sowie Drittanbieter-Fehler einkalkulieren. Ein typisches Szenario verläuft wie folgt: Ein Unternehmen vertraut Teile seiner IT-Infrastruktur, inklusive Backup-Server, einem Cloud-Dienstleister. Ein Konfigurationsfehler auf Seiten des Providers oder beim eigenen Setup führt dazu, dass diese Sicherungssysteme unbeabsichtigt aus dem Internet erreichbar sind. Angreifer nutzen diese Schwachstelle aus, löschen oder verschlüsseln zuerst die Backups und starten dann einen Ransomware-Angriff auf die primären Systeme. Da nun die letzte Rettungsleine – die Sicherungskopie – durchtrennt ist, steht das Unternehmen ohne Schutzschild da. Dieses Muster zeigt, wie kritisch Lücken in der Backup-Infrastruktur sind, die durch komplexe Abhängigkeiten von Dienstleistern entstehen können.

Während Ransomware-Bedrohungen die Aufmerksamkeit auf die Bedeutung der Sicherung kritischer Systeme und Daten gelenkt haben, können auch Systemfehlkonfigurationen, Hardware- und Softwareausfälle sowie Benutzerfehler zu Datenverlusten führen.

Die Wahl des richtigen Backup-Typs

Laut Gartners Magic Quadrant for Backup and Data Protection Platforms vom Juni 2025 werden bis 2029 etwa 75 Prozent der Unternehmen eine einheitliche Plattform für lokale und Cloud-Backups und -Wiederherstellungen nutzen, gegenüber 25 Prozent im Jahr 2025. Bis zum Ende des Jahrzehnts werden die meisten großen Unternehmen (85 Prozent) zusätzlich zu IT-verwalteten Backups auch Backup-as-a-Service (BaaS) zum Schutz von Cloud- und lokalen Workloads einsetzen – ein deutlicher Anstieg gegenüber 25 Prozent im Jahr 2025.

In Hybrid-Szenarien werden kritische Daten auf Unternehmensspeicherservern oder -geräten vor Ort gesichert, manchmal über mehrstufige Speicher. Festplattenlaufwerke werden aufgrund ihrer geringeren Kosten und Leistung häufig für die langfristige Cold oder Air-Gap-Storage verwendet, zum Beispiel für Archivdaten, auf die nicht häufig zugegriffen wird. SSD-Technologien, einschließlich Flash-Laufwerken, dienen häufig als Hot Storage (heißer Speicher), oft für Systeme und Daten, die eine schnellere Wiederherstellung erfordern. Andere Systeme wie virtuelle Maschinen (VMs) und Daten, darunter Benutzerdateien, Dokumente, Entwicklungsprojekte und Analyse-Workloads, werden gesichert und in der Public Cloud zu einem monatlichen Preis pro GB oder TB gespeichert. Je nach Cloud-Anbieter können verschiedene Speicherebenen (Tiers) unterschiedliche Preisstrukturen und Zugriffsgeschwindigkeiten bieten.

Der 2025 State of the Data Center Report der Association for Computer Operations Management (AFCOM) ergab, dass 80 Prozent der Befragten angaben, ihre Cloud-Workloads zurück in lokale Umgebungen zu verlagern, um Leistung und Kosten besser verwalten zu können. Die am häufigsten genannte Workload war mit 44 Prozent die Speicherverwaltung, einschließlich Backups, Disaster Recovery und Archivierung, gefolgt von Datenanalyse- und Business-Intelligence-Tools mit 38 Prozent.

Gartner berichtete, dass derzeit nur etwa 20 Prozent der Unternehmen SaaS-Anwendungen als kritische Anforderung sichern, aber diese Zahl wird voraussichtlich deutlich steigen, da 80 Prozent der Unternehmen bis 2029 SaaS-Backups priorisieren werden.

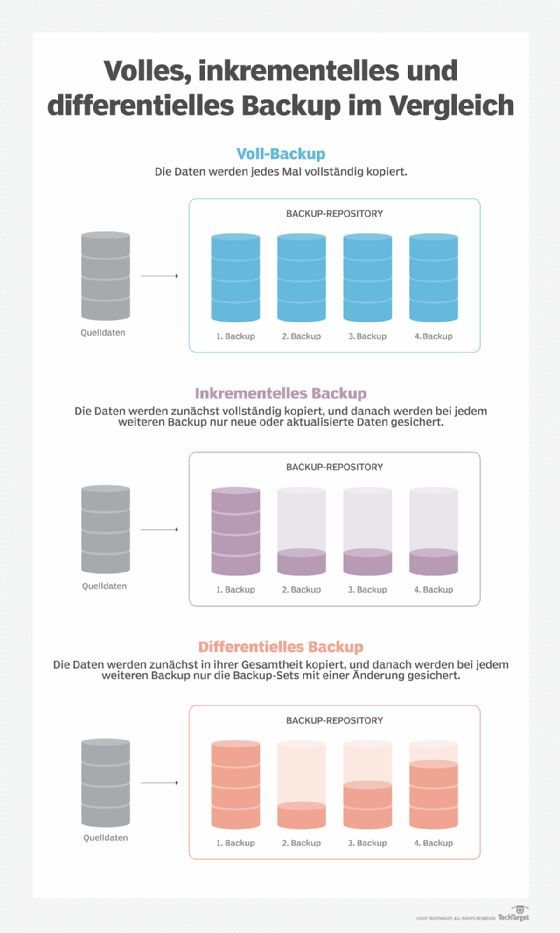

Viele Compliance-Frameworks und Disaster-Recovery-Pläne empfehlen vollständige Backups wichtiger Geschäfts-, Kunden- und Betriebssysteme, um eine schnellere Wiederherstellung von Systemen und Daten mit hoher Priorität zu unterstützen, insbesondere im Katastrophenfall. Vollständige Backups (Full Backup) können viel Zeit in Anspruch nehmen, insbesondere bei großen Datenmengen, langsameren Systemen und begrenzter Speicherkapazität, was sich insgesamt auf die Kosten auswirken kann. Einige Unternehmen planen monatliche oder wöchentliche vollständige Backups und verwenden zu anderen Zeiten inkrementelle und differenzielle Backups.

Differenzielle Backups erfassen alle Änderungen an Dateien, Ordnern und Daten seit dem letzten vollständigen Backup. Diese Technologien können Dateiattribute, Hash-Werte und Prüfsummen verwenden, um Änderungen an Daten zu finden. Dieser Ansatz kann den Wiederherstellungsprozess beschleunigen. IT-Fachleute stellen die letzte vollständige Sicherung und die letzte differenzielle Sicherung wieder her, um alle Änderungen wiederherzustellen.

Im Gegensatz dazu erfassen inkrementelle Sicherungen nur die Daten- und Dateiänderungen, die seit der letzten Sicherung vorgenommen wurden. Eine inkrementelle Sicherung zeichnet beispielsweise die Datenänderungen der letzten 24 Stunden auf, während eine differenzielle Sicherung die letzte vollständige Sicherung als Ausgangspunkt verwendet und alle seitdem vorgenommenen Änderungen erfasst, unabhängig davon, wie viele Sicherungen durchgeführt wurden.

KI-Modelle werden derzeit trainiert, um Speicherprotokolle zu analysieren und Dinge wie Systemanomalien und Systemverhalten zu finden, um einen Backup-Ausfall tatsächlich vorherzusagen, bevor er eintritt. Da die Leistungsfähigkeit der Hardware in den letzten Jahren optimiert wurde, sind auch die Modelle sind leistungsfähiger geworden.

Die Wahl zwischen vollständigen, inkrementellen und differenziellen Backups hängt von der Speicherkapazität und den Leistungsanforderungen für Backup-Fenster und Recovery Time Objectives (RTOs) ab. Es ist wichtig, Backup-Strategien auf wichtige Leistungsziele für die Geschäftskontinuität (Business Continuity) abzustimmen. Das Recover Point Objective (RPO) ist der maximal akzeptable Datenverlust während eines Vorfalls. Es definiert, wie weit das Unternehmen in der Zeit zurückgehen kann, um Daten wiederherzustellen, ohne inakzeptable Schäden zu verursachen. RTO ist die maximal zulässige Ausfallzeit, bevor Systeme wiederhergestellt werden müssen, um die Geschäftskontinuität aufrechtzuerhalten und die Ziele des Disaster Recovery (DR) zu erreichen.

So stellen Sie sicher, dass Ihre Backups erfolgreich und geschützt sind

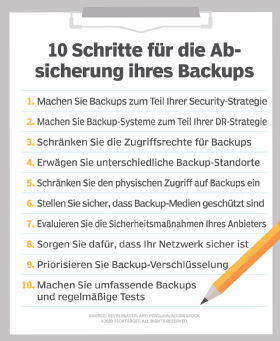

Wichtige Kontrollen für sichere Backups von Daten umfassen Verschlüsselungsmethoden, Zugriffskontrollen, Risikobewertungen von Anbietern und unveränderliche Sicherungen (Immutable Backups) – all dies dient als Schutz vor Datenverlust und unbefugtem Zugriff.

Datenverschlüsselung während der Übertragung und im Ruhezustand

Standardverschlüsselungsmethoden wie AES-256 können auf mehreren Ebenen angewendet werden – Backup-Software, Speichergerät und Dateien –, um Daten im Ruhezustand (Data at Rest) zu schützen. Daten während der Übertragung (Data in Flight) sollten ebenfalls mit TLS/SSL-Protokollen verschlüsselt werden. Es ist jedoch wichtig, Wiederherstellungsprozesse zu testen, um sicherzustellen, dass die Verschlüsselungsschlüssel ordnungsgemäß verwaltet werden und die Datenwiederherstellung nicht behindern.

Verwenden Sie rollenbasierte Zugriffskontrollen

Im Gegensatz zur rollenbasierten Zugriffskontrolle (RBAC) für die Identitäts- und Zugriffsverwaltung (IAM) in Systemen und Anwendungen eines Unternehmens wird RBAC innerhalb der Backup/Recovery-Infrastruktur verwendet, um den Zugriff auf bestimmte Backup-Vorgänge zu kontrollieren. Diese Kontrollen gelten in der Regel für Backup-Administratoren, IT-Fachleute und Sicherheitsteams sowie in einigen Fällen für Compliance-Beauftragte und Auditoren. Sie unterstützen den Zugriff mit minimalen Berechtigungen und regeln Aktionen wie das Wiederherstellen, Löschen und Ändern von Backups sowie die Verwaltung von Unveränderlichkeitseinstellungen.

Überprüfen Sie die Compliance-Fähigkeit des Anbieters

Unternehmen, die cloudbasierte Backup- oder Speicherdienste in Betracht ziehen, müssen sicherstellen, dass die Anbieter die Anforderungen an Verfügbarkeit, Sicherheit und Datenschutz erfüllen, wie zum Beispiel SOC 2, ISO/IEC 27001, DSGVO, NIS2 und andere relevante Compliance-Standards. Unternehmen sollten sich darüber im Klaren sein, welche Data-Protection-Bestimmungen aufgrund ihrer Branche und der Art der von ihnen verarbeiteten Daten gelten. Sie sollten von Cloud-Dienstleistern Nachweise über Zertifizierungen, Bewertungen durch Dritte und Auditberichte anfordern. Vor der Unterzeichnung von Verträgen, einschließlich Service Level Agreements (SLA), ist es wichtig, die Sicherheitskontrollen des Anbieters wie Zugriffsverwaltung, Tests für Backup und Recovery, Speicherorte und Incident Response-Pläne (Reaktion auf Vorfälle) zu bewerten.

Erwägen Sie unveränderliche und Air-Gap-Optionen

Durch Segmentierung, Zugriffskontrollen und Richtlinienbeschränkungen physisch oder logisch vom verbundenen Netzwerk isoliert, schützt ein Air-Gap-Backup kritische Systeme, die eine garantierte Wiederherstellbarkeit benötigen, vor unbefugtem Zugriff und Cyberangriffen. Ein weiterer Ansatz sind unveränderliche Backups (Immutable Backup), die nicht modifiziert oder gelöscht werden können. Sie werden in der Regel durch Write-Once-Read-Many-Speicher umgesetzt und über zeitbasierte Richtlinien oder administrative Kontrollen gesteuert.

Backups lassen sich mit manchen Produkten zwar leicht einrichten, jedoch oft auf unsichere Weise. Künstliche Intelligenz kann hier unterstützen, indem sie Anwender bei der korrekten und sicheren Konfiguration ihrer Sicherungssysteme hilft. Da Backup-Prozesse komplex sind und viele Nutzer Schwierigkeiten mit der richtigen Einrichtung haben, könnten Chatbots künftig eine beratende Rolle übernehmen. Durch den Einsatz natürlicher Sprachverarbeitung könnten sie auf Schwachstellen hinweisen – etwa darauf, dass kein unveränderlicher Speicher genutzt wird – und Empfehlungen für geeignete Sicherheitsmaßnahmen geben.

Mit den Backups Schritt halten

Während einige Unternehmen ihre Backups routinemäßig testen, gibt es 20 Prozent an Unternehmen, die keine Tests der eingerichteten Backup-Systemen durchführen. Werden Test nicht unternommen, stellen einige Firmen erst bei Wiederherstellungsversuchen Fehler fest.

KI-gestützte Tools ermöglichen es Unternehmen, mehr Tests durchzuführen und Testpläne zu erstellen. Darüber hinaus können diese Tools auf bestimmte Mängel hinweisen. Es ist auch empfehlenswert, die Backup- und Recovery-Strategie des Unternehmens jährlich zu überprüfen und zu aktualisieren und die Mitarbeiter in Bezug auf Backup-Bewusstsein und Best Practices zu schulen.

Inzwischen integrieren Anbieter entsprechende Cybersicherheitsfunktionen in Backup-Plattformen. Laut Gartner werden bis 2029 etwa 95 Prozent der Backup- und Data-Protection-Plattformen eine Erkennung von Cyberbedrohungen enthalten, verglichen mit 55 Prozent im Jahr 2025.

Fortschritte im Bereich der künstlichen Intelligenz haben die Funktion von Backups erweitert. Moderne Backup-Plattformen nutzen ihre Datenspeicher zunehmend als Quelle für Analyse- und Verwaltungsaufgaben. Sie können gespeicherte Daten automatisch identifizieren, klassifizieren und erkennen, ob diese personenbezogene oder sensible Informationen enthalten. Dadurch dienen Backups heute nicht mehr nur der Wiederherstellung, sondern auch der Verwaltung von Metadaten und der Umsetzung von Geschäftsregeln. KI trägt dazu bei, Speicherlösungen intelligenter zu machen, indem immer mehr Datenverwaltungsfunktionen direkt in Backup- und Wiederherstellungssysteme integriert werden.