Lana - stock.adobe.com

Die Daten- und Storage-Risiken von Home-Offices minimieren

Viele Firmen beschäftigen Mitarbeiter im Home-Office, haben aber keine Sicherheits- und Schulungsvorkehrungen getroffen, die notwendig sind, um Speichersicherheit zu gewährleisten.

Fernarbeitskräfte bringen einige Herausforderungen mit sich, insbesondere wenn es um den Schutz der Privatsphäre und potenzielle Datensicherheitsrisiken geht. Der Schutz von Daten innerhalb einer sicheren Unternehmensumgebung ist schon schwierig genug. Dies aus der Ferne zu tun, kann selbst für die beständigsten Sicherheitsteams eine Herausforderung sein.

Mitarbeiter, die zu Hause arbeiten, bringen zahlreiche Risiken für ruhende und bewegte Daten mit sich, und Unternehmen müssen alle erforderlichen Maßnahmen ergreifen, um sensible Daten zu schützen und Verstöße gegen Vorschriften zu verhindern.

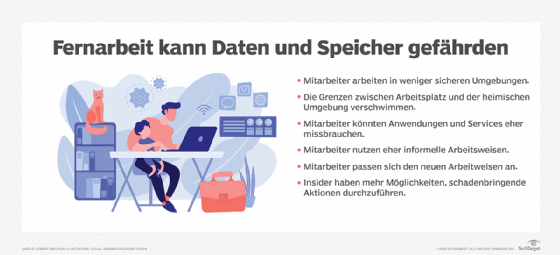

Remote-Mitarbeiter können Daten- und Storage-Risiken verursachen

Der menschliche Faktor stell generell ein Risiko für die IT-Umgebung, insbesondere für Daten und Storage dar. Externe Mitarbeiter können dabei ein größeres Risiko für die Data Protection darstellen als ihre vor Ort arbeitenden Kollegen. Die damit verbundenen Risiken sind vielfältig und komplex. Zu ihnen gehören die folgenden:

- Mitarbeiter, die in nicht geschützten Umgebungen arbeiten. Während einige Heimarbeiter ihre häusliche IT-Infrastruktur angemessen absichern, vernachlässigen viele andere diesen wichtigen Aspekt. Dies führt zu einer Vielzahl potenzieller Schwachstellen, darunter WLAN-Drucker ohne ausreichenden Schutz, unsichere Webschnittstellen zur Router-Verwaltung und schwache oder fehlende WLAN-Passwörter. Darüber hinaus fehlen in Privathaushalten im Gegensatz zu Unternehmensbüros oft physische Sicherheitsmaßnahmen wie verschlossene Türen und Fenster oder Zugriffsschutz auf Arbeitsgeräte. Darüber hinaus kann ein erhöhtes Malware-Risiko vorliegen. Gründe hierfür können fehlende oder veraltete Antivirensoftware oder unregelmäßige Sicherheits-Updates sein.

- Verwischte Grenzen zwischen Arbeitsplatz und Zuhause. Ein wachsender Trend ist die Verwendung persönlicher Geräte für Arbeitsaufgaben. Viele Mitarbeiter greifen auf ihre privaten Smartphones, Tablets oder Laptops zurück, um berufliche Aufgaben zu erledigen. Dies führt zu einer Vermischung von privaten und geschäftlichen Daten auf denselben Geräten. Gleichzeitig nutzen Angestellte ihre Firmengeräte zunehmend für private Zwecke. Es ist nicht ungewöhnlich, dass Mitarbeiter auf ihren Arbeitscomputern Online-Einkäufe tätigen, private Mails und Texte versenden oder im Internet surfen, wobei dieses gerät in erster Linie vertrauliche Unternehmensdaten vorhält. Ein besonders kritischer Aspekt in diesem Kontext sind soziale Netzwerke. Sie stellen ein erhebliches Datensicherheitsrisiko dar, da Mitarbeiter tendenziell immer sorgloser mit den Informationen umgehen, die sie online teilen. Die Grenzen zwischen privaten und beruflichen Inhalten verschwimmen, was zu unbeabsichtigter Preisgabe sensibler Daten führen kann. Diese Entwicklungen stellen Unternehmen vor neue Herausforderungen im Bereich der Cybersicherheit. Es wird zunehmend schwieriger, eine klare Trennlinie zwischen geschäftlichen und privaten Daten zu ziehen und gleichzeitig die Produktivität und Flexibilität der Mitarbeiter zu gewährleisten.

- Arbeitnehmer können Anwendungen und Dienste auf unerwünschte Weise nutzen. Ein besonders großes Risiko stellt die Schatten-IT dar: Statt die von der IT-Abteilung freigegebenen Tools zu verwenden, greifen Angestellte oft auf eigene Lösungen zurück, um effizienter zu arbeiten. So könnten sie beispielsweise vertrauliche Daten auf einer nicht autorisierten Cloud-Plattform speichern oder einen genehmigten Cloud-Dienst nutzen, diesen jedoch falsch konfigurieren oder die Nutzung nicht kommunizieren. Auch im Home-Office besteht die Gefahr, dass Beschäftigte unautorisierte Dienste für die Zusammenarbeit nutzen und sensible Informationen über unsichere Kanäle weitergeben.

- Gefahr der nachlässigen Arbeitsgewohnheiten. Mitarbeiter könnten mehr Dateien herunterladen als nötig oder vergessen, ihre Daten regelmäßig zu sichern und hochzuladen. Zudem lassen einige Angestellte ihre Geräte und Peripheriegeräte ungesichert liegen oder teilen sie mit anderen Haushaltsmitgliedern. Auch der Umgang mit gedruckten Dokumenten kann unvorsichtig sein, etwa wenn sensible Unterlagen offen herumliegen. Darüber hinaus besteht die Gefahr, dass Zugangsdaten weitergegeben werden, um Arbeitsprozesse zu beschleunigen, was die Sicherheit zusätzlich gefährdet.

- Sich an neue Arbeitsweisen gewöhnen. Viele Mitarbeiter sind es nicht gewohnt, zu Hause zu arbeiten, und selbst erfahrene Remote-Arbeiter müssen oft neue Methoden entwickeln. Sie sind möglicherweise mit zahlreichen Ablenkungen konfrontiert, etwa wenn Kinder aus Schule oder Kita zurückkehren. Unter solchen Bedingungen steigt das Risiko für Fehler – beispielsweise könnten sensible E-Mails versehentlich an falsche Empfänger gesendet oder Phishing-Angriffe leichter übersehen werden. Zudem stehen viele unter hohem Leistungsdruck und verfügen nicht über klare Richtlinien, Schulungen oder bewährte Verfahren für den sicheren Umgang mit Daten im Home-Office.

- Insider können böswilliges Verhalten an den Tag legen. Sicherheitsteams stehen vor der Herausforderung, Mitarbeiter im Home-Office zu überwachen, da sie nur begrenzten Einblick in deren Aktivitäten haben. Gleichzeitig können die aktuellen Arbeitsbedingungen zu wachsender Unzufriedenheit führen – eingeschränkte Arbeitszeiten, geringere Vergütung und Unsicherheit über die Zukunft erhöhen den Frust. Dies kann das Risiko steigern, dass Angestellte versuchen, sensible Daten oder geistiges Eigentum zu entwenden.

Daten- und Storage-Risiken minimieren

IT-Teams können gezielte Maßnahmen ergreifen, um Speicher- und Datensicherheitsrisiken im Homeoffice zu reduzieren. Die konkreten Schutzmaßnahmen variieren je nach Situation, lassen sich jedoch in die folgenden Kategorien einordnen:

Sicherheitsmaßnahmen für Endgeräte implementieren

Idealerweise sollten Unternehmen ihren Remote-Mitarbeitern firmeneigene Geräte bereitstellen, die von der IT-Abteilung verwaltet und umfassend gesichert werden. Dabei muss jedoch gewährleistet sein, dass die Privatsphäre der Mitarbeiter gewahrt bleibt und alle geltenden Compliance-Vorschriften eingehalten werden. Falls die Bereitstellung von Firmengeräten nicht möglich ist, sollte die IT-Abteilung dafür sorgen, dass Mitarbeiter ihre privaten Geräte mit angemessenen Sicherheitsvorkehrungen schützen – etwa durch Antimalware-Software oder aktivierbaren Firewall-Schutz.

Verschlüsselung von Data at Rest und Data in Flight

Daten sollten sowohl während der Übertragung (Data in Flight) als auch im gespeicherten Zustand (Data in Rest) durch bewährte Sicherheitsmaßnahmen verschlüsselt werden. Falls Mitarbeiter private Computer nutzen, ist eine Schulung durch IT-Fachkräfte zur richtigen Verschlüsselung essenziell. Unternehmen können zudem in Betracht ziehen, sensible Daten vor der Übertragung zu pseudonymisieren, um persönliche Informationen zu anonymisieren. Darüber hinaus sollten IT-Teams sichere Verbindungen durch VPNs bereitstellen und, wo sinnvoll, Virtualisierungstechnologien wie virtuelle Desktop-Infrastrukturen (VDI) nutzen.

Strenge Zugangskontrollen einführen

Ein effektives Identitäts- und Zugriffsmanagement ist entscheidend, um den Zugriff auf sensible Daten zu sichern. IT-Teams sollten das Prinzip der geringsten Privilegien anwenden, indem sie den Zugriff auf Speicher- und andere Ressourcen auf das notwendige Minimum beschränken. Wichtige Maßnahmen umfassen strenge Passwortrichtlinien, Zwei-Faktor-Authentifizierung und, wenn möglich, biometrische Authentifizierung. Zudem sollten riskante Verhaltensweisen wie die gemeinsame Nutzung von Anmeldeinformationen überwacht werden. Unternehmen können auch Passwort-Manager in Betracht ziehen, um Mitarbeitende bei der sicheren Erstellung und Verwaltung ihrer Zugangsdaten zu unterstützen.

Mitarbeiter mit den nötigen Tools ausstatten

Wenn Remote-Mitarbeiter über die notwendigen Werkzeuge verfügen, sinkt das Risiko, dass sie auf Schatten-IT oder unsichere Alternativen zurückgreifen. Die IT-Abteilung sollte sicherstellen, dass Mitarbeitende reibungslos auf benötigte Dokumente zugreifen und effizient zusammenarbeiten können, ohne sensible Daten lokal speichern zu müssen. Dafür bieten sich zentralisierte Cloud-Speicherlösungen, Kollaborationsplattformen oder interne Hosting-Dienste an. Zusätzlich sollten Unternehmen Backup- und Recovery-Dienste implementieren, um den sicheren und unterbrechungsfreien Betrieb im Home-Office zu gewährleisten.

Die IT-Abteilung mit den erforderlichen Tools ausstatten

Ohne geeignete Werkzeuge kann die IT-Abteilung Daten nicht effektiv schützen. Eine einheitliche Endpunktverwaltung kann Administratoren dabei unterstützen, Geräte zentral zu steuern und Sicherheitsrichtlinien durchzusetzen. Zudem sollte die IT in der Lage sein, Dateizugriffe zu überwachen, Bedrohungen zu erkennen, Warnungen bei verdächtigen Anmeldeaktivitäten auszulösen und E-Mails auf Risiken zu scannen. Ebenso ist es wichtig, dass IT-Teams Remote-Systeme patchen und kontrollieren können, welche Software auf firmeneigenen Geräten installiert wird, um Sicherheitsrisiken zu minimieren.

Die Mitarbeiter auf die Arbeit im Home-Office vorbereiten

Je besser die Mitarbeiter auf das Arbeiten von zu Hause aus vorbereitet sind, desto effektiver können sie vertrauliche Daten schützen. Unternehmen sollten klare Richtlinien bereitstellen, die erklären, wie Daten sicher aufbewahrt werden können und welche Risiken bestehen, wenn dies nicht beachtet wird. Schulungen sollten höchste Priorität haben, damit alle Mitarbeitenden die Home-Office-Richtlinien des Unternehmens verstehen und wissen, welches Verhalten akzeptabel ist. Das Ziel ist, den Mitarbeitern zu helfen, sichere Arbeitsgewohnheiten zu entwickeln, und ihnen gleichzeitig das nötige Feedback und die Unterstützung zu bieten, um diese Gewohnheiten dauerhaft zu etablieren.