Firewall

Eine Firewall ist eine Software, Firmware oder Gerät, das unbefugten Zugriff auf ein Netzwerk verhindert. Sie prüft den ein- und ausgehenden Datenverkehr anhand einer Reihe von Regeln, um Bedrohungen zu erkennen und zu blockieren.

Firewalls werden sowohl im privaten als auch im geschäftlichen Bereich eingesetzt, und viele Geräte, einschließlich Mac-, Windows- und Linux-Computer, verfügen bereits über eine integrierte Firewall. Sie werden weithin als wesentlicher Bestandteil der Netzwerksicherheit angesehen.

Warum sind Firewalls wichtig?

Firewalls sind wichtig, weil sie einen großen Einfluss auf moderne Sicherheitstechniken haben. Sie tauchten erstmals in den frühen Tagen des Internets auf, als Netzwerke neue Sicherheitsmethoden benötigten, die mit der zunehmenden Komplexität umgehen konnten. Seit dem sind Firewalls die Grundlage der Netzwerksicherheit im Client-Server-Modell – der zentralen Architektur des modernen Computing – geworden. Die meisten Geräte verwenden Firewalls oder eng verwandte Tools, um den Datenverkehr zu überprüfen und Bedrohungen zu entschärfen.

Einsatzbereiche

Moderne Unternehmen integrieren Firewalls zusammen mit anderen Cybersicherheitsgeräten in eine SIEM-Strategie (Security Information and Event Management). Sie können an der Netzwerkgrenze einer Organisation installiert sein, um externe Bedrohungen abzuwehren, oder innerhalb des Netzwerks, um eine Segmentierung zu schaffen und vor Insider-Bedrohungen zu schützen.

Neben der unmittelbaren Abwehr von Bedrohungen erfüllen Firewalls wichtige Protokollierungs- und Audit-Funktionen. Sie zeichnen Ereignisse auf, die Administratoren nutzen können, um Muster zu erkennen und Regelsätze zu verbessern. Regeln sollten regelmäßig aktualisiert werden, um mit den sich ständig weiterentwickelnden Cybersicherheitsbedrohungen Schritt zu halten. Hersteller entdecken neue Bedrohungen und entwickeln Patches, um diese so schnell wie möglich abzudecken.

In einem einzelnen Heimnetzwerk kann eine Firewall den Datenverkehr filtern und den Nutzer vor Eindringlingen warnen. Sie sind besonders nützlich für Always-on-Verbindungen, wie DSL- oder Kabelmodem, da diese Verbindungstypen statische IP-Adressen verwenden. Sie werden oft zusammen mit Antiviren-Software eingesetzt. Personal Firewalls sind im Gegensatz zu den Firewalls für Unternehmen in der Regel ein einzelnes Produkt und nicht eine Kombination verschiedener Lösungen. Es kann sich um Software oder ein Gerät mit integrierter Firewall-Firmware handeln. Hardware-/Firmware-Firewalls werden häufig zur Festlegung von Beschränkungen zwischen Geräten im Haus verwendet.

Wie eine Firewall funktioniert

Eine Firewall bildet eine Grenze zwischen einem externen Netzwerk und dem Netzwerk, das sie bewacht. Sie wird innerhalb einer Netzwerkverbindung eingefügt und prüft alle Pakete, die in das bewachte Netzwerk eingehen und es verlassen. Bei der Überprüfung verwendet sie einen Satz vorkonfigurierter Regeln, um zwischen gutartigen und bösartigen Paketen zu unterscheiden.

Der Begriff Pakete bezieht sich auf Dateneinheiten, die für die Internetübertragung formatiert sind. Pakete enthalten sowohl die Daten selbst als auch Informationen über die Daten, etwa woher sie stammen. Firewalls können diese Paketinformationen verwenden, um festzustellen, ob ein bestimmtes Paket dem Regelwerk entspricht. Wenn dies nicht der Fall ist, wird das Paket am Eintritt in das bewachte Netzwerk gehindert.

Regelsätze können auf mehreren Dingen beruhen, die durch die Paketdaten angezeigt werden, darunter:

- Ihre Quelle.

- Ihr Ziel.

- Ihr Inhalt.

Diese Merkmale können auf verschiedenen Ebenen des Netzwerks unterschiedlich dargestellt werden. Während ein Paket das Netzwerk durchläuft, wird es mehrmals umformatiert, um dem Protokoll mitzuteilen, wohin es zu sendet ist. Es gibt unterschiedliche Arten von Firewalls, um Pakete auf verschiedenen Netzwerkebenen zu lesen.

Arten von Firewalls

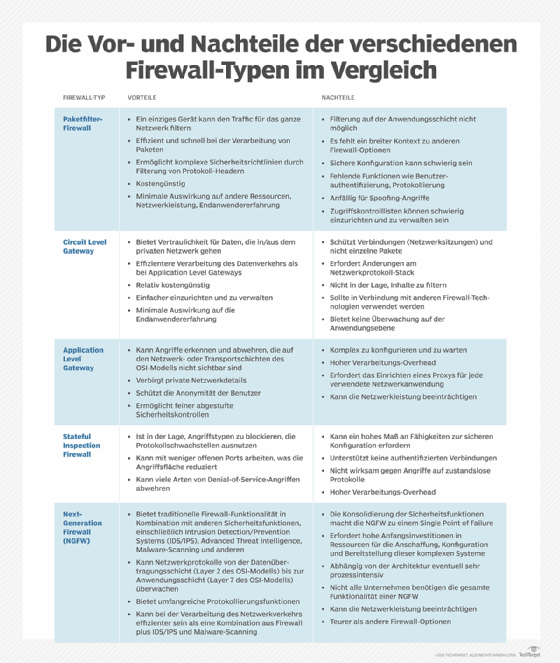

Firewalls werden entweder nach der Art und Weise kategorisiert, wie sie Daten filtern, oder nach dem System, das sie schützen.

Bei der Kategorisierung nach dem, was sie schützen, werden zwei Typen unterschieden: netzwerkbasierte und hostbasierte Firewalls. Netzwerkbasierte Firewalls schützen ganze Netzwerke und sind oft Hardware. Host-basierte Firewalls schützen einzelne Geräte (Hosts) und sind häufig Software.

Bei der Kategorisierung nach der Filtermethode gibt es folgende Haupttypen:

- Eine paketfilternde Firewall prüft Pakete isoliert und kennt den Kontext des Pakets nicht.

- Eine Stateful-Inspection-Firewall untersucht den Netzwerkverkehr, um festzustellen, ob ein Paket mit einem anderen Paket in Verbindung steht.

- Eine Proxy Firewall (auch bekannt als Application Level Gateway) prüft Pakete auf der Anwendungsschicht des OSI-Referenzmodells (Open Systems Interconnection).

- Eine Next-Generation Firewall (NGFW) verwendet einen mehrschichtigen Ansatz, um Enterprise-Firewall-Funktionen mit einem Intrusion Prevention System (IPS) und Anwendungskontrolle zu integrieren.

Jeder Typ in der Liste untersucht den Datenverkehr mit einer höheren Kontextebene als der vorherige, das heißt, Stateful hat mehr Kontext als Packetfilter.

Paketfilter-Firewalls

Wenn ein Paket eine paketfilternde Firewall durchläuft, werden seine Quell- und Zieladresse, das Protokoll und die Zielportnummer geprüft. Das Paket wird verworfen, also nicht an sein Ziel weitergeleitet, wenn es nicht mit dem Regelsatz der Firewall übereinstimmt. Wenn eine Firewall beispielsweise mit einer Regel zum Blockieren des Telnet-Zugriffs konfiguriert ist, lässt die Firewall Pakete fallen, die für den TCP-Port (Transmission Control Protocol) Nummer 23 bestimmt sind, . Das ist der Port, an dem eine Telnet-Server-Anwendung lauschen würde.

Eine paketfilternde Firewall arbeitet hauptsächlich auf der Netzwerkschicht des OSI-Referenzmodells, obwohl die Transportschicht verwendet wird, um die Quell- und Zielportnummern zu erhalten. Sie untersucht jedes Paket unabhängig und weiß nicht, ob ein bestimmtes Paket Teil eines bestehenden Verkehrsstroms ist.

Die paketfilternde Firewall ist effektiv, aber da sie jedes Paket isoliert verarbeitet, kann sie anfällig für IP-Spoofing-Angriffe sein und wurde weitgehend durch Stateful Inspection Firewalls ersetzt.

Stateful Inspection Firewalls

Stateful Inspection Firewalls sind auch als dynamische Paketfilter-Firewalls bekannt. Sie überwachen Kommunikationspakete über einen längeren Zeitraum und untersuchen sowohl eingehende als auch ausgehende Pakete.

Dieser Typ unterhält eine Tabelle, in der alle offenen Verbindungen verzeichnet sind. Wenn neue Pakete ankommen, vergleicht die Firewall die Informationen im Paketkopf mit der Zustandstabelle – ihrer Liste der gültigen Verbindungen – und stellt fest, ob das Paket Teil einer bestehenden Verbindung ist. Wenn ja, wird das Paket ohne weitere Analyse durchgelassen. Wenn das Paket nicht zu einer bestehenden Verbindung gehört, wird es gemäß den Regeln für neue Verbindungen ausgewertet.

Obwohl Stateful Inspection Firewalls recht effektiv sind, können sie für DoS-Angriffe (Denial-of-Service) anfällig sein. DoS-Angriffe funktionieren, indem sie bestehende Verbindungen ausnutzen, die bei diesem Typ generell als sicher angenommen werden.

Application Layer Firewalls und Proxy Firewalls

Dieser Typ kann auch als proxy-basierte oder Reverse Proxy Firewall bezeichnet werden. Sie bietet Filterung auf Anwendungsebene und kann die Nutzlast eines Pakets untersuchen, um gültige Anfragen von bösartigem Code zu unterscheiden, der als gültige Datenanforderung getarnt ist. Als sich Angriffe auf Webserver häuften, wurde deutlich, dass es einen Bedarf an Firewalls gab, um Netzwerke vor Angriffen auf der Anwendungsschicht zu schützen. Firewalls mit Paketfilterung und Stateful Inspection können dies auf der Anwendungsschicht nicht leisten.

Da dieser Typ den Inhalt der Nutzlast untersucht, bietet er Sicherheitstechnikern eine genauere Kontrolle über den Netzwerkverkehr. Beispielsweise kann er einen bestimmten eingehenden Telnet-Befehl von einem bestimmten Benutzer zulassen oder verweigern, während andere Firewall-Typen nur allgemeine eingehende Anfragen von einem bestimmten Host kontrollieren können.

Wenn dieser Typ auf einem Proxy-Server läuft, was ihn zu einer Proxy Firewall macht, erschwert er es einem Angreifer, herauszufinden, wo sich das Netzwerk tatsächlich befindet, und schafft eine weitere Sicherheitsebene. Sowohl der Client als auch der Server sind gezwungen, die Sitzung über einen Vermittler abzuwickeln: den Proxy-Server, der eine Application Layer Firewall hostet. Jedes Mal, wenn ein externer Client eine Verbindung zu einem internen Server anfordert oder umgekehrt, wird der Client stattdessen eine Verbindung mit dem Proxy öffnen. Wenn die Verbindungsanforderung die Kriterien in der Firewall-Regelbasis erfüllt, öffnet die Proxy-Firewall eine Verbindung zum angeforderten Server.

Der Hauptvorteil der Filterung auf Anwendungsschicht ist die Möglichkeit, bestimmte Inhalte zu blockieren, wie etwa bekannte Malware oder bestimmte Webseiten. Es lässt sich auch erkennen, wenn bestimmte Anwendungen und Protokolle, wie Hypertext Transfer Protocol (HTTP), File Transfer Protocol (FTP) und Domain Name System (DNS), missbraucht werden. Regeln der Application Layer Firewall können auch verwendet werden, um die Ausführung von Dateien oder die Handhabung von Daten durch bestimmte Anwendungen zu kontrollieren.

Next-Generation Firewalls (NGFW)

Dieser Typ ist eine Kombination aus den anderen Typen mit zusätzlicher Sicherheitssoftware und Geräten. Jeder Typ hat seine eigenen Stärken und Schwächen, einige schützen Netzwerke auf verschiedenen Ebenen des OSI-Modells. Der Vorteil einer NGFW ist, dass sie die Stärken jedes Typs kombiniert und die Schwächen der einzelnen Typen ausgleicht. Ein NGFW ist oft ein Bündel von Technologien unter einem Namen und nicht nur eine einzelne Komponente.

Moderne Netzwerkperimeter haben so viele Zugangspunkte und unterschiedliche Benutzertypen, dass eine stärkere Zugangskontrolle und Sicherheit auf dem Host erforderlich ist. Dieser Bedarf an einem mehrschichtigen Ansatz hat zur Entstehung von NGFWs geführt.

Eine NGFW integriert drei wichtige Komponenten: traditionelle Firewall-Funktionen, Application Awareness und ein IPS. Ähnlich wie bei der Einführung von Stateful Inspection bei den Firewalls der ersten Generation, bringen NGFWs zusätzlichen Kontext in den Entscheidungsprozess der Firewall.

NGFWs biten die Fähigkeiten traditioneller Unternehmens-Firewalls -wie Network Address Translation (NAT), URL-Blockierung (Uniform Resource Locator) und virtuelle private Netzwerke (VPN). Sie kombinieren dies mit QoS-Funktionalität (Quality of Service) und Fähigkeiten, die traditionell nicht in Produkten der ersten Generation zu finden sind. NGFWs unterstützen Intent-based Networking (IBN), indem sie SSL- (Secure Sockets Layer) und SSH-Inspektion (Secure Shell) sowie reputationsbasierte Malware-Erkennung einschließen. NGFWs verwenden auch Deep Packet Inspection (DPI), um den Inhalt von Paketen zu überprüfen und Malware zu verhindern.

Wenn eine NGFW oder eine beliebige Firewall in Verbindung mit anderen Geräten eingesetzt wird, spricht man von Unified Threat Management (UTM).

Schwachpunkte

Weniger fortschrittliche Firewalls, etwa mit Paketfilterung, sind anfällig für Angriffe auf höherer Ebene, da sie keine DPI zur vollständigen Untersuchung von Paketen verwenden. NGFWs wurden eingeführt, um diese Schwachstelle zu beheben. Allerdings stehen NGFWs immer noch vor Herausforderungen und sind anfällig für fortgeschrittene Bedrohungen. Aus diesem Grund sollten Unternehmen sie mit anderen Sicherheitskomponenten wie Intrusion Detection Systems (IDS) und Intrusion Prevention Systems kombinieren. Einige Beispiele für moderne Bedrohungen, für die eine Firewall anfällig sein kann, sind:

- Insider-Angriffe: Organisationen können interne Firewalls zusätzlich zu einer Perimeter-Firewall verwenden, um das Netzwerk zu segmentieren und internen Schutz zu bieten. Wenn ein Angriff vermutet wird, können Organisationen mithilfe von NGFW-Funktionen sensible Bereiche auditieren. Alle Audits sollten sich an der Basisdokumentation innerhalb der Organisation orientieren, die die besten Praktiken für die Nutzung ihres Netzwerks beschreibt. Einige Beispiele für Verhaltensweisen, die auf eine Insider-Bedrohung hindeuten könnten, sind:

- Übertragung von sensiblen Daten im Klartext.

- Ressourcenzugriff außerhalb der Geschäftszeiten.

- Fehlschlagen des Zugriffs auf sensible Ressourcen durch den Benutzer.

- Netzwerkressourcenzugriff von Drittanwendern.

- DDos-Angriffe (Distributed Denial of Service): Ein DDoS-Angriff ist ein böswilliger Versuch, den normalen Datenverkehr eines anvisierten Netzwerks zu stören, indem das Ziel oder seine umgebende Infrastruktur mit einer Flut von Datenverkehr überwältigt wird. Dabei werden mehrere kompromittierte Computersysteme als Quellen für den Angriffsverkehr genutzt. Zu den kompromittierten Systemen können Computer und andere vernetzte Ressourcen gehören, wie etwa IoT-Geräte (Internet of Things). Ein DDoS-Angriff ist wie ein Verkehrsstau, der den regulären Datenverkehr daran hindert, an seinem gewünschten Ziel anzukommen. Das Hauptanliegen bei der Entschärfung eines DDoS-Angriffs ist die Unterscheidung zwischen Angriff und normalem Datenverkehr. Oftmals kann der Datenverkehr bei dieser Angriffsart aus scheinbar legitimen Quellen stammen und erfordert eine Gegenkontrolle und Prüfung durch mehrere Sicherheitskomponenten.

- Malware: Malware-Bedrohungen sind vielfältig, komplex und entwickeln sich mit der Sicherheitstechnologie und den von ihr geschützten Netzwerken ständig weiter. Da Netzwerke mit dem Aufkommen des IoT immer komplexer und dynamischer werden, ist es für Firewalls immer schwieriger, sie zu schützen.

- Patching/Konfiguration: Eine schlecht konfigurierte Firewall oder ein verpasstes Update vom Hersteller kann die Netzwerksicherheit beeinträchtigen. IT-Administratoren sollten bei der Wartung ihrer Sicherheitskomponenten proaktiv vorgehen.

Die Zukunft der Netzwerksicherheit

In den frühen Tagen des Internets, als Steven M. Bellovin von AT&T zum ersten Mal die Firewall-Metapher verwendete, floss der Netzwerkverkehr hauptsächlich in Nord-Süd-Richtung. Das bedeutet einfach, dass der meiste Verkehr in einem Rechenzentrum von Client zu Server und Server zu Client floss. In den letzten Jahren haben jedoch die Virtualisierung und Trends wie konvergente Infrastrukturen zu mehr Ost-West-Verkehr geführt. Das bedeutet, dass manchmal der größte Teil des Datenverkehrs in einem Rechenzentrum von Server zu Server fließt. Um mit dieser Veränderung umzugehen, sind einige Unternehmen von den traditionellen dreischichtigen Rechenzentrumsarchitekturen zu verschiedenen Formen von Leaf-Spine-Architekturen migriert. Diese Änderung der Architektur hat einige Sicherheitsexperten dazu veranlasst, davor zu warnen, dass Firewalls zwar immer noch eine wichtige Rolle bei der Sicherung eines Netzwerks spielen, dass sie aber Gefahr laufen, weniger effektiv zu werden. Einige Experten prognostizieren sogar eine Abkehr vom Client-Server-Modell insgesamt.

Eine mögliche Lösung ist der Einsatz von Software-definierten Perimetern (SDP). Ein SDP eignet sich besser für virtuelle und Cloud-basierte Architekturen, da er eine geringere Latenz als eine Firewall hat. Er funktioniert auch besser innerhalb zunehmend identitätszentrierter Sicherheitsmodelle. Dies liegt daran, dass SDP sich auf die Sicherung des Benutzerzugriffs konzentriert und nicht auf den IP-Adressen-basierten Zugriff. Eine SDP basiert auf einem Zero-Trust-Modell.