sakkmesterke - stock.adobe.com

Data Sovereignty: Wem Daten gehören, der hat die Kontrolle

Digitale Souveränität entscheidet über Handlungsfähigkeit. Gerade der Mittelstand muss aus eigenem Interesse strategisch unabhängiger von globalen IT-Anbietern werden.

Digitale Souveränität ist längst mehr als ein politisches Schlagwort. Sie steht für den Versuch, technologische Abhängigkeiten zu durchbrechen und Kontrolle über Daten, Infrastruktur und Software zurückzugewinnen. Wichtig ist das vor allem für den Umgang mit Unternehmensdaten. Doch die Realität in Verwaltung und Mittelstand zeigt ein gegensätzliches Bild. Die Abhängigkeit von marktbeherrschenden Cloud-Anbietern nimmt weiter zu, zentrale IT-Funktionen werden ausgelagert, eigene Kompetenzen schwinden. Die Folge ist eine gefährliche Schieflage zwischen digitaler Handlungsfähigkeit und wirtschaftlichem Pragmatismus. Dazu kommt der Verlust der Datenkontrolle.

Souveränität ist nicht durch Marketing ersetzbar

Souveräne Clouds großer Anbieter entpuppen sich oft als Illusion. Selbst wenn Serverstandorte in Europa liegen, verbleiben Kontrolle, Supportstruktur und Zugriffsmöglichkeiten oft bei US-Konzernen. Rechtliche Konstruktionen wie der Cloud Act oder der Patriot Act untergraben jede reale Abgrenzung. Die Diskussion um Microsofts Sovereign Cloud verdeutlicht dies eindrucksvoll. Die Daten mögen in Deutschland gespeichert sein, der Zugriff unterliegt dennoch amerikanischem Recht.

Warum digitale Eigenständigkeit politisch und wirtschaftlich unverzichtbar ist

Mit jedem Cyberangriff auf kritische Systeme, mit jeder sicherheitspolitischen Verschärfung zwischen globalen Machtzentren wird deutlicher, dass digitale Souveränität nicht auf technischer Ebene endet. Sie reicht bis in Fragen der Resilienz, der nationalen Sicherheit und der Wettbewerbsfähigkeit ganzer Branchen. Wer sich dauerhaft auf externe Infrastrukturen verlässt, ohne Einblick, Kontrolle oder eigene Eingriffsrechte zu behalten, riskiert nicht nur die Integrität seiner Daten, sondern die Funktionsfähigkeit ganzer Organisationen.

Diese Erkenntnis setzt sich zunehmend auch in der deutschen Verwaltung durch. Das Zentrum für Digitale Souveränität (ZenDiS) sieht sich dabei als Bindeglied zwischen öffentlichem Bedarf und Open-Source-Ökosystem. Die Initiative agiert an der Schnittstelle von föderaler Verwaltung und freien Softwareprojekten und versteht sich als Plattform, die konkret nutzbare, praxisnahe Alternativen aufbaut.

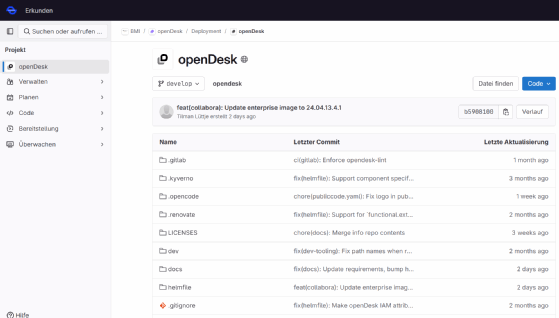

openDesk als Baustein einer souveränen digitalen Verwaltung

Ein zentrales Projekt von ZenDiS ist openDesk, eine vollständig webbasierte Office- und Collaboration-Suite, die speziell auf die Anforderungen des öffentlichen Sektors zugeschnitten ist. Entwickelt wird sie gemeinschaftlich von über 150 Beteiligten aus Wirtschaft, Community und Behörden. Dabei ist openDesk kein statisches Produkt, sondern eine modular einsetzbare Lösung für Arbeitsplätze, Projektorganisation und Netzwerkkommunikation. Sie lässt sich als vollständiger digitaler Arbeitsplatz, als Tool zur Zusammenarbeit in dezentralen Teams oder als Plattform für ressortübergreifende Kommunikation nutzen. Dabei orientiert sich openDesk an realen Bedarfen, nicht an Lizenzmodellen.

Ein entscheidendes Merkmal liegt in der Offenheit, daher steht openDesk auch in einer öffentlichen Community-Version bereit. Behörden können die Lösung in eigenen Rechenzentren betreiben oder als souveräne SaaS-Variante nutzen, etwa über nationale Hyperscaler. In einem Pilotprojekt mit BSI und einem Cybersicherheitsunternehmen wird aktuell eine Confidential-Cloud-Umgebung getestet, die selbst unter schwierigen geopolitischen Rahmenbedingungen nutzbar bleibt. Behörden sollen digitale Werkzeuge einsetzen können, ohne auf technische Blackboxes oder rechtlich zweifelhafte Datengrenzen angewiesen zu sein.

Open Source ist kein Freifahrtschein

Trotzdem darf der Open-Source-Ansatz nicht als Allheilmittel missverstanden werden. Der Angriff auf XZ Utils zeigt, dass auch quelloffene Komponenten zum Ziel komplexer Angriffe werden können. Die Offenlegung des Codes reicht nicht aus, wenn Prüfroutinen, Lieferkettenkontrollen und personelle Fachkompetenz fehlen. Entscheidend ist nicht nur, welche Technologie zum Einsatz kommt, sondern wie sie gepflegt, geprüft und im Ernstfall abgesichert wird. Nur wer selbst in der Lage ist, Code zu verstehen, Fehlerquellen zu erkennen und Systeme unabhängig zu betreiben, kann von echter digitaler Selbstbestimmung sprechen.

Audits und Zertifikate schaffen keine Transparenz

Zertifizierungen wie ISO 27001 oder standardisierte Audits suggerieren Sicherheit, ohne tatsächliche Einblicke zu gewähren. Für echte Kontrolle braucht es weit mehr, beispielsweise die Offenlegung von Quellcode, nachvollziehbare Lieferketten und technische Prüfmechanismen bis auf Systemebene. Diese Art der Transparenz ist bislang nicht etabliert, weder bei großen Plattformanbietern noch bei vielen ihrer Kunden. Die politische Forderung nach Souveränität steht damit auf tönernen Füßen, solange keine Infrastruktur existiert, die diese Forderung auch technisch und organisatorisch erfüllt.

Rechtliche Anforderungen sichern Kontrolle und Transparenz

Die Kontrolle über Daten endet nicht bei der Wahl des Anbieters. Unternehmen müssen rechtliche Rahmenbedingungen befolgen, die konkrete Vorgaben zur Sicherheit und Transparenz enthalten. Die europäische NIS2-Richtlinie verpflichtet Betreiber kritischer und wichtiger Infrastrukturen zu weitreichenden Maßnahmen im Bereich Cybersicherheit. Dazu zählen unter anderem Risikoanalysen, Meldepflichten bei Vorfällen und klare Zuständigkeiten.

Auch die Datenschutzgrundverordnung (DSGVO) fordert nachvollziehbare Datenflüsse und eine lückenlose Dokumentation. Zusätzlich gilt es nationale Vorgaben wie das IT Sicherheitsgesetz 2.0 zu beachten, das Unternehmen zu technisch organisatorischen Maßnahmen verpflichtet, sobald sie systemrelevante Dienstleistungen erbringen. Im Cloud-Umfeld bedeutet das unter anderem die genaue Prüfung vertraglicher Regelungen zu Datenverarbeitung, Standortbindung und Zugriffsrechten. Nur wer diese Grundlagen konsequent berücksichtigt behält die volle Kontrolle über digitale Prozesse und schützt sich wirksam vor Abhängigkeiten.

Ein grundlegender Kulturwandel ist erforderlich

Die eigentliche Herausforderung liegt in der Organisation selbst. Viele Verwaltungen und Unternehmen haben sich über Jahre in ein Modell hineinbewegt, in dem IT ausgelagert, automatisiert und entpersonalisiert wurde. IT-Fachkräfte wurden abgebaut, Notfallpläne vernachlässigt, operative Kontrolle abgegeben. Wer digitale Souveränität ernst nimmt, muss diesen Trend umkehren. Dazu gehört die Rückgewinnung von Kompetenz, der Aufbau interner Teams, eigene Prüfprozesse, dokumentierte Redundanzen und der Wille, Verantwortung nicht nur formell, sondern auch faktisch zu tragen.

Souveränität ist ein langfristiger Prozess

Die Vorstellung, digitale Souveränität innerhalb weniger Monate über Einzelprojekte oder politische Absichtserklärungen zu erreichen, verkennt die Tiefe des Problems. Es braucht Jahre, um gewachsene Abhängigkeiten zurückzubauen. Auch Konzepte wie GAIA-X haben daran bislang wenig geändert. Das Projekt sollte ein europäisches Gegengewicht schaffen, doch spätestens mit der Einbindung globaler Hyperscaler und dem Ausbleiben konkreter Ergebnisse ist es zur Projektionsfläche politischer Erwartungen geworden, ohne operative Konsequenz.

Handlungsfähigkeit entsteht durch technischen Realismus

Digitale Souveränität ist kein Zustand, sondern ein Handlungsrahmen. Sie entsteht dort, wo Systeme nachvollziehbar, flexibel, kontrollierbar und anpassbar sind. Sie verlangt nicht nach vollständiger Autarkie, wohl aber nach Unabhängigkeit in kritischen Entscheidungsbereichen. Wer Systeme nutzt, deren Verhalten nicht überprüfbar ist, deren Betreiber außerhalb der eigenen Rechtsordnung agieren, hat keine souveräne Lösung, sondern eine Abhängigkeit mit Servicevertrag.

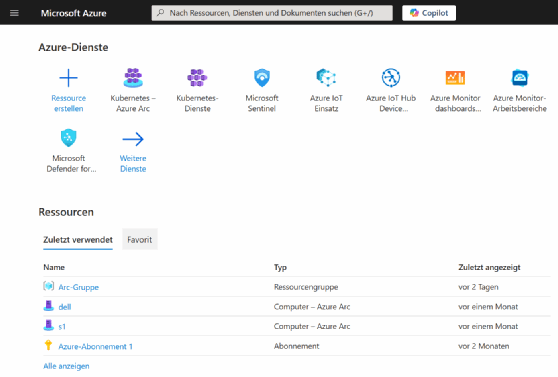

Souveräne Cloud aus Deutschland für Mittelstand und Verwaltung

Unternehmen und Behörden setzen daher zunehmend auf Cloud-Lösungen mit Standortgarantie und vertrauenswürdiger Infrastruktur. Ionos zählt dabei zu den führenden deutschen Anbietern. Mit Rechenzentren in Frankfurt und Karlsruhe sowie einem klaren Fokus auf DSGVO-Konformität positioniert sich das Unternehmen als stabile Alternative zu US-basierten Hyperscalern. StackIT aus dem Umfeld der Schwarz Gruppe (Lidl, Kaufland, PreZero) betreibt ebenfalls eine eigene Cloud-Plattform in Deutschland und bietet Infrastruktur für anspruchsvolle Anwendungen. Hinzu kommen Anbieter wie Plusserver mit Sitz in Köln, der sich seit Jahren als Partner für Industrie und öffentliche Hand etabliert hat. Auch die noris network Gruppe mit hochsicheren Rechenzentren in Nürnberg oder die T-Systems Cloud-Lösungen spielen in Projekten mit erhöhten Anforderungen an Datenkontrolle und Sicherheit eine zunehmend wichtige Rolle.

Europäische Angebote mit wachsendem Einfluss und Vertrauen

Neben den rein deutschen Optionen gewinnen auch europäische Cloud-Plattformen an Sichtbarkeit. Anbieter wie Scaleway aus Frankreich oder Cleura aus Schweden punkten mit transparenter Architektur, offener Dokumentation und einem klaren Verzicht auf US-amerikanische Technologie. Die GAIA-X Initiative, auch wenn sie in ihrer ursprünglichen Zielsetzung deutlich an Fahrt verloren hat, hat wichtige Impulse für Kooperationen auf europäischer Ebene gesetzt. Projekte wie das Open-Source-basierte Projekt Sovereign Cloud Stack oder der Aufbau föderierter Plattformen über nationale Rechenzentren hinweg zeigen, dass eine koordinierte europäische IT-Infrastruktur möglich ist. Für Unternehmen ergibt sich daraus ein größerer Auswahlrahmen an vertrauenswürdigen Cloud-Anbietern mit enger Anbindung an europäisches Recht und klare Verantwortlichkeiten bei Support und Datenschutz.