Cybererpressung

Im Zuge einer Cybererpressung, geht es Angreifern zunächst meist darum sich Zugang zu den Systemen eines Unternehmens zu verschaffen und Schwachstellen oder wertvolle Ziele ausfindig zu machen. Cyberkriminelle fordern dann im Zuge der Anwendung schädlicher Aktivitäten – wie etwa durch Ransomware – Lösegeld für die Beseitigung oder Beendigung des Angriffs oder die Lösung des Problems. Zudem wird häufig mit der Veröffentlichung der erbeuteten sensiblen Daten des Unternehmens gedroht. Neben Ransomware nutzen die Cyberkriminellen auch DDoS-Angriffe (Distributed Denial of Service) als Drohkulisse oder konkreten Angriffsweg.

Typischerweise werden bei einem Ransomware-Angriff von dem Erpresser die Dateien des Opfers verschlüsselt. Dem Opfer wird dann gegen die Zahlung eines Lösegeldes – meist in Kryptowährungen – angeboten diese zu entschlüsseln. Bei einem DDoS-Angriff droht der Cyberkriminelle in der Regel mit der Durchführung eines Angriffs, wenn keine Zahlung geleistet wird. Die Drohung wird ausgesetzt, sobald das Opfer bezahlt, oder der DDoS-Angriff wird durchgeführt, wenn das Lösegeld nicht gezahlt wird.

Es existieren automatisierte Ransomware-Angriffe, die beispielsweise über E-Mails oder infizierte Websites. Die Angriffe haben die Tendenz, sich relativ wahllos zu verbreiten, führen jedoch meist dazu, dass nur ein kleiner Prozentsatz der Opfer anspringt und das Lösegeld bezahlt. Gezieltere Angriffe verursachen weniger Kollateralschäden und bieten in der Regel lukrativere Ziele für den Erpressungsversuch.

Verschiedene Arten der Cybererpressung

Heutzutage sind Unternehmen von verschiedenen Arten von Cybererpressung und Cyberbedrohungen betroffen, wie zum Beispiel von den Folgenden:

Cybererpressung liegt dann vor, wenn Kriminelle beispielsweise in ein Netzwerk eindringen, wertvolle Daten stehlen und die Informationen als Geiseln nehmen. So gaben im Jahr 2017 Hacker unveröffentlichte Episoden der Netflix-Serie „Orange is the new black“ frei, weil das Streaming-Unternehmen den Erpresser nicht bezahlte. Im selben Jahr drohten Cybererpresser damit, bislang unveröffentlichte Episoden von Game of Thrones allgemein verfügbar zu machen, wenn HBO nicht 5,5 Millionen US-Dollar in Bitcoin zahlen würde.

Bei Lösegeldangriffen auf Datenbanken spüren Kriminelle Datenbanken auf, die anfällige Versionen von MySQL, Hadoop, MongoDB, ElasticSearch oder anderen Systemen verwenden und kapern sie. Die Angreifer nutzen beispielsweise Schwachstellen aus, wenn diese nicht durch Patches geschlossen wurden. Manchmal ersetzten sie den Inhalt eines angegriffenen Servers durch eine Lösegeldforderung, in der eine Zahlung in Bitcoin gefordert wird, um die Daten wiederherzustellen.

DoS- (Denial of Service) oder DDoS-Angriffe (Distributed Denial of Service) sind eine gängige Methode der Cybererpressung, die den Zugang zu Servern und Daten beeinträchtigen. Angriffe werden gestartet und es wird eine Zahlung verlangt, dies zu stoppen. Manchmal wird ein Angriff auch nur angedroht und eine Zahlung verlangt, um ihn zu verhindern.

Bei Ransomware-Opfern werden die Geräte mit Malware infiziert, die autorisierten Benutzern den Zugriff auf die Geräte oder die darauf gespeicherten Daten verwehrt. Um wieder Zugriff zu erhalten, müssen die Opfer den Angreifern Lösegeld bezahlen. Die Schadsoftware landet häufig per E-Mail-Anhang, über kompromittierte Websites oder über einen Phishing-Angriff auf den Systemen der Opfer.

Cybererpressung vermeiden

Cybererpresser sind ständig auf der Suche nach neuen Schwachstellen, die sie ausnutzen können, und nach neuen Möglichkeiten, ihre Opfer zu bedrohen. Folglich müssen die Unternehmen bei der Bekämpfung dieser Angriffe wachsam sein.

Um das Risiko, Opfer von Cyberkriminalität zu werden, zu verringern, müssen Unternehmen eine starke Cyberabwehr einrichten. Einige bewährte Praktiken zur Verringerung des Risikos einer Cybererpressung sind die folgenden:

Daten sichern und verschlüsseln. Entwickeln Sie Strategien zur Sicherung und Verschlüsselung sensibler Daten und testen Sie die Wiederherstellungsverfahren regelmäßig.

Authentifizierung. Verwenden Sie, wo immer möglich, Multifaktor-Authentifizierung.

Systeme aktualisieren. Stellen Sie sicher, dass alle Systeme aktualisiert und gepacht sind, dazu gehören selbstredend auch die Security-Lösungen.

Informieren und schulen. Schulen Sie Ihre Mitarbeiter, damit diese Phishing-Versuche besser erkennen können. Vermeiden Sie die Veröffentlichung sensibler Daten auf Social-Media-Plattformen. Es gilt hier alle Maßnahmen zu ergreifen, mit denen sich die Angriffsfläche für Cyberattacken verringern lässt.

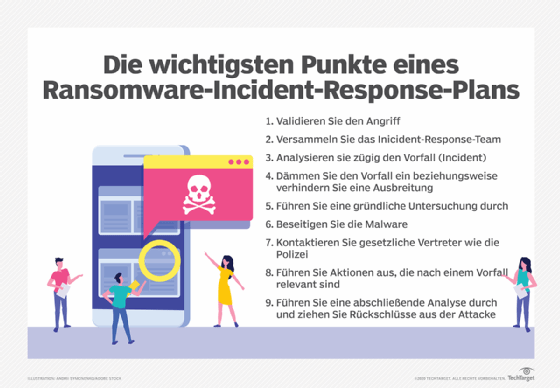

Einen Notfall- und Vorfallreaktionsplan haben. Es ist unerlässlich Notfallpläne und Vorfallreaktionspläne (Incident Response Plan) einzuführen und zu testen, um die Wiederherstellung nach einem Cyberangriff zu gewährleisten.

Um ein Unternehmen zu schützen, ist eine grundlegende IT-Hygiene (Cyber Hygiene) wichtig. Dazu gehört der Einsatz von Antimalware-Tools, die das Eindringen von Schadsoftware erkennen und verhindern. Ebenso wie weitere aktuelle Lösungen für die Endgerätesicherheit und natürlich eine konsequente Aktualisierung der Systeme mit Sicherheitsupdates. Zusätzlich gilt es Berechtigungen und Zugänge konsequent zu beschränken sowie potenziellen Eindringlingen jede Möglichkeit der Seitwärtsbewegung zu erschweren.

Risikoanalyse und Risikomanagement gehören zu den Maßnahmen, die wichtig für im Hinblick auf Angriffe mit Cybererpressung sind. Mit entsprechenden Programmen lassen sich Cyberrisiken identifizieren und angehen. Eine regelmäßige Überprüfung auf verdächtige Aktivitäten und eine Wachsamkeit gegenüber neuen Bedrohungen sind ebenfalls unabdingbar.