Getty Images

So stärkt eine robuste IT-Resilienz den Ransomware-Schutz

Jede Firma möchte Ransomware-Angriffe vermeiden oder zumindest keinen finanziellen Schaden nehmen. Eine starke IT-Resilienz kann helfen, Auswirkungen von Cyberangriffen zu mindern.

Wenn es um Ransomware geht, scheint es für viele Firmen das Einfachste zu sein, nachzugeben und das Lösegeld zu zahlen. Zum Glück für heutige Unternehmen gibt es eine bessere Alternative, als Geld an Cyberkriminelle zu zahlen, die die Daten möglicherweise nicht zurückgeben.

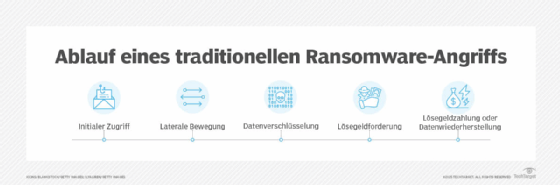

Ransomware gehört zu den häufigsten Arten von Cyberangriffen, von denen Unternehmen jeder Größe und aus nahezu jeder Branche betroffen sein können. Ein Ransomware-Angriff kann über verschiedene Angriffsvektoren erfolgen, darunter Phishing, Social Engineering oder die Ausnutzung bekannter oder Zero-Day-Schwachstellen.

Bei einem Ransomware-Angriff verschlüsselt der Täter mithilfe von Malware die Daten eines Benutzers oder eines Unternehmens. Der Angreifer hält diese Daten zurück und verlangt von dem Opfer die Zahlung einer Gebühr, um den Entschlüsselungscode zu erhalten.

Alle Opfer von Ransomware stehen vor derselben Frage: Zahlen oder nicht zahlen? Anstatt eine Zahlung in Betracht zu ziehen, ist es besser, frühzeitig die Widerstandsfähigkeit des Unternehmens zu stärken, um zu vermeiden, dass in Zukunft Lösegeld gezahlt werden muss. Eine starke Strategie für Geschäftskontinuität (Business Continuity, BC) und Disaster Recovery (BC/DR) stärkt die Widerstandsfähigkeit, die Unternehmen benötigen, um Ransomware-Angriffe zu vermeiden und deren Auswirkungen zu mindern.

In diesem Artikel werden die Trends bei Ransomware und die Kosten für die Stärkung der Widerstandsfähigkeit (Resilienz) als Alternative zur Zahlung erörtert. Außerdem werden die Vorteile eines soliden Resilienzplans gegenüber den Nachteilen der Zahlung des Lösegelds dargelegt.

Aktuelle Trends bei Ransomware

In den letzten Jahren hat sich Ransomware zu einer besonders wirkungsvollen Art von Cyberangriffen entwickelt. Die verfügbaren Statistiken zu Ransomware zeigen einige wichtige Trends:

- Angriffe auf die Lieferkette. Angreifer zielen auf einzelne Punkte ab, um mehrere Unternehmen zu schädigen.

- Dreifache Erpressung. Über die Verschlüsselung hinaus exfiltrieren Angreifer nun Daten und drohen mit deren Veröffentlichung, um zusätzlichen Druck auszuüben.

- Ransomware as a Service. Vorgefertigte Malware-Infrastrukturen ermöglichen es auch technisch weniger versierten Kriminellen, ausgeklügelte Angriffe zu starten.

- KI-gestütztes Phishing. Generative KI macht Phishing-E-Mails überzeugender und schwerer zu erkennen.

Insgesamt geben die finanziellen Auswirkungen von Ransomware zunehmend Anlass zur Sorge. Die durchschnittlichen Lösegeldzahlungen stiegen um 500 Prozent von 400.000 US-Dollar im Jahr 2023 auf 2 Millionen US-Dollar im Jahr 2024. Die Ransomware-Angriffe in den USA nahmen Anfang 2025 um 149 Prozent zu, wobei 59 Prozent der Unternehmen im Jahr 2024 betroffen waren. Die Gesamtzahlungen für Lösegeld beliefen sich 2024 weltweit auf 813,55 Millionen US-Dollar.

Die hier genannten Zahlen basieren auf Berichten von Sophos (State of Ransomware 2024), Chainalysis (Blockchain-Analyse zu Lösegeldzahlungen), sowie auf Cybersecurity-Analysen von Cyble und weiteren Threat-Reports aus 2024/2025.

Wandelt sich die Zurückhaltung bei DR-Investitionen in eine Zurückhaltung bei Lösegeldzahlungen?

IT-Teams stehen seit langem vor der Herausforderung, die Geschäftsleitung von Investitionen in Disaster Recovery zu überzeugen. Begrenzte finanzielle Unterstützung ist ein häufiges Problem für IT-Fachleute in diesem Bereich, da Business-Continuity- und Disaster-Recovery-Planung nicht unbedingt einen sofortigen Return on Investment bringen. Darüber hinaus kann die Vorbereitung auf BC/DR ein kostspieliger Prozess sein.

Mit den steigenden Kosten im Zusammenhang mit Ransomware verschiebt sich jedoch die Wahrnehmung und Einstellung etwas. In vielen Fällen kann die BC/DR-Planung dazu beitragen, das Risiko eines Ransomware-Vorfalls zu mindern oder zu senken, indem sie die Widerstandsfähigkeit des Unternehmens und der IT stärkt. Eine Kosten-Nutzen-Analyse könnte möglicherweise zeigen, dass höhere BC/DR-Investitionen weniger kostspielig sind als Ransomware-Zahlungen.

Unternehmen erkennen zunehmend, dass proaktive Investitionen im Vergleich zu reaktiven Zahlungen aus Kostengründen deutlich vorteilhafter sind. Trotz der Empfehlung, keine Lösegeldzahlungen zu leisten, zahlten laut dem Bericht Global Cost of Ransomware Study des Ponemon Institute aus dem Jahr 2025 51 Prozent der Unternehmen, die Opfer eines Ransomware-Angriffs wurden, das geforderte Lösegeld. Noch aussagekräftiger ist jedoch die Realität der Wiederherstellung: Nur 13 Prozent der Unternehmen, die das Lösegeld gezahlt haben, konnten alle ihre Daten wiederherstellen.

Der Wandel im Denken spiegelt das wachsende Bewusstsein wider, dass Lösegeldzahlungen eine schlechte Geschäftsentscheidung darstellen. Laut dem 2024 Crypto Crime Report von Chainalysis zeigen Opfer von Ransomware zunehmend Widerstand gegen Lösegeldzahlungen, wodurch sich die Kluft zwischen Forderungen und Zahlungen vergrößert. Dieser Widerstand wird durch immer mehr Belege dafür genährt, dass Lösegeldzahlungen keine erfolgreiche Wiederherstellung garantieren – und oft zu wiederholten Angriffen führen.

Kostenvergleich: Ransomware-Wiederherstellung vs. BC/DR-Planung

Finanzanalysen liefern überzeugende Argumente dafür, Resilienz gegenüber Zahlungen zu priorisieren.

Die einfache Realität ist, dass bei jedem Ransomware-Vorfall, selbst wenn das Lösegeld gezahlt wird – und selbst wenn die Angreifer die Daten zurückgeben –, die Zahlung des Lösegelds nur einen Teil der Wiederherstellungskosten ausmacht. Eine von dem Sicherheitsanbieter Check Point durchgeführte Analyse ergab, dass die Gesamtkosten eines Ransomware-Vorfalls bis zu siebenmal höher sein können als der tatsächliche Geldbetrag des Lösegelds.

Neben der möglichen Zahlung eines Lösegelds können aufgrund eines Ransomware-Angriffs folgende weitere Kosten entstehen:

- Betriebsausfallzeiten.

- Produktivitätsverluste.

- Untersuchungskosten.

- Rechtskosten.

- Incident Recovery.

Die tatsächlichen Kosten eines Ransomware-Angriffs gehen weit über das Lösegeld selbst hinaus, was die Bedeutung von Resilienzplanung und -investitionen unterstreicht. Die Kosten eines Ransomware-Vorfalls sind in der Regel nicht Teil der Budgetplanung eines Unternehmens, und die Auswirkungen dieser Kosten können erheblich sein. Im Gegensatz dazu kann BC/DR ein fester und ordnungsgemäß kalkulierter Posten sein, der etwa 1 bis 3 Prozent des Budgets einer IT-Abteilung ausmacht.

| Kriterium | Recovery nach Ransomware-Angriff | Disaster-Recovery-Planung |

| Durchschnittliche Kosten |

|

1-3 Prozend des IT-Budgets. |

| Ausfallzeiten | Dies könnte für kritische Branchen einen Verlust von Millionen pro Stunde bedeuten. | Durch Vorbereitung minimiert. |

| Langzeitkosten | Hoch, vor allem bei mehrfachen Angriffen. | Geringer, verhindert künftige Vorfälle. |

| Garantie für ein erfolgreiches Recovery? | Nein, nur 8-14 Prozent können alle Daten nach der Zahlung wie-derherstellen. | Hohe Wahrscheinlichkeit, mit getesteten Backups und Plä-nen. |

Konsequenzen einer Lösegeldzahlung

Die Zahlung des von einem Cyberangreifer geforderten Lösegeldes mag für ein Unternehmen, das einfach nur zahlen und seine Daten zurückerhalten möchte, als die richtige Lösung erscheinen. Dies ist jedoch nicht unbedingt die richtige Wahl, da die Zahlung von Lösegeldforderungen erhebliche Risiken mit sich bringt, die über die unmittelbaren finanziellen Kosten hinausgehen.

Keine Garantie für die Wiederherstellung

Selbst wenn das Lösegeld gezahlt wird, gibt es keine Garantie dafür, dass die Angreifer die verschlüsselten Daten wiederherstellen oder die gestohlenen Informationen löschen.

Wiederholte Angriffe

Die Bereitschaft zur Zahlung macht ein Unternehmen oft zu einem wiederholten Ziel von Ransomware-Angriffen.

Förderung krimineller Aktivitäten

Jede Lösegeldzahlung finanziert die Aktivitäten von Cyberkriminellen und ermöglicht es den Angreifern, immer ausgefeiltere Malware zu entwickeln und weitere Opfer anzugreifen.

Rechtliche und regulatorische Risiken

In einigen Ländern und Branchen sind Lösegeldzahlungen nicht erlaubt, und die Zahlung kann zu regulatorischen Strafen führen.

Vorteile einer Investition in Resilienz gegenüber Zahlungen

Der Aufbau von organisatorischer Resilienz bietet zahlreiche Vorteile gegenüber reaktiven Lösegeldzahlungen. Und im Gegensatz zur Zahlung von Lösegeld gibt es keine wirklichen Nachteile, wenn man seine Resilienz stärkt.

Vorhersehbare Kosten

Die Resilienzplanung umfasst bekannte, budgetierte Ausgaben und keine unvorhersehbaren Lösegeldforderungen.

Umfassenderer Schutz

Eine vollständige Resilienzstrategie schützt vor verschiedenen Arten von IT-Risiken, nicht nur vor Ransomware.

Schnellere Wiederherstellung

Unternehmen mit geeigneten Backup- und Wiederherstellungssystemen können den Betrieb in der Regel schneller wiederherstellen.

Einhaltung gesetzlicher Vorschriften

In vielen Branchen sind bestimmte BCDR-Maßnahmen erforderlich, um die Compliance-Anforderungen zu erfüllen.

Vertrauen der Mitarbeiter

Durch Investitionen in Resilienz werden Unternehmen mit klar definierten und getesteten Verfahren zur Reaktion auf Vorfälle vorbereitet, wodurch Verwirrung bei Vorfällen reduziert wird.

In Kürze: IT-Resilienz vs. Lösegeldzahlung

Unternehmen sollten Ransomware nicht reaktiv mit Lösegeldzahlungen begegnen, sondern proaktiv in Resilienz, Backup- und Wiederherstellungssysteme investieren. Eine durchdachte BC/DR-Strategie senkt Risiken, reduziert Ausfallzeiten, schützt vor Datenverlust und stellt Compliance sicher. Die Kosten sind planbar und deutlich niedriger als die finanziellen und betrieblichen Folgen eines Ransomware-Angriffs. Investitionen in Widerstandsfähigkeit zahlen sich langfristig aus – sowohl wirtschaftlich als auch für die Sicherheit und Stabilität des Unternehmens.