ImageKing - stock.adobe.com

WLAN-Sicherheit testen mit Rogue-Access-Point-Simulation

In Kali Linux lassen sich Rogue Access Points gezielt simulieren und untersuchen. Der Workflow nutzt die Tools nmcli, wifipumpkin3 und bettercap für Recon und Traffic-Analyse.

Der Aufbau eines Rogue Access Points in desem Artikel dient als kontrolliertes Testszenario. Das Ziel besteht darin, das Verhalten der Clients und die Schutzmaßnahmen zu bewerten sowie Hardening- und Detection-Ansätze abzuleiten.

Rogue-Access-Point-Analysen beginnen mit der präzisen Beobachtung von Funkumgebungen. Die im Beitrag Nexmon: WLAN-Analyse ohne speziellen USB-Adapter beschriebene Grundlage aus Monitor-Betrieb und Frame Injection geht auf diese Themen ein. Der folgende Text baut darauf auf und erweitert die Möglichkeiten um den praktischen Einsatz von wifipumpkin3 und bettercap zur Simulation, Steuerung und Auswertung von Rogue Access Points. Alle Werkzeuge sind Bestandteil von Kali Linux und lassen sich ohne zusätzliche Installationen gemeinsam nutzen.

WLANs im Managed-Betrieb erfassen und einordnen

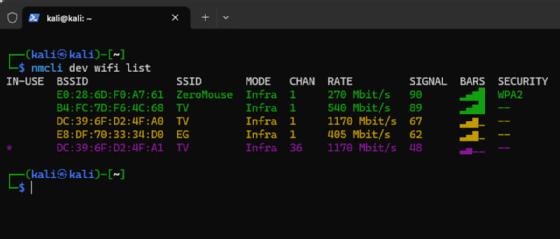

Bevor ein Rogue Access Point aufgebaut wird, erfolgt eine erste Übersicht im Managed-Betrieb. Ziel ist die Ermittlung von SSIDs, Kanälen, Signalstärken und Sicherheitsparametern, die später realistisch nachgebildet werden. Der Befehl

nmcli dev wifi list

fragt über NetworkManager aktiv die erreichbare WLAN-Umgebung ab und gibt eine strukturierte Übersicht aller sichtbaren Access Points (AP) zurück. Er arbeitet im Managed-Betrieb und nutzt bewusst nicht den Monitor-Modus. Damit liefert er die Sicht eines normalen Clients auf die Funkumgebung, genauso, wie Endgeräte sie wahrnehmen.

Technisch triggert der Befehl einen Scan der WLAN-Schnittstelle und liest anschließend die vom Treiber gemeldeten Ergebnisse aus. NetworkManager aggregiert diese Daten und stellt sie tabellarisch dar. Jede Zeile zeigt eine BSSID (Basic Service Set Identifier), also einen konkreten Access Point, nicht nur eine abstrakte SSID. Netze mit mehreren Access Points erscheinen daher mehrfach, selbst wenn sie denselben Namen tragen. Dadurch erhalten Admins einen umfassenden Einblick in die Ist-Situation.

Admins erhalten darüber hinaus mehrere entscheidende Informationen. Der Befehl listet die Ergebnisse geordnet in Spalten auf:

- SSID zeigt den Netzwerknamen, der für Clients sichtbar ist.

- BSSID gibt die eindeutige MAC-Adresse des Access Points aus, was Rückschlüsse auf Infrastruktur, Repeater oder Mesh-Setups erlaubt.

- CHAN zeigt den verwendeten Funkkanal, was für spätere Monitor- oder Rogue-AP-Szenarien wichtig ist.

- RATE gibt die ausgehandelte maximale Datenrate an und erlaubt eine grobe Einschätzung der eingesetzten Standards.

- SIGNAL und die Balkenanzeige liefern eine unmittelbare Aussage zur Empfangsqualität aus Sicht des Clients.

- SECURITY zeigt den Sicherheitsmodus, also offen, WPA2, WPA3 oder Mischformen.

Der Befehl beantwortet damit die Fragen, welche Netze real erreichbar sind, welche davon offen oder verschlüsselt arbeiten, auf welchen Kanälen sie senden und welche Signalstärken vorliegen. Diese Informationen bilden die Grundlage für jede weitere Untersuchung.

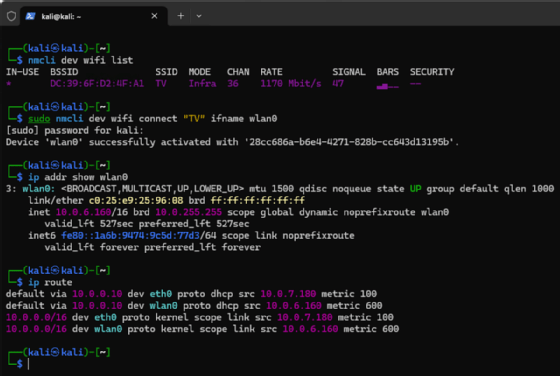

Im Gegensatz zu Monitor-Werkzeugen zeigt nmcli dev wifi list nicht den gesamten Funkverkehr, sondern exakt das, was ein regulärer Client sieht. Gerade dieser Perspektivwechsel ist in dieser Hinsicht wichtig. Admins erkennen damit, wie attraktiv ein WLAN für Endgeräte wirkt, ob mehrere Access Points mit derselben SSID konkurrieren und welches Netz aufgrund von Signalstärke und Offenheit bevorzugt wird. Genau diese Sicht ist entscheidend, um reale Cliententscheidungen nachvollziehen und später gezielt beeinflussen zu können. Die Verbindung zu einem Netzwerk dient an dieser Stelle der Systemstabilität und der Vorbereitung weiterer Dienste und einer ersten Untersuchung. Wir gehen nachfolgend vom Netzwerk TV aus:

sudo nmcli dev wifi connect "TV" ifname wlan0

Die erfolgreiche DHCP-Adressvergabe lässt sich gleich danach prüfen:

ip addr show wlan0

Die aktive Route wird geprüft:

ip route

Diese Phase der Untersuchung stellt sicher, dass NetworkManager, DHCP und Routing korrekt arbeiten, bevor die Kontrolle später gezielt an Rogue-AP-Dienste übergeht.

Abgleich mit Monitor-Erfassung

Nach der Übersicht im Managed-Betrieb folgt der Abgleich mit der Monitor-Erfassung aus dem Nexmon-Workflow. Der Mitschnitt zeigt die dazu wichtigen Informationen:

airodump-ng wlan0mon

Die Kombination aus nmcli-Übersicht und Monitor-Mitschnitt liefert ein vollständiges Bild. nmcli zeigt Reichweite und Datenraten aus Clientsicht, airodump-ng zeigt reale Aktivität, Clientverbindungen und Kanalbelegung.

Wechsel in die Rogue-AP-Phase

Nach Abschluss der Erfassung wird der Fokus von Beobachtung auf Simulation verlagert. wifipumpkin3 übernimmt den Aufbau des Rogue Access Points und die Steuerung der Netzwerkdienste. Die zuvor ermittelten Parameter werden bewusst übernommen, um das Verhalten des legitimen Netzes möglichst exakt nachzubilden.

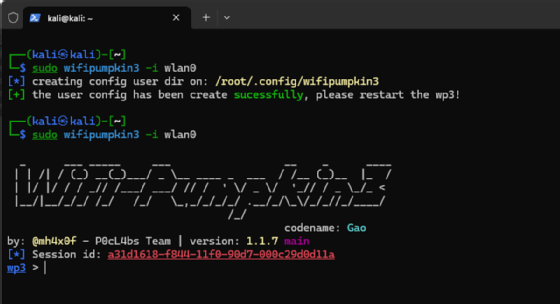

Der Start von wifipumpkin3 erfolgt mit expliziter Interface-Zuweisung:

sudo wifipumpkin3 -i wlan0

Ist das Tool noch nicht installiert, lässt sich das mit sudo apt install wifipumpkin3 schnell nachholen. Nach dem Start steht eine interaktive Sitzung bereit. In diesem Zustand läuft noch kein Access Point. Die Auswahl des Wireless-Modus orientiert sich an den Beobachtungen aus der Funkanalyse. Die Meldung

the user config has been create sucessfully, please restart the wp3

bedeutet, dass der Initialisierungsvorgang abgeschlossen ist, die neue Konfiguration aber erst beim nächsten Start vollständig geladen wird. In diesem ersten Lauf wird noch kein Rogue AP aufgebaut und keine Sitzung gestartet. Der nächste Schritt besteht daher ausschließlich darin, wifipumpkin3 erneut zu starten.

sudo wifipumpkin3 -i wlan0

Nach diesem zweiten Start liest wifipumpkin3 die zuvor erzeugten Konfigurationsdateien ein und öffnet die interaktive Sitzung. Erst ab diesem Punkt stehen RogueAP-Module, Recon-Funktionen und weitere Komponenten zur Verfügung.

Für Admins ist diese Meldung wichtig, da sie zeigt, dass weder das Interface noch die Abhängigkeiten fehlerhaft sind. Die Initialisierung bestätigt, dass wifipumpkin3 korrekt installiert ist und das angegebene Interface akzeptiert.

Aufbau eines Rogue Access Points mit realistischen Parametern

Innerhalb von wifipumpkin3 wird das RogueAP-Modul aktiviert. Die SSID wird identisch gesetzt, um Clientassoziationen zu begünstigen. Bei offenen Netzen entfällt jede Authentifizierung, wodurch Endgeräte unmittelbar verbinden.

Der integrierte DHCP-Dienst weist IP-Adressen zu, der DNS-Dienst beantwortet Anfragen der Clients. Dieser Punkt ist entscheidend, da viele Betriebssysteme bereits beim Verbindungsaufbau DNS-Requests absetzen, etwa für Captive-Portal-Erkennung oder Update-Checks.

Sobald der Rogue AP aktiv ist, erscheinen verbundene Clients in der Übersicht. Diese Informationen lassen sich direkt in wifipumpkin3 verfolgen. Wiederholte Verbindungsversuche, kurze Assoziationen und erneute Trennungen liefern Hinweise auf das Verhalten der Endgeräte.

WLAN-Scanning im Kontext des Rogue AP

wifipumpkin3 bringt eigene Recon-Funktionen mit, die parallel zum Rogue AP laufen. Diese Module erfassen neue Verbindungsversuche, MAC-Adressen und zeitliche Muster. Der Scan erfolgt nicht isoliert, sondern im laufenden Betrieb des Rogue Access Points.

Neue Clients erscheinen unmittelbar nach der Assoziation. Relevant sind dabei Geräte, die zuvor im Monitor-Mitschnitt als Clients sichtbar waren. Diese Korrelation bestätigt, dass das Rogue-AP-Szenario realistisch wirkt.

Übergabe an Bettercap zur Verkehrsbeobachtung

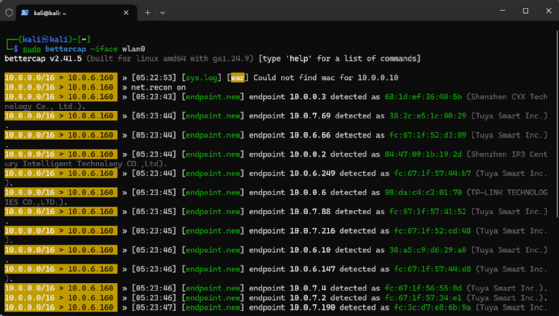

Sobald Clients mit dem Rogue Access Point verbunden sind, übernimmt Bettercap die detaillierte Auswertung des Datenverkehrs. Bettercap ist in Kali enthalten und wird direkt gestartet.

sudo bettercap -iface wlan0

Auch dieses Tool lässt sich in Kali Linux schnell und einfach über die Paketquellen nachinstallieren. Nach dem Start zeigt die interaktive Sitzung erkannte Endpunkte. Die automatische Rekonstruktion des Netzwerks liefert IP- und MAC-Adressen.

net.recon on

net.show

In dieser Phase lassen sich verbundene Clients eindeutig identifizieren. Die Ausgabe zeigt, welche Geräte über den Rogue AP kommunizieren.

DNS- und Protokollanalyse

DNS-Anfragen gehören zu den ersten Aktivitäten verbundener Clients. Bettercap protokolliert diese Anfragen und erlaubt Rückschlüsse auf Betriebssysteme, Dienste und Nutzerverhalten:

net.sniff on

Die Anzeige zeigt laufende DNS-Requests, SNI-Informationen und unverschlüsselte Protokolle. Besonders bei offenen WLANs lassen sich hier sofort Update-Server, Captive-Portal-Checks und externe Dienste erkennen.

HTTP- und Proxy-Szenarien

Für weitergehende Analysen wird der HTTP-Proxy aktiviert. In Kombination mit dem Rogue AP entsteht ein vollständiger MITM-Pfad:

http.proxy on

Unverschlüsselte HTTP-Anfragen lassen sich beobachten und analysieren. In Verbindung mit den Proxy-Funktionen von wifipumpkin3 können Weiterleitungen oder Captive-Portal-Seiten eingebunden werden. Die Clients reagieren darauf häufig automatisch, was zusätzliche Informationen über ihr Verhalten liefert.

In Szenarien mit mehreren legitimen Access Points kann eine gezielte Deauthentication eingesetzt werden, um Clients zum erneuten Verbindungsaufbau zu bewegen. Die technische Grundlage dafür ist im oben genannten Nexmon-Beitrag beschrieben. Der Effekt zeigt sich hier im Zusammenspiel mit dem Rogue AP, da Clients nach der Trennung bevorzugt das stärkere oder vermeintlich bekannte Netz wählen.

aireplay-ng --deauth 5 -a <BSSID> wlan0mon

Nach der Deauthentifizierung wechseln viele Clients zum Rogue AP, sofern SSID und Kanal übereinstimmen.

Automatisierung und Caplets in Bettercap

Bettercap unterstützt Caplets zur Automatisierung wiederkehrender Abläufe. Für Rogue-AP-Analysen lassen sich Recon-, Sniffing- und Proxy-Module automatisch aktivieren:

caplets.update

caplets.show

Ein Caplet kann so gestaltet werden, dass bei jeder neuen Clientverbindung bestimmte Module aktiviert oder Logs geschrieben werden. Dadurch lassen sich längere Tests reproduzierbar durchführen.

Zusammenspiel im durchgehenden Arbeitsfluss

Nexmon liefert den stabilen Zugriff auf den Funkkanal und ermöglicht Monitor- und Injection-Funktionen. wifipumpkin3 nutzt diese Basis, um realistische Access Points mit identischer SSID, gleichem Kanal und funktionierendem DHCP- und DNS-Verhalten bereitzustellen. Bettercap ergänzt den Aufbau um detaillierte Verkehrsbeobachtung, Protokollanalyse und Automatisierung. Alle Werkzeuge sind in Kali enthalten, greifen auf dieselben Interfaces zu und lassen sich gut kombinieren.

Der entscheidende Punkt liegt im Ablauf. Parameter aus der Funkanalyse fließen direkt in den Rogue-AP-Aufbau ein. Clientreaktionen werden unmittelbar sichtbar. Änderungen an SSID, Kanal oder Proxy-Verhalten wirken sich sofort aus. Dieser Ansatz ermöglicht eine tiefgehende, praxisnahe Analyse von Rogue-Access-Point-Szenarien unter realistischen Bedingungen, ohne das System zu verlassen oder externe Werkzeuge einzubinden.