Sergey Nivens - Fotolia

Warum Firmen ERP-Sicherheit zur Priorität machen sollten

Egal ob sich Ihr ERP-System lokal oder in der Cloud befindet, es ist anfällig für Cyberangriffe. Sicherheitsverantwortliche sollte daher die richtigen Maßnahmen ergreifen.

Ihr ERP-System ist eine Schatzkiste voller wertvoller Daten – und Hacker planen vielleicht gerade einen Angriff darauf. Deshalb sollten Ihre IT- und Security-Teams ERP-Sicherheitsprobleme und bewährte Verfahren kennen und anwenden.

Ein ERP-System enthält sowohl das geistige Eigentum des Unternehmens als auch personenbezogene Daten von Mitarbeitern und Kunden. Es ist entscheidend, diese Daten sicher aufzubewahren. Doch das ist nicht trivial.

ERP-Sicherheitsprobleme

Die typische ERP-Umgebung ist ein weiches Ziel. Sie umfasst mehrere Komponenten, einschließlich Netzwerk-Hosts, Webkomponenten, Datenbanken, Thick Clients und mobile Apps. Diese Komplexität hält IT- und Informationssicherheitsexperten permanent auf Trab.

Die mit Ihrem ERP-System verbundenen Computer und Anwendungen sind anfällig für die üblichen Sicherheitslücken, die zu ernsthaften Problemen führen können, wenn Sie diese nicht angehen. Unabhängig davon, ob Ihr System lokal installiert oder in der Cloud ist, müssen Sie folgende Punkte überprüfen:

- fehlende Patches auf Betriebssystem-, Anwendungs- und Datenbankebene, die einen Remote-Zugriff, Malware-Infektionen oder Denial-of-Service-Angriffe erleichtern können;

- Fehler im Authentifizierungsmechanismus;

- SQL Injection aufgrund fehlender Eingabefilter;

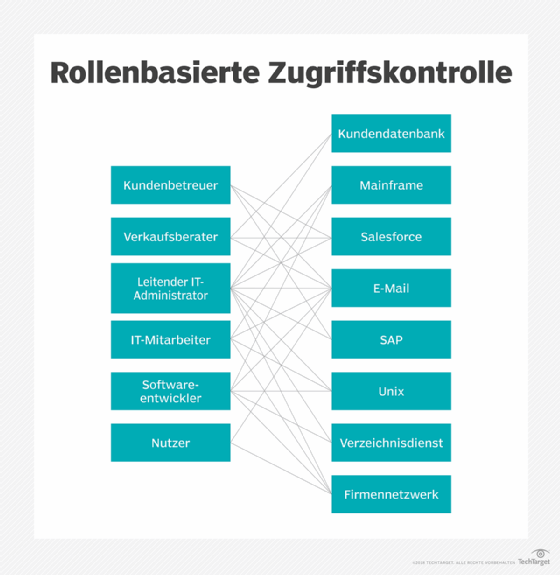

- schlechte Benutzerverwaltung oder Schwachstellen in der Privilegien-Eskalation, die zu Lücken in der Zugriffskontrolle führen;

- Backup-Probleme, die Systeme anfällig für Ransomware machen; und

- schlechte Netzwerkverwaltung, welches die Reaktion auf Sicherheitsvorfälle einschränkt.

Die Größe des Unternehmens oder der Branche spielt keine Rolle – diese Schwachstellen betreffen alle Unternehmen.

ERP-Probleme

Interne oder externe Audit-Teams verwalten in der Regel ERP-Systeme. Die Sicherheitsaufsicht hört häufig dort auf. Doch das reicht nicht aus, um eine angemessene ERP-Sicherheit zu gewährleisten. Wie bei jedem Audit-artigen Ansatz für das Informationsrisikomanagement fehlt es auch bei der ERP-Sicherheit häufig an technischen Schwachstellen- und Penetrationstests.

Dies kann zu genau den Sicherheitsvorfällen führen, die die zentralen IT-Kontrollen zu verhindern versuchen. Es kommt dabei häufig vor, dass ERP-Systeme nicht ausdrücklich in die allgemeinen Reaktions- und Business-Continuity-Pläne des Unternehmens einbezogen werden.

Die Führungsspitzen Ihrer Organisation sollten verstehen, dass die ERP-Sicherheit eine geschäftskritische Priorität ist und nicht nur ein IT-zentriertes Feature. Sie sollte Teil einer funktionsübergreifenden Einheit sein, zu der IT-, Sicherheits-, Betriebs-, Finanz- und Rechtsabteilungen gehören. In dieser Einheit sollten Metriken erstellt und Entscheidungen über die ERP-Sicherheit getroffen werden.

Als Teil der Best Practices müssen IT-Fachleute ERP-Umgebungen im Hinblick auf Sicherheitstechnologien, wie zum Beispiel Protokollierung und Alarmmeldungen, Multifaktor-Authentifizierung und Data Loss Prevention (DLP) oder Cloud Access Security Broker (CASB) überprüfen. Die gleiche Regel gilt für laufende Sicherheitstests.

Ausgewiesene Mitglieder von IT- oder Security-Teams sollten dedizierte Schwachstellen-Scans mit Netzwerk-Schwachstellen-Scannern wie Qualys und Nessus und Webschwachstellen-Scannern wie Acunetix und Netsparker durchführen. Sie können außerdem spezielle ERP-Testwerkzeuge wie ERPScan verwenden. Sie müssen darüber hinaus sicherstellen, dass Penetrationstests und manuelle Analysen mit automatischen Scans einhergehen.

IT- und Security-Teams sollten außerdem Datenbankschwachstellen-Scans mit Tools wie dem Scuba Database Vulnerability Scanner, Quellcodeanalysen mit Tools wie Veracode und sogar Analysen der Netzwerkarchitektur und der Firewall-Konfiguration in Betracht ziehen, um sicherzustellen, dass nur Personen mit den entsprechenden Rechten auf die Umgebung zugreifen.

Ihre IT-Sicherheitsteams müssen ERP-Sicherheitstests in regelmäßigen Abständen und konsistent durchführen – mindestens einmal pro Jahr. Wenn man ein Cloud-basiertes System eines Drittanbieters verwendet, lässt sich das ERP-System auf diesen Ebenen möglicherweise nicht überwachen und testen. In diesem Fall sollte das Team regelmäßig den Audit-Bericht des Security Operations Center überprüfen und eine Kopie des letzten Berichts über Schwachstellen und Penetrationstests anfordern. Für letzteres könnte eine Zusammenfassung der Ergebnisse ausreichen.

Der Einsatz des gesunden Menschenverstands und die konsequente Überwachung sind zwei kritische – und oft übersehene – Kernpunkte der ERP-Sicherheit. Das Letzte, was Sie brauchen, ist, dass die Kronjuwelen Ihres Unternehmens durch eine vermeidbare Schwäche aufgedeckt werden. Welche Entscheidungen Sie auch immer treffen, denken Sie die Dinge bis zum Schluss und stellen Sie sicher, dass alle Ihre Entscheidungen vertretbar sind.