Flooding (Netzwerk)

Was ist Netzwerk-Flooding?

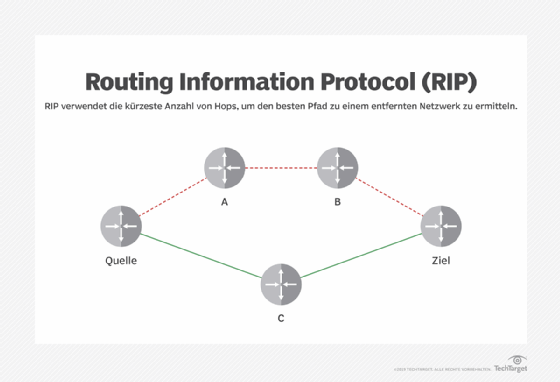

In einem Computernetzwerk tritt Flooding auf, wenn ein Router einen nicht-adaptiven Routing-Algorithmus verwendet, um ein eingehendes Paket an jede ausgehende Verbindung zu senden, mit Ausnahme des Knotens, an dem das Paket angekommen ist.

Flooding ist eine Möglichkeit, Aktualisierungen von Routing-Protokollen schnell an jeden Knoten in einem großen Netzwerk zu verteilen. Beispiele für diese Protokolle sind das Open Shortest Path First (OSPF) und das Distance Vector Multicast Routing Protocol.

Netzwerk-Flooding hat auch einige andere Verwendungszwecke, darunter:

- Multicasting von Datenpaketen von einem Quellknoten zu vielen bestimmten Knoten in einem realen oder virtuellen Netzwerk

- Bridging

- Peer-to-Peer-Filesharing

- drahtlose Ad-hoc-Netzwerke

Wie funktionieren Flooding-Algorithmen?

In der Informatik können Flooding-Algorithmen auf eine von zwei Arten konfiguriert werden:

- jeder Knoten fungiert als Sender und Empfänger

- jeder Knoten versucht, das Paket an alle seine Gegenstücke mit Ausnahme des Quellknotens zu senden

Das Endergebnis ist in jedem Fall, dass die gefluteten Informationen schließlich alle Knoten innerhalb des Netzwerks erreichen.

Welche verschiedenen Typen von Netzwerk-Flooding gibt es?

Netzwerk-Flooding kann auf drei Arten erfolgen: kontrolliertes Flooding, unkontrolliertes Flooding und selektives Flooding.

- Beim kontrollierten Flooding werden zwei Algorithmen verwendet, um sicherzustellen, dass das Flooding eingedämmt werden kann. Diese Algorithmen sind Reverse Path Forwarding und Sequence Number Controlled Flooding.

- Beim unkontrollierten Flooding gibt es keine bedingte Logik, die steuert, wie der Knoten die Informationspakete an seine Gegenstellen verteilt. Ohne diese Beschränkungen kann es zu einer wiederholten Verteilung desselben Pakets kommen. Diese werden als Broadcast Storm oder Ping Storm bezeichnet.

- Beim selektiven Flooding sind die Knoten so konfiguriert, dass sie eingehende Pakete nur in eine Richtung an die Router senden. Dies kann dazu beitragen, einige der Missgeschicke zu verhindern, die beim unkontrollierten Flooding auftreten, ist aber nicht so ausgefeilt wie das kontrollierte Flooding.

Die Nachteile von Netzwerk-Flooding

Obwohl Netzwerk-Flooding einfach zu implementieren ist, kann es eine Reihe von Nachteilen haben. So ist es möglich, dass Netzwerk-Flooding die Netzwerkbandbreite verschwendet, wenn Informationspakete unnötigerweise an alle IP-Adressen gesendet werden, obwohl nur einige wenige die Informationen benötigen.

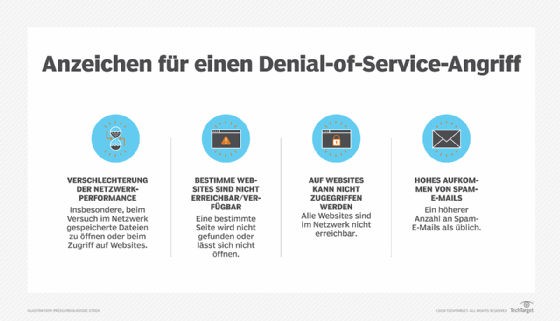

Außerdem können Cyberkriminelle Flooding für DoS-Angriffe (Denial of Service) nutzen, um Service-Timeouts zu verursachen oder ein Netzwerk zu stören.

Netzwerkadministratoren können Flooding-Angriffe und Verbindungsprobleme, die durch unkontrolliertes Flooding verursacht werden, mit einigen bewährten Methoden verhindern:

- Implementieren Sie eine Firewall, um zu verhindern, dass Cyberkriminelle den Zugang erhalten, den sie für einen DoS-Angriff benötigen.

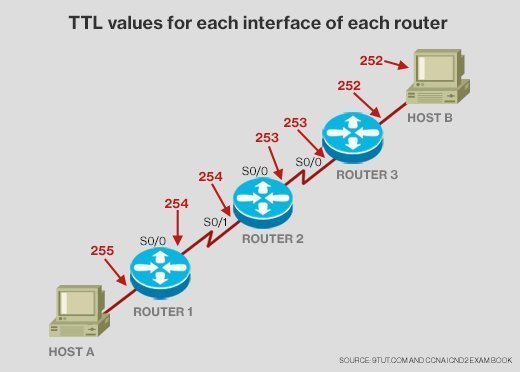

- Verwenden Sie bei der Implementierung von Netzwerk-Flooding eine Time-to-Live- oder Hop-Count-Angabe, um die Anzahl der Knoten zu verhindern, die ein Paket durchlaufen muss, um sein endgültiges Ziel zu erreichen.

- Setzen Sie kontrolliertes Flooding ein, um sicherzustellen, dass Pakete nur einmal an einen Knoten weitergeleitet werden.

- Legen Sie eine Netzwerktopologie fest, die Schleifen nicht zulässt.