cutimage - Fotolia

So kombinieren Sie Cyber-Security und Backup-Planung

Firmen sollten Cyper-Security- und Backup-Prozesse miteinander verbinden, damit sie vor Cyberattacken sicherer sind. Diese können nämlich Backups beeinflussen und beschädigen.

Cyber Security sollte ein integraler Teil von Prozessen sein, die mit Planungen für Business Continuity, Disaster Recovery und verwandten Aktivitäten einschließlich Backup zu tun haben. Aber leider herrscht noch immer die Tendenz vor, Cyber-Security als eine eigene Disziplin oder als Teil von Planungen für Information Security zu betreiben.

In Wirklichkeit kann ein Cyber-Security-Ereignis ernsthaft die Geschäftsprozesse beeinflussen, was dann natürlich wiederum bestimmte BC/DR-Reaktionen hervorruft. Insofern muss man die Methoden überprüfen, wie man Cyber-Security und Backup-Planung – eine Schlüsselkomponente von BC/DR-Ansätzen – kosteneffektiv miteinander verbinden kann.

Ein Cyber-Security-Vorfall kann praktisch jede Art von Information in elektronischer Form beeinträchtigen. Oft beschädigt ein Angriff eher Daten während ihrer aktuellen Verarbeitung, obwohl auch Daten im Ruhezustand – also in einem Speichersystem – betroffen sein können. Deshalb muss man sicherstellen, dass Backups in Hinsicht auf eventuelle Unregelmäßigkeiten überprüft werden, bevor sie endgültig gespeichert werden.

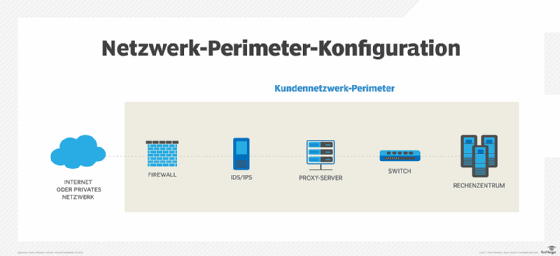

Ein Unternehmen kann Daten, die in seinem Umkreis gespeichert sind, durch den Einsatz von Geräten wie zum Beispiel Intrusion Detection Systems oder Intrusion Prevention Systems schützen. Man muss auch Systeme wie entsprechende stabile Firewalls und verschiedene Programme einsetzen, um Viren, Phishing Scams und anderen verdächtigen Code zu entdecken und unschädlich zu machen.

Daten, die wie zum Beispiel E-Mail durch die Außengrenzen des Unternehmens hereinkommen, müssen ebenfalls wegen gefährlicher Inhalte sorgfältig gescannt werden. Solche Cyberattacken benutzen viele der vorher genannten Technologien.

Wenn jedoch ein Backup außerhalb des Unternehmens – also offsite – durchgeführt wird, steigt die Wahrscheinlichkeit von Cyberangriffen. Auch bei intern erfolgten Backups sind Schäden durch kompromittierten Code möglich, der über die Backup-Systeme und Speichergeräte eindringen kann. Man muss deshalb dafür sorgen, dass die Backup-Daten auf jeder Stufe des Backup-Prozesses vor Cyberattacken geschützt sind.

Eine Entschärfungsstrategie zum Vorteil der Cyber-Security und des Backups besteht darin, die Daten im Ruhezustand und während ihres Transfers zu verschlüsseln. Mit dieser Methode erhöht man die Chancen der Daten, dass sie erfolgreich ein Backup sowie ein Restore durchlaufen haben, wenn es erforderlich ist. Verschlüsselung ist heute zunehmend in vielen Anwendungen üblich. Zum Beispiel verschlüsselt Microsoft Office 365 E-Mails und die angehängten Dateien. Office 365 archiviert und speichert auch E-Mails und andere Dateien in verschlüsselter Form.

Heutzutage ist es beim Planen von Backups töricht, die Auswirkungen von Cyber-Security-Pannen zu ignorieren. Man muss davon ausgehen, dass alle Backup-Anstrengungen leicht durch eine Cyberattacke außer Kraft gesetzt werden können. Verschlüsselung zu garantieren, ist deshalb eine Schlüsselkomponente der Cyber-Security und der Backup-Strategien. Die Verschlüsselungstechnologie verbessert sich darüber hinaus weiter und ist bereits in viele Anwendungen, Netzwerkgeräte und Technologieplattformen eingebaut.

Beim Durchführen von Backup-Tests muss man sich vergewissern, dass man die verschlüsselten Dateien und andere Test-Materialien wieder ohne Schaden für die Inhalte zurückholen und entschlüsseln kann. Man muss außerdem seine Backup-Software und Speichertechnologie kontinuierlich überprüfen und aktualisieren, um sie auch hinsichtlich des Cyber-Security zu optimieren.