alphaspirit - stock.adobe.com

Mit diesen Tools überwachen Sie Dokumente in Windows

Das Überwachen von Dateien auf Windows ist wichtig, um verdächtige Aktivitäten zu erkennen. Wir erklären, wie Sie das Monitoring automatisieren, um alles im Blick zu behalten.

In jeder Desktop-Umgebung gibt es zwangsläufig eine Vielzahl von Dateien und Ordnern, von denen manche mit dem Betriebssystem zusammenhängen, während andere aus Anwendungen, von den Benutzern und aus anderen Quellen stammen.

IT-Administratoren, die eine positive UX (User Experience) für Windows-Desktop-Benutzer anstreben, sollten einige, wenn nicht alle Windows-Dateien und -Ordner überwachen.

Warum sollten Sie Windows-Dateien und -Ordner überwachen?

Es gibt viele gute Gründe, das Windows-Dateisystem auf modernen PCs zu überwachen. Zu den wichtigsten Gründen für die Überwachung gehören die folgenden:

1. Sicherheit

Bestimmte Teile des Dateisystems – insbesondere diejenigen, die mit Kontodaten, Betriebssystemberechtigungen und Einstellungen zusammenhängen – sollte die IT-Abteilung nur in seltenen Fällen anfassen. Programme wie TrustedInstaller dienen dazu, solche sensiblen Dateien sorgfältig zu behandeln. Weitere Einzelheiten finden Sie in der Dokumentation von Microsoft über Sicherheitsbezeichner.

2. Auditing und Rechenschaftspflicht

Wenn Sie hochrangige Berechtigungen und Konten benötigen, sollten Sie die zugehörigen Dateien und die damit verbundenen Änderungen sorgfältig beobachten und auf ungewöhnliche oder verdächtige Vorgänge achten. Je nach Governance-Situation in Ihrem Unternehmen kann dies sogar verpflichtend sein.

3. Benutzeraktivität

Sie sollten außerdem Zugriffe und Änderungen für Dateien und Ordner nachverfolgen, vor allem anhand der Zeitstempelinformationen. Diese Informationen liefern eine detaillierte Bestandsaufnahme dessen, was Benutzer mit welchen Dateien und Ordnern tun und wann diese Aktivitäten stattfinden.

Überwachung und Filter gehen Hand in Hand

Aufgrund des Umfangs der Dateisystemaktivitäten in einer Windows-Umgebung ist es selten realistisch, alle Aktivitäten ständig zu überwachen. Normalerweise konzentriert sich das Monitoring nur auf bestimmte Ordner in der Windows-Dateisystemhierarchie, um den Umfang und das Volumen der Daten zu begrenzen, die das Überwachungstools erfassen und speichern muss.

Sicherheitsüberwachungsprogramme konzentrieren sich beispielsweise auf Aktivitäten in bestimmten Windows-Dateiverzeichnissen, von denen sie wissen, dass sie ein attraktives Ziel für Hacker sind. Ein gutes Beispiel für diese wichtigen Dateien sind die Systemsteuerungsdateien für den Datenexplorer, darunter:

Versteckte Dateien und Ordner. Dazu gehören BitLocker-Elemente, Installationsdateien und -komponenten.

Geschützte Dateien des Betriebssystems. Dazu gehören viele Elemente innerhalb der C:\Windows-Ordnerhierarchie.

Geschützte Aspekte der Anwendungshierarchie. Dazu gehören C:\Programme, C:\Programme (x86) und C:\ProgramData, bei dem es sich ebenfalls um einen versteckten Ordner handelt.

Speziell versteckte Systemordner. Diese enthalten Namen, die oft mit einem Dollarzeichen ($) beginnen, so dass Windows sie nur anzeigt, wenn der Benutzer die Option Versteckte Dateien und Ordner anzeigen aktiviert.

Datei- und Ordnerüberwachung mit nativen Tools in Windows 10 und 11

Für beide aktuellen Versionen von Windows – Windows 10 und Windows 11 – ist in der Gruppenrichtlinienverwaltung das Tool zur Überwachung von Richtlinien verfügbar. Microsoft bietet in seiner Dokumentation eine ausführliche Anleitung zur Überwachung der zentralen Zugriffsrichtlinien, die mit Dateien und Ordnern verbunden sind.

Hier finden Sie eine Anleitung, wie Sie mit Domänencontroller-basierten Richtlinieneinstellungen verschiedene Überprüfungsereignisse im Zusammenhang mit Dateien und Ordnern für ganze Domänen konfigurieren. Die IT-Abteilung kann diese auf Datei- oder Ordnerebene anwenden, wobei das Prüfen von Ordnern alle darin enthaltenen Dateien und Unterordner abdeckt. Auf diese Weise erreichen Sie eine vollständige Abdeckung für alle PCs und Benutzer.

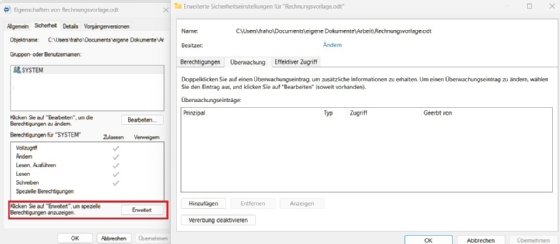

Daneben lassen sich Dateien oder Ordner auf lokaler Ebene überprüfen. Das ist über den Datei-Explorer im Fenster Eigenschaften für eine bestimmte Datei oder einen bestimmten Ordner in der Registerkarte Sicherheit unter Erweiterte Berechtigungen und dann im neuen Fenster auf der Registerkarte Überwachung zu finden (Abbildung 1).

Das Problem bei dieser Vorgehensweise ist der hohe Zeit- und Arbeitsaufwand, der mit dem Einrichten und der Analyse der Daten verbunden ist. Aus diesem Grund greifen viele Administratoren für solche Aufgaben auf Tools von Drittanbietern zurück.

Tools zur Überwachung von Dateiaktivitäten

Sie sollten beim Überwachen von Aktivitäten einen sicherheitsorientierten Ansatz verfolgen. Das Verhindern des Zugriffs oder anderer Aktionen an sensiblen Daten durch unbefugte Benutzer ist ein bewährter Ansatz, um Diebstahl, Verlust oder unerwünschte Offenlegung von Daten zu verhindern. In dieser kurzen Liste finden Sie Tools, die sich zum Bewältigen dieser Aufgabe eignen:

1. SolarWinds Server & Application Monitor

Diese Serververwaltungssoftware bietet Funktionen zum Nachverfolgen von Dateien und liefert Echtzeitstatistiken zu einzelnen Dateien, Ordnern und Laufwerken.

2. Site24x7 Datei- und Verzeichnisüberwachung

Der Cloud-basierte Überwachungsdienst erfasst Datei- und Speicheraktivitäten für die von ihm überwachten Server. Er bietet außerdem zusätzlichen Schutz für sensible Datenspeicher.

3. ManageEngine DataSecurity Plus

Das Tool bietet eine vollständige Dateiserver-Überwachung mit hochgradig granularen Aktivitätsberichten sowie Datenleck-Prävention, Datenrisikobewertungen, Dateianalysen und mehr.

4. LANGuardian

Der Inspektionsdienst für den Netzwerkverkehr umfasst Funktionen zum Beobachten des Dateizugriffs und der Dateinutzung im gesamten Netzwerk. Er umfasst kundenspezifische Funktionen zur Überwachung von Benutzeraktivitäten.

5. PA File Sight

Das detaillierte Tool zur Überwachung des Datei- und Ordnerzugriffs bietet auch Schutz vor Ransomware, verhindert Datenverluste und unterstützt die Konfiguration und Kontrolle vertrauenswürdiger Anwendungen.

Einige Administratoren benötigen möglicherweise Tools, die den Dateizugriff und die Aktivitäten auf lokalen Benutzer-PCs genauer überwachen. Sie werden wahrscheinlich verschiedene Tools suchen, die ihnen in diesen Szenarien helfen. Es gibt mehrere Freeware-Tools für diese Art von Anwendungen, darunter die folgenden:

6. Watch 4 Folder

Es liefert Echtzeitinformationen über Dateisystemaktionen wie das Erstellen, Löschen, Umbenennen und Ändern von Dateien und Ordnern, Dateizuordnungen, die Erweiterungen bestimmten Anwendungen zuordnen, und die Nutzung externer Speichergeräte.

7. TheFolderSpy

bietet Echtzeitüberwachung von mehreren bestimmten Ordnern in einer kompakten ausführbaren Datei mit der Möglichkeit, das Erstellen und Löschen sowie Änderungen an den Attributen, Zugriffsdaten und der Dateigröße zu verfolgen. Sie können sogar Dateien nach Erweiterungstyp überwachen. Eine E-Mail-Benachrichtigung ist ebenfalls enthalten.

8. FolderMonitor

Diese Anwendung deckt typische Datei- und Ordnerereignisse ab und erlaubt das automatische Auslösen von Abwehr- und Berichterstattungsmaßnahmen, wenn bestimmte Änderungen festgestellt werden.

9. FolderChangesView

Dieses Tool kann Dateien, Ordner und ganze Laufwerke in Echtzeit mit Ereignisauslösern überwachen. Es kann auch Befehlsdateien oder Skripte als Reaktion auf Auslöser starten und regelmäßig Protokolldateien speichern.

10. TrackFolderChanges

Dieses portable Tool mit begrenzter, aber leistungsfähiger Datei- und Ordnerüberwachung beobachtet eine Reihe von Ereignissen einschließlich der Erstellung, Änderung und Löschung von Dateien und Ordnern. Es verfolgt standardmäßig automatisch das Windows-Laufwerk C: mit Farbcodierung, um Änderungen und Aktivitäten zu kennzeichnen.