ipopba - stock.adobe.com

Sicherheit, Compliance und Zugriffskontrollen in SAP AI Core

SAP AI Core schützt KI-Workloads durch Mandantentrennung, verschlüsselte Secrets, DSGVO-konforme Datenverarbeitung und lückenlose Audit-Logs auf der SAP BTP.

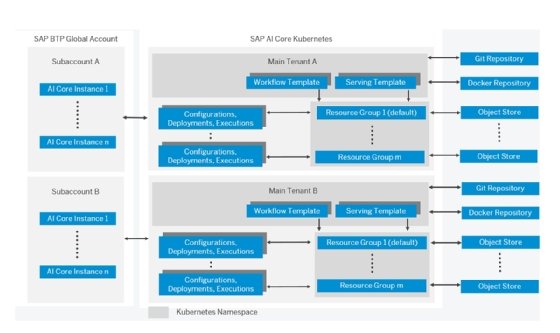

SAP AI Core fungiert als zentrale Instanz für künstliche Intelligenz auf der SAP Business Technology Platform (BTP) und übernimmt die Orchestrierung sämtlicher KI-Aktivitäten im Unternehmen. Die Architektur fußt auf einer strikten Trennung der Rechenressourcen und Datenbestände. Das System realisiert Isolation durch Ressourcengruppen. Jede Gruppe definiert einen logischen Container. Dieser Container grenzt Artefakte sowie Konfigurationen und Exekutionen streng von anderen Einheiten ab.

Der Zugriff auf Ressourcen erfolgt über granulare Berechtigungen im Identity and Access Management der Cloud-Foundry- oder Kyma-Umgebung. Diese Vorgehensweise verhindert den unbefugten Zugriff auf sensible Trainingsdaten oder Modelle über Mandantengrenzen hinweg. Die Plattform erzwingt die Isolation auf technischer Ebene durch die Kapselung der Workloads in Kubernetes-Clustern. Jede Ausführung erhält dedizierte Rechenleistung und Speicherbereiche. Diese Mechanismen schützen die Integrität der genutzten Datenflüsse.

Administratoren verwalten die Zugriffsschlüssel für externe Repositories und Speicherorte zentral innerhalb der Infrastruktur. Die Trennung sorgt für Sicherheit bei der Ausführung komplexer KI-Szenarien. Ein Administrator legt Ressourcengruppen über die API an und weist Gruppen spezifische Kontingente zu. Das System überwacht die Einhaltung der Grenzen kontinuierlich. Keine Anwendung greift auf Daten außerhalb ihres zugewiesenen Bereichs zu. Dies garantiert die Vertraulichkeit der verarbeiteten Informationen. Die Plattform nutzt dafür technische Protokolle auf Netzwerkebene. Die Protokolle unterbinden jegliche Kommunikation zwischen nicht autorisierten Komponenten. Nutzer authentifizieren sich über das zentrale Portal der SAP BTP. Der Prozess validiert die Identität und prüft die zugewiesenen Rollen. Nur bei erfolgreicher Prüfung gibt das System den Zugriff auf die gewünschten Werkzeuge frei. Diese Architektur bildet das Fundament für den rechtskonformen Betrieb von KI-Anwendungen in der Cloud.

Sicherheitsmanagement für Artefakte und kryptografische Geheimnisse

Der Schutz von Zugangsdaten für Objektspeicher und Docker-Registries bildet einen Schwerpunkt der Sicherheitsstrategie in SAP AI Core. Die Plattform nutzt verschlüsselte Geheimnisse zur Verwaltung sensibler Informationen. Ein Administrator registriert Objektspeicherschlüssel für Dienste auf Basis von Amazon S3, Azure Blob Storage oder Google Cloud Storage direkt im System. Die Übertragung der kryptografischen Schlüssel aus der gesicherten Umgebung erfolgt ausschließlich verschlüsselt, um die Vertraulichkeit der Zugriffsberechtigungen systemweit zu wahren.

Die Infrastruktur differenziert dabei zwischen funktionalen Kategorien der Geheimnisverwaltung. Während Objektspeicherschlüssel die Autorisierung für Rohdatenbestände im Modelltraining regeln, sichern Docker Registry Secrets den Transfer geschützter Softwareabbilder ab. Diese Abbilder führen die eigentliche Programmlogik der Algorithmen innerhalb der Container aus. Zur Abwehr von Datenextraktion implementiert die Systemarchitektur eine hardwarebasierte Verschlüsselung in Kombination mit restriktiven Zugriffsprotokollen auf Kernel-Ebene, wodurch das Auslesen sensibler Informationen im Klartext technisch unmöglich bleibt.

Die Bereitstellung der Anmeldedaten an die aktiven Rechenknoten erfolgt über gesicherte interne Kanäle, woraufhin die Workloads diese Informationen exklusiv für die anstehenden Berechnungen im Arbeitsspeicher verwenden. Eine manuelle oder zeitgesteuerte Aktualisierung der Schlüssel durch Administratoren löst eine sofortige systemweite Synchronisation in sämtlichen verknüpften Anwendungen aus. Dieses automatisierte Rotationsverfahren reduziert das Zeitfenster für einen potenziellen Missbrauch entwendeter Zugangsdaten.

Über die Verwaltung von Objektspeichern hinaus erlaubt die Infrastruktur die Hinterlegung generischer Secrets, um etwa API-Keys für externe Webservices sicher zu verwahren. Nach der Übermittlung der Daten über die SAP AI API verschlüsselt das System die Werte ohne Zeitverzug unter Verwendung aktueller kryptografischer Standards. Die Ablage erfolgt in einer gehärteten Datenbank für kryptografische Objekte, wobei ausschließlich AI Core über die notwendigen Berechtigungen zur Dekodierung während der Programmausführung verfügt. Dieser Sicherheitsmechanismus gewährleistet den Schutz sensibler Parameter über die gesamte Betriebsdauer einer Applikation.

Integration von Repositories und automatisierte Arbeitsabläufe

Die Integration von Versionsverwaltungssystemen unterliegt restriktiven Sicherheitsvorgaben, wobei ein Administrator die Git-Repositories zur Definition der KI-Pipelines fest mit der Plattform verknüpft. Das System verwendet verschlüsselte Anmeldedaten für die Kommunikation mit externen Quellen und ermöglicht eine Prozessautomatisierung nach dem GitOps-Prinzip. Sämtliche Repository-Änderungen lösen unmittelbare Reaktionen innerhalb von SAP AI Core aus.

Vor der Übernahme in den operativen Betrieb validiert die Infrastruktur die eingehenden Konfigurationen über interne Schemata, um das Einschleusen von schädlichem Code präventiv zu unterbinden. Administratoren behalten sämtliche Vorgänge über die Konsole im Blick, während das System alle Datenabrufe aus dem Git-Repository für eine lückenlose Nachvollziehbarkeit von Änderungen protokolliert. Nutzer kontrollieren den aktuellen Status der Synchronisation fortlaufend, wodurch die geschaffene Transparenz die Sicherheit innerhalb der Softwareentwicklung nachhaltig stärkt.

Durch die strikte Trennung von Programmcode und Datenbestand verbessert die Plattform den Schutz vor unbefugter Datenextraktion. Entwickler operieren ohne direkten Zugriff auf produktive Informationen im Objektspeicher und definieren stattdessen ausschließlich logische Pfade innerhalb der Pipeline Konfiguration. Erst zur Laufzeit stellt die Infrastruktur die notwendige Verbindung her. Indem die Architektur konsequent dem Prinzip der geringsten Berechtigung folgt, minimiert ein solches Vorgehen die Angriffsfläche für interne Bedrohungen effektiv.

Compliance und regulatorische Rahmenbedingungen

Die Einhaltung globaler Datenschutzstandards bildet das Fundament für den Betrieb von KI- Diensten bei SAP. AI Core orientiert sich an den Vorgaben der Datenschutz-Grundverordnung (DSGVO) und implementiert die Prinzipien direkt in den Softwareentwicklungszyklus. Das Unternehmen nutzt EU-Standardvertragsklauseln zur Absicherung internationaler Datentransfers im Einklang mit den Leitlinien des EDPB. Die vertraglichen Schutzmaßnahmen ergänzen die technischen Kontrollen innerhalb der Cloud- Infrastruktur.

Während automatisierte Prüfroutinen die technischen Parameter abgleichen, obliegt die finale ethische und regulatorische Bewertung der Fachkraft für Administration. Kontrollen stellen sicher, dass ausschließlich freigegebene und datenschutzkonforme Bestände in die KI-Workflows fließen. Das System erzwingt diesen Schritt als integralen Bestandteil des Freigabeprozesses, wodurch die Organisation eine lückenlose Einhaltung der Compliance-Vorgaben über den gesamten Entwicklungszeitraum garantiert.

Das System unterstützt die Prüfung durch Metadatenverwaltung. Sämtliche Ressourcen erhalten Markierungen hinsichtlich der Sensibilität. Diese Kategorisierung erlaubt die automatisierte Anwendung von Schutzregeln. Die Plattform blockiert den Export von Daten in unsichere Umgebungen auf Basis der Regeln. Der Schutzmechanismus greift systemweit.

Datenschutz im Generative AI Hub und Maskierung von Informationen

Im Hub für generative KI (Generative AI Hub) implementiert die Infrastruktur erweiterte Schutzmechanismen für generative Sprachmodelle. Die Architektur nutzt integrierte Filterroutinen zur Identifizierung sowie Maskierung personenbezogener Informationen innerhalb der Prompts. Dieser Prozess unterbindet die Übermittlung sensibler Realdaten an externe Modellanbieter. Das System unterzieht sämtliche Eingaben einer automatisierten Prüfung auf schädliche Inhalte oder Verstöße gegen interne Richtlinien. Die Konfiguration der Sicherheitsfilter erfolgt variabel nach spezifischen Anforderungen. Die Plattform verzichtet auf die Speicherung sensibler Eingabewerte für das Training der zugrunde liegenden Basismodelle, um die Vertraulichkeit der Nutzerdaten zu wahren.

Die strikte Trennung zwischen Nutzerdaten und Modelltraining schützt die Privatsphäre der Anwender. Die Protokollinstanz bezeichnet das automatisierte System-Logging der SAP Business Technology Platform, welches fest in die Architektur von SAP AI Core integriert ist. Diese Komponente agiert als unabhängiger Wächter über alle Infrastrukturbewegungen. Technisch gesehen handelt es sich um einen gehärteten Dienst, der jeden API-Aufruf und jede Zustandsänderung in einem manipulationssicheren Speicherbereich fixiert. Folgende technische Details charakterisieren die Arbeitsweise dieser Instanz:

- Zentrale Erfassung: Das System registriert jeden Zugriff auf Modelle, Datensätze und Konfigurationen mit einem kryptografisch abgesicherten Zeitstempel sowie der eindeutigen Nutzeridentität.

- Revisionssicherheit: Die Speicherung erfolgt räumlich und logisch getrennt von den operativen KI-Workloads, um die Integrität der Audit-Trails selbst bei einer Kompromittierung der Anwendungsschicht zu wahren.

- Automatisierung: Die Protokollierung startet systemseitig bei jeder Interaktion ohne manuelles Zutun, wodurch eine lückenlose Dokumentation für Compliance-Prüfungen entsteht.

- Schnittstellenkontrolle: Zugriff auf diese Audit-Daten erhalten ausschließlich berechtigte Auditoren über gesicherte Endpunkte oder das SAP BTP Cockpit, wobei das System jeden Einsichtsvorgang wiederum selbst protokolliert.

Diese Instanz bildet somit die technische Basis für die Erfüllung der gesetzlichen Rechenschaftspflicht und stellt die objektive Basis für forensische Untersuchungen dar. Die Logs enthalten Metadaten über den Zugriff, ohne den eigentlichen Inhalt der Kommunikation preiszugeben.

Die Infrastruktur unterstützt die Anbindung souveräner Cloud Umgebungen für stark regulierte Branchen. Diese Option bietet zusätzliche Sicherheitsebenen für Organisationen mit hohen Anforderungen an die Datenhoheit. Die Integration in das bestehende SAP-Ökosystem erlaubt eine konsistente Durchsetzung der Sicherheitsrichtlinien über alle Anwendungen hinweg.

Die Governance-Struktur sieht eine obligatorische Validierung der Datenkonformität vor dem Projektstart vor, um rechtliche Risiken frühzeitig zu minimieren. Während automatisierte Prüfroutinen die technischen Parameter abgleichen, obliegt die finale ethische und regulatorische Bewertung den Administratoren. Kontrollen stellen sicher, dass ausschließlich freigegebene und datenschutzkonforme Bestände in die KI-Workloads fließen. Administratoren erzwingen diesen Schritt als integralen Bestandteil des Freigabeprozesses, wodurch die Organisation eine lückenlose Einhaltung der Compliance-Vorgaben über den gesamten Entwicklungszeitraum garantiert.

Protokollierung und Überwachung sensibler Datenzugriffe

Ein effektiver Datenschutz erfordert eine lückenlose Überwachung aller Datenbewegungen innerhalb der KI-Infrastruktur. SAP AI Core stellt Informationen zur Nutzung von Ressourcen und zum Status von Ausführungen bereit. Telemetriedaten dienen der Optimierung der Systemleistung sowie der Erkennung von Anomalien. Das System erzeugt Audit-Logs für alle sicherheitsrelevanten Ereignisse innerhalb der Ressourcengruppen. Die Protokolle dokumentieren die Erstellung oder Änderung von Artefakten und die Zuweisung von Berechtigungen.

Die Plattform unterstützt die Verwaltung von Zustimmungen bei der Verarbeitung personenbezogener Informationen. Die Funktionalität bildet die Basis für rechtskonforme Geschäftsprozesse im Bereich der künstlichen Intelligenz. Der Prozess zur Außerbetriebnahme eines Dienstes umfasst die sichere Löschung aller gespeicherten Konfigurationen und Artefakte. Die End-zu-End-Kontrolle über den Lebenszyklus minimiert verbleibende Datenrisiken nach Beendigung eines Projekts. Die Netzwerksicherheit ergänzt die Maßnahmen durch Firewalls und Intrusion-Detection-Systeme auf der Ebene der Business Technology Platform.

Die Schichten arbeiten zusammen, um eine robuste Verteidigungsstrategie gegen externe und interne Bedrohungen zu bilden. Die regelmäßige Implementierung von Sicherheitshinweisen hält das System auf dem aktuellen Stand der Technik.

Administratoren werten die Audit-Logs über das SAP BTP-Cockpit aus, wobei die Infrastruktur eine manipulationssichere Speicherung der Datensätze erzwingt. Da jede Modifikation an einem Protokolleintrag unverzüglich digitale Spuren erzeugt, bleibt die Integrität der Revisionsnachweise vollumfänglich gewahrt. Die Plattform trennt die Protokolldaten physisch von operativen Beständen, wodurch das Sicherheitskonzept den Schutz vor unbefugtem Zugriff auf die Historie maßgeblich erhöht.