dmshpak - stock.adobe.com

Cloud-Sicherheit: Best Practices für die SaaS-Absicherung

SaaS-Applikationen können ganz treffliche Angriffspunkte sein, um in Unternehmen einzudringen. So gilt es jede SaaS-Anwendung so gut zu sichern wie jedes andere Programm auch.

Es ist durchaus verlockend davon auszugehen, dass es bei der Absicherung von SaaS-Lösungen (Software as a Service) im Wesentlichen um den Zugriff der Anwender auf das Web geht. Bei näherer Betrachtung ist die Absicherung der SaaS-Nutzung weitaus komplexer, als es auf den ersten Blick scheint.

Und eines sei vorausgeschickt: Es gibt keine allgemeingültige Security-Checkliste für SaaS-Lösungen, die für alle Unternehmen gleichermaßen gültig wäre. Organisationen unterscheiden sich, die Geschäftsprozesse variieren, die Arbeitsweisen sind nicht identisch und auch die Anforderungen müssen unterschiedlichen Faktoren gerecht werden.

Dennoch existieren Richtlinien, an denen man sich orientieren kann, wenn es um die Absicherung von SaaS-Produkten geht. Bis zu welcher Ausprägung die folgenden Best Practices und Ratschläge auf die eigene Umgebung zutreffen, gilt es im Einzelfall einzuordnen, aber sie können als Leitlinien dienen, um SaaS-Anwendungen zu schützen.

Die Authentifizierung optimieren

Zunächst ist es wichtig, sich einen Überblick zu verschaffen, wie die Anwender auf die SaaS-Ressourcen zugreifen. Dies kann durchaus aufwendig sein, da die Cloud-Anbieter die Authentifizierung auf unterschiedliche Weise handhaben. Bei einigen Providern ist das Zusammenspiel mit den lokalen Lösungen der Anwenderunternehmen, wie beispielsweise dem lokalen Active Directory über SAML (Security Assertion Markup Language), OAuth oder OpenID Connect, relativ einfach. Bei manchen Anbietern ist es hingegen nicht so einfach. Vielerorts kann man inzwischen auch eine Multifaktor-Authentifizierung aktivieren, aber eben nicht überall.

Um mit diesen unterschiedlichen Voraussetzungen zurecht zu kommen, müssen IT-Teams wissen, welche Dienste überhaupt genutzt werden und welche Optionen von diesen unterstützt werden. Sind die Einzelheiten bekannt, können die Administratoren die Authentifizierungsmethode(n) je nach Bedarf besser auswählen.

Wenn die SaaS-Anbieter dies unterstützen, kann ein Single Sign-On (SSO) in Verbindung mit dem Active Directory durchaus eine gute Wahl sein. Damit wird sichergestellt, dass die Passwort- und Kontorichtlinien, die man implementiert hat, auch für die SaaS-Anwendungen gelten.

Daten verschlüsseln

Die meisten Kanäle, die in der Regel für die Kommunikation mit SaaS-Anwendungen genutzt werden, verwenden TLS (Transport Layer Security), um die Daten während der Übertragung zu schützen. Viele SaaS-Anbieter offerieren jedoch auch Optionen, um die Daten im Ruhezustand zu verschlüsseln. Bei einigen Providern ist es eine Standardfunktion, bei anderen muss sie vom Kunden explizit aktiviert werden.

Um festzustellen, was bei welchen Diensten möglich ist, bleibt nur die Recherche der jeweiligen Sicherheitsmaßnahmen durch das IT-Team. Wenn die Möglichkeit besteht, ist die Aktivierung der Verschlüsselung empfehlenswert.

Anbieter und Dienste auf den Prüfstand stellen

Ebenso wie traditionelle Hersteller und Produkte vor dem Kauf eingehend geprüft werden, sollte auch mit Cloud-Angeboten verfahren werden. So ist vorab zu klären, wie das SaaS-Angebot genutzt werden kann und genutzt werden wird. Das Security-Modell des Dienstes muss gleichfalls überprüft werden, ebenso wie die verfügbaren optionalen Sicherheitsfunktionen.

Transparenz und Inventarisierung

IT-Abteilungen müssen in Bezug auf die SaaS-Nutzung stets wachsam sein und überprüfen, ob Dienste im Unternehmen genutzt werden, die dem Team noch nicht bekannt sind. Dies muss ein fortlaufender Prozess sein. Einer der Vorteile des SaaS-Modells ist ja die Möglichkeit, Anwendungen schnell bereitzustellen.

Das wissen Fachabteilungen wie Anwender auch. IT-Teams müssen daher immer auf eine nicht geplante Nutzung von Cloud-Diensten achten. Es sollten sowohl automatisierte Tools wie auch eine manuelle Datenerfassung genutzt werden, um über die Nutzung von SaaS-Anwendungen auf dem Laufenden zu sein. IT-Teams müssen ein zuverlässiges Inventar führen, welche Dienste von wem im gesamten Unternehmen genutzt werden.

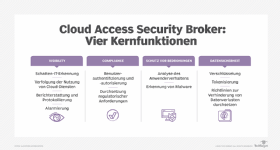

Ein CASB in Betracht ziehen

Wenn ein SaaS-Provider nicht das gewünschte Maß an Sicherheit bieten kann, sollte der Einsatz eines Cloud Access Security Broker (CASB) geprüft werden. Mit einem CASB können Unternehmen zusätzliche Kontrollen einbauen, die der SaaS-Anbieter von Haus aus vielleicht nicht offeriert. Diese Tools sind ein guter Ansatz, um Einschränkungen im Sicherheitsmodells des Cloud-Anbieters auszugleichen.

Dabei sollten Unternehmen auf das entsprechende CASB-Bereitstellungsmodell achten (siehe auch CASB-Tools für Multi-Cloud-Umgebungen richtig auswählen). Am Markt existieren zwei Modelle: die einen arbeiten nach dem Proxy-Modell, die anderen mit integrierten APIs. Es gilt die architektonisch für die eigenen Anforderungen passende Lösung zu wählen. Häufig bietet das Proxy-Modell eine größere Flexibilität, da es nicht so eng wie die spezifischen APIs mit einem bestimmten SaaS-Angebot verbunden ist.

Das Sicherheitsbewusstsein schärfen

Wie in allen anderen IT-Bereichen auch, so empfiehlt sich für die SaaS-Nutzung ein gesundes Maß an Wachsamkeit. So sollten IT-Teams die Daten von internen Werkzeugen, wie CASB oder anderen Security-Tools, im Blick behalten. Ebenso die Logfiles sowie weitere Informationen, die von den Dienstanbietern bereitgestellt werden.

IT- und Sicherheitsverantwortliche müssen verinnerlichen, dass SaaS-Lösungen nicht einfach „nur eine weitere Website“ sind. Es sind leistungsstarke Werkzeuge, die die gleiche Aufmerksamkeit und das gleiche Maß an Security erfordern, wie jede andere Anwendung auch. Mit der Anwendung der genannten Best Practices in Verbindung mit einem soliden Risikomanagement können Unternehmen sicherstellen, das SaaS-Produkte von den Anwendern sicher eingesetzt werden und die SaaS-Nutzung geschützt bleibt.