MP Studio - stock.adobe.com

Windows Server 2025 Domänencontroller konfigurieren

Windows Server 2025 bietet viele neue Funktionen, aber wie können Sie diese optimal nutzen? In diesem Tutorial erfahren Sie, wie Sie AD-Domänencontroller konfigurieren.

Wenn ein Unternehmen seine Domänencontroller auf Windows Server 2025 aktualisiert, liegt der Schwerpunkt zweifellos auf der Planung und Durchführung des eigentlichen Upgrades. Es kann jedoch verschiedene Aufgaben geben, die nach Abschluss des Upgrades durchgeführt werden müssen.

In diesem Artikel werden mehrere Schritte beschrieben, die Sie nach dem Upgrade auf Windows Server 2025 ausführen können, darunter viele Konfigurationen, mit denen Sie die Sicherheit Ihrer Active Directory-Umgebung verbessern können. Wir behandeln auch die laufenden Überwachungs- und Wartungsaufgaben, die nach dem Upgrade und der vollständigen Konfiguration durchzuführen sind.

Domänencontroller-Konfiguration für Windows Server 2025

Keine dieser Konfigurationsaufgaben ist zwingend erforderlich – und einige sind möglicherweise nicht in jeder Organisation notwendig –, aber sie sollen Ihnen helfen, den größtmöglichen Nutzen aus Windows Server 2025 zu ziehen.

JET Page Size auf 32 KB setzen

Seit den Tagen von Windows 2000 verwendet die JET Blue Extensible Storage Engine-Datenbank von Active Directory eine Seitengröße von 8 KB. Windows Server 2025 ermöglicht eine Erhöhung der Seitengröße auf 32 KB, wodurch die Skalierbarkeit des Domänencontrollers erheblich verbessert wird.

Obwohl die Umstellung auf 32-KB-Datenbanksseiten nicht besonders schwierig ist, kann der Prozess insbesondere in größeren Unternehmen recht mühsam sein. Um die größeren Seitengrößen nutzen zu können, muss Windows Server 2025 auf allen Ihren Domänencontrollern ausgeführt werden, und Sie müssen außerdem die Domänen- und Gesamtstrukturfunktionsebenen von Windows Server 2025 verwenden.

Wenn Sie Domänencontroller haben, die mit einem In-Place-Upgrade von früheren Windows-Versionen aktualisiert wurden, können diese Domänencontroller keine 32-KB-Datenbanksseiten verarbeiten. Dies kann die Vergrößerung der Seitengröße erschweren, da Sie diese Domänencontroller herabstufen, eine saubere Installation von Windows Server 2025 durchführen und die Computer dann wieder zum Domänencontroller-Status befördern müssen. Stellen Sie sicher, dass Ihre Backup-Software mit der größeren Seitengröße kompatibel ist, bevor Sie fortfahren. Microsoft Learn bietet eine Liste der Anforderungen.

Richtlinien für die Kontosperrung konfigurieren

Dies ist auch ein guter Zeitpunkt, um die Richtlinien für die Kontosperrung in Ihrem Unternehmen zu überprüfen. Angreifer, die Zugriff auf bestimmte Konten erhalten möchten, greifen manchmal auf Brute-Force-Angriffe zurück, bei denen sie potenziell Millionen verschiedener Passwörter ausprobieren, bis sie sich erfolgreich anmelden können. Die Gegenmaßnahme zu solchen Angriffen ist die Verwendung einer Richtlinie für die Kontosperrung. Dabei müssen Unternehmen jedoch eine Entscheidung treffen.

Microsoft ermöglicht es Unternehmen, die Richtlinie zur Kontosperrung so zu konfigurieren, dass Konten nach einer bestimmten Anzahl fehlgeschlagener Anmeldeversuche automatisch gesperrt werden. Dadurch wird verhindert, dass Angreifer durch Brute-Force-Angriffe Zugriff auf die Konten erhalten. Umgekehrt kann ein Angreifer diesen Mechanismus gegen das Unternehmen einsetzen, indem er einen Denial-of-Service-Angriff startet, der dazu führt, dass alle Konten des Unternehmens auf einmal gesperrt werden.

Unternehmen können den Ansatz wählen, der ihren Anforderungen am besten entspricht. Wenn sich ein Unternehmen dafür entscheidet, Konten nicht zu sperren, sollte es zusätzlich zur Einrichtung eines Benachrichtigungsmechanismus, der Administratoren über Brute-Force-Versuche informiert, lange und komplexe Passwörter vorschreiben.

LDAP-Signierung und -Verschlüsselung erzwingen

Die Konfiguration von Active Directory zur Ablehnung von SASL-Bindungen (Simple Authentication and Security Layer), die entweder nicht signiert oder nicht verschlüsselt sind, kann zur Verbesserung der AD-Sicherheit beitragen.

Nicht signierter Netzwerkverkehr kann erfasst und für eine Replay-Attacke verwendet werden. Bei Erfolg können Angreifer den abgefangenen Datenverkehr – wie beispielsweise Kommunikationen oder Datenübertragungen – nutzen, um sich als legitimer Benutzer im Netzwerk auszugeben. Replay-Attacken können auch als Grundlage für Man-in-the-Middle-Attacken dienen, bei denen Angreifer Pakete während der Übertragung verändern.

Sie können AD so konfigurieren, dass eine LDAP-Signierung (Lightweight Directory Access Protocol) erforderlich ist, indem Sie eine einfache Änderung an der Gruppenrichtlinie vornehmen. Clients, die auf nicht signierte SASL-Bindungen angewiesen sind oder versuchen, Bindungen über eine Nicht-SSL/TLS-Verbindung durchzuführen, funktionieren dann jedoch nicht mehr.

Delegierte verwaltete Dienstkonten bereitstellen

Dienstkonten waren für Unternehmen schon immer etwas problematisch, da sie schwer zu sichern sind. In Windows Server 2025 hat Microsoft neue Dienstkonten eingeführt, die als delegierte verwaltete Dienstkonten (delegated Managed Service Account, dSMA) bezeichnet werden. Diese Konten basieren auf der Identität eines Geräts, was bedeutet, dass das Konto nur von einem bestimmten Gerät verwendet werden kann. Das mit dem Konto verknüpfte Kennwort ist zufällig und wird in AD gespeichert. Microsoft ermöglicht die Migration bestehender Dienstkonten zu dSMAs.

Windows LAPS-Funktionen konfigurieren

Das lokale Administratorkennwort stellte schon immer eine Schwachstelle für Windows-Desktops dar. Das liegt daran, dass ein solches Konto auf allen Desktops vorhanden ist – und Angreifer wissen, dass in einer Unternehmensumgebung wahrscheinlich alle Desktops dasselbe lokale Administratorkennwort verwenden.

Microsoft hat die Windows Local Administrator Password Solution (LAPS) entwickelt, um dieses Problem zu beheben. Windows LAPS erstellt automatisch zufällige Kennwörter für alle Windows-Desktops, die einer Domäne angehören.

Obwohl Windows LAPS schon seit einiger Zeit existiert, hat Microsoft in Windows Server 2025 einige Verbesserungen vorgenommen. Zu diesen Verbesserungen gehören die automatische Kontenverwaltung und die Erkennung von Image-Rollbacks. Windows LAPS unterstützt nun auch die Verwendung von Passphrasen und eine anpassbare Passwortkomplexität.

Authentifizierungsprotokollen auditieren und umstellen

Die schrittweise Abschaffung veralteter Protokolle zugunsten moderner, sicherer Protokolle macht Ihre Windows Server-Umgebung sicherer. Ein solches Protokoll ist NTLMv1.

Es ist zwar relativ einfach, das NTLMv1-Protokoll zu deaktivieren und auf NTLMv2 oder Kerberos umzustellen, aber eine willkürliche Deaktivierung des Protokolls kann alle Prozesse beeinträchtigen, die davon abhängig sind. Daher ist es wichtig, die NTLM-Nutzung zu überprüfen, bevor Sie das Protokoll deaktivieren. Auf diese Weise können Sie genau feststellen, welche Prozesse, falls vorhanden, noch das veraltete Protokoll verwenden.

Wenn Sie feststellen, dass es noch Workloads oder Clients gibt, die von NTLMv1 abhängig sind, können Sie diese bestimmten Programme aktualisieren oder auslaufen lassen und Ihre Abhängigkeit von NTLMv1 beenden. Microsoft Learn bietet Anweisungen zur Überprüfung der NTLM-Nutzung.

Überwachung und Wartung

Auch nachdem alles aktualisiert und neu konfiguriert wurde, ist es weiterhin wichtig, Ihre Domänencontroller kontinuierlich zu überwachen. Diese Überwachung kann dabei helfen, Sicherheitsprobleme und Probleme zu erkennen, die möglicherweise zu einem Ausfall führen können. Beispielsweise ist es ratsam, die Domänencontroller-Replikation zu überwachen – insbesondere zu Beginn –, um sicherzustellen, dass Ihre Domänencontroller erfolgreich miteinander replizieren.

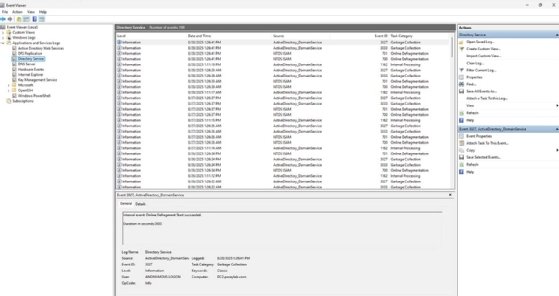

Ereignisprotokolle nach Replikationsproblemen und Sicherheitsereignissen überwachen

Die Windows-Ereignisanzeige ist in der Regel das Tool der Wahl für die Überwachung von Windows. Das Verzeichnisdienstprotokoll enthält eine Fülle von Informationen über Ihre AD-Umgebung. Ebenso enthält das Sicherheitsprotokoll detaillierte Informationen zu verschiedenen sicherheitsrelevanten Ereignissen.

Fehlerbehebung bei der Domänencontroller-Replikation

Wenn Sie vermuten, dass Probleme bei der AD-Replikation vorliegen, überprüfen Sie die Verzeichnisdienstprotokolle auf entsprechende Ereignisse. Im Folgenden finden Sie einige der Ereignis-IDs, nach denen Sie suchen sollten:

- 1311: Probleme mit der Replikationstopologie.

- 1988: Ein veraltetes Objekt wurde erkannt.

- 2042: Seit der letzten erfolgreichen Replikation ist zu viel Zeit vergangen.

- 2087: DNS-Lookup-Fehler.

- 2088: Ein DNS-Lookup-Fehler ist aufgetreten, aber die Replikation war dennoch erfolgreich.

Dies sind nur einige der häufiger genannten Ereignis-IDs. Weitere Informationen zu diesen und anderen Ereignis-IDs im Zusammenhang mit der AD-Replikation finden Sie auf der Microsoft Learn-Website.

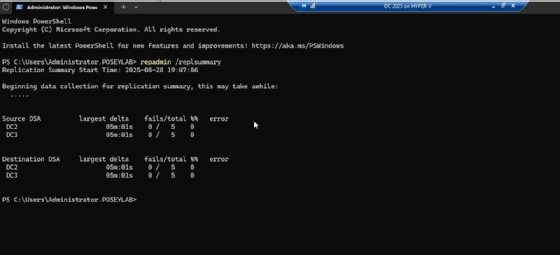

Die Ereignisanzeige kann zwar hilfreich sein, ist jedoch nicht die einzige Informationsquelle zu Active Directory. Wenn Sie beispielsweise feststellen möchten, ob der AD-Replikationsprozess ordnungsgemäß funktioniert, können Sie das Befehlszeilenwerkzeug Rpadmin.exe verwenden.

Wie andere Microsoft-Befehlszeilen-Tools verfügt auch Repadmin über viele verschiedene Funktionen. Wenn Sie sich jedoch nur einen schnellen Überblick verschaffen möchten, geben Sie den Befehl repadmin /replsummary ein. Das Repadmin-Tool überprüft dann, ob Replikationsprobleme vorliegen, und fasst diese in einem Bericht zusammen.

Sorgen Sie für kontinuierliche Domänensicherheit und -leistung

Nachdem Sie sich vergewissert haben, dass Ihre AD-Umgebung fehlerfrei und ordnungsgemäß konfiguriert ist, besteht Ihre letzte Aufgabe darin, eine kontinuierliche Wartung und Überwachung einzurichten. Sie sollten Anmeldungen, Änderungen an Berechtigungen und ähnliche Sicherheitsereignisse verfolgen, um Sicherheitsverletzungen zu verhindern. Ein regelmäßiges Patch-Management kann ebenfalls wesentlich dazu beitragen, Active Directory fehlerfrei und sicher zu halten.

Es ist außerdem wichtig, regelmäßig Backups Ihrer AD-Umgebung zu erstellen. Beachten Sie, dass ältere Backup-Anwendungen die Domänen- und Gesamtstrukturfunktionsebenen von Windows Server 2025 möglicherweise nicht vollständig unterstützen. Daher ist es wichtig, Ihre Backup-Anwendungen auf dem neuesten Stand zu halten, um sicherzustellen, dass Backups Ihres Windows Server 2025 Active Directory vollständig unterstützt werden.