Muhammad - stock.adobe.com

Netzwerkübernahme in 22 Sekunden: KI-Abwehr wird zur Pflicht

Angreifer benötigen oft nur noch Sekunden vom Erstzugriff bis zur Eskalation. Automatisierte Angriffe, Covert Networks und veraltete IOCs erfordern neue Security-Strategien.

Angreifer benötigen oft nur 22 Sekunden zwischen dem Erstzugriff auf ein Unternehmensnetz und der Übergabe an die nächste Angreifergruppe. 2022 waren es im Schnitt noch acht Stunden. Die Angriffsgeschwindigkeiten haben sich massiv erhöht, da Initial-Access-Broker und Affiliate-Gruppen ihre Abläufe zunehmend automatisieren.

Dies belegt der Jahresbericht M-Trends 2026 von Mandiant Intelligence, der Incident-Response-Sparte von Google Cloud. Die Experten werteten dafür mehr als 500.000 Stunden Vorfallreaktion aus. Die Daten zeigen, dass eine manuelle Abwehr bei dieser Taktung kaum noch Erfolgsaussichten hat.

Initial Access Broker und Ransomware-Affiliates im Zusammenspiel

Initial Access Broker (IAB) verkaufen Zugänge zu fremden Netzwerken. Diese Zugänge werden über kompromittierte VPN-Credentials, abgegriffene Citrix- oder Fortinet-Sessions, geknackte RDP-Server oder Schwachstellen in Confluence-, Exchange- und Edge-Routern ermöglicht. In einschlägigen Foren gibt es Preislisten, die sich nach Branche, Umsatz und Lage des Opfers richten. Ein Industrieunternehmen mittlerer Größe mit Domain-Admin-Zugang wird beispielsweise je nach Zugangstyp mit fünfstelligen Beträgen berechnet.

Die Käufer sind Affiliate-Gruppen, die nach dem Ransomware-as-a-Service-Modell (RaaS) arbeiten. Die Operator-Gruppen – darunter LockBit, BlackCat/ALPHV oder das Nachfolgeumfeld von Conti – stellen die Schadsoftware, die Verhandlungsplattform und die Leak-Site bereit. Der Affiliate führt den Angriff aus und behält 70 bis 80 Prozent des Erlöses. Dies zeigt, wie professionell und gewinnorientiert Angreifer mittlerweile arbeiten.

Der Käufer der gestohlenen Zugangsdaten kann sofort loslegen, eine lange Aufklärungsphase fällt weg. Der IAB kann denselben Zugang natürlich an mehrere Käufer verkauft haben; parallel sind verschiedene Akteure im Netz unterwegs. Affiliate-Gruppen nutzen automatisierte Toolkits, die Privilegieneskalation, Lateral Movement, das Löschen von Schattenkopien und die Identifikation von Backups ohne manuelles Eingreifen ausführen. Was 2022 noch mehrstündige Handarbeit war, läuft mittlerweile skriptgesteuert in Sekunden ab.

Covert Networks und das Ende statischer Blocklisten

Eine zweite Entwicklung verschärft die Lage zusätzlich. Das NCSC, das BSI, das BfV, der BND und zwölf weitere Sicherheitsbehörden aus neun Ländern haben ein gemeinsames Advisory veröffentlicht, das den systematischen Einsatz sogenannter Covert Networks durch China-nahe Akteure beschreibt. Anstatt eigene, fest zugeordnete Infrastruktur zu nutzen, kapern staatlich gestützte Gruppen massenhaft fremde Geräte und nutzen sie als Sprungbrett. Betroffen sind SOHO-Router, also handelsübliche Heimnetzwerkgeräte in Büros und an kleinen Standorten, sowie Webcams, Netzwerkspeicher und IoT-Komponenten.

Angreifer leiten ihren Datenverkehr außerdem durch mehrere kompromittierte Traversal Nodes. Ein Traversal Node ist ein kompromittiertes Gerät wie ein Router, das von Angreifern genutzt wird, um ihren Datenverkehr zu verschleiern. Es fungiert als Zwischenstation, um Spuren zu verwischen, bevor der Datenverkehr über einen Exit-Node das Ziel erreicht.

Faktisch bedeutet dies, dass statische IP-Blocklisten ihre Wirkung verlieren, da Angreifer ihre IP-Adressen mittlerweile problemlos verschleiern können. Mandiant Intelligence beschreibt dieses Phänomen als IOC Extinction, also den schnellen Verfall klassischer Indikatoren für eine Kompromittierung (IOC) wie IP-Adressen, Domain-Namen oder Datei-Hashes als belastbare Erkennungsbasis. Sobald gepatchte Knoten ausgetauscht werden, veralten die Indikatoren für eine Kompromittierung in Stunden. Verteidiger sollten in Zukunft daher auf dynamische Bedrohungs-Feeds, IP-Allowlisten statt Denylisten und auf Verhaltensanalyse statt Signaturmuster setzen. Genau hier liegt der Brückenschlag zur KI-gestützten Erkennung.

CMDB und klassische Asset-Inventare stoßen an Grenzen

Eine KI-gestützte Reaktion innerhalb von Sekunden setzt voraus, dass die Plattform jedes Gerät, jeden Software-Stand und jede normale Kommunikationsbeziehung kennt. Eine Configuration Management Database (CMDB) speichert Informationen wie Hostname, IP-Adresse, Betriebssystemversion, Eigentümer und Standort. Sie hat ihren Platz im Service Management. Allerdings sind CMDB-Einträge statisch und werden meist nur im Wochen- oder Monatsrhythmus aktualisiert. Echtzeit-Zustände bilden sie in der Regel nicht ab.

Eine CMDB erkennt beispielsweise nicht, ob ein Switch einen neuen lokalen Administrator-Account erhalten hat, ob ein OT-Controller plötzlich nach außen telefoniert oder ob ein medizinischer Bilddrucker in einem fremden Segment auftaucht. Ungemanagte Geräte fehlen häufig komplett – von IoT-Sensoren und BACnet-Routern bis zu kleinen SOHO-Routern in Außenstandorten –, also genau die Geräteklasse, die Covert Networks anzapfen.

Laut dem Riskiest Connected Devices Report von Forescout Vedere Labs sind pro Organisation rund ein Drittel der Geräte unverwaltet. Diese Zahlen markieren den blinden Fleck, den ein autonomer Angreifer ausnutzen kann. Die operative Antwort ist eine Live-Sicht aufs Netz, die passive Discovery (NetFlow, sFlow, SPAN, DHCP), aktive Abfrage (SNMP, WMI, Active Directory) und protokollnahe Tiefenanalyse für OT- und IoT-Bereiche (IEC 61850, Modbus, BACnet, DICOM) kombiniert. Pro Gerät werden Hersteller, Modell, Firmware-Stand, Netzsegment und Risikobewertung in einer aktiven Datenbank erfasst, die im Sekundentakt mit der CMDB abgeglichen wird. Es gibt mittlerweile zahlreiche gute Lösungen in diesem Sektor. Teilweise kann es sogar sinnvoll sein, gleichzeitig auf mehrere Lösungen zu setzen.

Mikrosegmentierung kann Angriffe verzögern und wertvolle Zeit schaffen

In diesem Zusammenhang wirkt Mikrosegmentierung parallel vorbereitend. Sie schneidet die Angriffswege ab, über die ein autonomer Agent vom kompromittierten Edge-Gerät aus zum Backup-Server, zum Domain-Controller oder zur OT-Steuerung springen kann. Dadurch gewinnen Verteidiger etwas Zeit. Bei einer Übergabezeit von 22 Sekunden muss das Regelwerk natürlich vor dem Angriff stehen.

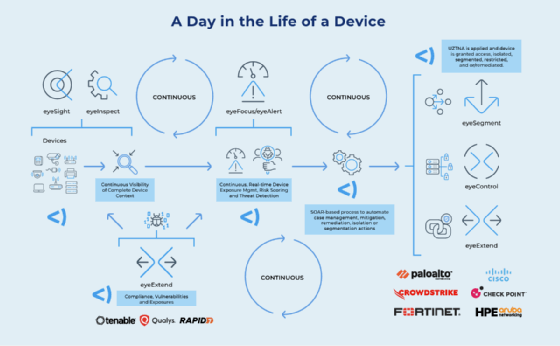

Forescout hat dazu zum Beispiel eine agentenlose, Cloud-native Lösung entwickelt, die identitäts- und attributbasierte Zonen über IT, OT, IoT und IoMT modelliert. Diese Funktion ist zum Beispiel Teil der Forescout 4D Platform. In der Tabelle Network Access Control (NAC) und Asset-Sichtbarkeit finden Sie weitere Lösungen.

Die Erstreaktion auf einen Angriff sollte in Zukunft idealerweise ohne menschliche Mitwirkung ablaufen, am besten mit einer eigenen KI-Lösung im SOC. Die KI bewertet das Eingangssignal, isoliert das betroffene Gerät und leitet den Vorgang in die Eskalation weiter. IT-Mitarbeiter wirken im Nachgang nach, ordnen den Vorfall fachlich ein und leiten die Untersuchung und Gegenmaßnahmen ein. Da Angreifer immer umfangreicher KI-Funktionen nutzen, kommen Organisationen, die sich verteidigen wollen, nicht darum herum, ebenfalls solche Lösungen einzuplanen.

Das Modell wird über zwei Listen praxistauglich: Eingangssignale und Aktionen.

- Beispiele für Eingangssignale sind: ein neu angelegter lokaler Administrator-Account auf einem Router ohne Change-Ticket, ein plötzlich aktivierter SSH-Daemon auf einem Nicht-Standardport, ein neuer GRE-Tunnel, ungewöhnliche DNS-Anfragen aus einem OT-Segment, eine Verbindung zu einer gelisteten C2-Adresse, ein KEV-Treffer auf installierter Firmware oder Verbindungen aus IP-Bereichen, die in dynamischen Bedrohungs-Feeds als Covert-Network-Knoten aufgeführt sind.

- Die Aktionen sind ebenso konkret. Die KI verschiebt das Gerät in ein Restricted-VLAN, erzwingt eine 802.1X-Re-Authentifizierung, beendet aktive Sessions oder sperrt einen Service-Account.

Hinter dem 802.1X-Punkt steht eine Voraussetzung. Eine bereinigte 802.1X-Infrastruktur bedeutet, dass jedes Endgerät beim Anschluss seine Identität nachweist und einer dynamisch zugewiesenen VLAN-Zone zugeordnet wird. In vielen Bestandsnetzen wird 802.1X jedoch nur teilweise umgesetzt und es gibt oft Ausnahmen für den MAC-Authentication-Bypass bei Druckern, Telefonen oder OT-Geräten. Gerade diese Ausnahmen sind aber die Pfade, die ein autonomer Angreifer findet.

Eine gestaffelte Eskalationslogik mit Beobachtungs-, Warn- und Sperrmodus reduziert Produktionsausfälle durch False Positives. Hersteller fassen den Funktionsblock unter Begriffen wie Agentic SOC oder AI SOC zusammen.

Vier Kriterien grenzen brauchbare Plattformen ab:

- Audit-Trails dokumentieren jede Agenten-Entscheidung mit Eingangsdaten, Reasoning-Schritten und Ausgangsaktion.

- Offene APIs binden vorhandene SIEM-, SOAR-, EDR- und IAM-Systeme an.

- Rollback-Mechanismen stellen gesperrte Sessions, VLANs und Accounts wieder her.

- Damit diese Systeme reibungslos funktionieren, müssen sie Hand in Hand arbeiten und gleichzeitig gründlich und schnell sein.

Maschinenidentitäten und KI-Agenten als neue Klasse

Autonome Angriffsketten nutzen Identitäten bevorzugt als Angriffspfad. Ein Angreifer, der über einen gültigen Service-Account-Token verfügt, bewegt sich wie ein berechtigter Prozess. Service-Accounts, API-Keys und Maschinenidentitäten sollten daher in einer zentralen Verwaltung mit kurzlebigen Tokens, automatisierter Rotation und nachvollziehbarer Verwendung zusammengefasst werden. Ein Privileged Access Management mit Just-in-Time-Erhöhung ersetzt dauerhafte Administratorrechte und FIDO2-Hardware-Token bilden den Mindeststandard für administrative Konten.

Eigene KI-Agenten in der Umgebung stellen eine zusätzliche Identitätsklasse dar. In ihren Frameworks für agentische Sicherheit beschreiben Anthropic, Google, Microsoft und CrowdStrike das Phänomen Excessive Agency, also Agenten mit Berechtigungen über den Anwendungsfall hinaus. Jeder Agent erhält eine eigene Identität mit minimalem Berechtigungsumfang und jede Aktion wird in einem unveränderlichen Audit-Log festgehalten.

Ein zweites Risiko ist Schatten-KI. Damit sind KI-Dienste und Agenten gemeint, die einzelne Fachbereiche an der IT-Abteilung vorbei an interne Systeme anbinden. Solche Anbindungen schaffen produktive Datenabflüsse und neue Berechtigungspfade, ohne dass die Sicherheitsteams davon wissen. Eine Governance-Struktur mit einem verbindlichen Freigabeprozess für KI-Anbindungen an Produktivsysteme kann solche Konstellationen verhindern.

Moderne Sicherheitsarchitektur in drei Phasen

Eine mittelgroße Organisation sollte idealerweise in drei Phasen planen:

- In Phase eins werden innerhalb von drei bis sechs Monaten Asset-Discovery und Risikobewertung durchgeführt. Diese Phase ist ein Muss, denn ohne ein ordentliches Inventar bleibt jede Automatisierung Stückwerk.

- In Phase zwei wird eine Mikrosegmentierung in den kritischen Bereichen eingeführt. Diese Phase ist für KRITIS-Betreiber, Gesundheitsorganisationen und Industrieunternehmen mit produktionsnahen Netzen Pflicht. Reine Office-IT-Landschaften kommen dagegen mit einer groben VLAN-Trennung und einer zentralen Firewall aus.

- In Phase drei wird schließlich die KI-gestützte Erstreaktion über NAC (Network Access Control) oder UZTNA (Universal Zero Trust Network Access) in drei bis sechs Monaten ausgerollt. Voraussetzung dafür ist eine bereinigte 802.1X-Infrastruktur sowie die Anbindung dynamischer Bedrohungs-Feeds für Covert-Network-Knoten.

Pflichten aus NIS2, DORA und IT-Sicherheitsgesetz

Die EU-Richtlinie NIS2 für kritische und wichtige Einrichtungen und die Verordnung DORA für den Finanzsektor schreiben eine angemessene Reaktion auf Sicherheitsvorfälle vor. Ohne automatisierte Erkennung und Eindämmung lässt sich kaum noch belegen, was dabei als angemessen gilt. Auch Cyber-Versicherer fragen mittlerweile nach konkreten Zahlen. Sie verlangen von ihren Kunden dokumentierte Erkennungs- und Reaktionszeiten, die deutlich unter der bisher üblichen Marke von 24 Stunden liegen.

- Zunächst sollten die Bereiche abgesichert werden, in denen ein erfolgreicher Angriff den größten Schaden anrichten kann.

- Parallel dazu sollte ein abgegrenzter Teil des SOC einen Piloten für KI-gestützte Erkennung, also für die automatisierte Vorbewertung von Alarmen, einbinden.

- Im Nachgang erfolgt die Ausweitung auf die übrigen IT-Workloads, Identitäten und Cloud-Workloads.

Fazit

Die 22-sekündige Übergabezeit zwischen zwei Angreifergruppen ist technische Realität. Daran wird sich nichts ändern, vermutlich werden sich die Angriffe sogar weiter beschleunigen. Nur Sicherheitsarchitekturen, die sich darauf vorbereiten, können mithalten. Organisationen, die weiterhin auf manuelle Tier-1-Triage und statische Erkennungsregeln setzen, haben kaum eine Chance, Schritt zu halten.