meyerandmeyer - stock.adobe.com

Deepfakes: Täuschend echte Fälschungen und die Sicherheit

Ein Deepfake ist ein täuschend echt wirkendes Video, Bild oder eine Audiowiedergabe, mit dem eine bestimmte Wirkung erzielt werden soll. Dies hat Auswirkungen auf die IT-Security.

Ein Deepfake besteht aus gefälschtem Audio- oder Videomaterial, das täuschend echt wirkt. Meist geht es bislang bei Deepfakes um soziale oder politische Themen, bei denen etwa ein Bild, ein Film oder ein Audioclip gefälscht wird.

Damit wird zum Beispiel vorgegaukelt, dass eine gezeigte Person etwas tut oder sagt, was in Wahrheit so jedoch niemals geschehen ist. Oft geht es bei den bisherigen Deepfakes nur um die Belustigung der Zuschauer. In anderen Fällen wurde versucht, jemanden dadurch in Verlegenheit zu bringen. Bei anderen Deepfakes ging es um den Versuch einer sozialen Spaltung, Erpressung, um die Verheimlichung eines Verbrechens oder auch um den erhofften Bruch eines Vertrags.

Es liegt auf der Hand, dass es sich bei solchen Deepfakes um ein erhebliches Problem handelt, das nicht selten die Strafverfolgung betrifft oder Auswirkungen auf das politische Establishment in einem Land haben kann. Auch PR-Firmen und Medienhäuser waren immer wieder von Deepfakes betroffen und haben sie ohne ausreichende Prüfung weiterverbreitet.

Aber welche Rolle spielen Deepfakes für etwa Unternehmen aus dem Mittelstand? Müssen sich Ihre Sicherheitsexperten Gedanken darüber machen, dass gefälschte Audio- oder Videodaten eine Bedrohung sind? Viele gehen davon aus, dass Deepfakes keine Bedeutung für sie haben. Aber stimmt das wirklich noch?

Wie können Deepfakes Unternehmen bedrohen?

Die IT-Security-Abteilungen in vielen Firmen sind oft auch für die Verwaltung der Daten aus den Überwachungskameras verantwortlich, egal ob damit der Zugang zu einem Safe oder die Eingangspforte überwacht werden sollen.

Bislang gibt es noch technische Probleme beim Manipulieren von Videodaten in Echtzeit. Bei der Veränderung von bereits vorher erstellten Aufnahmen sieht es jedoch ganz anders aus. Unternehmen sollten sich deshalb die Frage stellen, ob sich alle relevanten Daten auf Medien befinden, die nur einmal beschrieben werden können? Wenn das nicht der Fall ist, wie können Sie dann sicherstellen, dass die Daten nicht manipuliert wurden, indem sie etwa eine Person zeigen, die einen Raum betritt, obwohl sie dies nie getan hat, oder indem eine Person verborgen wird, die eingetreten ist?

Selbst wenn es nicht um ein sicherheitsrelevantes Problem geht, sind Deepfakes eine Gefahr für die IT-Security. Wenn Audio- und Videodaten heimlich manipuliert werden können, wie sieht es dann mit anderen Daten wie zum Beispiel Netzwerk-Logs aus, die etwa für forensische Untersuchungen benötigt werden? Können Sie sich noch darauf verlassen?

Bedenken Sie darüber hinaus, dass die Bedrohung durch Insider immer noch als häufigste Ursache für Datendiebstähle in Unternehmen gilt. Es besteht auch die Möglichkeit, dass einer Ihrer Mitarbeiter, Zulieferer oder Partner erpresst wird, um bei einem Einbruch in Ihre IT-Systeme mitzuhelfen, indem er zum Beispiel ein überzeugendes, aber komplett gefälschtes Video einschleust. Je sensibler eine Firma oder auch nur eine einzelne Arbeitsstelle ist, desto eher kann es zu einer solchen Attacke kommen.

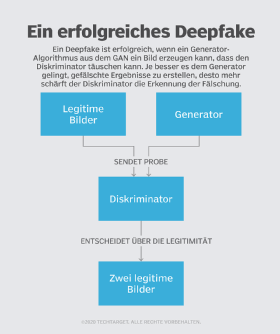

In diesem Zusammenhang sind auch künstliche Intelligenzen (KI) zu nennen. Sie sind ein zweischneidiges Schwert. Auf der einen Seite erhöhen sie die Gefahr von Deepfakes, indem KI-Techniken wie Maschine Learning verwendet werden können, um immer bessere Fälschungen zu erstellen.

Auf der anderen Seite sind sie das beste Werkzeug, wenn es um das Erkennen gefälschter Audio- und Videodaten geht. Sie sind bereits jetzt in der Lage, verdächtige Daten deutlich gründlicher zu untersuchen, als es selbst ein gut geschulter menschlicher Mitarbeiter kann.

Momentan befinden wir uns aber noch in einer frühen Phase des Rüstungswettlaufs um Deepfakes. Die verwendeten Systeme und Algorithmen zum Erkennen des gefälschten Materials werden zudem fortlaufend verbessert. Das gilt aber auch für die Techniken, die auf der anderen Seite zur Erstellung von Deepfakes genutzt werden. Wer das Wettrennen letztlich gewinnt, ist momentan noch offen.

Die IT-Abteilungen in den meisten Branchen können die Entwicklung derzeit daher nur beobachten. In der Regel befinden sie sich auch noch nicht im Fokus der Angreifer. Diese Situation wird aber nicht auf ewig so bleiben. Sowohl die IT-Security-Teams in den Betrieben als auch die Politik sind deshalb jetzt gefordert, die Bedrohung durch Deepfakes in ihre Überlegungen und Planungen für die Zukunft aufzunehmen.