Ein Ransomware-Angriff und eine dreifache Erpressung

Nachdem bei Ransomware-Angriffen bereits häufig eine Erpressung für zwei unterschiedliche Sachverhalte erfolgt, gehen die Cyberkriminellen nun noch eine Stufe weiter.

Die Sicherheitsforscher von Check Point Research haben bei Cyberkriminellen eine neue Taktik beobachtet, wie diese ihre Lösegeldforderungen noch erpresserischer gestalten. Bereits seit längerem hat sich die doppelte Lösegeldforderung als gängige Praxis bei Ransomware-Angriffen etabliert. Dabei werden die Daten gestohlen und mit deren Veröffentlichung gedroht. Zeitgleich werden die Daten beim Unternehmen verschlüsselt, so dass sie für das Unternehmen nicht mehr zugänglich sind. Dies wird bislang als doppelte Erpressung bezeichnet.

Die Sicherheitsforscher von Check Point haben nun eine weitere Vorgehensweise ausgemacht, bei denen auch Kunden, Lieferanten, Patienten oder Partnerunternehmen des angegriffenen Unternehmens Lösegeldforderungen erhalten. Kurzum, alle jene, deren Integrität durch die gestohlenen Daten ebenfalls gefährdet ist erhalten entsprechende Zahlungsaufforderungen.

Den ersten dieser Fälle für die dreifache Erpressung habe man im Oktober 2020 in Europa registriert. Damals habe eine finnische Klinik für Psychotherapie mit 40.000 Patienten ein Datenleck verzeichnen müssen, das in Verbindung mit Ransomware stand. Nachfolgend wurde eine große Summe des Lösegeldes von der Klinik gefordert. Doch auch einzelne Patienten erhielten Lösegeldforderungen in geringerer Höhe. Diese drohten die Kriminellen mit der Veröffentlichung von Aufzeichnungen aus Therapiesitzungen.

Im Februar 2021 habe eine Ransomware-Gruppe bekanntgegeben, dass sie ihr Angriffsschema mit doppelter Erpressung um zwei Stufen erweitert habe. Und zwar um DDoS-Angriffe (Distributed Denial-of-Service) und Telefonanrufe bei den Geschäftspartnern des angegriffenen Unternehmens und den Medien. Die Gruppe arbeitet mit einem Ransomware-as-a-Service-Modell und bietet DDoS-Attacken und verschlüsselte VoIP-Anrufe an Journalisten und Partner des Opfers als kostenlosen Service an, um den Druck auf die Opfer zu erhöhen. Die Kriminellen seien ständig bemüht, ihre Geschäftsmodelle zu optimieren, um höhere Renditen zu erzielen.

Mit dieser dreifachen Erpressung würden Dritte, wie Kunden, Partnerunternehmen und Dienstleister durch Ransomware-Angriffe auf das eigentliche Opfer stark in Mitleidenschaft gezogen und geschädigt. Da ihre IT-Umgebungen ja nicht direkt angegriffen wurden, sind sie gegenüber dieser Bedrohung relativ machtlos.

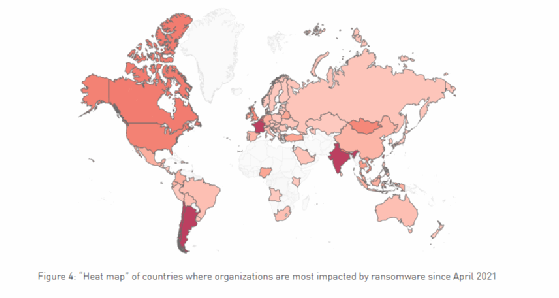

Insgesamt sehen die Sicherheitsforscher am Beginn des Jahres 2021 einen durchschnittlichen Anstieg von betroffenen Unternehmen und Einrichtungen um 102 Prozent im Vergleich zum Vorjahr. In Deutschland seien die Angriffe seit Jahresbeginn 2021 hingegen um 60 Prozent gesunken, allerdings würde die Art und Weise aggressiver werden.