Andreas Berheide - stock.adobe.c

Was bei der Sicherheit virtueller Umgebungen zu beachten ist

Virtuelle Umgebungen können Schwachstellen enthalten, die Angreifer ausnutzen können - mit potenziell verheerenden Folgen. Tipps zur Auswahl von Sicherheitsstrategien und -Tools.

Da erfolgreiche Angriffe verheerende Folgen haben können, ist es wichtig zu wissen, wo bei virtuellen Umgebungen Schwachstellen auftreten können. Dies beinhaltet auch die Beschäftigung mit den verschiedenen Möglichkeiten zur Absicherung. Wir haben nachfolgende potenzielle Bedrohungen für VMs zusammengefasst und bieten Informationen zur Auswahl von Sicherheits-Tools.

Welche Sicherheitsrisiken bestehen für VMs?

Die Konsolidierung von Hardware und Software für Server wird oft als Vorteil der Virtualisierung angesehen, aber das trifft die Situation nur unzureichend. Während weniger Hardwareplattformen für das Sicherheitsmanagement von Vorteil zu sein scheinen, ist die Anzahl der installierten Serverinstanzen höchstwahrscheinlich angestiegen. Jetzt, wo die Hardware kein Hindernis mehr darstellt, erfolgt die Serverausbreitung im Rechenzentrum ungebremst - und wird es auch weiterhin sein.

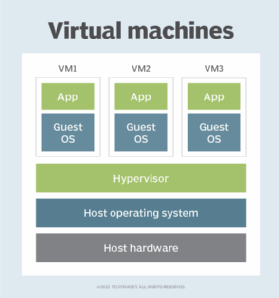

So sind einige Experten der Ansicht durch Virtualisierung verkleinere sich die Angriffsfläche, andere gehen davon aus, dass sie sich eher vergrößert hat. Die Wahrheit liegt vermutlich irgendwo dazwischen. Obwohl die Anfälligkeit der Hardware abgenommen hat, besteht die Anfälligkeit des Betriebssystems weiter und umfasst jetzt auch Hypervisoren.

Hypervisor-Sicherheit

Der Hypervisor kann für Angreifer durchaus ein interessantes Ziel sein. Hypervisoren stellen sowohl einen Vorteil für das Rechenzentrum als auch einen riskanten Angriffspunkt dar, wenn sie attackiert werden.

Durch den Systemzugriff auf Hypervisor-Ebene kann ein Angreifer die Kontrolle über jede virtualisierte Komponente der Unternehmensumgebung erlangen. Das kann für Rechenzentren weitreichende Folgen haben. Schwachstellen wie die 2015 entdeckte Venom-Sicherheitslücke beweisen, dass ein Eindringen auf dieser Ebene möglich ist.

Normalerweise sollten IT-Teams den Hypervisor mit einer mehrschichtigen Sicherheitsstrategie behandeln - doch in diesem Fall wirken sich die Sicherheitsebenen auch auf die Leistung aus. Hypervisor müssen mit Sorgfalt behandelt werden, um den VM-Betrieb nicht zu beeinträchtigen und gleichzeitig den größtmöglichen Schutz zu bieten. Tools zur Sicherung von Hypervisoren müssen ein Gleichgewicht zwischen Leistung und Schutz finden.

Auswahl eines Tools zur Absicherung virtueller Umgebungen

Die Strategie für die Auswahl eines Sicherheits-Tools hängt von den Bedürfnissen Ihres Unternehmens und Ihren bisherigen Investitionen ab.

Einen Anbieter auswählen

Wenn Sie bereits über ein robustes Sicherheitssystem verfügen, das Viren- und Malware-Schutzsoftware sowie Firewalls umfasst, sollten Sie eine spezialisierte Sicherheitssoftware für die Virtualisierung in Erwägung ziehen, um Ihre vorhandene Einrichtung zu ergänzen. Da die Einführung eines neuen Produkts mit zusätzlichen Verwaltungs- und Betriebskosten verbunden ist, kann die Wahl zwischen Optionen von Anbietern, mit denen Sie bereits zusammenarbeiten, die Entscheidung erleichtern.

Wenn Sie einen einzigen Anbieter bevorzugen oder ein größeres Sicherheitspaket verwenden, dann kennen Sie bereits die möglichen Einschränkungen dieses Anbieters. Wenn Sie hingegen bereits Sicherheitsprodukte von verschiedenen Anbietern verwenden, sollte es kein Problem sein, ein weiteres Produkt zu dieser Sammlung hinzuzufügen.

Cloud oder On-Premises?

Was für die Auswahl des Anbieters gilt, trifft entsprechend für SaaS- und On-Premises-Optionen zu. Wenn Sie derzeit Workloads in der Cloud ausführen, ist es sinnvoll, nur SaaS-Tools in Betracht zu ziehen. Befindet sich Ihre Infrastruktur jedoch noch vor Ort oder ist Ihre Cloud-Migration erst in der Planungsphase, können Sie entweder lokale oder SaaS-Optionen in Betracht ziehen.

Es gibt zwar noch Optionen für Vor-Ort-Lösungen, aber die meisten Anbieter konzentrieren sich aufgrund der Effizienz und Skalierbarkeit der Cloud zunehmend auf SaaS. Die Vor-Ort-Lösung wird nicht morgen verschwinden, aber es ist wahrscheinlich, dass die Vor-Ort-Optionen bereits ein Auslaufdatum haben, da immer mehr Unternehmen ein abonnementbasiertes Modell wählen.

Virtualisierungssicherheit erfordert eine umfassende Strategie

Backups, Firewalls, Antiviren- und Antimalware-Software und jetzt auch die Hypervisor-Sicherheit können nicht als einzelne Teile der zu sichernden Umgebung behandelt werden. Stattdessen sollten die heutigen Sicherheitstools und -systeme den Kunden ein vollständiges Bild vermitteln.

Viele Sicherheitsanbieter entwickeln ihre Angebote hinsichtlich dieser Betrachtungsweise. Schauen Sie sich an, was die Hypervisor-Anbieter selbst mit internen Produkten tun: Sowohl Microsoft als auch VMware haben Lösung für die Security bei Virtualisierung gekauft oder intern entwickelt.

Die Bedrohungen, die bei einer Sicherheitsverletzung auftreten können - selbst bei einer kleinen - können massive Auswirkungen haben. Und mit dem kontinuierlichen Anstieg von Ransomware lässt sich mit Cyberangriffen und Datenschutzverletzungen inzwischen richtig Geld verdienen. Da Lücken in der Absicherung verheerende Folgen haben können, ist es heute nicht ratsam, bei der Sicherheit nur stückweise vorzugehen.