Jakub Jirsák - stock.adobe.com

Cloud Security: Amazon Web Services besser absichern

Ob Speicher, Datenbanken oder Netzwerkdienste – wenn Unternehmen AWS nutzen, sollten sie die Struktur der Cloud-Dienste aufeinander abstimmen. Dies verbessert die Sicherheit.

Beim Einsatz von Cloud-Diensten sollten sich Unternehmen von der herkömmlichen Struktur verabschieden, die für lokale Netzwerke eingesetzt werden. In den meisten Unternehmen werden dedizierte Server eingesetzt. Einzelne Serveranwendungen erhalten auch eigene Server. Das ist für die Cloud in den meisten Fällen nicht sinnvoll.

So ist zum Beispiel der Speicherdienst Simple Storage Service (S3) in AWS ein wichtiger Bereich, der Daten für unterschiedliche Cloud-Dienste speichern kann. Es ist weder notwendig, eigene Server dafür zu betreiben, noch mehrere S3-Abonnements abzuschließen.

Amazon Simple Storage Service S3 richtig einsetzen

Bei S3 handelt es sich, einfach ausgedrückt, um den Dateiserver, der beispielsweise für andere Dienste in AWS zur Verfügung steht. Er kann als Speichermedium für verschiedene Prozesse in AWS eingesetzt werden. Um S3 richtig einzusetzen, muss die Struktur des Speicherdienstes verstanden werden. Der Speicher ist der zentrale Bestandteil einer AWS-Infrastruktur und bietet Verschlüsselungsfunktionen. Der erste Schritt besteht darin, ein Bucket zu erstellen. Dabei handelt es um den Root-Ordner im Cloud-Speicher. Unterhalb des Buckets können weitere Ordner erstellt und Daten in den Ordnern gespeichert werden. Um Daten noch besser zu strukturieren, lassen sich auch mehrere Buckets erstellen.

Buckets lassen sich direkt mit einem DNS-Namen ansprechen. Generell gibt es in AWS weder einen Preis- noch einen Leistungsunterschied, ob Dateien in einem Bucket gespeichert werden oder in mehreren Buckets aufgeteilt werden. Aus diesem Grund ist das Erstellen mehrerer Buckets für unterschiedliche Funktionen in AWS sehr sinnvoll.

Wird ein Bucket von einem Angreifer attackiert, sind die Daten in anderen Buckets sicher. Sinnvoll ist das zum Beispiel, wenn Daten in einem Bucket öffentlich zugänglich sind, zum Beispiel für einen Webshop. In einem solchen Bucket sollten keine Daten gespeichert werden, die von anderen Cloud-Diensten genutzt werden. Bereits frühzeitig sollte eine Namensstruktur für die Benennung von Buckets festgelegt werden, so dass bereits aus dem Namen hervorgeht, für welchen Einsatz die einzelnen Buckets genutzt werden.

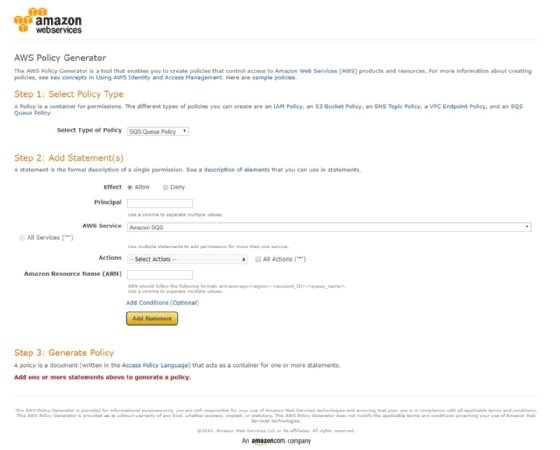

Für Buckets lassen sich Rechte definieren, die steuern, welche Anwender und Cloud-Dienste Zugriff auf den Bucket haben. Die Zuweisung der Rechte erfolgt mit Richtlinien. Amazon stellt in diesem Bereich den AWS Policy Generator zur Verfügung, mit dem sich Richtlinien einfacher erstellen lassen.

Der Big-Data-Dienst Hadoop ist in Amazon Web Services integriert. Er trägt die Bezeichnung Elastic MapReduce. Daten lassen sich mit Amazon Kinesis in Echtzeit analysieren und mit AWS Data Pipeline orchestrieren, inklusive Workflows. Die Datenspeicherung erfolgt in S3.

Dies verdeutlicht, dass bereits vor dem Einsatz dieser Analysefunktionen sichergestellt sein muss, in welchen Buckets von S3 die Daten gespeichert werden und wer Zugriff auf diese sensiblen Daten hat.

Datenbanken in der Cloud mit Amazon RDS

Ein weiterer bekannter Dienst in Amazon AWS ist RDS (Relational Database Service). Hierbei handelt es sich um einen Cloud-Dienst, der relationale Datenbanken zur Verfügung stellen kann. Diese können Administratoren im Dashboard von AWS erstellen und starten, genauso wie die virtuellen Server auf Basis von EC2. Als Datenbank-Engines stehen MySQL, PostgreSQL, Oracle oder Microsoft SQL Server zur Verfügung.

Auch hier sollte bereits frühzeitig eine Struktur geplant werden, welche Cloud-Dienste in AWS Zugriff auf die einzelnen Datenbanken erhalten. Zusammen mit S3 können verschiedene Daten in unterschiedlichen Cloud-Diensten in AWS gespeichert werden. Dadurch wird die Sicherheit und die Verwaltbarkeit verbessert, da durch eine fest definierte Speicherstruktur klar ist, wo Daten abgelegt sind.

Netzwerkdienste in AWS - Direct Connect und Route 53

Netzwerkdienste wie AWS Direct Connect und Route 53 verbinden lokale Netzwerke und die darin positionierten Server und Geräte mit AWS. Über diesen Weg können zum Beispiel die virtuellen Server in Amazon Eclastic Computer Cloud (EC2) oder die Datenbanken in RDS lokalen Netzwerken verbunden werden. Zusätzlichen dazu brauchen Sie noch den Dienst VPC (Amazon Virtual Private Cloud).

Bei Route 53 handelt es sich um einen internen DNS-Dienst in AWS. Mit diesem können DNS-Zonen und Servernamen für die Dienste in AWS, aber auch für andere DNS-Zonen verwaltet werden. In diesem Zusammenhang spielt auch der erwähnte Dienst VPC eine wichtige Rolle. Dieser sorgt dafür, dass bestimmte Ressourcen in der AWS Cloud mit einem lokalen Rechenzentrum verbunden werden können. Hier werden Subnetze, Routingtabellen, DHCP-Bereiche, VPN-Netzwerke und vieles mehr erstellt. Daher muss auch hier eine optimale Struktur angelegt sein, welche die einzelnen AWS-Bereiche voneinander trennt oder verbindet.

Folgen Sie SearchSecurity.de auch auf Twitter, Google+, Xing und Facebook!