mh.desing - stock.adobe.com

Kein Ereignis, kein Notfall: DDoS ist heute Betriebsrealität

In vielen Strategien gelten DDoS-Angriffe noch immer als eskalierendes Ereignis. Etwas, das passiert, abgewehrt wird und dann vorbei ist. Diese Logik trifft jedoch nicht mehr zu.

Als die Deutsche Bahn im Februar 2026 Ziel eines DDoS-Angriffs wurde, folgte die bekannte Abfolge: Störungsmeldung, Krisenkommunikation, Wiederherstellung des Normalbetriebs. Was dabei jedoch kaum diskutiert wird: Der Angriff ist kein Einzelfall, sondern ein Symptom. Daten aus dem Link11 European Cyber Report 2026 zeigen, wie grundlegend sich DDoS als Bedrohungsform verändert hat

Im Link11-Netzwerk waren Systeme im Jahr 2025 kumuliert rund 88 Prozent der Zeit unter aktiver DDoS-Last. An 322 von 365 Tagen konnten DDoS-Aktivitäten in wechselnden Identitätsstufen beobachtet werden. Dadurch verändert sich die Frage, die sich IT-Entscheider stellen müssen. Nicht mehr: Wie gut reagieren wir im Angriffsfall?, sondern: Wie stabil sind unsere Systeme, wenn der Angriff nicht aufhört?.

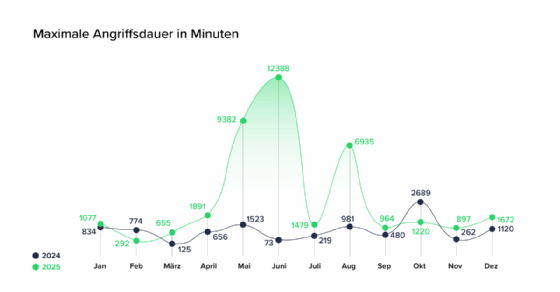

Ausdauer als Angriffsstrategie

Im Jahr 2024 war die längste Einzelattacke 2.689 Minuten lang. Dieser Wert wurde im Jahr 2025 mehr als vervierfacht: Die längste registrierte Attacke dauerte 12.388 Minuten, also mehr als acht Tage ohne Unterbrechung. Dabei ist das Ziel nicht der spektakuläre Ausfall, sondern die Erschöpfung der Ressourcen.

Wie so oft hat ein strategischer Richtungswechsel stattgefunden. Angreifer setzen zunehmend auf anhaltende DDoS-Attacken über ausgedehnte Zeiträume statt auf kurze Volumen-Bursts, die Aufklärung und Angriff in einem sind. DDoS-Angriffe werden so zur organisatorischen Daueraufgabe. Schutzmechanismen müssen dauerhaft stabil und ohne manuelle Eingriffe funktionieren.

Terabit ist kein Rekord mehr – es ist Routine

Während 2024 ein Angriff mit 1,4 Tbit/s als Ausreißer galt, wurden 2025 im Link11-Netzwerk drei Angriffe jenseits der 1-Tbit/s-Schwelle registriert. Die größte abgewehrte Attacke erreichte 1,33 Tbit/s bei mehr als 120 Millionen Paketen pro Sekunde. Eine koordinierte Serie summierte sich auf ein Gesamtvolumen von 509 Terabyte.

Auch global verschiebt sich die Schwelle: Das Aisuru-Botnetz steht sinnbildlich für die neue Angriffsinfrastruktur. 2025 wuchs Aisuru, der Nachfolger des im Jahr 2016 berühmt gewordenen Mirai-Botnetzes, auf rund 700.000 kompromittierte IoT-Geräte an. Dazu zählen Heimrouter, IP-Kameras und Digitalrekorder mit veralteter Firmware oder Standardpasswörtern. Die Angriffskapazität steckt somit nicht mehr bei spezialisierten Angreifern, sondern im Heimnetz der eigenen Nutzer. Im Oktober 2025 erzeugte das Botnetz einen Angriff von rund 30 Tbit/s – einen kurzzeitigen Rekord, der die Mitigationsfähigkeiten der meisten potenziellen Ziele weltweit übersteigt.

Terabit ist heute weniger eine Frage technischer Expertise als ein Problem schlecht gesicherter Alltagsgeräte weltweit – und schwer zu kontrollieren.

Ein Angriff bleibt selten allein

Neben Dauer und Volumen hat sich im Jahr 2025 eine dritte Dimension verändert: die Wahrscheinlichkeit von Folgeangriffen.

Statistisch gesehen folgte auf einen initialen DDoS-Angriff im beobachteten Netzwerk mit einer Wahrscheinlichkeit von über 70 Prozent mindestens eine weitere Attacke. Im Durchschnitt wurden nach einem ersten Vorfall 2,8 Folgeangriffe registriert – ein Anstieg von rund 80 Prozent gegenüber dem Vorjahr.

DDoS-Angriffe werden somit nicht mehr als einzelne Störimpulse, sondern als Serie koordinierter Angriffe über einen längeren Zeitraum eingesetzt. Für die betroffenen Organisationen entsteht dadurch der Charakter einer gezielten Belagerung mit permanentem Druck auf die Verfügbarkeit, das Personal und die Entscheidungsfähigkeit. Dieses Muster ist aus anderen Angriffsdisziplinen bekannt: Die Angreifer testen, eskalieren und passen ihre Vorgehensweise an, je nachdem, wie die Verteidigung reagiert.

Reaktive Schutzmaßnahmen, die erst bei Angriffsbeginn aktiviert werden, sind unter diesen Bedingungen strukturell unterlegen. Wer erst reagiert, wenn der erste Angriff läuft, hat für die nächsten 2,8 Folgeattacken bereits den falschen Ausgangspunkt.

Layer-7-Angriffe und Bot-Tarnung

Volumetrische Angriffe machen oft Schlagzeilen. Doch ein wachsender Teil der Angriffstätigkeit verlagert sich auf die Anwendungsschicht. Webanwendungen und APIs werden nicht mehr mit dem Ziel angegriffen, einen spektakulären Ausfall zu erzeugen, sondern um Geschäftsprozesse unauffällig zu beeinträchtigen. Diese Angriffe lösen keine Alarme aus, sondern zeigen ihre Wirkung in Form einer schleichenden Leistungsminderung: steigende Latenzen, sporadische Fehler und abgebrochene Transaktionen.

Ein konkretes Ergebnis zeigt: Etwa 96 Prozent des Datenverkehrs, der vorgibt, von einem Google-Bot zu stammen, ist nicht echt. Über 700.000 Fälle von Spoofing wurden dokumentiert. Da viele Betreiber Suchmaschinen-Crawler ungefiltert passieren lassen, nutzen Angreifer dieses Vertrauensmodell gezielt aus. Vertrauensbasierte Ausnahmen in der Sicherheitsarchitektur werden so selbst zum Einfallstor.

„Die Frage der DDoS-Resilienz ist keine technische Detailfrage mehr, sondern eine strategische Entscheidung darüber, ob digitale Geschäftsmodelle auch unter Dauerbeschuss stabil bleiben. Wer erst reagiert, wenn der Angriff läuft, kämpft mit dem falschen Werkzeug.“

Lisa Fröhlich, Link11

Was IT-Entscheider bewerten müssen

Die folgenden Punkte sollten IT- und Security-Verantwortliche im Blick behalten:

- Always-on statt reaktiv. Schutzmaßnahmen sollten permanent aktiv und automatisiert sein. Manuelle Reaktionen sind nicht skalierbar und bei einer Wiederholungswahrscheinlichkeit von über 70 Prozent ist Reaktivität keine Strategie.

- Es ist wichtig, die Infrastruktur- und die Anwendungsebene zusammenzudenken. Ein rein netzwerkbasierter Schutz greift zu kurz, wenn Angriffe auf die Anwendungsebene ausweichen. Web Application & API Protection mit verhaltensbasierter Analyse ist kein Nice-to-have, sondern ein notwendiger Bestandteil einer vollständigen Schutzarchitektur.

- Es sollten Kapazitäten für den Regelbetrieb eingeplant werden. Terabit-Angriffe und wochenlange Kampagnen sind keine Extremszenarien mehr. Sie sind mittlerweile normal, weshalb die Infrastruktur entsprechend ausgelegt sein sollte.

- DDoS muss in Business-Continuity-Pläne integriert werden. Krisenpläne sollten DDoS-Szenarien explizit einschließen, inklusive Kommunikationsketten und Eskalationspfaden, die auch bei tagelangen Angriffen funktionieren. Der Angriff auf die Bahn hat gezeigt, wie schnell ein Verfügbarkeitsausfall zur öffentlichen Nachricht wird.

Die Frage der DDoS-Resilienz ist keine technische Detailfrage mehr, sondern eine strategische Entscheidung darüber, ob digitale Geschäftsmodelle auch unter Dauerbeschuss stabil bleiben. Wer erst reagiert, wenn der Angriff läuft, kämpft mit dem falschen Werkzeug. Der Angriff auf die Deutsche Bahn war eine Erinnerung. Die oben genannten Daten sind der Grund, warum es nicht bei einer Erinnerung bleiben darf.

Über die Autorin:

Lisa Fröhlich ist PR und Content Managerin bei Link11. Neben klassischen PR-Themen und Content-Management gehört die Corporate Communication zu ihren Aufgaben. Als Referentin für Wissenschaftskommunikation an der TU Darmstadt konnte die studierte Germanistin am Lehrstuhl für Systemsicherheit umfangreiche Kenntnisse im Bereich Cybersicherheit gewinnen. Zuvor war sie über zehn Jahre als PR-Managerin und Pressesprecherin in der Finanzbranche tätig.

Die Autoren sind für den Inhalt und die Richtigkeit ihrer Beiträge selbst verantwortlich. Die dargelegten Meinungen geben die Ansichten der Autoren wieder.