ra2 studio - stock.adobe.com

Mobile Strategie: BYOD, CYOD, COPE oder COBO?

BYOD (Bring Your Own Device) bietet Unternehmen Flexibilität und COBO (Company-Owned, Business-only) Sicherheit. Bei der Verwaltung mobiler Geräte sind beide Aspekte wichtig.

Die Strategie für den Einsatz mobiler Geräte wird in vielen Unternehmen mitunter kontrovers diskutiert. Ziel ist es, die Wünsche der Mitarbeiter nach Flexibilität etwa durch den Einsatz ihrer eigenen Geräte mit den Anforderungen der IT-Abteilung und der IT-Sicherheit in Einklang bringen.

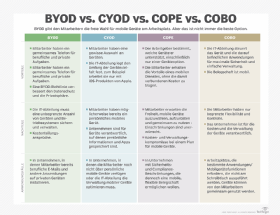

Unternehmen können beim Management der mobilen Geräte zwischen vier Strategien wählen:

- Bring Your Own Device (BYOD) = eigenes Gerät der Mitarbeiter

- Choose Your Own Device (CYOD) = Mitarbeiter darf Gerät auswählen

- Company-Owned, Personally Enabled (COPE) = firmeneigene, persönlich und beruflich genutzte Geräte (COPE)

- Company-Owned, Business-Only (COBO) = unternehmenseigene, ausschließlich geschäftlich genutzte Geräte (COBO).

BYOD ist eine der beliebtesten Optionen für die Verwaltung mobiler Geräte, auch in Unternehmen, die keine formelle Richtlinie für das Mobile Device Management (MDM) definiert haben. Angesichts der Sicherheitsbedenken und der begrenzten Kontrollmöglichkeiten im Zusammenhang mit BYOD erleben COPE, CYOD und COBO jedoch ein Comeback.

Bei der Abwägung von BYOD versus COPE versus COBO versus CYOD für eine Richtlinie für mobile Geräte sollte das IT-Team einen funktionalen und praktikablen Ansatz anstreben, den sowohl die Mitarbeiter als auch das Unternehmen akzeptieren können.

Die Grundlagen von BYOD

BYOD bezieht sich auf eigene, private Geräte der Mitarbeiter wie Smartphones oder Tablets, die diese für die Arbeit nutzen. Viele Mitarbeiter konfigurieren ihre privaten Mobiltelefone für den Abruf ihrer beruflichen E-Mails und nutzen das Gerät für berufliche Aktivitäten. Möglicherweise installieren sie Apps, die sie für ihre Arbeit benötigen, entweder interne Apps oder solche, die ihre geschäftlichen Anmeldedaten erfordern.

Die Nutzung des eigenen persönlichen Geräts für die Arbeit bietet den Mitarbeitern die größte Flexibilität, bedeutet aber nicht den besten Schutz für das Unternehmen. Wer BYOD einführt, sollte in Schutz-Tools investieren, die BYOD unterstützen und zusätzliche Sicherheitsebenen bieten. Mobile Application Management (MAM) sorgt für die Kontrolle der Unternehmens-Apps auf persönlichen Geräten, isoliert sie von den persönlichen Apps des Mitarbeiters und gewährleistet gleichzeitig Verschlüsselung und andere Sicherheitsmaßnahmen.

Die Merkmale von CYOD – und der Unterschied zu anderen mobilen Richtlinien

CYOD gibt dem Unternehmen mehr Kontrolle als BYOD, da das Unternehmen eine Reihe von Marken oder Modellen von Smartphones und Tablets anbietet, die die Mitarbeiter als Arbeits- und Privatgerät auswählen. Einige Unternehmen halten CYOD für eine praktikable Option, um den Mitarbeitern Flexibilität zu bieten. Das IT-Team kann bei diesem Ansatz das Gerät vollständig sperren und verwalten, aber auch die private Nutzung zulassen.

Mit CYOD kann die IT-Abteilung bestimmte Sicherheitsrichtlinien für das Gerät durchsetzen. Typische Einschränkungen sind komplexe Anforderungen an das Kennwort, die notwendige Freigabe der IT für die Installation von Apps, Filtern der Inhalte und GPS-Tracking. IT-Teams können die CYOD-Geräte zudem mit Tools für das Mobile Device Management (MDM) aus der Ferne aktualisieren und überwachen.

Das bringt COPE mit sich

CYOD ist eine Version von COPE, aber nicht die einzige. Die unternehmenseigene und persönlich aktivierte Richtlinie für Geräte gibt dem Unternehmen das Eigentum und die Kontrolle über das Gerät. Die Mitarbeiter können bei der Auswahl der Gerätemarke und des Gerätemodells mitbestimmen, oder auch nicht.

Unternehmen können sich für eine COPE-Strategie entscheiden, wenn die Mitarbeiter derzeit kein mobiles Gerät verwenden oder nicht bereit sind, für ihre persönlichen Geräte zu bezahlen. Die Mitarbeiter müssen dafür ein firmeneigenes Gerät akzeptieren, das ihnen die Flexibilität bietet, auch private Aktivitäten darauf durchzuführen.

Wann ist eine COBO-Richtlinie am sinnvollsten?

COBO ist die restriktivste Richtlinie für Tablets, Smartphones oder andere Gerätetypen. Das Unternehmen ist Eigentümer des Geräts und kontrolliert dessen Nutzung. Im Rahmen einer COBO-Richtlinie werden auf dem unternehmenseigenen Gerät nur geschäftliche Anwendungen ausgeführt. Da diese Geräte von mehreren Mitarbeitern gemeinsam genutzt werden können, sind COBO-Richtlinien typisch für bestimmte Gruppen von Angestellten wie Außendienstler und Lagerarbeiter.

Firmen sollten sich für eine COBO-Richtlinie entscheiden, wenn es nur eine begrenzte Anzahl von Anwendungsfällen für die mobilen Geräte gibt und die Sicherheit eine zentrale Rolle spielt. COBO ist eine gute Lösung, wenn mehrere Benutzer auf das Gerät zugreifen, da es für diese Mitarbeiter nicht sinnvoll ist, persönliche Informationen zu speichern oder Anwendungen für den persönlichen Gebrauch zu installieren.

Wie wählt man zwischen BYOD, CYOD, COPE und COBO?

Die IT-Abteilung hat mehrere Strategien zur Implementierung mobiler Geräte zur Auswahl: BYOD, CYOD, COPE und COBO. Die Strategie muss sich auf die Sicherheit und den Schutz des Netzwerks und der Daten konzentrieren. Unternehmen sollten daher die relevanten Compliance-Anforderungen berücksichtigen und überlegen, welcher Ansatz den besten Schutz bietet.

Die Abkehr von BYOD ist nicht immer die Antwort auf Sicherheitsbedenken des jeweiligen Unternehmens. MAM-Plattformen und Tools zur Abwehr mobiler Bedrohungen bieten Funktionen, die die Sicherheit des Unternehmensnetzwerks gewährleisten können, wenn ein Benutzer sein persönliches Gerät für die Arbeit nutzt. Diese Tools verringern das Risiko für das Unternehmen und sorgen gleichzeitig für die notwendige Flexibilität bei der Auswahl der Geräte. Ziel ist daher die Konzentration auf mobile Richtlinien, die ein Gleichgewicht zwischen den IT-Anforderungen des Unternehmens und den Wünschen beziehungsweise dem Komfort der Mitarbeiter herstellen.

Vor- und Nachteile von BYOD und COPE

Mitarbeiter wünschen sich in der Regel den Komfort eines einzigen Geräts für die berufliche und private Nutzung, den Schutz der Privatsphäre und der Daten sowie Richtlinien zur Teilung der Kosten zwischen Arbeitnehmer und Arbeitgeber.

Konsolidierte Geräte: Die Mitarbeiter schätzen es sehr, wenn sie für die private und berufliche Nutzung nur ein einziges Gerät benötigen. Diese Lösung ist bequemer als zwei Smartphones, mit denen man sich herumschlagen muss. BYOD und COPE sind für die Mitarbeiter vorteilhaft, da diese Strategien ihnen ein einziges Gerät zur Verfügung stellen, das sie für alle Aktivitäten nutzen können.

Privatsphäre und Schutz personenbezogener Daten: Mitarbeiter äußern Bedenken hinsichtlich des Datenschutzes, wenn sie firmeneigene Mobilgeräte für private Zwecke nutzen. Das IT-Team wird wahrscheinlich ein MDM- oder MAM-System implementieren, um die Unternehmensdaten zu schützen. Bei diesem Ansatz müssen die Mitarbeiter sicher sein, dass persönliche Daten wie Fotos, Social-Media-Konten und persönliche Texte nicht Gefahr laufen, an die IT-Abteilung zu gelangen oder von ihr eingesehen zu werden.

Kosten: Mitarbeiter, die BYOD- oder COPE-Mobilgeräte nutzen, müssen mit erhöhten Servicekosten rechnen, da sie mehr Bandbreite oder Daten auf ihrem Mobilfunkvertrag nutzen, der ihre berufliche und private Nutzung abdeckt. Die Mitarbeiter können von ihrem Unternehmen erwarten, dass es sie finanziell unterstützt oder Anreize für ihre Smartphone-Rechnung bietet. Ohne finanzielle Unterstützung verlieren BYOD und COPE in der Gunst der Mitarbeiter, da COPE oder COBO dagegen bedeuten, dass das Gerät und seine Nutzung vollständig in den Besitz des Arbeitgebers übergehen und von diesem bezahlt werden.

Anmerkung der Redaktion: Robert Sheldon schrieb 2013 über BYOD und COPE. Reda Chouffani hat den Artikel im Jahr 2021 aktualisiert, um CYOD und COBO einzubeziehen und die sich ändernden EMM-Technologien zu berücksichtigen.