Gajus - Fotolia

AWS IAM: Der Unterschied zwischen Nutzern und Rollen

Nutzer und Rollen regeln beide individuelle Zugriffsrechte im AWS IAM – doch sie sind nicht das gleiche. In diesem Artikel erfahren Sie, wann Sie welche Methode verwenden sollten.

Sicherheitslücken können überall in der Cloud auftauchen, sogar bei Verbindungen zu vertrauenswürdigen Ressourcen und Mitarbeitern.

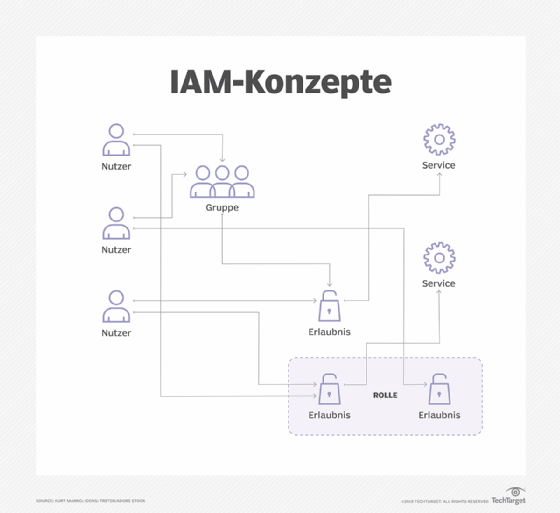

Zugeordnete Rollen, Benutzer und Gruppen helfen jedoch bei der Kontrolle, wer auf was Zugriff hat. Mit dem AWS-Identity-and-Access-Management-Service (IAM) können Administratoren den Zugriff auf interne und externe Benutzer, Services und Anwendungen einschränken. Erfahren Sie in diesem Artikel mehr darüber, wie sich AWS-IAM-Rollen und -Benutzer unterscheiden und wie Sie sie erstellen.

AWS IAM-Rollen

Eine Rolle ist eine Identität innerhalb eines Kontos, die über bestimmte Berechtigungen verfügt. Weisen Administratoren die Rolle einer Entität zu, bestimmt diese, was sie tun darf und was nicht. Rollen tragen zum Schutz von Ressourcen bei, indem sie dynamisch Zugriffsschlüssel erstellen, um temporären Zugriff auf ein Konto zu gewähren. Administratoren müssen Benutzern, Workloads oder Services, die über Anmeldeinformationen für den AWS-Zugriff verfügen, Rollen zuweisen.

Normalerweise verwenden IT-Teams Rollen für Anwendungen, die Anmeldeinformationen zu verarbeiten, die auf AWS-Tools ausgeführt werden. Administratoren weisen Instanzen Rollen zu, damit Workloads sichere API-Anfragen stellen können – ohne sich um die zugrunde liegenden Sicherheitsanmeldeinformationen zu kümmern. Außerdem ermöglichen IAM-Rollen Administratoren und Entwicklern, API-Berechtigungen zu delegieren. AWS IAM-Rollen können beispielsweise EC2-Anwendungen erlauben, auf Speicher in S3 zuzugreifen.

Zwar ist es möglich, AWS-Anmeldeinformationen für jede Instanz einzeln bereitzustellen und zu aktualisieren – was es Workloads ermöglicht, Authentifizierungsanforderungen zu signieren – doch die dynamische Umgebung einer Public Cloud erschwert diesen Prozess.

Um eine Rolle über die IAM-Konsole, IAM-APIs oder AWS Command Line Interface (CLI) zu erstellen, führen Sie die folgenden Schritte aus:

- Definieren Sie die AWS-Konten oder den Service, welche die definierte Rolle übernehmen, sowie die API-Aktionen und Ressourcen, auf die die Rolle zugreifen kann.

- Stellen Sie die Rolle beim Start der Instanz bereit. In einigen Fällen müssen Sie Instanzen neu starten, damit die Rolle wirksam wird.

- Erlauben Sie der Entität – Dienst, Benutzer oder API –, welcher Sie die Rolle zuweisen, temporäre Anmeldeinformationen für den Zugriff abzurufen.

MFA und Identitätsföderierung in Betracht ziehen

Um Identitäten und den Zugriff weiter zu schützen, sollten Sie zusätzliche Schutzebenen hinzufügen. Multifaktor-Authorisierung (MFA) verbessert die Sicherheit für das AWS-Konto und die Ressourcen einer Organisation. Administratoren kombinieren Benutzernamen und Kennwortdetails mit einem eindeutigen Authentifizierungscode, den das MFA-Gerät erzeugt. Sie aktivieren MFA auf AWS-Kontoebene für einzelne IAM-Benutzer innerhalb des Kontos und für den Zugriff auf AWS-APIs.

Mit föderierten Identitäten können Sie externen Ressourcen ein Vertrauenslevel und gemanagten Zugriff ermöglichen. Wenn ein Unternehmen ein AWS-Konto eröffnet und IAM verwendet, ist es die übliche Vorgehensweise, IAM-Benutzer einzurichten und ihnen Berechtigungen und Anmeldeinformationen zuzuweisen. Nur Benutzer oder Dienste mit IAM-Anmeldeinformationen und -Berechtigungen können auf Ressourcen innerhalb des AWS-Kontos eines Unternehmens zugreifen. Föderierte Endbenutzer erhalten Berechtigungen oder Rollen und verwenden temporäre Sicherheitsanmeldeinformationen, um auf die AWS Management Console und APIs zuzugreifen.

AWS IAM-Benutzer

Ein IAM-Benutzer ist eine Entität, die eine Person oder Anwendung repräsentiert, die mit AWS interagiert. Ihr sind bestimmte Anmeldeinformationen und Berechtigungen, wie Rollen, zur Zugriffssteuerung zugeordnet. Ein Benutzer besteht aus einem Namen, einem Kennwort für die AWS Management Console und Zugriffsschlüsseln für die API oder CLI. Im Gegensatz zu Rollen sind Benutzer mit langfristigen Anmeldeinformationen verknüpft. Üblicherweise gibt es mindestens einen AWS-Benutzer; nämlich den, den der IT-Experte für sich selbst erstellt, wenn er ein AWS-Konto eröffnet.

Zur einfacheren Verwaltung können Administratoren Benutzergruppen erstellen, bei denen es sich um eine Sammlung von Benutzern mit denselben Berechtigungen handelt. Wenn der Benutzergruppe ein neuer Benutzer hinzugefügt wird, erhält dieser Benutzer automatisch die Berechtigungen der Gruppe. Wenn ein Benutzer seine Position im Unternehmen wechselt und andere Befugnisse benötigt, können Administratoren ihn einfach aus der Gruppe entfernen und einer neuen zuordnen, anstatt seine Berechtigungen zu bearbeiten.

Um einen Benutzer zu erstellen, müssen Sie folgendes tun:

- Erstellen Sie den Benutzer in der AWS Management Console, AWS CLI, AWS API oder Tools für Windows PowerShell.

- Legen Sie Anmeldeinformationen für den Benutzer fest. Diese Anmeldeinformationen hängen von der Art des Zugriffs ab, den der Benutzer benötigt: Programmiererzugriff oder AWS-Management-Console-Zugriff.

- Weisen Sie den Benutzer einer Benutzergruppe zu und verwalten Sie Berechtigungen über Richtlinien. Wenn nötig, können Sie auch dem Benutzer direkt Richtlinien zuweisen.

- Schicken sie dem Benutzer die Anmeldeinformationen, damit er sich einloggen kann.