Whaling-Angriff

Was ist ein Whaling-Angriff?

Ein Whaling-Angriff, auch bekannt als Whaling-Phishing oder Whaling-Phishing-Angriff, ist eine spezielle Art von Phishing-Angriff, der auf hochrangige Mitarbeiter wie den Geschäftsführer, CEO, CFO oder kaufmännischen Leiter abzielt, um sensible Informationen aus einem Unternehmen zu stehlen. Bei vielen Whaling-Phishing-Angriffen ist es das Ziel des Angreifers, das Opfer dazu zu bringen, Überweisungen in hoher Höhe an den Angreifer zu autorisieren.

Der Begriff „Whaling“ leitet sich von der Größe der Angriffe ab, und die Wale werden vermutlich aufgrund ihrer Autorität innerhalb des Unternehmens ausgewählt.

Aufgrund ihrer sehr zielgerichteten Natur sind Whaling-Angriffe oft schwieriger zu erkennen und zu verhindern als normale Phishing-Angriffe. In Unternehmen können Security-Admins dazu beitragen, die Effektivität von Whaling-Angriffen zu verringern, indem sie explizit Mitarbeiter der Unternehmensleitung und Führungsebenen sehr gezielt auf dieses Thema schulen.

Wie funktionieren Whaling-Angriffe?

Ziel eines Whaling-Angriffes ist es meist, eine Person durch Social Engineering, E-Mail-Spoofing und Content Spoofing dazu zu bringen, persönliche oder Unternehmensdaten preiszugeben. Die Angreifer können dem Opfer beispielsweise eine E-Mail schicken, die scheinbar von einer vertrauenswürdigen Quelle stammt. Einige Whaling-Kampagnen enthalten eine speziell für den Angriff erstellte präparierte Website.

Die E-Mails und Websites, die für Whaling-Angriffe verwendet werden, sind im hohen Maße individualisiert und personalisiert. Sie enthalten oft nicht nur die Namen und Berufsbezeichnung, sondern viele andere detaillierte Informationen, die die Angreifer aus unterschiedlichsten Quellen gesammelt haben. Dieser Grad der Personalisierung macht es schwierig, einen Whaling-Angriff zu erkennen.

Whaling-Angriffe beruhen häufig auf Social-Engineering-Techniken, bei denen die Angreifer Hyperlinks oder Anhänge versenden, um die Systeme der Opfer mit Schadsoftware zu infizieren oder an sensible Informationen zu gelangen. Die Angreifer haben es auf hochrangige Opfer abgesehen, aus der Geschäftsführung oder Vorstandes eines Unternehmens. Diese versuchen sie mit BEC-Techniken (Business E-Mail Compromise) dazu zu bringen, betrügerische Zahlungsanweisungen zu genehmigen. In einigen Fällen geben sich die Angreifer als CEO oder andere Führungskraft des Unternehmens aus, um Mitarbeiter zur Durchführung eines Finanztransfers zu bewegen.

Diese Cyberangriffe können die Opfer häufig täuschen, weil die Angreifer bereits sind, aufgrund der potenziell großen Beute, mehr Zeit und Mühe in die Konstruktion des Angriffs zu investieren. Die Angreifer nutzten häufig soziale Medien, um möglichst viele Informationen über ihre Opfer zu sammeln, um den Phishing-Angriff möglichst plausibel erscheinen zu lassen.

Wie man sich vor Whaling schützen kann

Die Abwehr von Whaling-Angriffen erfordert eine Mischung aus Sicherheitsbewusstsein der Mitarbeiter, Richtlinien zur Datenerkennung sowie auch Infrastruktur. Einige bewährte Vorgehensweisen zur Verhinderung von Whaling sind die folgenden:

Sicherheitsbewusstsein der Mitarbeiter. Um Cyberbedrohungen jeglicher Art entgegenzuwirken, muss jeder Mitarbeiter Verantwortung für den Schutz der Ressourcen des Unternehmens übernehmen. Im Fall von Whaling-Angriffen müssen alle Mitarbeiter – hochrangigen Führungskräfte wie Anwender – hinsichtlich dieser Attacken und deren Erkennung geschult werden. Obwohl als Opfer die Führungsebene und Geschäftsleitung im Fokus steht, können auch Mitarbeiter von darunter liegenden Ebenen eine Führungskraft indirekt einem Angriff aussetzen. Die Mitarbeiter sollten wissen, auf welche Social-Engineering-Taktiken sie achten müssen. Sie müssen sich der Risiken gefälschter E-Mail-Adressen bewusst sein, die versuchen den vertrauenswürdigen Absender zu imitieren. Zudem sollten Anwender bei allen Nachrichten, die mit Finanztransaktionen verbunden sind, hellhörig werden.

Mehrstufige Überprüfung. Alle Anfragen für Zahlungsanweisungen und dem Zugriff auf vertrauliche oder sensible Daten sollten mehrere Überprüfungsstufen durchlaufen, bevor sie genehmigt werden. E-Mails und Anhänge sollten so gut wie technisch möglich, durch Security-Lösungen auf Malware und bösartiger Links beziehungsweise Datenverkehr überprüft werden.

Richtlinien für die Datensicherheit. Führen Sie Richtlinien ein, die die Datensicherheit sicherstellen und das E-Mails und Dateien auf verdächtige Netzwerkaktivitäten überwacht werden. Diese Richtlinien sollten einen mehrschichtigen Schutz gegen Whaling und Phishing im Allgemeinen bieten. Dies kann dann die Wahrscheinlichkeit eines Verstoßes an der letzten Verteidigungslinie verringern. Eine solche Richtlinie könnte die Überwachung von E-Mails auf Anzeichen von Phishing-Angriffen und die automatischer Blockierung dieser E-Mails vor dem Zugriff potenzieller Opfer beinhalten.

Anzeichen für eine potenzielle Phishing-E-Mail können beispielsweise die folgenden Indikatoren sein:

- Der Domänenname oder der angezeigte Name unterscheidet sich geringfügig von der vertrauenswürdigen Adresse.

- Der Inhalt der Nachricht erhält Aufforderungen im Hinblick auf Zahlungsanweisungen oder der Preisgabe von Informationen.

- Das Alter der Domäne stimmt nicht mit dem Alter der vertrauenswürdigen Korrespondenzstelle überein.

Aufklärung über soziale Medien und Netzwerke. Es ist wichtig, nicht nur die Mitarbeiter, sondern insbesondere auch die hochrangigen Führungskräfte für die mögliche Rolle der sozialen Medien bei einem Whaling-Angriff zu sensibilisieren. Soziale Netzwerke enthalten eine Fülle von Informationen, die Cyberkriminelle verwenden können, um Social-Engineering-Angriffe wie Whaling durchführen zu können. Daher sollten Anwender die bestmöglichen Schutzeinstellungen für die ihre Social-Media-Konten wählen. Auch die Geschäftsführung ist häufig in den sozialen Medien auf eine Art und Weise präsent, die Daten preisgibt, die Kriminelle für ihre Zwecke nutzen können.

Anti-Phishing-Tools. Viele Sicherheitsanbieter haben Lösungen im Programm, um Whaling und andere Phishing-Angriffe zu verhindern. Da sich viele Social-Engineering-Taktiken menschliche Fehler zunutze machen, lassen die sich nicht immer technisch unterbinden.

Wie sich Whaling, Phishing und Spear Phishing unterscheiden

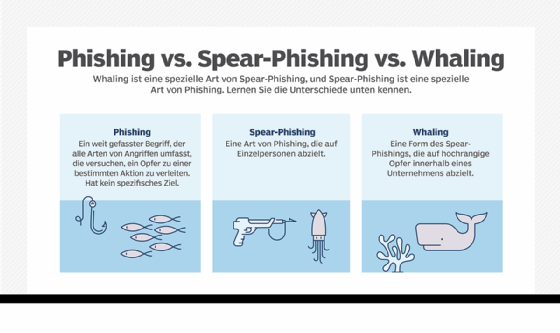

Phishing-Angriffe, Whaling und Spear-Phishing-Attacken werden oft miteinander verwechselt. Allen gemein ist, dass sie darauf abzielen, sensible Informationen zu erlangen oder das Opfer mit Hilfe von Social Engineering zu einer schädlichen Handlung zu verleiten.

Eine spezielle Form des Spear Phishing, die auf bestimmte hochrangige Personen abzielt, ist der so genannte Whaling-Angriff. Spear-Phishing-Angriffe sind auch gezielt, können aber auf jede beliebige Person abzielen. Beide Arten von Angriffen erfordern in aller Regel mehr Zeit und Aufwand auf Seiten des Angreifers als gewöhnliche Phishing-Angriffe.

Phishing ist ein weiter gefasster Überbegriff, der alle Arten von Angriffen umfasst, bei denen versucht wird, ein Opfer zu einer bestimmten Handlung zu verleiten. Das kann zum Beispiel die Weitergabe sensibler Daten wie Benutzernamen und Kennwörtern oder Finanzdaten sein. Ebenso können Opfer zu unbeabsichtigten Installationen von Malware bewegt werden oder zur Ausführung von Finanztransaktionen.

Während bei gewöhnlichen Phishing-E-Mail-Angriffen in der Regel Nachrichten an eine große Anzahl von Personen gesendet werden, zielen Whaling-Angriffe in der Regel auf eine jeweils bestimmte Person ab. Bei breit angelegten Phishing-Attacken werden die Nachrichten versandt, ohne dass die Angreifer wissen, wie viele davon erfolgreich sein werden. Whaling-Angriffe gehen ganz gezielt eine Person an und enthalten hochgradig personalisierte Informationen.