wladimir1804 - stock.adobe.com

Tipps für ein sicheres Identity and Access Management

Unternehmen sollten ihre IAM-Prozesse regelmäßig auf den Prüfstand stellen, um Chancen für Verbesserungen zu identifizieren und um für eine höhere Sicherheit zu sorgen.

Das Management von Identitäten gehört zu den aufwendigsten und zugleich wichtigsten Aufgaben von IT-Abteilungen. Nur bei einer engen Zusammenarbeit mit anderen technischen Teams, der Personalabteilung und der Unternehmensführung kann es reibungslos funktionieren.

Wenn die für das Identitätsmanagement entwickelten Prozesse störungsfrei ablaufen, bemerkt sie kaum jemand – außer er ist selbst mit ihrer Verwaltung beschäftigt. Komplett anders sieht es aus, wenn es plötzlich zu Problemen kommt. Das Identitätsmanagement gerät dann schnell in die Kritik. Auf keinen Fall soll es zu Beeinträchtigungen der Prozesse im Unternehmen führen.

Diese wesentliche Rolle des Identitätsmanagements in den meisten Unternehmen sorgt dafür, dass es im Fokus der zuständigen IT-Leiter stehen muss. Ein Einsatz erfahrener und gut ausgebildeter Mitarbeiter ist erforderlich, die sich sorgfältig um die Prozesse kümmern und kontinuierlich an ihrer Verbesserung arbeiten.

Jedes Unternehmen sollte sich zumindest gelegentlich mit den Vorgängen beim Identitätsmanagement beschäftigen. Nur so kann es sicherstellen, dass keine Gelegenheiten verpasst werden, um die Prozesse zu verschlanken und die Abläufe zu optimieren.

In diesem Artikel zeigen wir Tipps, wie Sie mit Automatisierung, Notfallplänen und Audits dafür sorgen, dass die essentielle Aufgabe des Identitätsmanagements sicher und effizient durchgeführt wird.

Mit Automatisierung die Effizienz verbessern und Fehler reduzieren

Der bei weitem größte Teil der Aufgaben der mit dem Identitätsmanagement befassten Mitarbeiter besteht meist nur aus Routinetätigkeiten. Nahezu jeden Tag werden in größeren Firmen neue Kollegen eingestellt, Anwender erhalten andere Rollen zugewiesen und manche verlassen das Unternehmen aus unterschiedlichen Gründen auch schon wieder. Die für diese Vorgänge benötigten Abläufe sollten standardisiert werden. Diese Standardisierung ebnet dann den Weg für eine Automatisierung.

Unternehmen sollten zudem darüber nachdenken, ihre IAM-Lösung (Identity and Access Management) mit den Systemen der Personalverwaltung zu verbinden, falls das nicht bereits geschehen ist. Diese Integration ermöglicht es, das Anlegen, Ändern und Deaktivieren von Nutzerkonten komplett zu automatisieren.

Auf diese Weise können neue Mitarbeiter bei einem Unternehmen anfangen, mehrere Male ihre Aufgaben wechseln und schließlich den Betrieb zu einem späteren Zeitpunkt wieder verlassen, ohne dass jemand aus dem für das Identitätsmanagement zuständigem Team jemals manuell den Account im IAM-System bearbeiten musste.

Notfallpläne und -maßnahmen implementieren

Da es aber selbst bei optimaler Vorbereitung und Planung zu Notfällen und Problemen kommen kann, die ein manuelles Eingreifen in das Identitätsmanagement nötig machen, sollten Sie auch auf Schwierigkeiten vorbereitet sein.

So kann ein Mitarbeiter das Unternehmen zum Beispiel kurzfristig verlassen oder fristlos gefeuert werden. Diese Situationen erfordern dann ein sofortiges Deaktivieren seiner Zugriffsberechtigungen. Es dauert aber nicht selten Stunden oder gar Tage, bis die Personalabteilung die erforderlichen Schritte eingeleitet hat. In diesem Fall kann es nötig sein, dass das IAM-Team einschreitet und den fraglichen Account umgehend deaktiviert.

Selbst wenn unerwartete IAM-Notfälle wie die beschriebenen nicht laufend vorkommen, bedeutet das nicht, dass die dafür erforderlichen Prozesse nicht standardisiert oder automatisiert werden können. Ihr Team sollte deswegen Standardprozesse entwickeln, mit denen es schneller auf überraschende Ereignisse reagieren kann. Treten sie oft genug auf, können dann auch Skripte erstellt und weitere Automatisierungsmaßnahmen ergriffen werden, um die Prozesse zu beschleunigen.

Fehler im IAM mit System aufspüren

In jedem Identity and Access Management kann es zu Fehlern kommen. Leider funktionieren IAM-Prozesse immer wieder nicht so wie geplant, so dass Nutzerkonten, die eigentlich gelöscht werden sollten, oft selbst dann noch für lange Zeit aktiviert bleiben, wenn der betreffende Mitarbeiter das Unternehmen schon lange verlassen hat.

Außerdem kann es zu einem Phänomen namens Privilege Creep (Schleichende Rechteausweitung) kommen. Die meisten Anwender erhalten neue Berechtigungen, wenn sie andere Aufgaben zugewiesen bekommen. Von Privilege Creep spricht man, wenn ihre alten Berechtigungen nicht gelöscht werden, sondern erhalten bleiben. In der Folge verfügen sie über weit mehr Rechte, als sie für ihre aktuelle Aufgabe benötigen.

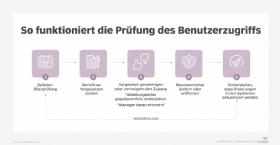

Kontrollen und Audits der Zugriffe durch die Nutzer können sehr hilfreich sein, um diese riskanten Situationen zu vermeiden. Jedes IAM-Team sollte deshalb einen standardisierten Prozess entwickeln, der mindestens einmal im Jahr durchgeführt wird. Während dieser Kontrolle erhalten dann alle Abteilungsleiter Listen mit sämtlichen Zugriffsberechtigungen ihrer Angestellten. Auf diesen Listen können sie noch benötigte Rechte markieren, auf die ein Mitarbeiter für seine aktuelle Aufgabe angewiesen ist. Die restlichen Berechtigungen können anschließend entfernt werden.

Automatisierung und Audits versprechen, die Effizienz im Identitätsmanagement deutlich zu erhöhen. Zudem steigern sie die Sicherheit im Unternehmen. Wenn alltägliche Aufgaben mit Notfallprozeduren und routinemäßig durchgeführten Audits ergänzt werden, verbessert sich damit langfristig auch die Sicherheitslage eines Unternehmens.