Monkey Business - stock.adobe.co

Gute Gründe für ein eigenes Security Operations Center

Ein SOC sorgt dafür, dass die Auswirkungen von Hackerangriffen auf Unternehmen minimiert werden. Dazu kommen viele weitere Vorteile. Wir stellen die acht wichtigsten vor.

Ein Security Operations Center (SOC) ist die erste und wichtigste Verteidigungslinie gegen Cyberangriffe und Datendiebstähle. Die Mitarbeiter im SOC erstellen, implementieren und überarbeiten das Cyber-Security-Programm. Außerdem richten, verwalten und aktualisieren sie die eingesetzten Security-Technologien und -Tools, die einen Verlust von Daten verhindern sollen.

Der im Jahr 2020 erschienene Verizon Data Breach Investigations Report beschreibt etwa 4.000 sicherheitsrelevante Vorfälle, die 2019 auftraten. Im Vergleich zum Vorjahreszeitraum hat sich diese Zahl ungefähr verdoppelt.

Ein weiterer Bericht von Risk Based Security besagt zwar, dass die Zahl der sicherheitsrelevanten Vorfälle in der ersten Hälfte des vergangenen Jahres leicht zurückgegangen ist. Auf der anderen Seite kommen die Experten zu dem Schluss, dass die Anzahl der geklauten Datensätze mindestens viermal so hoch war, wie jemals bisher in einem Vergleichszeitraum.

Der Aufbau eines eigenen SOCs kann den Unterschied zwischen einem Unternehmen ausmachen, das Hackerangriffe erfolgreich abwehren kann und einem Unternehmen, das wegen der wiederholten Cyberattacken in erhebliche Schwierigkeiten gerät.

Dabei kommt es aber nicht darauf an, ob das Security Operations Center selbst betrieben wird, ob es aus der Cloud stammt oder rein virtuell aufgebaut ist. Und auch nicht darauf, ob die Mitarbeiter nur aus dem eigenen Haus kommen, ob sie von einem Dienstleister bereitgestellt werden oder ob sie sowohl intern als auch extern beauftragt wurden, sich um die IT-Sicherheit des Unternehmens zu kümmern.

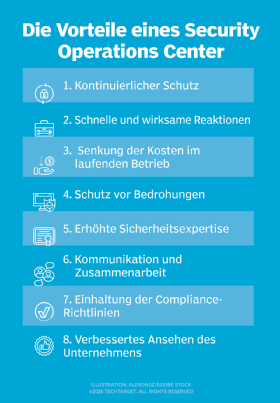

Im Folgenden finden Sie die acht wichtigsten Vorteile, die für ein SOC sprechen:

1. Kontinuierlicher Schutz

Ein Security Operations Center ist das ganze Jahr über aktiv – also 24x7. Dieses ununterbrochene Monitoring ist einer der wichtigsten Punkte, wenn es um das Entdecken der ersten Anzeichen neuer Angriffe geht.

Attacken erfolgen ja nicht nur zwischen Montag und Freitag und zu den üblichen Bürozeiten. Die Mitarbeiter im SOC, egal ob im eigenen Haus, von einem Dienstleister oder virtuell, suchen rund um die Uhr nach potentiellen Gefahren. So können sie sie innerhalb kürzester Zeit aufspüren und geeignete Gegenmaßnahmen einleiten.

2. Schnelle und wirksame Reaktionen

Da die Mitarbeiter im SOC laufend nach neuen Bedrohungen suchen, verringert sich dadurch die Zeitspanne zwischen dem Beginn einer Attacke und der mittleren Zeit, die zu ihrer Entdeckung benötigt wird. Umgehend nachdem ein ungewöhnliches Verhalten bemerkt wurde, kann es durch die Analysten im SOC überprüft werden.

Wenn es sich um einen tatsächlichen Angriff handelt, werden sofort Gegenmaßnahmen gestartet, um ihn zu begrenzen. Danach beginnt das Team dann damit, die Attacke weiter zu untersuchen, um ihren tatsächlichen Schweregrad besser einschätzen zu können und um weitere negative Auswirkungen zu minimieren.

3. Senkung der Kosten im laufenden Betrieb

Durch das Verkürzen der Zeit, die ein Hacker unentdeckt im Netzwerk eines Unternehmens verbringen kann, reduziert das SOC-Team die Auswirkungen der Angriffe. Dadurch sinken auch die potentiellen Kosten eines Einbruchs durch Datenverluste, spätere Gerichtsverfahren oder die Schädigung des Rufs der betreffenden Firma. Je länger ein Cyberangreifer sich in einem Netz aufhält, desto größer ist auch der Schaden, den er anrichten kann.

Zusätzlich zu dieser Aufgabe arbeiten SOC-Teams unermüdlich daran, die Ausfallzeiten und andere Unterbrechungen im operativen Betrieb eines Unternehmens so gering wie möglich zu halten. So lassen sich negative finanzielle Auswirkungen vermeiden.

Ein zentrales Security Operations Center ist daher in der Lage, die benötigten Investitionen und operativen Kosten in einem Unternehmen nachhaltig zu senken. Außerdem lassen sich dadurch Redundanzen vermeiden, da nicht mehr zwei oder mehr Abteilungen in einer Firma teils ähnliche Maßnahmen ergreifen müssen, um sie betreffende sicherheitsrelevante Vorfälle einzudämmen.

Auch das SOC selbst bietet eine Möglichkeit, um Kosten zu senken. So kann es sinnvoll sein, den Betrieb des Centers an einen spezialisierten MSSP (Managed Security Service Provider) oder an einen Cloud-Anbieter auszulagern. Auch ein rein virtuelles Security Operations Center kann die Einrichtung eines eigenen SOCs überflüssig machen.

4. Schutz vor Bedrohungen

Bei den meisten SOCs geht es um mehr als nur die Erkennung von sicherheitsrelevanten Vorfällen. Die durch das SOC-Team durchgeführten Analysen und die kontinuierliche Suche nach Bedrohungen sorgen dafür, dass zahlreiche Ereignisse gar nicht erst auftreten. Sie können schon vorher vermieden werden. Dank einem SOC kommt es zudem zu einer höheren Transparenz und einer besseren Kontrolle der vorhandenen Security-Systeme, so dass das Unternehmen gegenüber Angreifern im Vorteil bleibt.

5. Erhöhte Sicherheitsexpertise

Die meisten Security Operations Center sind aus einem SOC-Manager sowie mehreren Incident Respondern und Security-Analysten aufgebaut. Dazu kommen in der Regel weitere Stellen für hoch spezialisierte Sicherheitsexperten wie Threat Hunter, Forensik-Profis und Compliance-Auditoren. Jeder dieser Mitarbeiter verfügt über besondere Fähigkeiten, die in Kombination mit den Kenntnissen seiner Kollegen essentiell dafür sind, Bedrohungen zu erkennen, zu beheben, zu analysieren und um aus ihnen neue Erkenntnisse zu lernen, die gegen die Angreifer eingesetzt werden können.

Die Mitglieder des Teams verfügen darüber hinaus über umfassende Kenntnisse über bewährte Techniken und Maßnahmen, die zur Erkennung und Bekämpfung von Bedrohungen eingesetzt werden können. So kennen sie sich in der Regel etwa mit SIEM-Lösungen (Security Information and Event Management), verhaltensbasierten Analysen, KI-unterstützen Lösungen (künstliche Intelligenz), Maschinellem Lernen, Cloud Access Security Brokern (CASB) sowie weiteren modernen Verfahren zur Erkennung von Gefahren aus.

6. Kommunikation und Zusammenarbeit

Ein gutes SOC-Team muss aber auch in den Bereichen Kommunikation und Collaboration gut bewandert sein. Das gilt nicht für die Mitglieder des Centers untereinander, sondern auch mit dem Rest des Unternehmens. Die Sicherheitsexperten bieten meist Awareness-Schulungen für Kollegen, Partner und Kunden zu allen sicherheitsrelevanten Themen an.

Außerdem stehen sie in engem Kontakt mit der Unternehmensführung und den Leitern der einzelnen Fachabteilungen, um diese über potentielle Gefahren auf dem Laufenden zu halten. So können diese entscheiden, ob ein erkanntes Risiko hingenommen werden soll oder ob neue Techniken und Richtlinien benötigt werden, um es zu begrenzen.

7. Einhaltung der Compliance-Richtlinien

Die Überwachungsfunktionen im SOC sind ein wesentlicher Bestandteil für die Compliance im Unternehmen. Das gilt besonders, wenn es um Vorgaben wie die Datenschutz-Grundverordnung (EU-DSGVO) oder etwa den California Consumer Privacy Act (CCPA) geht.

8. Verbessertes Ansehen des Unternehmens

Die Einrichtung eines Security Operations Centers ist außerdem ein klares Signal an Mitarbeiter, Partner und Kunden, dass das Unternehmen die Themen IT-Security und Datenschutz sehr ernst nimmt. Vor allem die Kunden, aber auch die eigenen Mitarbeiter sind dann eher bereit, ihre Daten mit dieser Firma zu teilen.

Je intensiver sich ein Unternehmen um seine Absicherung und die der von ihm gespeicherten Daten kümmert, desto mehr Vertrauen erhält es. Ein gut geführtes SOC führt also zu einem potentiell besseren Ruf, der wiederum dafür sorgt, dass sowohl bestehende als auch künftige Kunden das Unternehmen positiv betrachten.