wachiwit - stock.adobe.com

Windows-Firewall und -Defender mit Microsoft Intune steuern

Mit Microsoft Intune können Computer remote mit Richtlinien versorgt werden. Das ist vor allem für mobile Rechner und Home Office-PCs interessant. Der Beitrag zeigt, wie es geht.

Mit Microsoft Intune können an Azure AD/Entra ID angebundene Computer aus der Ferne mit Richtlinien gesteuert werden. Dadurch lassen sich auch PCs und Windows-Server absichern, die nicht Bestandteil des Active Directory sind. Die Notebooks und Computer mobiler Anwender oder Home-Office-Benutzer können dadurch effektiv abgesichert werden.

Dazu erstellen Admins Richtlinien in Intune und binden die einzelnen Computer an Azure AD/Entra ID an, zum Beispiel auch über ein Abonnement von Microsoft 365. Die Verwaltung der Geräte erfolgt im Microsoft Intune Admin Center, das über die Adresse https://intune.microsoft.com/ aufgerufen wird.

PC-Systeme und Notebooks mit Intune verwalten

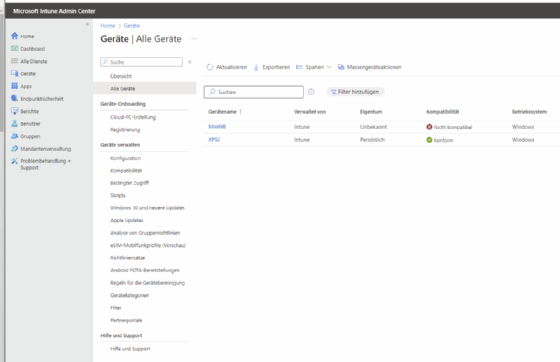

Über den Menüpunkt Geräte sind im Intune Admin Center alle angebundenen Computer zu sehen. Anbinden können Sie neue Geräte sehr einfach über Registrierung bei Geräte/Geräte-Onboarding.

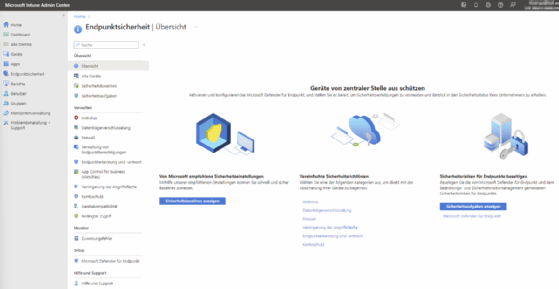

Über den Menüpunkt Endpunktsicherheit lassen sich im Microsoft Intune Admin Center die Sicherheitsfunktionen in Windows 10/11, remote steuern. Hier können Admins zentral und remote vorgeben, wie die Windows Defender-Firewall und der -Malware-Schutz in den angebundenen PCs konfiguriert sein soll. Auch die Bitlocker-Laufwerksverschlüsselung konfigurieren Admins an dieser Stelle.

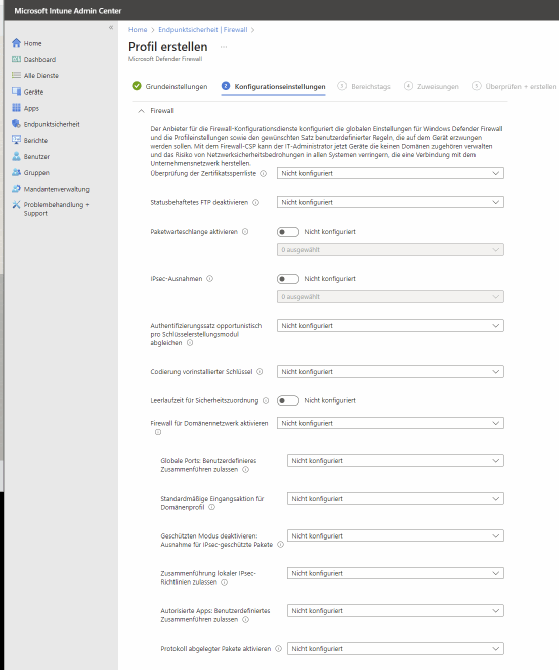

Die Konfiguration der Windows Defender-Firewall in Windows 10 und Windows 11 erfolgt über den Menüpunkt Firewall bei Endpunktsicherheit. Mit Richtlinie erstellen lässt sich eine neue Richtlinie konfigurieren. Dazu erfolgt bei Plattform die Auswahl von Windows 10, Windows 11 und Windows Server und bei Profil entweder Microsoft Defender Firewall oder Microsoft Defender Firewall-Regeln. Mit Erstellen wird die Richtlinie zunächst anleget und bei Grundeinstellungen erfolgt die Eingabe des Namens der neuen Richtlinie und einer Beschreibung“. Über Konfigurationseinstellungen lassen sich jetzt die allgemeinen Einstellungen der Firewall vorgeben, wie zum Beispiel das Standardverhalten bei eingehenden Paketen oder die Protokollierung.

Bei der Auswahl von Microsoft Defender Firewall-Regeln können im Assistenten Firewall-Regeln erstellt werden, welche die angebundenen Computer dann anwenden. Die Möglichkeiten an dieser Stelle entsprechen denen, die auch in Windows zur Verfügung stehen, wenn wf.msc zum Einsatz kommt.

Im Anschluss wird festgelegt, auf welche der an Intune angebundenen Computern die Richtlinie umgesetzt werden soll. Es ist an dieser Stelle natürlich möglich mehrere Richtlinien mit unterschiedlichen Einstellungen zu erstellen und entweder allen Computern oder nur einer Auswahl zuzuordnen. Die Einstellungen der Richtlinie können außerdem jederzeit wieder angepasst werden.

Malware-Schutz in Windows 10 und Windows 11 mit Intune steuern

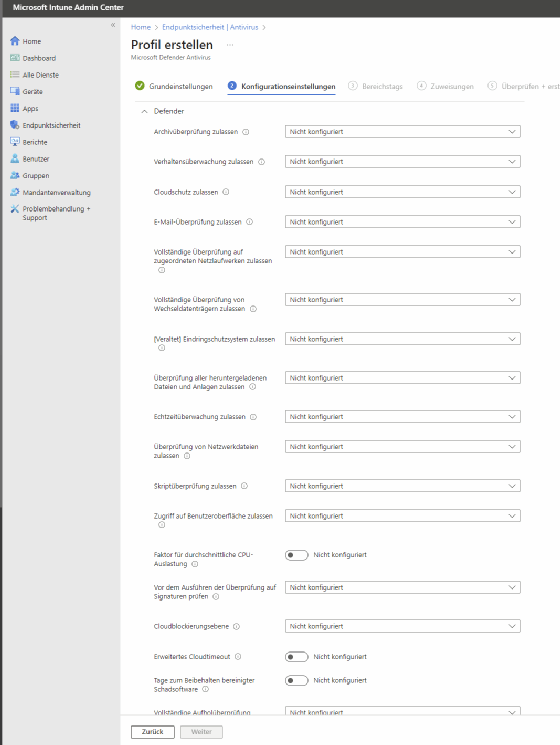

Über den Bereich Antivirus stehen ähnliche Funktionen zur Verfügung, wie bei Firewall. Hier können Richtlinien erstellt werden, wie Microsoft Defender in Windows 10 und Windows 11 auf den angebundenen Computern konfiguriert sein soll. Die Erstellung einer neuen Richtlinie läuft auf die entsprechende Art und Weise ab. Sobald die Richtlinie bei Endpunktsicherheit/Antivirus erstellt ist, lassen sich über Konfigurationseinstellungen die Vorgaben durchführen. Sobald die Einstellungen vorgegeben und den Geräten zugewiesen sind, führen die PCs und Server die Einstellungen aus, unabhängig wo sie sich befinden.

Wichtig ist nur, dass die PCs und Server eine Verbindung zum Internet und zu Intune aufbaue können. Es ist in diesem Zusammenhang auch kein Problem, wenn für einen PC oder Server mehrere Richtlinien hinterlegt sind. Eine Richtlinie kann zum Beispiel die generellen Einstellungen der Windows-Firewall anpassen, eine andere Richtlinie steuert zusätzliche Regeln. Eine dritte Richtlinie kann das Verhalten von Defender auf den PCs steuern und bei Bedarf lassen sich weitere Richtlinien erstellen, die zum Beispiel die Datenträgerverschlüsselung mit Bitlocker aktivieren.

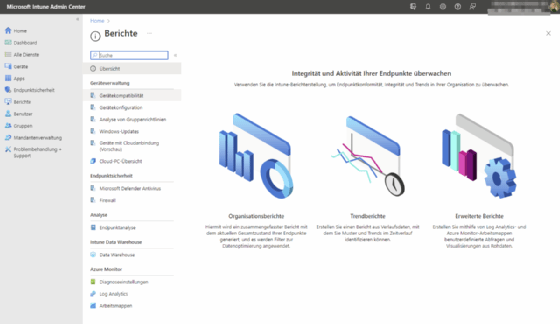

Endpunktsicherheit überwachen: Berichte in Microsoft Intune

Grundsätzlich steuert Intune die Umsetzung der Richtlinien automatisch. Wendet ein Gerät Richtlinien nicht an, zum Beispiel weil es sich schon länger nicht verbunden hat, ist das Bei Geräte/Alle Geräte zu sehen. Bei Berichte stehen darüber hinaus über Endpunktsicherheit die zwei Berichte Microsoft Defender Antivirus und Firewall zur Verfügung. Mit diesen können Admins überprüfen, ob der Malware-Schutz nach Maßgabe der Richtlinien auf allen angebundenen Geräten funktioniert. Das gleiche gilt für die Konfiguration der Windows-Firewall.

Sicherheits-Baselines setzen Best Practices-Einstellungen für die Sicherheit um

Grundsätzlich steuert Intune die Umsetzung der Richtlinien automatisch. Wendet ein Gerät Richtlinien nicht an, zum Beispiel weil es sich schon länger nicht verbunden hat, ist das bei Geräte/Alle Geräte zu sehen. Bei Berichte stehen darüber hinaus über Endpunktsicherheit die zwei Berichte Microsoft Defender Antivirus und Firewall zur Verfügung. Mit diesen können Admins überprüfen, ob der Malware-Schutz nach Maßgabe der Richtlinien auf allen angebundenen Geräten funktioniert. Das gleiche gilt für die Konfiguration der Windows-Firewall.