Eakrin - stock.adobe.com

Schnelles Netzwerk-Fingerprinting mit Open Source Tools

Fingerprinting zeigt, welche Systeme im Netzwerk aktiv sind, welche Dienste laufen und wie sich Hosts eindeutig zuordnen lassen. Das sind wichtige Informationen für Admins.

Fingerprinting beschreibt die technische Identifikation von Systemen auf Basis ihres Netzwerkverhaltens. Jedes System reagiert unterschiedlich auf eingehende Pakete, nutzt charakteristische Ports und stellt Dienste mit spezifischen Merkmalen bereit. Administratoren analysieren diese Eigenschaften, um Systeme eindeutig zuzuordnen, unbekannte Geräte im Netz zu erkennen und die eigene Angriffsfläche nachvollziehbar abzubilden. Ohne diese Analyse bleiben kritische Systeme verborgen oder falsch eingeordnet.

Kali Linux kann dabei als zentrale Plattform dienen, da Werkzeuge wie Nmap und Masscan bereits enthalten sind und sich Naabu direkt integrieren lässt. Die Kombination dieser Tools erlaubt einen mehrstufigen Ansatz, der von der schnellen Erkennung erreichbarer Systeme bis zur detaillierten Dienstanalyse reicht. Genau diese Verzahnung liefert die Grundlage für belastbares Fingerprinting. Alle Vorgänge lassen sich ohne Kosten für Soft- und Hardware durchführen, auch auf anderen Systemen.

Host-Erkennung als Grundlage jeder Analyse

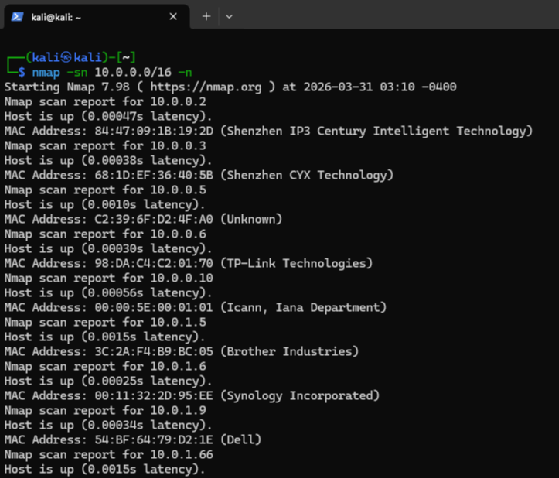

Der erste Schritt besteht in der Identifikation erreichbarer Systeme. Ein klassischer Ping reicht dafür nicht aus, da viele Systeme ICMP blockieren. Nmap nutzt deshalb mehrere Methoden parallel und erhöht so die Trefferquote. Wir gehen in diesem Beitrag vom Netzwerk 10.0.0.0/16 aus. Ein grundlegender Scan im Netz 10.0.0.0/16 erfolgt mit:

nmap -sn 10.0.0.0/16 -n

Die Option -sn deaktiviert den Portscan und fokussiert ausschließlich auf Host Discovery. Dadurch reduziert sich die Netzwerklast erheblich, was in produktiven Umgebungen relevant ist. Der Parameter -n verhindert DNS-Auflösung. Ohne diese Option versucht Nmap jede IP-Adresse in einen Host-Namen aufzulösen, was zusätzliche Zeit benötigt, und unnötige Abfragen erzeugt.

Die Ergebnisse liefern Informationen wie aktive IP-Adressen und häufig auch den Hersteller des Gerätes, der wiederum Aufschluss zum Betriebssystem gibt. Die Antwortzeiten zeigen, ob sich das Gerät im eigenen Netzwerk befindet, oder unter Umständen ein Routing stattfindet. Für gezieltere Analysen kommen spezifische Ping-Methoden zum Einsatz:

nmap -PS443 10.0.0.0/16 -n

Der Parameter -PS sendet TCP-SYN-Pakete an definierte Ports. In diesem Fall Port 443. Systeme mit aktivem HTTPS-Dienst antworten zuverlässig mit SYN/ACK. Diese Methode funktioniert auch dann, wenn ICMP blockiert ist. Die Wahl des Ports beeinflusst die Trefferquote direkt. Ein SYN-Ping auf Port 22 eignet sich für Systeme mit SSH, ein SYN-Ping auf Port 3389 für Windows-Server mit RDP:

nmap -PA80 10.0.0.0/16 -n

Der Parameter -PA sendet ACK-Pakete. Diese Technik prüft das Verhalten von Firewalls. Systeme reagieren mit RST, wenn kein Zustand existiert. Dadurch lässt sich erkennen, ob ein Host erreichbar ist, auch wenn klassische Methoden scheitern. Es gibt noch mehr Möglichkeiten:

nmap -PU 10.0.0.0/16 -n

Mit -PU nutzt Nmap UDP. Diese Methode erkennt Systeme, bei denen TCP stark gefiltert ist. Die Kombination mehrerer Methoden liefert ein deutlich vollständigeres Bild als ein einzelner Ping. Genau diese Vielfalt macht den Ping-Scan für Fingerprinting relevant. Unterschiedliche Antworttypen liefern bereits erste Hinweise auf Betriebssysteme und Sicherheitsmechanismen.

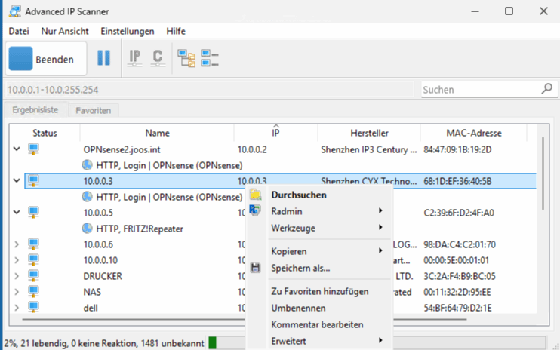

Ergänzende Analyse mit Advanced IP Scanner

Für Windows-Umgebungen ergänzt der Advanced IP Scanner die Kommandozeilen-Tools. Advanced IP Scanner startet ohne Installation und scannt lokale Netze innerhalb kurzer Zeit. Eine Installation ist aber ebenfalls möglich. Der Vorteil liegt in der direkten Sicht auf MAC-Adressen, Herstellerinformationen und verfügbare Dienste. Ein System mit Microsoft-MAC-Präfix und aktivem RDP deutet auf einen Windows-Server hin. Zugriffsmöglichkeiten auf Freigaben oder FTP liefern zusätzliche Kontextinformationen.

Die Exportfunktion erlaubt die Weiterverarbeitung der Ergebnisse. Administratoren können erkannte Systeme direkt in weitere Scans überführen. Dadurch entsteht eine Brücke zwischen grafischer Analyse und CLI-gestütztem Fingerprinting. Das Tool zeigt in der Oberfläche ebenfalls den Hersteller und die Mac-Adresse an sowie die Möglichkeit des Gerätes, sich über das Netzwerk anzumelden.

Schneller Portscan mit Masscan

Nach der Host-Erkennung folgt die Analyse offener Ports. Masscan übernimmt diese Aufgabe mit hoher Geschwindigkeit. Das Tool sendet Pakete direkt über den Netzwerkstack und arbeitet asynchron. Dadurch lassen sich große Netze in kurzer Zeit erfassen. Ein Scan im Netz 10.0.0.0/16 erfolgt mit:

masscan 10.0.0.0/16 -p80,443,445,3389 --rate 1000 -oL masscan.txt

Das Tool braucht für die Ausführung unter Linux Root-Rechte, ein Start mit sudo ist daher nötig, oder eine Root-Shell. Die Option -p definiert die zu scannenden Ports. Die Auswahl beeinflusst das Ergebnis direkt. Port 445 weist auf SMB hin, Port 3389 auf RDP, Port 80 und 443 auf Webdienste. Die gezielte Auswahl reduziert die Scanzeit und fokussiert auf relevante Dienste.

Der Parameter --rate steuert die Anzahl der Pakete pro Sekunde. Ein hoher Wert beschleunigt den Scan, kann jedoch Netzwerkgeräte überlasten oder Intrusion-Detection-Systeme triggern. Ein moderater Wert wie 1000 sorgt für stabile Ergebnisse ohne unnötige Last.

Die Ausgabeoption -oL speichert die Ergebnisse in einem formatierbaren Listenformat. Diese Daten lassen sich direkt in andere Tools überführen. Genau diese Weiterverarbeitung bildet die Grundlage für die Kombination mit Naabu und Nmap.

Masscan bietet zusätzliche Optionen für differenzierte Analysen:

masscan 10.0.0.0/16 -p80,443 --banners --rate 500

Die Option --banners liest Dienstinformationen aus. HTTP-Header oder Server-Antworten liefern Hinweise auf Softwareversionen. Diese Informationen sind für Fingerprinting entscheidend.

Mit --randomize-hosts erfolgt die Reihenfolge der Zielsysteme zufällig. Das reduziert die Erkennbarkeit durch Sicherheitsmechanismen:

masscan 10.0.0.0/16 -p80,443 --randomize-hosts --rate 200

Der Parameter --scan-time begrenzt die Laufzeit. Diese Option eignet sich für Wartungsfenster oder zeitlich begrenzte Analysen:

masscan 10.0.0.0/16 -p22 --scan-time 600

Weitere Details zu Masscan und dessen Einsatz zeigt der Beitrag Masscan: Offene Ports und Schwachstellen im Netzwerk finden. Masscan liefert Geschwindigkeit beim Scannen. Für detaillierte Analyse reicht das allein nicht aus. Genau hier setzt Naabu an.

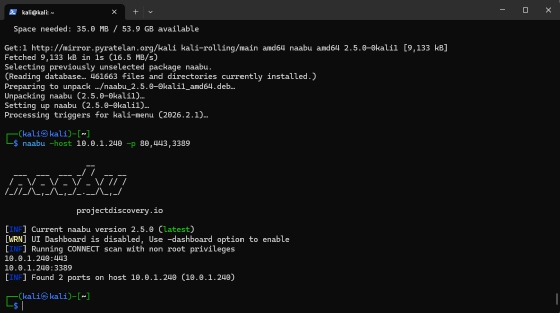

Flexible Portanalyse mit Naabu

Naabu ergänzt Masscan durch eine flexible Portanalyse und eine enge Integration mit weiteren Tools bereit. Die Installation unter Kali Linux oder einem anderen Ubuntu/Debian-System erfolgt direkt über:

sudo apt update

sudo apt upgrade -y

sudo apt install golang-go -y

go install -v github.com/projectdiscovery/naabu/v2/cmd/naabu@latest

Ein grundlegender Scan wird gestartet mit:

naabu -host 10.0.1.240

Naabu nutzt SYN- und CONNECT-Scans. Der Vorteil liegt in der Balance zwischen Geschwindigkeit und Genauigkeit. SYN-Scans arbeiten schnell und unauffällig, CONNECT-Scans liefern verlässliche Ergebnisse ohne Root-Rechte.

Gezielte Portanalyse:

naabu -host 10.0.1.240 -p 80,443,3389

Die Option -p erlaubt eine präzise Steuerung der Ports. Eine gezielte Auswahl reduziert die Scanzeit und fokussiert auf relevante Dienste. Der Parameter -top-ports nutzt bekannte Portlisten. Diese Option eignet sich für erste Analysen, da sie typische Dienste abdeckt und gleichzeitig schnell bleibt:

naabu -host 10.0.0.0/16 -top-ports 100

Host-Erkennung mit integrierten Methoden:

naabu -host 10.0.0.0/16 -wn -pe -ps 443

Die Option -wn aktiviert Host Discovery, -pe nutzt ICMP, -ps SYN-Pakete. Diese Kombination erhöht die Erkennungsrate. Ein zentraler Vorteil liegt in der Integration mit Nmap:

echo 10.0.1.240 | naabu -silent -p 80,443,3389 | nmap -sV -p 80,443,3389 10.0.1.240

Naabu identifiziert offene Ports, Nmap analysiert die Dienste und Versionen. Diese Kombination verbindet Geschwindigkeit mit Detailtiefe. Der Beitrag Pentest mit Nmap: So hacken Sie Ihr eigenes Netzwerk zeigt weitere Details zur Auswertung. Zusätzliche Optionen erhöhen die Aussagekraft:

naabu -list targets.txt -rate 2000 -retries 1 -verify

Der Parameter -rate steuert die Geschwindigkeit, -retries definiert Wiederholungen bei fehlender Antwort, -verify überprüft gefundene Ports erneut und reduziert Fehlinterpretationen. Diese Parameter beeinflussen die Qualität der Ergebnisse direkt. Ohne Verifikation steigt die Gefahr von Fehlalarmen.

Kombination der Tools für präzises Fingerprinting

Eine Stärke liegt in der Kombination der Werkzeuge. Jedes Tool erfüllt eine spezifische Aufgabe. Ein vollständiger Ablauf beginnt mit Nmap:

nmap -sn 10.0.0.0/16 -n -oL hosts.txt

Dieser Schritt identifiziert erreichbare Systeme. Danach folgt Masscan:

masscan -iL hosts.txt -p80,443,445,3389 --rate 1000 -oL ports.txt

Masscan liefert schnell eine Übersicht offener Ports. Die extrahierten Ziele dienen als Eingabe für Naabu:

awk '/open/ {print $4}' ports.txt | sort -u > targets.txt

naabu -list targets.txt -p 1-1000 -rate 2000 -verify -o naabu.txt

Naabu verifiziert die Ports und erweitert die Analyse. Abschließend erfolgt die Detailanalyse:

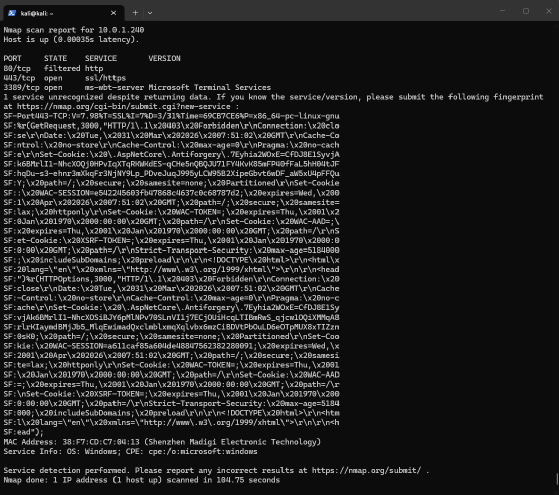

nmap -iL targets.txt -sV -O

Hier identifiziert Nmap Dienste und Betriebssysteme. Der Hyper-V-Server 10.0.1.240 zeigt typische Merkmale eines Windows-Systems. Offene Ports 3389 und 445 weisen auf RDP und SMB hin. Ein Webdienst auf Port 80 liefert Header-Informationen, die auf IIS schließen lassen.

Die Kombination der Tools liefert ein vollständiges Bild. Nmap zeigt die Erreichbarkeit, Masscan liefert Geschwindigkeit bei der Portsuche, Naabu sorgt für verlässliche Ergebnisse und flexible Weiterverarbeitung.