kaptn - Fotolia

Exagrid zahlt offenbar 2,6 Millionen Dollar an Erpresser

Das Storage-Unternehmen Exagrid fiel der Ransomware Conti zum Opfer und war schnell bereit, eine hohe Summe für vertrauliche Daten wie Finanzinformationen zu bezahlen.

Interne TechTarget-Recherchen im Ransomware-Umfeld brachten den Exagrid-Erpressungsfall zutage, der sich bereits Anfang Mai 2021 ereignete. Die vorliegenden Informationen umfassen unter anderem die Verhandlungsbemühungen beider Seiten sowie einige der erbeuteten Datensätze. Exagrid wurde mit der Ransomware Conti angegriffen, eine der derzeit häufig eingesetzten Erpressersoftware.

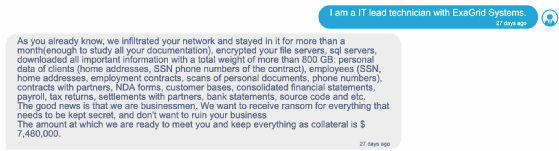

Demzufolge kontaktierten die Erpresser das Unternehmen Exagrid am 4. Mai 2021, nachdem sie sich allerdings bereits seit einem Monat im Unternehmensnetzwerk aufhielten und scheinbar nach nutz- beziehungsweise geldbringenden Informationen suchten. Diese fanden sie auch, unter anderem in Form von NDA-Dokumenten (Non-Disclusure Agreements) und Finanzdaten. Insgesamt fielen etwa 800 GByte dieser vertraulichen Informationen den Ransomware-Kriminellen in die Hände.

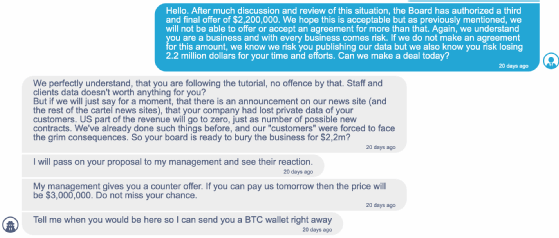

Die Verhandlungen seitens Exagrid führte ein leitender IT-Verantwortlicher. Zu Beginn des Austausches verlangten die Erpresser die stolze Summe von 7,48 Millionen US-Dollar in Bitcoin. Aus den Gesprächen wird klar, dass das Unternehmen zwar gewillt ist zu zahlen, allerdings nicht die geforderte Summe. In den folgenden Tagen näherten sich beide Parteien schrittweise an. Zu einem Zeitpunkt stehen 4 Millionen US-Dollar im Raum, worauf der Storage-Hersteller erklärt, die Daten seien diese Summe nicht wert.

Um zu beweisen, dass es sich um vertrauliche Daten handelt, schickten die Erpresser einige unverschlüsselte Dokumente an Exagrid. Darunter befanden sich unter anderem Dokumente über finanzielle Transaktionen, Kontoauszüge und unterschiebene NDA-Vereinbarungen.

Am 13. Mai 2021 einigten sich beide Parteien auf die Zahlung von 2,6 Millionen US-Dollar, die dann auch umgehend in Form einer Bitcoin-Transaktion erfolgte. Dass die Verhandlung selbst nur zehn Tage dauerte, zeigt, wie schnell Exagrid das Problem aus der Welt zu schaffen versuchte. Da die Firma ein privat geführtes Unternehmen ist, mussten auch keine Anteilseigner oder Aktionäre überzeugt und besänftigt werden. Die Summe selbst ist erstaunlich, auch wenn es nicht die anfangs geforderten 7,4 Millionen Dollar waren. Fast zeitgleich wurde in den USA die Colonial Pipeline mit Erpressungssoftware angegriffen und zahlte mehr oder weniger umgehend 4,4 Millionen Dollar, um die Schäden für das eigene Unternehmen, vor allem aber auch für das Land und die Kunden gering zu halten. Demgegenüber erscheinen 2,6 Millionen, gezahlt von einem verhältnismäßig kleinerem Unternehmen, eine relativ hohe Summe. Zudem handelt es sich bei Exagrid auch nicht um eine zentrale und wichtige Versorgungseinrichtung, sondern eben „nur“ einen Speicherhersteller.

Wiederherstellung keine Option?

Pikant ist allerdings, dass Exagrid die Summe klaglos zahlte, anstatt eine Wiederherstellung in Betracht zu ziehen. Wohlgemerkt preist das Unternehmen derzeit sein Retention Time-Lock an, das vor Ransomware schützen und Recoverys nach einem Angriff vereinfachen und sicher machen soll. In der Produktbroschüre liest sich das dann so: „ExaGrid bietet einen einzigartigen Ansatz, der sicherstellt, dass Angreifer die Backup-Daten nicht kompromittieren können. So können Unternehmen sicher sein, dass sie den betroffenen Primärspeicher wiederherstellen können und keine hässlichen Lösegelder zahlen müssen.“

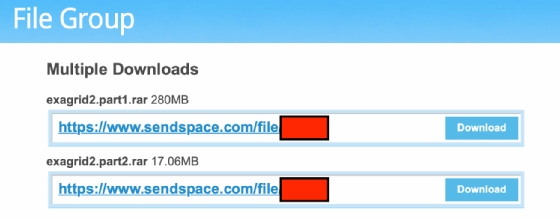

Offensichtlich war dies keine Option. Es kann natürlich sein, dass gezahlt wurde, um eine mögliche Veräußerung oder Veröffentlichung der Daten zu verhindern, aber eine Zahlung ist dafür kein Garant und eine solche Drohung ist in den Verhandlungsgesprächen nicht ersichtlich. Allerdings sind einige Exagrid-Daten noch immer auf Sendspace zu finden und herunterladbar, was weiterhin eine Gefahr darstellt, da sich andere Angreifer hier bedienen könnten. Normalerweise sollten betroffene Firmen, die gezahlt haben, die Erpresser um die Löschung solcher Informationen bitten.

Aufgrund der Art der gestohlenen Daten ist davon auszugehen, dass sie regelmäßig gesichert wurden. Eine Datenmenge von 800 GByte ließe sich zudem durchaus in zehn Tagen (Verhandlungsdauer) wiederherstellen. Exagrid hätte diesen Fall durchaus für sich nutzen können und unter Beweis stellen können, dass sie Ransomware aufgrund der eigenen Lösung nicht fürchten müssen. Der unangenehmen Frage, warum doch lieber gezahlt als wiederhergestellt wurde, muss sich das Unternehmen stellen.

Die Zahlung an sich dürfte für die Firma ziemlich schmerzlich sein, denn sie ist erst seit dem ersten Quartal dieses Jahres profitabel. Mal eben so fast drei Millionen US-Dollar aus dem Hut zu zaubern, müsste demnach ein herber Schlag für die Unternehmensfinanzen sein. Da privat geführt, macht der Hersteller keine detaillierten Angaben zu Umsätzen, vermeldete allerdings ein sehr erfolgreiches erstes Quartal in 2021.

Die Redaktion hat Exagrid um einen Kommentar gebeten, der zur Zeit der Veröffentlichung bislang nicht vorlag. Zudem gibt es auch keinerlei Informationen ob und wie der Vorfall intern oder an Kunden kommuniziert wurde.