marco - stock.adobe.com

Angriffe per VShell und Abwehrmaßnahmen

Was als legitimes Open-Source-Sicherheitsprojekt begonnen hat, hat sich zum Einfallstor für böswillige Akteure entwickelt: VShell. Bedrohung und Abwehrmaßnahmen im Überblick.

Der Remote Access Trojaner (RAT) VShell dient inzwischen weltweit als Hintertür, die modulares Design, verschlüsselte Kommunikation und plattformübergreifende Unterstützung bietet und kaum Artefakte auf betroffenen Geräten hinterlässt. Das macht VShell unter anderem für Regierungsbehörden, Gesundheitsdienstleister, militärische Einrichtungen und Forschungsorganisationen zur heimtückischen Bedrohung – und für Cyberkriminelle zu einem beliebten Werkzeug für einen langfristigen Zugriff mit dem Ziel der verdeckten Cyberspionage.

Bei VShell-Attacken geht es den Angreifern zumeist nicht um das schnelle Geld. Sie haben langfristige Pläne, wie Spionage, und benötigen dafür einen dauerhaften Zugang, da sie die kompromittierten Netzwerke über lange Zeiträume hinweg kontrollieren wollen. Dafür ist der Remote Access Trojaner das ideale Werkzeug, denn er erfüllt durch eine Kombination aus leichter Einsetzbarkeit, anpassbarer Funktionalität und Verschleierung alle Voraussetzungen, um eine erfolgreiche Attacke durchzuführen.

VShell: Leicht zu haben und schwer zu verfolgen

VShell wurde ursprünglich als Open-Source-Werkzeug entwickelt. Damit war der Quellcode öffentlich zugänglich. Auch neuere Versionen sind weiterhin in Untergrundforen zugänglich. Es ist zwar wahrscheinlich, dass viele Fälle auf UNC5174, einen mutmaßlichen Initial Access Broker, der mit dem chinesischen Ministerium für Staatssicherheit in Verbindung steht, zurückgehen. Durch die öffentliche Verfügbarkeit können aber auch andere Gruppen und Einzelpersonen VShell einsetzen und für beliebige Zwecke missbrauchen. Somit ist eine eindeutige Zuordnung zu einem bestimmten Angreifer nicht möglich.

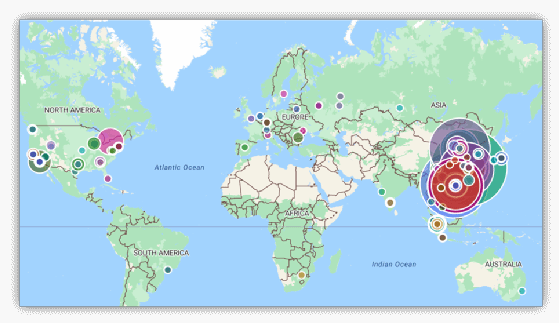

Command-and-Control-Server für VShell sind weltweit verbreitet. In einer kürzlich von Nviso beschriebenen Cyberspionagekampagne (PDF) liegen sie hauptsächlich in Südamerika, Afrika und im Asien-Pazifik-Raum. Die Opfer finden sich jedoch auch in den Vereinigten Staaten und Europa. Diese globale Infrastruktur erschwert die Verfolgung der Angreifer.

VShell nach Maß – individuelle Anpassungen möglich

VShell ist ein sehr flexibles Werkzeug. Es lässt sich ganz auf die individuellen Bedarfe der Angreifer anpassen. Da VShell in der plattformübergreifenden Sprache Go geschrieben ist, ist es mit vielen Betriebssystemplattformen auf gängigen Architekturen kompatibel. VShell läuft also nicht nur auf Windows, sondern beispielsweise auch auf Linux oder Darwin.

Zudem ist VShell modular aufgebaut. Angreifer können also nach Bedarf entscheiden, welche Komponenten sie einsetzen. Die Funktionen umfassen unter anderem Terminalzugriff, Dateiübertragung, Bildschirmaufzeichnung und Persistenzmechanismen. Durch diesen modularen Ansatz können sie die Hintertür zielführend anpassen, sei es für Spionage, Persistenz oder Lateral Movement.

Unter technischen Deckmänteln versteckt

Klassische Sicherheitslösungen haben kaum eine Chance VShell-Angriffe zu erkennen, da sich der Remote Access Trojaner gut tarnen kann:

- Ausführung ohne Datei möglich: VShell kann dateilos ausgeführt werden, das heißt VShell-Dateien werden über den Dropper Snowlight in den Arbeitsspeicher geladen und nicht auf der Festplatte abgelegt. Das macht die Erkennung für gängige Security-Software schwierig.

- Command-and-Control-Kommunikation: Die C2-Kommunikation findet über WebSockets statt. Das führt dazu, dass der Datenverkehr sich kaum von legitimen Webanwendungen unterscheiden lässt. Die Herstellung der Kommunikation zwischen den Geräten ist verschlüsselt, während die C2-Protokolle unauffällig gestaltet sind. So ist der C2-Datenverkehr effektiv getarnt.

- Gefälschte Seiten: VShell kann gefälschte Login-Seiten nutzen, zum Beispiel Standard-Nginx-Webseiten imitieren. Dadurch wird verhindert, dass Sicherheitsexperten leichter identifizierbare Elemente wie Fehlermeldungen (beispielsweise Nicht-VShell-Protokolle) oder eindeutige Eigenschaften wie das VShell-Anmeldeportal erkennen können.

Wie sich Organisationen gegen VShell-Angriffe wappnen können

VShell agiert also sehr gut getarnt. Dennoch sind Unternehmen der Gefahr durch den Trojaner nicht schutzlos ausgeliefert. Um die Gefährdung sowohl eines VShell-Angriffs als auch ähnlicher Angriffstaktiken, massiv zu reduzieren, sollten Organisationen ein robustes Programm zum Schwachstellenmanagement einsetzen, um Einstiegspunkte zu minimieren. Wichtig ist dabei, dass dieses vollständig über alle Systeme mit Internetzugang ausgerollt ist. Darüber hinaus sollten sie eine Netzwerksegmentierung vornehmen. So können sie die Gefährdung ihres Netzwerks begrenzen und die ausgehende Konnektivität exponierter Systeme, wie zum Beispiel Server in der Demilitarisierten Zone (DMZ) einschränken. Empfehlenswert ist zudem eine mehrschichtige Erkennungsstrategie, die Endpunkt-, Netzwerk- und proaktive Bedrohungsanalyse auf Basis von Bedrohungsdaten kombiniert.

„Bei VShell-Attacken geht es den Angreifern zumeist nicht um das schnelle Geld. Sie haben langfristige Pläne, wie Spionage, und benötigen dafür einen dauerhaften Zugang, da sie die kompromittierten Netzwerke über lange Zeiträume hinweg kontrollieren wollen.“

Michel Coene, Nviso

Wenn es ganz konkret darum geht, zu klären, ob man von VShell-Angriffen betroffen ist, sollten Organisationen folgende Maßnahmen ergreifen:

- Verbessern der Netzwerkerkennungsfähigkeiten durch:

- Überprüfung der Indicators of Compromise (IOCs), die aktuelle VShell-Infrastruktur abdecken, wie zum Beispiel IPs und zugehörige Domänen.

- Nutzung der Signaturen von Netzwerk-Intrusion-Detection-Systemen (IDS), um verdächtige VShell-Netzwerkkommunikationsmuster zu erkennen. - Scannen von Systemen (einschließlich Festplatten und flüchtiger Speicher), um VShell-Artefakte mithilfe von YARA-Signaturen zu identifizieren, die durch Peer-Research veröffentlicht wurden.

- Integration externer Bedrohungsdaten in die eigene Threat-Intelligence-Plattform oder das eigene SIEM. Der Austausch mit externen Threat-Intelligence-Teams und Incident-Response-Anbietern kann helfen, neue C2-Server, Taktiken oder Signaturen früh zu erkennen.

- Proaktive Suche nach Bedrohungen, um VShell-Indikatoren aufzudecken, wie zum Beispiel Artefakte, die möglicherweise Endpoint-Sicherheitslösungen umgangen haben, oder Netzwerk-Beaconing, das auf potenzielle Command-and-Control-Aktivitäten hinweist.

Die Folgen für Unternehmen und Organisationen

Die Entwicklung von VShell verdeutlicht einen breiten und gefährlichen Trend: zunächst legitime Tools werden für böswillige Zwecke missbraucht. Nviso hat eine groß angelegte Cyberspionagekampagne nachgewiesen, die mittels VShell durchgeführt wurde. Von der Kampagne waren mehr als 1.500 Server betroffen. Die Malware wurde für die langfristige Infiltration von Regierungsbehörden, Gesundheitsdienstleistern, militärischen Einrichtungen und Forschungsorganisationen genutzt. Betroffen sind unter anderem Regierungsbehörden und -einrichtungen in Europa.

Das globale Ausmaß der VShell-Kampagne zeigt, dass keine Organisation vor einem Angriff gefeit ist. VShell ist dabei besonders heimtückisch durch seine weite Verbreitung, vielfältige Anpassungsmöglichkeiten und nahezu perfekter Tarnung. Diese Realität erfordert einen Wandel: von reaktiver Sicherheit hin zu einer proaktiven Resilienz. Durch die Kombination eines robusten Schwachstellenmanagements in öffentlich zugänglichen Internetsystemen, einer proaktiven Erkennung mittels Bedrohungsanalyse und einer Einschätzung von Kompromittierungen können Unternehmen ihre Angriffsfläche reduzieren und die notwendige Resilienz aufbauen, um zukünftigen Bedrohungen auf Augenhöhe zu begegnen.

Über den Autor:

Michel Coene ist Partner bei Nviso. Nviso ist eine europäische Cyber-Security-Beratungsfirma und unterstützt hauptsächlich Kunden aus dem Finanz-, und Technologiesektor sowie Behörden und Betreiber kritischer Infrastruktur.

Die Autoren sind für den Inhalt und die Richtigkeit ihrer Beiträge selbst verantwortlich. Die dargelegten Meinungen geben die Ansichten der Autoren wieder.