svetazi - stock.adobe.com

UEBA: Einsatzbereiche für verhaltensbasierte Analysen

Die Bandbreite der Anwendungsfälle für die Analyse des Benutzer- und Entitätenverhaltens (UEBA) ist groß, um Risiken frühzeitig erkennen und einschätzen zu können. Ein Überblick.

Die Analyse des Benutzer- und Entitätsverhaltens (UEBA, User Entity Behavior Analytics) deckt versteckte Risiken für das Unternehmen auf. UEBA nutzt fortschrittliche Datenanalysetechniken, um Datenströme aus verschiedenen Quellen auf Anzeichen für Angriffe, Aufklärung und Datenexfiltration zu durchsuchen.

In diesem Fall bedeutet Verhaltensanalyse die Aktionen sowohl von Menschen als auch von Systemen beziehungsweise Entitäten. Beispiele dafür sind, wenn ein Benutzer plötzlich große Datenmengen herunterlädt, ein System plötzlich versucht, eine Verbindung zu einem anderen System herzustellen, mit dem es normalerweise nicht kommuniziert, oder etwas anderes Ungewöhnliches auftritt.

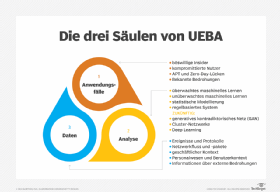

UEBA hat mehrere Einsatzmöglichkeiten in den folgenden Hauptbereichen:

- Cybersicherheit

- Netzwerk- und Rechenzentrumsbetrieb

- Verwaltung

- Geschäftsbetrieb

Cybersicherheit UEBA-Anwendungsfälle

UEBA sucht in Protokollen, Konfigurationsdateien und anderen Datenquellen nach Hinweisen auf verschiedene Arten von Bedrohungen oder Kompromittierungen. Sie ist der Schlüssel zu den folgenden Anwendungsfällen.

Seitwärtsbewegungen erkennen

Netzwerkprotokolle können Hinweise darauf liefern, dass ein System versucht, mit anderen Systemen Kontakt aufzunehmen, mit denen es normalerweise nicht kommuniziert, was möglicherweise darauf hindeutet, dass es kompromittiert ist und als Ausgangspunkt für seitliche Angriffe auf andere Systeme genutzt wird.

Kompromittierte Konten identifizieren

System- und Netzwerkprotokolle können zeigen, dass Personen oder Konten versuchen, Dinge zu tun, die sie normalerweise nicht tun und nicht tun sollten. Dies kann ein Hinweis darauf sein, dass die Anmeldeinformationen des Kontos kompromittiert wurden und eine dritte Partei das Konto nutzt, um Möglichkeiten und Schwachstellen ausfindig zu machen oder um sensible Daten zu exfiltrieren.

Insider-Bedrohungen aufdecken

Die Verhaltensanalyse kann ein Konto erkennen, das höhere Privilegstufen als üblich nutzt oder versucht, auf Systeme zuzugreifen, mit denen es normalerweise nicht interagiert. Dies sind mögliche Anzeichen dafür, dass ein Insider die Fähigkeiten seines Kontos missbraucht.

Trojaner-Kontoerstellung erkennen

Die Analyse kann ungewöhnliche Ausbrüche von Kontoerstellungs-, -löschungs- oder -änderungsaktivitäten erkennen, wie zum Beispiel die Erstellung einer Vielzahl von Systemadministratorkonten oder den Verlust bestimmter Zugriffsrechte bei bestehenden Konten. Dieses Verhalten kann darauf hindeuten, dass ein böser Akteur lokale Konten einrichtet, von denen aus er weitere Operationen durchführt.

Überwachung auf Verstöße gegen die Richtlinie zur gemeinsamen Nutzung von Konten

UEBA-Systeme können Anzeichen dafür erkennen, dass Benutzer ihre Anmeldedaten gemeinsam nutzen, anstatt nur mit ihren eigenen Konten zu arbeiten, was eine Kompromittierung durch bösartige Akteure wahrscheinlicher macht.

Vorausschauendes vs. rückblickendes UEBA

UEBA kann in der Cybersicherheit vorausschauend oder rückblickend eingesetzt werden. Prospektiv nutzen Security-Teams oder -Dienstleister es, um Angriffe zu erkennen, sobald sie auftreten, mit dem Ziel, eine - vorzugsweise automatisierte - Reaktion auszulösen.

Im Nachhinein verwenden Cybersicherheitsteams, Dienstanbieter und Strafverfolgungsbehörden UEBA, um Protokolle und andere Daten als Teil ihrer forensischen Untersuchung eines bereits erfolgten Angriffs zu überprüfen. UEBA kann Vorboten des Angriffs erkennen und die verschiedenen Aktivitätsstränge, die den Angriff ausmachen, herausfiltern. Diese Informationen können verwendet werden, um die Auswirkungen des Angriffs zu beheben und die Abwehrmaßnahmen zu schärfen und zu verstärken, und sie können dann über Bedrohungsdaten-Feeds weitergegeben werden.

Anwendungsfälle für den operativen Bereich

Die gleichen Funktionen, die UEBA zu einem leistungsstarken Sicherheits-Tool machen - das Herausfiltern aussagekräftiger Informationen aus verschiedenen Strömen von Nutzungs- und Leistungsdaten - machen die UEBA-Software auch für Systembetriebsteams nützlich.

Zu den wichtigsten Anwendungsfällen gehören die folgenden.

Vorhersage drohender Ausfälle von Hardware und Software

Anomales Verhalten kann auf aktuelle oder bevorstehende Fehlfunktionen von Hardware, Betriebssystemen, Middleware (zum Beispiel Datenbankmanagementsysteme), Anwendungsservern und Anwendungen hinweisen. Eine wachsende Zahl von Datenübertragungsfehlern an einem bestimmten Netzwerk-Switch-Port könnte beispielsweise auf einen Hardwareausfall oder ein Problem mit der Verkabelung dieses Ports hinweisen.

Ursachenanalyse durchführen

Ein einziges Problem kann manchmal Auswirkungen auf mehrere Systeme und Funktionsschichten haben. Bedrohungsanalysen sind erforderlich, um die Zusammenhänge zu erkennen. So können beispielsweise verstreute Transaktionsausfälle in mehreren mitarbeiter- und kundenorientierten Anwendungen sowie zeitweilige Probleme mit einem Datenbankserver und Anwendungscontainern, die in einem bestimmten Kubernetes-Cluster ausgeführt werden, auf ein Problem mit dem Storage-Netzwerk zurückzuführen sein, das ihnen allen zugrunde liegt.

UEBA kann die betrieblichen Anforderungen von Unternehmen und Cloud-Service-Anbietern erfüllen, die sie sowohl prospektiv als auch retrospektiv nutzen können. Sie können UEBA-Tools verwenden, um die Ursache von verstreuten Problemen zu ermitteln, die nicht offensichtlich miteinander verbunden sind, wenn sie auftreten. Ebenso können die Werkzeuge nach einem Ausfall genutzt werden, um zu sehen, ob es Indikatoren für das Problem gab, die früher hätten erkannt werden können - und im Falle eines erneuten Auftretens auch werden.

Weitere Anwendungsfälle der Verhaltensanalyse

Außerhalb der eigentlichen IT könnte ein Unternehmen ein Tool zur Verhaltensanalyse verwenden, um das Verhalten von Mitarbeitern und Kunden für Management- und Geschäftszwecke zu verfolgen und zu verstehen. Dabei handelt es sich nicht um dieselben Produkte, die im operativen Geschäft oder im Sicherheitsbereich eingesetzt werden, aber sie verwenden dieselben Techniken und fallen unter den Begriff der Verhaltensanalyse. Unternehmen sollten sich bei der Analyse des Mitarbeiterverhaltens stets an die geltenden Gesetze, die Datenschutzrichtlinien des Unternehmens und die ethischen Grundsätze der Mitarbeiterführung halten. Auch wenn diese Instrumente ein hohes Missbrauchspotenzial aufweisen, können sie wichtige Erkenntnisse liefern.

Die Produktivität verstehen

Verhaltensweisen können Anhaltspunkte für die Produktivität von Einzelpersonen und Teams liefern und zeigen, warum einige Personen oder Teams in einem bestimmten Kontext produktiver sind als andere.

Verstehen der tatsächlichen Teamstrukturen

Die Verhaltensanalyse kann auch Kommunikationsmuster unter den Mitarbeitern aufdecken, die nützliche Erkenntnisse darüber liefern können. Etwa welche Mitarbeiter von anderen Mitarbeitern als Führungskräfte, Helfer oder Mentoren angesehen werden.

Betrügerische Transaktionen aufdecken

Banken und andere Finanzdienstleistungsinstitute sowie Dienstleistungsanbieter wie Telefongesellschaften setzen solche Technologien seit langem zur Betrugserkennung ein. Diese Systeme waren einige der ersten Anwendungen der Analysetechniken, die UEBA-Tools verwenden. In diesen Kontexten konzentrieren sich die Tools auf anomale Verhaltensweisen, wie zum Beispiel die folgenden:

- ungewöhnliche Nutzung von Geldautomatenkarten oder Online-Banking;

- unerwartete Abrechnungsmuster bei Kreditkarten;

- merkwürdige Muster bei Versicherungsansprüchen;

- Mautbetrug im Fernverkehr; und

- Robotoranrufe

Durch die Konzentration auf das, was Menschen und Systeme tun, decken UEBA-Tools nützliche Informationen in einer wachsenden Vielfalt von Anwendungsfällen auf. Die rasante Entwicklung von KI und maschinellem Lernen wird die Palette der verfügbaren Tools und ihre Fähigkeit, aus zeitlich, geografisch und systemübergreifend verstreuten Daten einen Sinn zu ziehen, noch erweitern und vertiefen.