Tierney - stock.adobe.com

Microsoft Defender Advanced Thread Protection: Was ist neu?

Microsoft erweitert seine Sicherheitslösung Microsoft Defender ATP um neue Funktionen fürs Threat & Vulnerability Management, die Admins wertvolle Informationen liefern sollen.

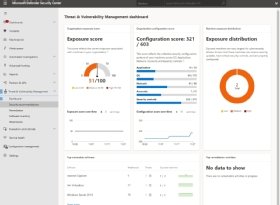

Threat & Vulnerability Management (TVM) wird als neue Komponente in Microsoft Defender ATP integriert. Die Erweiterung hat die Aufgabe, Schwachstellen für angebundene Endpunkte zu erkennen und zu schließen. Die Funktion kann in Microsoft Intune und Microsoft System Center Configuration Manager integriert werden und lässt sich daher auch in großen Rechenzentren zentral steuern.

Wer sich einen Überblick verschaffen will, kann im Microsoft Defender Security Center bereits jetzt die neuen Funktionen testen. Alle Möglichkeiten zeigt Microsoft in der Dokumentation für Threat & Vulnerability Management (TVM).

TVM soll die Sicherheit von Microsoft-Netzwerken, bei denen Geräte an ATP angebunden sind, deutlich erhöhen. Absichern lassen sich Server ab Windows Server 2008 R2. Auch Windows Server 2012 R2/2016 und Windows Server 2019 lassen sich anbinden.

Die Lösung bietet rollenbasierte Zugriffskontrollen (RBAC) für Teams, die sich auf das Schwachstellenmanagement konzentrieren. Die Aufgabe, Schwachstellen zu minimieren und das Risiko des Unternehmens zu reduzieren, wird vor allem in großen Netzwerken auf mehrere Teams verteilt. Jedes dieser Teams benötigt Zugriff auf verschiedene Tools, Daten und Informationen. Das rollenbasierte Zugriffsmodell von Microsoft Defender ATP wird um neue TVM-Berechtigungen erweitert.

Dadurch lassen sich Rechte umfassend delegieren. Die Identifizierung, Bewertung und Behebung von Schwachstellen an Endpunkten reduzieren Sicherheitsrisiken für Endpunkte, und das vollkommen automatisiert. Threat and Vulnerability Management kann auch Windows 10 anbinden, also auch die Arbeitsstationen im Netzwerk.

Keine zusätzliche Software auf den Clients notwendig

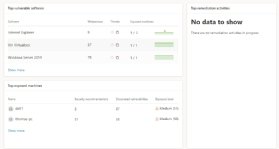

Die neuen Threat-&-Vulnerability-Funktionen benötigen keine zusätzlichen Erweiterungen auf den Clients. TVM nutzt Sensoren von Microsoft Defender ATP, um die zusätzlichen Funktionen bereitzustellen. Dadurch können Geräteinventuren in Echtzeit erstellt werden. Geräte, die an Microsoft Defender ATP angebunden sind, übertragen die Daten an TVM. Diese werden im TVM-Dashboard angezeigt.

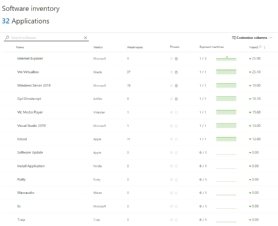

Zusätzlich wird eine Softwareinventur durchgeführt. Das ermöglicht TVM anzuzeigen, ob installierte Software auf den angebundenen PCs für Sicherheitslücken sorgen, die geschlossen werden müssen.

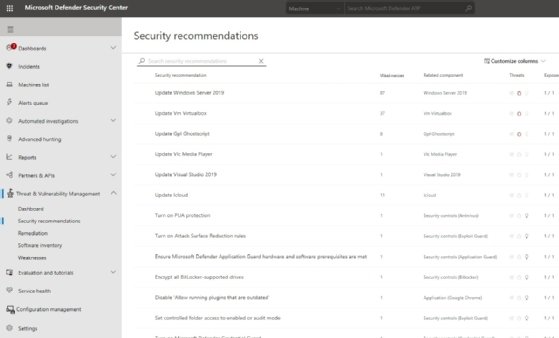

Auf Basis der Softwareinventur kann TVM zusammen mit ATP auch Empfehlungen anzeigen. Diese werden bei Security recommendations angezeigt. Hier zeigt TVM zum Beispiel fehlende Updates an, oder Einstellungen, die angepasst werden müssen.

Schwachstellen und Sicherheitslücken anzeigen

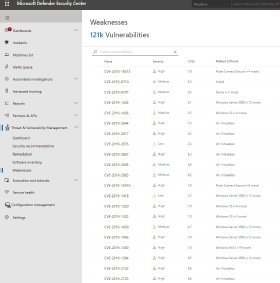

Über den Menüpunkt Weaknesses werden Schwachstellen und Sicherheitslücken angezeigt. Hier zeigt das TVM-Dashboard nicht nur die Schwachstellen des Betriebssystems an, sondern auch Lücken der installierten Anwendungen, zumindest soweit TVM diese erkennt.

Schwachstellendetails können durch erweiterte Suchfunktionen abgefragt werden. Dazu wurden neue Datenschemata hinzugefügt: Schwachstelle, Software, Empfehlung und Bewertung sind jetzt verfügbar.

TVM kann auch anzeigen, auf welchen Computern eine kritische Sicherheitslücke vorhanden ist. TVM kann zum Beispiel auch die fünf wichtigsten anfälligsten Anwendungen im gesamten Unternehmen anzeigen. Wer die Daten umfangreicher analysieren will, kann darüber hinaus die Daten auch zu PowerBI exportieren lassen.

Potenzielle Auswirkungen des Installierens von Software-Patches oder der Änderung von Konfigurationen auf Endgeräten auf die Benutzerproduktivität, ist wichtig für die Absicherung von angebundenen Endgeräten. Die Aktivierung von ASR-Regeln (Attack Surface Reduction) stellt für Sicherheits- und IT-Administratoren eine wichtige Funktion dar.

Durch die neue intelligente Analyse von Informationen der letzten 30 Tage kann Microsoft Defender ATP automatisch erkennen, welche Computer bei Konfigurationsänderungen als sicher gelten, ohne die Benutzerproduktivität zu beeinträchtigen. TVM-Sicherheitsempfehlung helfen ebenfalls dabei.

Wird eine Sicherheitslücke in TVM angeklickt, zeigt das Dashboard weitere Informationen an. Dazu gehören die Beschreibung, die Einstufung, die Veröffentlichung und eine Liste der angebundenen Computer, auf denen die Lücke gefunden wurde.

Das gleiche gilt für die Softwareinventur. Durch das Anklicken einer Anwendung werden auch hier ausführliche Informationen angezeigt. Auch eine Liste der Computer, auf denen die Software installiert ist, zeigt das TVM-Dashboard an.

Im Fenster wird darüber hinaus angezeigt, welche Sicherheitsempfehlungen für die Software vorliegen, welche Schwachstellen für die Software vorliegen, auf welchen angebundenen Computern die Software installiert ist, welche Updates fehlen, und welche Versionen der Anwendung installiert ist.