sdx15 - stock.adobe.com

Windows-Sicherheit: Secure-Boot-Zertifikate laufen ab

Mehrere Secure-Boot-Zertifikate von Windows laufen 2026 ab. Für einen reibungslosen und sicheren Betrieb benötigen Server rechtzeitig neue Zertifikate. Was zu beachten ist.

Secure Boot gehört seit vielen Jahren zu den grundlegenden Sicherheitsmechanismen aktueller Serverplattformen. Die Funktion arbeitet auf Basis der UEFI-Firmware und stellt sicher, dass ausschließlich kryptografisch signierte Komponenten während der frühen Startphase eines Systems ausgeführt werden. Firmware, Bootloader und weitere Vorstartmodule werden dabei anhand hinterlegter Zertifikate validiert. Erst wenn die Signaturprüfung erfolgreich verläuft, übergibt die Firmware die Kontrolle an den Boot-Manager, der anschließend das Betriebssystem lädt.

Dieser Mechanismus bildet eine zentrale Verteidigungsschicht gegen Bootkits und andere Malware, die versucht, sich bereits vor dem Betriebssystemstart im System zu verankern. Grundlage dafür sind mehrere kryptografische Vertrauensanker innerhalb der Firmware, die in einer klar definierten Hierarchie organisiert sind.

Vertrauenshierarchie von Secure Boot

Die Verwaltung der Vertrauensstellung innerhalb von Secure Boot erfolgt über mehrere Schlüssel und Datenbanken, die direkt in der UEFI-Firmware gespeichert sind. An oberster Stelle steht der Plattformschlüssel. Dieser Platform Key kontrolliert die gesamte Secure-Boot-Konfiguration und befindet sich in der Regel im Besitz des Hardwareherstellers.

Darunter folgen die Key Exchange Keys (KEK). Diese KEK-Zertifikate erlauben autorisierten Parteien, Änderungen an den Signaturdatenbanken vorzunehmen. Microsoft stellt einen eigenen KEK bereit, über den Updates für die Signaturdatenbanken verteilt werden.

Zwei zentrale Datenbanken steuern anschließend, welcher Code in der Firmwareumgebung ausgeführt werden darf. Die Datenbank DB enthält zulässige Signaturen. Hier befinden sich Zertifikate für Windows-Bootloader, EFI-Treiber sowie signierte Drittanbieterkomponenten. Die Sperrliste DBX enthält Signaturen, die explizit blockiert werden. Microsoft aktualisiert diese Liste regelmäßig, um kompromittierte Bootloader oder bekannte Angriffsvektoren auszuschließen.

Während des Systemstarts überprüft die Firmware sämtliche Komponenten gegen diese Datenbanken. Erst wenn die Prüfung erfolgreich verläuft, startet der Boot-Manager, der wiederum das Windows-Kernelimage lädt.

Ablauf der bisherigen Secure-Boot-Zertifikate

Viele Windows-Systeme verwenden noch Zertifikate, die ursprünglich im Jahr 2011 ausgestellt wurden. Diese Zertifikate bilden seit Windows 8 die Grundlage der Secure-Boot-Vertrauensstellung. Mehrere dieser Zertifikate erreichen jedoch im Jahr 2026 ihr Ablaufdatum. Dazu gehören zentrale Signaturstellen für den Bootprozess.

Das Zertifikat Microsoft Corporation KEK CA 2011 läuft im Juni 2026 ab und wird durch Microsoft Corporation KEK 2K CA 2023 ersetzt. Dieses Zertifikat signiert Aktualisierungen für DB und DBX. Das Zertifikat Microsoft Windows Production PCA 2011 läuft im Oktober 2026 ab und wird durch Windows UEFI CA 2023 ersetzt. Dieses Zertifikat signiert den Windows-Boot-Manager.

Das Zertifikat Microsoft UEFI CA 2011 läuft ebenfalls im Juni 2026 ab. Es wird durch zwei neue Zertifikate ersetzt. Microsoft UEFI CA 2023 signiert Bootloader und EFI-Anwendungen von Drittanbietern. Microsoft Option ROM UEFI CA 2023 signiert Firmwarekomponenten von Erweiterungskarten.

Durch diese Trennung zwischen Bootloader-Signaturen und Option-ROM-Signaturen erhält die Firmware eine präzisere Kontrolle über die Vertrauensstellung einzelner Komponenten.

Die Auswirkungen ablaufender Zertifikate

Systeme mit den alten Zertifikaten starten weiterhin ohne unmittelbare Funktionsstörung. Der grundlegende Bootvorgang bleibt unverändert. Die Sicherheitswirkung von Secure Boot nimmt jedoch schrittweise ab. Neue Sicherheitsmaßnahmen für den Bootprozess lassen sich nicht mehr einspielen. Aktualisierte Sperrlisten oder neue Boot-Manager-Signaturen können nicht mehr validiert werden.

Langfristig verliert das System damit die Fähigkeit, neue Angriffstechniken auf Firmware- oder Bootloader-Ebene zuverlässig zu blockieren. Auch Funktionen wie BitLocker-Integritätsschutz oder Vertrauensketten für Drittanbieter-Bootloader können betroffen sein. Organisationen sollten daher sicherstellen, dass ihre Systeme vor Juni 2026 die neuen Secure-Boot-Zertifikate aus dem Jahr 2023 erhalten.

Besonderheiten bei Windows Server

Auf Windows-Clients erfolgt die Aktualisierung der Zertifikate weitgehend automatisch. Windows Update verteilt die neuen Zertifikate im Rahmen eines sogenannten Controlled Feature Rollout. Windows Server folgt einem anderen Modell. Serverinstanzen erhalten diese Zertifikate nicht automatisch über Windows Update. Administratoren müssen die Aktualisierung selbst initiieren. Eine Ausnahme bilden Systeme mit Hardwarezertifizierung für Windows Server 2025. Diese Plattformen enthalten die neuen Zertifikate bereits in der Firmware.

Zertifikate manuell aktualisieren

Ältere Hardware oder Plattformen ohne aktuelle Firmware erfordern dagegen eine manuelle Aktualisierung der Zertifikate.

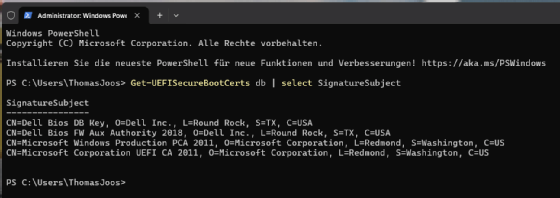

Vor dem eigentlichen Update empfiehlt Microsoft eine vollständige Inventarisierung der Serverumgebung. Zunächst wird geprüft, welche Systeme Secure Boot aktiv nutzen. Anschließend wird der Status der Zertifikate überprüft. Eine Möglichkeit zur Prüfung der installierten Secure-Boot-Zertifikate bietet das PowerShell-Modul UEFIv2. Die Installation erfolgt mit folgendem Befehl.

Install-Module UEFIv2 -ForceAnschließend lässt sich die Liste der aktuell vorhandenen Zertifikate aus der Signaturdatenbank abrufen:

Get-UEFISecureBootCerts db | select SignatureSubjectDamit lässt sich erkennen, ob die neuen Zertifikate bereits vorhanden sind oder noch die älteren Varianten verwendet werden.

Den Secure-Boot-Status prüfen

Vor dem Rollout empfiehlt sich eine Überprüfung des aktuellen Systemstatus. Zunächst wird bestätigt, ob Secure Boot aktiv ist:

Confirm-SecureBootUEFIDanach lässt sich der Fortschritt der Zertifikataktualisierung über Registry-Einträge prüfen:

Get-ItemProperty HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing |

select WindowsUEFICA2023Capable, UEFICA2023Status,

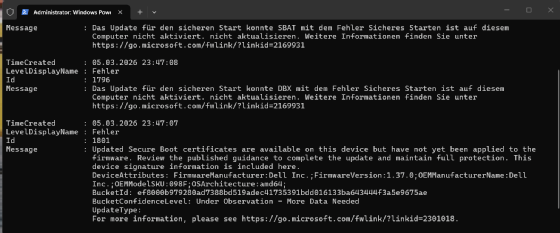

@{n="UEFICA2023Error";e={'0x' + '{0:x}' -f $_.UEFICA2023Error}}Der Eintrag UEFICA2023Status zeigt den Fortschritt der Aktualisierung. Mögliche Zustände reichen von Not Started über In Progress bis zu Updated. Fehlerzustände lassen sich zusätzlich über das Ereignisprotokoll untersuchen:

Get-WinEvent -ProviderName Microsoft-Windows-TPM-WMI -MaxEvents 10 |

where Level -eq 2 | Format-List TimeCreated, LevelDisplayName, Id, Message

Firmware vor dem Zertifikatsupdate aktualisieren

Vor der Aktualisierung der Secure-Boot-Zertifikate empfiehlt Microsoft grundsätzlich ein Firmware-Update. Aktualisierte Firmware behebt häufig Probleme bei der Verarbeitung von Secure-Boot-Variablen. Einige Hersteller integrieren die neuen Zertifikate bereits direkt in Firmware-Updates.

Wenn der Hersteller die Firmware für eine Plattform nicht mehr aktualisiert, kann ein Zertifikatsupdate durch das Betriebssystem scheitern. Viele OEMs stellen eigene Leitfäden für diese Umstellung bereit. Hersteller wie Dell, HPE, Lenovo oder Supermicro veröffentlichen entsprechende Hinweise für Serverplattformen.

Die erste Methode zur Aktualisierung nutzt einen Registry-Eintrag. Der Schlüssel befindet sich unter HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot.

Der Wert AvailableUpdates steuert den Rollout der neuen Zertifikate. Wenn dieser Wert auf 0x5944 gesetzt wird, startet Windows den vollständigen Aktualisierungsprozess. Dieser Prozess umfasst sowohl die Installation der neuen Zertifikate als auch die Aktualisierung des Boot-Managers auf die Signatur Windows UEFI CA 2023. Nach der Änderung verarbeitet eine geplante Systemaufgabe die Aktualisierung. In vielen Umgebungen erfolgt dieser Prozess innerhalb von etwa zwölf Stunden.

Zertifikatsupdate über Gruppenrichtlinien

Alternativ lässt sich die Aktualisierung über Gruppenrichtlinien steuern. Die entsprechende Richtlinie befindet sich in: Computer Configuration\Administrative Templates\Windows Components\Secure Boot. Die Richtlinie Enable Secure Boot certificate deployment wird aktiviert, um den Zertifikatsrollout zu starten. Diese Einstellung verwendet intern ebenfalls den Registry-Wert AvailableUpdates und löst den gleichen Aktualisierungsprozess aus. Microsoft empfiehlt, innerhalb einer Umgebung nur eine dieser Methoden einzusetzen. Das gleichzeitige Verwenden mehrerer Verfahren kann zu unerwarteten Ergebnissen führen. Der Fortschritt der Aktualisierung lässt sich über das Systemprotokoll überwachen.

In vielen Rechenzentren läuft Windows Server nicht direkt auf physischer Hardware, sondern innerhalb virtueller Maschinen. Jede dieser Maschinen besitzt ihre eigene virtuelle Firmware. Das Updateverfahren hängt daher stark vom eingesetzten Hypervisor ab. Bei Hyper-V erfolgt die Aktualisierung ausschließlich innerhalb des Gastbetriebssystems. Der Hypervisor stellt keine Möglichkeit bereit, Zertifikate von außen zu aktualisieren. Administratoren müssen daher die gleichen Methoden verwenden wie auf physischer Hardware.

VMware verfolgt einen anderen Ansatz. Virtuelle Maschinen speichern ihre Firmware in einer Datei mit der Endung **.nvram**. Neue VMs auf ESXi 8.0 Update 2 oder höher enthalten bereits die aktuellen Zertifikate. Bestehende Maschinen werden über einen Firmware-Reset aktualisiert.

Proxmox ermöglicht ebenfalls eine Aktualisierung der Secure-Boot-Zertifikate auf Hypervisor-Ebene. Dazu wird folgender Befehl ausgeführt:

qm enroll-efi-keys <vmid>Die virtuelle Maschine muss dabei ausgeschaltet sein. Der Befehl installiert die Microsoft UEFI CA 2023 direkt in der Firmware der VM.