kras99 - stock.adobe.com

Schritt für Schritt das Risiko der eigenen Daten bewerten

Unternehmen müssen sich sicher sein können, dass alle sensiblen Daten bekannt und geschützt sind. In fünf Schritten erstellen Sie daher eine Bewertung der Risiken für Ihre Daten.

Die meisten Unternehmen zählen heutzutage ihre vertraulichen Daten zu ihren wertvollsten Besitztümern. Das umfasst alle Arten von Daten von personenbezogenen Aufzeichnungen, geistigem Eigentum bis zu anderen schützenswerten Informationen.

Jede Firma muss sich um die Sicherheit und den Schutz ihrer vertraulichen Daten besonders kümmern, um Datenschutzverletzungen, den Diebstahl von geistigem Eigentum und andere sicherheitsrelevante Vorfälle zu verhindern, die auch zu Strafen, Gerichtsprozessen und – im schlimmsten Fall – zu einem Konkurs des Unternehmens führen können.

Was sind Bewertungen des Risikos für Daten und warum sind sie wichtig?

Eine Datenrisikobewertung prüft, wie ein Unternehmen seine vertraulichen Daten schützt und welche Verbesserungen dabei möglicherweise nötig sind.

Jede Organisation sollte eine Bewertung des Risikos für ihre Daten in regelmäßigen Abständen ähnlich wie einen normalen Audit durchführen. So lassen sich Sicherheitsrisiken für Daten und Probleme beim Datenschutz leichter identifizieren und verringern. Eine Datenrisikobewertung ist insbesondere nach einer Datenschutzverletzung unabdingbar, egal ob diese absichtlich oder unabsichtlich erfolgte. So lassen sich die Sicherheitsmaßnahmen verbessern und gleichzeitig die Gefahr verringern, dass ein ähnlicher Vorfall noch einmal in naher Zukunft auftritt.

Für eine Datenrisikobewertung nötige Maßnahmen

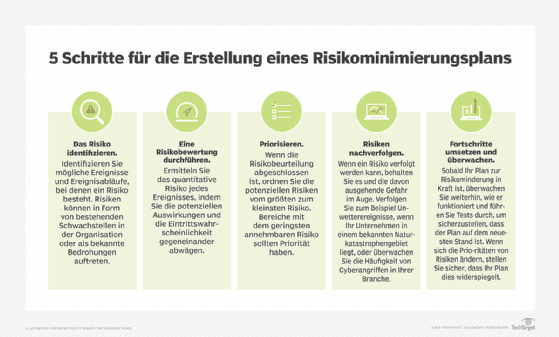

Nutzen Sie die folgenden fünf Schritte, um eine sorgfältige Bewertung aller Risiken für Ihre Daten zu erhalten.

1. Eine Auflistung der vertraulichen Daten erstellen

Überprüfen Sie alle Endgeräte, Cloud-Dienste, Speichermedien und andere Stellen im Unternehmen, um Orte aufzuspüren, an denen vertrauliche Daten gespeichert sind. Ein solches Datenverzeichnis sollte alle Charakteristiken enthalten, die sich auf das Risiko auswirken können. So beeinflusst zum Beispiel der geografische Speicherort von Daten, welche Gesetze und Vorgaben für sie gelten.

Finden Sie außerdem heraus, wer jeweils für bestimmte vertrauliche Daten verantwortlich ist, so dass Sie mit dieser Person Kontakt aufnehmen können, sollte dies nötig sein.

2. Jeder gefundenen Dateninstanz passende Klassifizierungen zuweisen

Jedes Unternehmen sollte bereits über Klassifizierungen seiner vertraulichen Daten wie „geschützte Gesundheitsdaten“ oder „personenbezogene Daten“ verfügen. Diese Definitionen sollten auch Angaben darüber enthalten, welche Sicherheits- und Datenschutzmaßnahmen für die jeweilige Kategorie an Daten unverzichtbar beziehungsweise empfohlen ist.

Aber selbst wenn Ihre Daten schon klassifiziert wurden, sollten Sie diese Informationen noch einmal in regelmäßigen Abständen überprüfen. Die Beschaffenheit von Daten kann sich im Laufe der Zeit ändern. Zudem können neue Klassifizierungen hinzugekommen sein, die für bestimmte Daten jetzt benötigt werden.

3. Vertrauliche Daten priorisieren

Es ist durchaus möglich, dass ein Unternehmen über so viele vertrauliche Daten verfügt, dass diese nicht auf einmal geprüft werden können. Wenn es nötig ist, sollten Sie daher die wichtigsten Daten priorisieren oder auch die Daten, für die die strengsten Anforderungen gelten, oder diejenigen, die am längsten nicht mehr bewertet wurden.

4. Alle relevanten Sicherheits- und Datenschutzmaßnahmen prüfen

Führen Sie ein Audit durch, dass alle Sicherheitsmaßnahmen für Ihre vertraulichen Daten umfasst, egal ob sie in Verwendung, an ihren Speicherorten gelagert oder gerade in Transit sind.

- Kontrollieren Sie die Umsetzung des Prinzips der geringsten benötigten Berechtigungen. Stellen Sie dabei sicher, dass nur die menschlichen und nicht-menschlichen Nutzer, Dienste, Administratoren und Drittparteien wie Geschäftspartner, Vertragspartner oder Lieferanten einen Zugriff auf vertrauliche Daten haben, die ihn für ihre Tätigkeiten benötigen. Beispiele sind Nur Lesen, Lesen und Schreiben und so weiter.

- Sorgen Sie dafür, dass alle Richtlinien, die Zugriffe begrenzen sollen, auch tatsächlich aktiv umgesetzt werden. Unternehmen können den Zugang zu Daten auf Basis der folgenden Faktoren beschränken:

- Dem Standort des Nutzers,

- dem Standort der Daten,

- der aktuellen Tageszeit,

- dem aktuellen Wochentag und

- dem Gerät, das der Nutzer verwendet.

- Stellen Sie zudem sicher, dass alle erforderlichen Sicherheits- und Datenschutzmaßnahmen angewendet werden. Häufig genutzte Werkzeuge zum Verringern des Risikos sind:

- DLP-Software (Data Loss Prevention),

- Firewalls,

- Verschlüsselung-Tools,

- Multifaktor-Authentifizierungen (MFA) sowie

- verhaltensbasierte Lösungen.

- Decken Sie Verstöße gegen die Datenschutzbestimmungen auf. Prüfen Sie, ob noch Daten vorhanden und gespeichert sind, die nach den geltenden Datenschutzbestimmungen bereits gelöscht hätten werden müssen.

5. Alle Defizite bei der Einhaltung der Sicherheits- und Datenschutzmaßnahmen dokumentieren

Auch wenn das Identifizieren von Sicherheits- und Datenschutzverletzungen zu den grundlegenden Bestandteilen einer Datenrisikobewertung gehört, gilt dies nicht für das Beheben der gefundenen Probleme. Es ist aber hilfreich, wenn die Bewertung ebenfalls die folgenden Angaben enthält:

- Eine relative Prioritätsstufe für jeden gefundenen Mangel sowie

- eine empfohlene Maßnahme zum Beheben der Mängel.

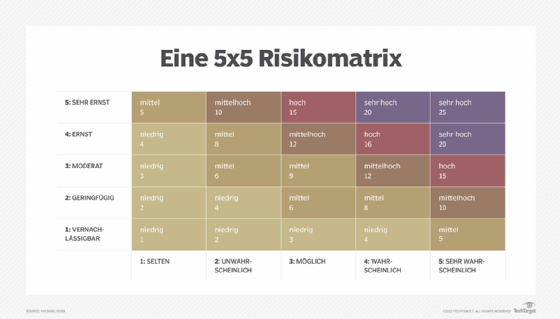

Die Empfehlungen können einen Fahrplan bilden, der zu einer höheren Sicherheit für Ihre Daten führt. Darüber hinaus kann eine Risikomatrix nützlich sein, um gefundene Probleme zu organisieren und abhängig von ihrem Schweregrad, den möglichen Konsequenzen sowie der Wahrscheinlichkeit ihres Eintretens zu priorisieren.

Wie sich Datenrisikobewertungen am besten nutzen lassen

Die Unternehmensführung sollte auf Basis der während der Datenrisikobewertung aufgedeckten Sicherheits- und Datenschutzprobleme eine Strategie formulieren. Dabei sollte es auch um Empfehlungen zur Behebung und Priorisierung der gefundenen Probleme gehen.

Letztendlich wird das Ergebnis einer Datenrisikobewertung einen großen Einfluss darauf haben, wie ein Unternehmen sein Programm zum Risikomanagement und zur Reduzierung der gefundenen Risiken in Zukunft weiter entwickelt wird. Allein schon durch die zusätzlich gewonnenen Informationen werden viele Entscheidungen erleichtert, die zu einem erhöhten Schutz der Daten führen.