Zertifizierungsstelle (Certificate Authority, CA)

Was ist eine Zertifizierungsstelle (Certificate Authority, CA)?

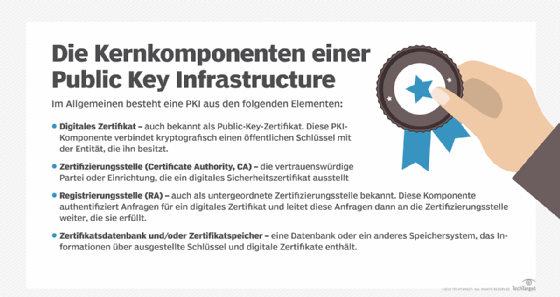

Eine Zertifizierungsstelle (Certificate Authority, CA) ist eine vertrauenswürdige Entität, die SSL-Zertifikate (Secure Sockets Layer) ausstellt. Bei diesen digitalen Zertifikaten handelt es sich um Datendateien, die eine kryptografische Verbindung zwischen einer Einrichtung und einem öffentlichen Schlüssel herstellen. Webbrowser verwenden sie zur Authentifizierung von Inhalten, die von Webservern gesendet werden, und gewährleisten so das Vertrauen in online bereitgestellte Inhalte.

Als Anbieter dieser Zertifikate sind die Zertifizierungsstellen ein zuverlässiger und wichtiger Vertrauensanker der Public Key Infrastructure (PKI) des Internets. Sie tragen dazu bei, das Internet sowohl für Organisationen als auch für Nutzer zu sichern.

Das Hauptziel einer Zertifizierungsstelle besteht darin, die Authentizität und Vertrauenswürdigkeit einer Website, einer Domäne und einer Organisation zu überprüfen, damit die Benutzer genau wissen, mit wem sie online kommunizieren und ob diese Entität ihre Daten vertrauenswürdig behandeln kann.

Wenn eine Zertifizierungsstelle ein digitales Zertifikat für eine Website ausstellt, wissen die Nutzer, dass sie mit einer offiziellen Website verbunden sind und nicht mit einer gefälschten oder vorgetäuschten Website, die von Kriminellen erstellt wurde, um ihre Daten oder ihr Geld zu stehlen.

Die Hauptaufgaben einer Zertifizierungsstelle

Als integraler Bestandteil der PKI spielt eine CA mehrere entscheidende Rollen:

- stellt digitale Zertifikate aus;

- hilft beim Aufbau von Vertrauen zwischen kommunizierenden Einheiten über das Internet;

- prüft Domänennamen und Organisationen, um ihre Identität zu bestätigen; und

- verwaltet Listen für den Widerruf von Zertifikaten.

Wie ein digitales Zertifikat funktioniert

Ein digitales Zertifikat dient in erster Linie als Berechtigungsnachweis, um die Identität der Person zu bestätigen, für die es ausgestellt wurde. Außerdem verschlüsselt und sichert es die Kommunikation über das Internet und wahrt die Integrität der damit signierten Dokumente, so dass Dritte die Dokumente während der Übermittlung nicht verändern können.

Ein digitales Zertifikat enthält Informationen über die Einrichtung, für die es ausgestellt wurde. Dazu gehören in der Regel Name, Kontaktinformationen, Organisation, Domänenname, öffentlicher Schlüssel, Ausstellungsdatum und Ablaufdatum des Zertifikats und vieles mehr. Auch der Name der ausstellenden Zertifizierungsstelle und ihre digitale Signatur sind normalerweise im digitalen Zertifikat enthalten.

Im digitalen Zertifikat beweist die digitale Signatur, dass eine vertrauenswürdige Zertifizierungsstelle das Zertifikat ausgestellt hat und es nicht von einer anderen Partei geändert wurde.

Wie funktionieren SSL/TLS-Zertifikate?

Das TLS-Protokoll (Transport Layer Security) verwendet SSL-Zertifikate zur Verschlüsselung und Authentifizierung von Datenströmen für das Hypertext Transfer Protocol Secure (HTTPS). Das kryptografische SSL-Protokoll ermöglicht sichere verschlüsselte Verbindungen über das Internet über Webbrowser, die sich mit Websites verbinden. SSL arbeitet zusätzlich zu HTTP, um eine HTTPS-Verbindung herzustellen.

SSL-Zertifikate werden manchmal auch SSL/TLS-Zertifikate oder einfach TLS-Zertifikate genannt. TLS ist eine weiterentwickelte Version von SSL.

Ähnlich wie bei SSL wird HTTP auf TLS aufgesetzt, um HTTPS zu schaffen. Es verschlüsselt ansonsten lesbare Daten und bietet so einen verbesserten Schutz für Anwendungen und Websites, die einen höheren Datenschutz und eine höhere Sicherheit erfordern. TLS bietet auch Datenschutz zwischen den Endpunkten einer Datenübertragung und erhöht die Datenintegrität, so dass Hacker private Daten nicht abfangen oder gefährden können.

Wenn diese Funktion funktioniert, werden in den Browsern keine Warnmeldungen angezeigt, wie zum Beispiel „nicht sicher“ oder „Ihre Verbindung ist nicht privat“. Diese werden bei unsicheren Websites angezeigt.

Alle großen Browser, darunter die von Microsoft (Edge), Google (Chrome), Apple (Safari) und Mozilla (Firefox), unterhalten eigene Stammzertifikatsspeicher für Webbrowser. Dort werden die Stammzertifikate von Zertifizierungsstellen gespeichert, denen der Browser nach dem Willen der Herausgeber vertrauen soll.

Wie eine Zertifizierungsstelle ein digitales Zertifikat ausstellt

SSL/TLS-Zertifikate authentifizieren und sichern Websites und ermöglichen sichere, verschlüsselte Verbindungen. Sie lassen die Nutzer wissen, dass sie eine authentische Website besuchen, indem ein Vorhängeschlosssymbol im Webbrowser angezeigt wird.

Als wichtige Komponenten der PKI benötigen SSL/TLS-Zertifikate ein digitales Zertifikat, um zu funktionieren. An dieser Stelle kommt die Zertifizierungsstelle ins Spiel.

Eine Entität - Organisation oder Person - kann ein digitales Zertifikat bei einer CA beantragen. Zunächst erzeugt sie ein Schlüsselpaar, das aus Folgendem besteht:

- privater Schlüssel, der immer geheim gehalten wird und niemandem, auch nicht der CA, gezeigt werden darf; und

- öffentlicher Schlüssel, der in dem von der Zertifizierungsstelle ausgestellten digitalen Zertifikat erwähnt wird - der Antragsteller erstellt auch eine Zertifikatsignierungsanforderung (CSR), eine verschlüsselte Textdatei, in der die Informationen angegeben sind, die in das Zertifikat aufgenommen werden, beispielsweise die folgenden:

- Domänenname;

- zusätzliche oder alternative Domänennamen, einschließlich Subdomänen;

- Organisation; und

- Kontaktangaben, zum Beispiel E-Mail-Adresse.

Welche Informationen in der CSR enthalten sind, hängt von der beabsichtigten Verwendung des Zertifikats und seiner Validierungsstufe ab. Beide oben genannten Vorgänge werden normalerweise auf dem Server - oder der Arbeitsstation - durchgeführt, auf dem das Zertifikat installiert werden soll.

Der Antragsteller sendet dann den CSR an die CA, die die Informationen im CSR und die Identität des Antragstellers überprüft. Anschließend erstellt die CA ein digitales Zertifikat, signiert es mit ihrem privaten Schlüssel und sendet das Zertifikat an den Antragsteller.

Dieses digitale Zertifikat kann dann zum Beispiel von einem Webbrowser anhand des öffentlichen Schlüssels der Zertifizierungsstelle authentifiziert werden. Der Browser kann das Zertifikat auch verwenden, um zu bestätigen, dass der digital signierte Inhalt von einer rechtmäßigen Einrichtung gesendet wurde, die den entsprechenden privaten Schlüssel besitzt, und dass diese Informationen seit der Signierung durch diese Einrichtung nicht geändert wurden.

Zertifizierungsstellen nehmen Anträge von Antragstellern oft direkt entgegen. Manchmal delegieren sie die Aufgabe der Authentifizierung von Antragstellern an Registrierungsstellen (Registration Authority, RA). Die RA sammelt und authentifiziert Anträge auf digitale Zertifikate und leitet diese dann an die CA weiter, die dann das Zertifikat ausstellt, das über die RA an den Antragsteller weitergeleitet wird.

Die Registrierungsstelle kann auch für Marketing und Kundensupport verwendet werden. Die CA ist verpflichtet, die RA auf die Registrierung von Zertifikaten innerhalb des der RA zugewiesenen Domain-Namensraums zu beschränken.

Stammzertifikate und Zwischenzertifikate

Die Zertifizierungsstelle spielt eine wichtige Rolle in der Vertrauenskette, einem hierarchischen Vertrauensmodell, das aus Stammzertifikaten, Zwischenzertifikaten und SSL-Zertifikaten besteht. Ihre Aktivitäten beginnen mit einem Stammzertifikat, das als ultimative Grundlage für das Vertrauen in alle von der Behörde ausgestellten Zertifikate dient.

Das Stammzertifikat - zusammen mit dem zu diesem Zertifikat gehörenden privaten Schlüssel - wird mit der höchsten Sicherheitsstufe behandelt und normalerweise offline in einer geschützten Einheit gespeichert. Es kann auch auf einem Gerät gespeichert werden, das nicht mit Strom versorgt wird, außer wenn das Zertifikat benötigt wird.

Die CA verwendet dieses Stammzertifikat, um Zwischenzertifikate zu erstellen, das heißt, die Zertifikate, die zum Signieren der von der Zertifizierungsstelle ausgestellten digitalen Zertifikate verwendet werden. Das Stammzertifikat sollte niemals direkt zum Signieren von digitalen Zertifikaten verwendet werden. Verschiedene Zwischenzertifikate unterstützen unterschiedliche Zwecke.

Dies ermöglicht es der Öffentlichkeit, den ausgestellten Zertifikaten zu vertrauen, und schützt gleichzeitig das Stammzertifikat, wenn ein Zwischenzertifikat abläuft oder widerrufen wird. RAs können auch digitale Zertifikate mit Zwischenzertifikaten ausstellen.

Arten von digitalen Zertifikaten

Zertifizierungsstellen stellen nicht nur SSL/TLS-Zertifikate aus. Sie können auch andere Arten von Zertifikaten für verschiedene Anwendungsfälle ausstellen, darunter die folgenden:

- Code-Signing-Zertifikate werden von Softwareherstellern und -entwicklern verwendet, um ihre Softwaredistributionen zu signieren. Endbenutzer können sie dann verwenden, um Software-Downloads vom Anbieter oder Entwickler zu authentifizieren und zu validieren.

- Mit E-Mail-Signaturzertifikaten können Unternehmen E-Mails unter Verwendung des S/MIME-Protokolls für sichere E-Mail-Anhänge signieren, verschlüsseln und authentifizieren.

- Objektsignaturzertifikate ermöglichen das Signieren und Authentifizieren jeder Art von Softwareobjekt.

- Benutzer-/Client-Signaturzertifikate oder Signaturprüfungszertifikate helfen Einzelpersonen, eine Vielzahl von Authentifizierungsanforderungen zu erfüllen.

Was ist das CA/Browser-Forum?

Das CA/Browser-Forum (CA/B-Forum) unterhält Richtlinien für alle Aspekte der Erstellung, Verteilung und Verwendung von digitalen Zertifikaten, einschließlich Richtlinien für das Ablaufen und den Widerruf von Zertifikaten. In der Regel nehmen öffentlich vertrauenswürdige Zertifizierungsstellen an diesem Forum teil.

Die meisten Mitglieder sind entweder Zertifizierungsstellen oder Anbieter von Webbrowsern. Es nehmen jedoch auch Organisationen von Zertifikatnehmern teil.

Nach den Regeln des CA/B-Forums muss die Zertifizierungsstelle alle RAs vertraglich dazu verpflichten, diese Regeln einzuhalten und ihre Einhaltung zu dokumentieren. Auch die CAs selbst unterliegen umfangreichen Regeln und Betriebsprüfungen.

Verstöße können zu weiteren Prüfungen und anderen Konsequenzen führen, die den Ruf der Zertifizierungsstelle schädigen und das Vertrauen in ihren Betrieb und ihre Zuverlässigkeit mindern könnten.