Getty Images/iStockphoto

La identidad se está convirtiendo silenciosamente en el plano de control de las TI empresariales

Las políticas de identidad rigen cada vez más la forma en que los usuarios acceden a las aplicaciones, dispositivos y herramientas de colaboración de la empresa, lo que traslada el control empresarial de la infraestructura a los sistemas de identidad.

Actualmente, los empleados de las empresas acceden de forma habitual a los sistemas corporativos desde dispositivos y aplicaciones que funcionan mucho más allá de los límites de las redes tradicionales.

Los empleados se conectan desde portátiles personales, dispositivos móviles y servicios en la nube que se encuentran fuera de los límites del firewall empresarial tradicional. En muchos entornos, la infraestructura en sí misma ya no define los límites de los sistemas empresariales.

En consecuencia, la gobernanza se está orientando hacia sistemas de identidad y marcos de políticas que determinan cómo interactúan los usuarios, los dispositivos y las aplicaciones con los recursos empresariales. A medida que se desvanecen los límites tradicionales de la red, la identidad se está convirtiendo cada vez más en el nuevo perímetro de seguridad para los sistemas empresariales.

Las políticas de identidad rigen cada vez más el acceso a las aplicaciones

Las empresas ya no necesitan un control total sobre un dispositivo para proteger los datos confidenciales en entornos BYOD. Por ejemplo, la administración de aplicaciones móviles de Intune sin registro permite a los equipos de TI brindar acceso a los datos corporativos, pero solo dentro de las aplicaciones aprobadas. Esto crea una especie de firewall entre las aplicaciones aprobadas y las no aprobadas, lo que permite a los usuarios mantener sus dispositivos sin supervisión.

Permitir que los entornos corporativos y personales coexistan en el mismo dispositivo puede ser beneficioso para ambas partes, ya que fortalece la gobernanza y la protección de datos, al tiempo que brinda a los empleados la libertad de usar sus dispositivos personales sin controles corporativos intrusivos.

La protección de aplicaciones de Intune limita el acceso a los recursos corporativos únicamente a aquellas aplicaciones permitidas por la política de TI. Para ello, aplica controles basados en la identidad, vinculados a las credenciales de cada usuario, en lugar de al dispositivo en sí.

En lugar de evaluar el cumplimiento de los dispositivos, el departamento de TI puede exigir que solo las aplicaciones con políticas de protección de aplicaciones de Intune puedan acceder a los recursos corporativos mediante el Acceso Condicional. En este modelo, el dispositivo pasa a ser menos importante que la identidad y las políticas que rigen el acceso de las aplicaciones a los datos corporativos.

La gobernanza se extiende a las plataformas de colaboración

Las plataformas de colaboración y comunicación se están convirtiendo en centros para un trabajo que va mucho más allá del chat, la mensajería y las llamadas. Cada vez más, son el lugar donde se desarrollan los procesos empresariales y donde fluyen los datos importantes de la organización.

Esa realidad implica que la información que circula por estas plataformas debe cumplir con las obligaciones normativas, legales y de seguridad. En consecuencia, la monitorización para fines de cumplimiento, seguridad e investigación se convierte en un componente esencial de estas herramientas y de los flujos de trabajo que soportan.

Estas consideraciones de gobernanza forman parte de la realidad de cualquier sistema empresarial central, como lo son cada vez más las plataformas de colaboración.

A medida que Teams se convierte en un elemento central de las comunicaciones empresariales, las organizaciones deben equilibrar la colaboración con las obligaciones normativas, legales y de seguridad.

Esta supervisión también puede basarse en controles de políticas basados en la identidad. Los roles de identidad ayudan a determinar quién puede acceder y participar en las comunicaciones, así como quién tiene la autoridad para supervisar la actividad o hacer cumplir las políticas de cumplimiento dentro del entorno de colaboración.

La identidad se está convirtiendo en el nuevo perímetro de seguridad

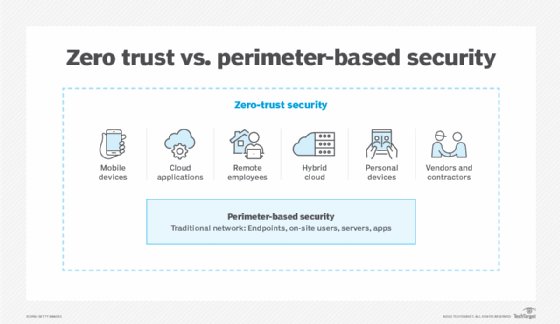

Históricamente, las estrategias de seguridad empresarial se basaban en límites de red bien definidos. Las organizaciones protegían los sistemas internos con firewalls y asumían que se podía confiar en los usuarios dentro de la red. Ese modelo prácticamente ha desaparecido.

Actualmente, los empleados trabajan desde casa, con dispositivos móviles y a través de servicios en la nube fuera de las redes tradicionales. Las credenciales de identidad y los sistemas de autenticación determinan quién puede acceder a los recursos de la empresa.

Los marcos de seguridad modernos, como el de confianza cero, se basan en verificar la identidad y evaluar el contexto de cada solicitud de acceso, en lugar de confiar en la ubicación de red del usuario.

Los sistemas de gestión de personal ayudan a definir la identidad empresarial

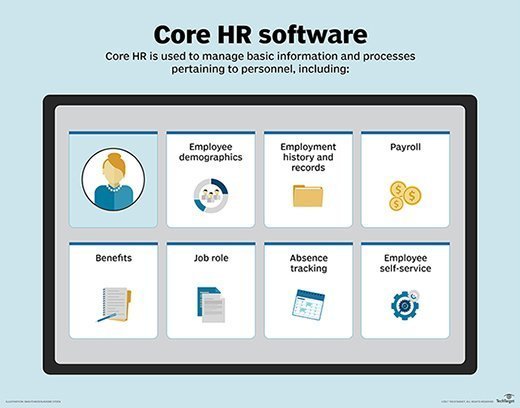

Los sistemas de información de recursos humanos (HRIS, human resource information systems) no son solo repositorios de registros de empleados utilizados en la incorporación, la administración de beneficios, la gestión del talento o la desvinculación. Como sistema de registro de datos de los empleados, un HRIS suele integrar esa información en otros sistemas de la organización, incluidas las aplicaciones utilizadas por finanzas e informática.

En ese sentido, los sistemas de gestión de personal no solo registran la información de los empleados, sino que también ayudan a definir el contexto de identidad en el que se toman las decisiones de acceso a la empresa. Los registros de los empleados establecen roles, responsabilidades y relaciones organizativas que los sistemas de identidad pueden utilizar para determinar a qué sistemas pueden acceder las personas y qué acciones están autorizadas a realizar.

Cómo los sistemas de recursos humanos influyen en las decisiones de acceso empresarial

En muchas organizaciones, las plataformas de recursos humanos son la fuente principal de información sobre la identidad de los empleados. Los registros de los empleados definen atributos como el puesto, el departamento y la estructura jerárquica. Las plataformas de identidad utilizan esta información para crear cuentas y asignar permisos en todos los sistemas de la empresa.

Cuando los empleados cambian de puesto o abandonan la organización, sus registros de recursos humanos pueden activar actualizaciones automáticas del acceso a las aplicaciones en todo el entorno empresarial. Este enfoque ayuda a las organizaciones a mantener una gobernanza coherente en las plataformas en la nube, las herramientas de colaboración y las aplicaciones empresariales.

La identidad como capa de control empresarial

En conjunto, estos cambios apuntan a una transformación arquitectónica más amplia: la gobernanza empresarial ya no se define únicamente por los límites de la infraestructura, los dispositivos o las implementaciones de aplicaciones. En cambio, los sistemas de identidad funcionan cada vez más como la capa de políticas que los conecta.

Las políticas de identidad ayudan a determinar a qué aplicaciones pueden acceder los usuarios, qué dispositivos tienen permiso para conectarse, cómo se rigen los entornos de colaboración y cómo se propagan las decisiones de acceso a través de los sistemas empresariales.

A medida que los entornos tecnológicos empresariales continúan expandiéndose a través de servicios en la nube, dispositivos personales y herramientas impulsadas por IA, la identidad está emergiendo discretamente como el plano de control operativo para la TI empresarial.

James Alan Miller es un editor y redactor veterano especializado en tecnología quien dirige el grupo de Software Empresarial de Informa TechTarget. Supervisa la cobertura de temas relacionados con ERP y cadena de suministro, software de recursos humanos, experiencia del cliente, comunicaciones y colaboración, e informática para el usuario final.