Diez recomendaciones de ciberseguridad empresarial frente al Buen Fin

Alestra ofrece algunas sugerencias que las empresas deben considerar para realizar antes, durante y después del Buen fin, que les permita estar listas para afrontar este momento de alta demanda.

Con el fin de año llega una de las épocas más importantes para las empresas: la temporada de compras que, en México, da inicio con el Buen fin. Esta fecha se ha vuelto muy importante pues, de acuerdo con la Asociación Mexicana de Venta Online (AMVO), durante el Buen fin del 2021 se generaron $191.900 mil millones de pesos mexicanos en ventas.

Este año, por lo tanto, es una nueva oportunidad para todo tipo de negocios, sin importar su giro o tamaño, de ofrecer y garantizar la mejor experiencia de compra a sus clientes, quienes buscan dónde depositar su confianza para sus transacciones.

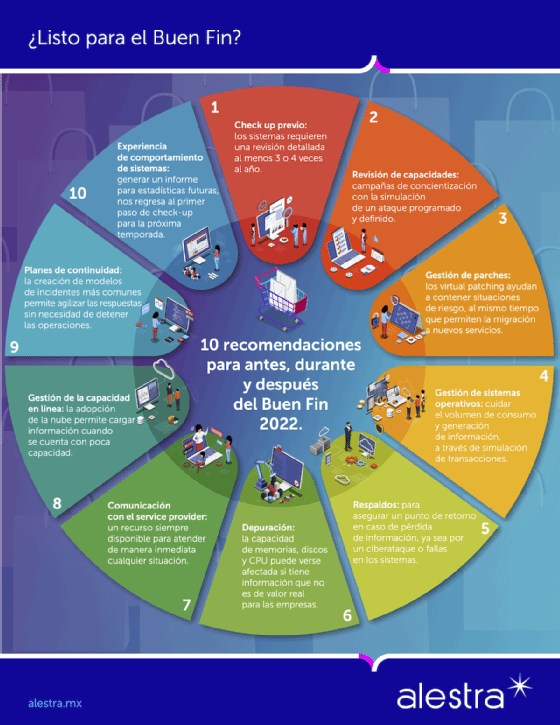

En este escenario, Alestra ofrece 10 recomendaciones para que los negocios tengan en cuenta antes, durante y después del Buen fin, con base en tecnologías como nube, redes y ciberseguridad:

- Check-up previo: Actualmente, en México, 7 de cada 10 empresas no revisan sus sistemas, saltándose uno de los pasos más importantes a tomar en cuenta en ciberseguridad. Así como nosotros necesitamos check-ups de salud anuales, pasa lo mismo en TI. Los sistemas requieren de una revisión a detalle, como son los análisis de vulnerabilidades, al menos 3 o 4 veces por año, sobre todo en meses de mayores transacciones como la temporada del Buen Fin.

- Servicios de asesoría y/o revisión de capacidades: Es necesario saber cómo reaccionaría una empresa ante ataques o fallas, por lo que hacer campañas de concientización con un ataque programado y definido, por ejemplo, ayuda a entender los huecos y las áreas de oportunidad en seguridad, para así crear una hoja de ruta especializada para cada empresa, de acuerdo con sus necesidades.

- Gestión de parches: Si se cuenta con un sistema de seguridad débil u obsoleto, las capas adicionales de protección, como los virtual patching, ayudan a adelantarse o contener situaciones de riesgo, al mismo tiempo que permiten la migración hacia nuevos servicios de seguridad como los EDR (Endpoint detection and Response), que mitigan riesgos como el ransomware.

- Gestión de sistemas operativos: El cuidado de las capacidades de los sistemas operativos se relaciona tanto con la última actualización, como con el volumen de consumo y generación de información que estos soportan. Es posible realizar pruebas de estrés que simulan transacciones y permiten conocer el estado actual, para garantizar su correcto funcionamiento más adelante.

- Respaldos: Aunque sea una de las tareas más sencillas, es de las más esenciales, pues tener un respaldo de información permite tener un punto de retorno en caso de pérdida de datos, ya sea por un ciberataque o fallas. Igual que con los sistemas, se realizan pruebas de recuperación de información para probar que el respaldo es exitoso. Esta última función es clave, 8 de cada 10 empresas no prueban sus respaldos.

- Depuración: Igual de importante es la depuración de las bases de datos, ya que la capacidad de memorias, discos y CPU puede verse afectada si tiene sobrecarga, por lo que se recomienda eliminar información repetida o no indispensable para evitar una saturación.

- Comunicación con el proveedor de servicio: Una vez hecha toda la revisión previa a un momento crítico de operación –como sería el Buen fin–, la comunicación constante con el service provider es clave para mantener el ritmo, así como sesiones de inicio y cierre de día, para hacer análisis diarios de capacidad de la empresa.

- Gestión de la capacidad en línea: Se debe monitorear el crecimiento y la capacidad del consumo de red, memoria y seguridad perimetral, así como la alta disponibilidad en los servicios críticos. Al ser una arquitectura moderna y ágil, la nube es una de las mejores herramientas, ya que permite cargar la información o incluso el trabajo cuando se cuenta con poca capacidad o saturación, permitiendo así una continuidad en las operaciones.

- Planes de continuidad: La creación de modelos de incidentes más comunes permite agilizar la respuesta a estos, de tal manera que algunos se pueden autosolucionar al instante, o bien, si es un incidente más grande, pasar no más de 20 minutos para tener una solución, sin necesidad de detener la operación.

- Experiencia de comportamiento de sistemas: Una vez terminada la temporada del Buen fin, se genera documentación con información de valor que sirve para estadísticas futuras, gracias al conocimiento de las fortalezas y áreas de oportunidad. Este documento nos regresa al primer paso de check-up para la próxima temporada ya que, al conocer la historia del servicio en periodos similares, se puede pronosticar el comportamiento de un nuevo periodo.

“Aplicando estas recomendaciones, las empresas sí pueden enfocarse en el giro de su negocio más que en la disponibilidad de información o la preocupación de no estar protegidos ante potenciales riesgos. Esto, sin duda, ayuda a mejorar la calidad y seguridad de las transacciones, y, por lo tanto, la experiencia del cliente”, afirma Alestra.

La empresa resalta que mantener medidas de seguridad y prevención en épocas tan demandantes, como el Buen Fin, refuerza la cultura de ciberseguridad en las empresas y en nuestro país, lo que a su vez genera en los consumidores confianza de interactuar con compañías sólidas que cuentan con mecanismos de prevención y respuesta adecuados.