SecOps o DevSecOps

DevSecOps (desarrollo más seguridad más operaciones) es un enfoque de gestión que combina el desarrollo de aplicaciones, la seguridad, las operaciones y la infraestructura como código (IaaS) en un ciclo de entrega continuo y automatizado.

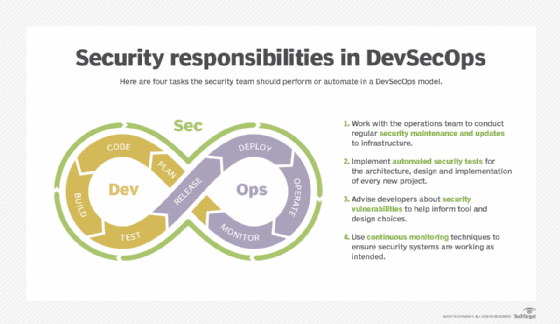

El objetivo principal de DevSecOps es automatizar, monitorear y aplicar la seguridad en todas las fases del ciclo de vida del software, es decir: planificar, desarrollar, construir, probar, lanzar, entregar, implementar, operar y monitorear. La aplicación de seguridad en cada etapa del proceso de desarrollo de software permite la integración continua, lo que reduce el costo de cumplimiento y entrega el software más rápidamente.

DevSecOps significa que cada empleado y equipo es responsable de la seguridad desde el principio, y deben tomar decisiones de manera eficiente y ponerlas en acción sin perder la seguridad.

Cómo funciona DevSecOps

Un flujo de trabajo típico de DevSecOps es el siguiente:

- El desarrollo se realiza dentro del sistema de control de versiones.

- Otro miembro del equipo analiza los cambios en la aplicación. El empleado hace esto considerando las debilidades de seguridad del componente que cambia, la calidad máxima del código y cualquier posible error.

- La aplicación se implementa dentro de configuraciones de seguridad.

- Mediante la automatización de pruebas, la aplicación se prueba en las áreas de back-end, interfaz de usuario, integración y seguridad.

- Si la aplicación pasa la prueba, se traslada al entorno de producción.

- En el entorno de producción, varias aplicaciones de monitoreo y software de seguridad monitorean la aplicación.

Diferencias entre DevOps y DevSecOps

DevOps es una metodología bajo la cual los desarrolladores y los equipos de operaciones trabajan juntos para crear un marco de implementación más ágil y optimizado. DevSecOps tiene como objetivo automatizar las tareas de seguridad clave incorporando controles y procesos de seguridad en el flujo de trabajo de DevOps. DevSecOps amplía la cultura DevOps de responsabilidad compartida para incluir prácticas de seguridad.

Los enfoques de DevOps y DevSecOps son similares en algunos aspectos, incluido el uso de la automatización y los procesos continuos para establecer ciclos colaborativos de desarrollo. Sin embargo, DevOps prioriza la velocidad de entrega, mientras que DevSecOps desplaza la seguridad hacia la izquierda, lo que significa mover la seguridad al punto más temprano posible en el proceso de desarrollo.

Beneficios de DevSecOps

Los beneficios de adoptar DevSecOps incluyen los siguientes:

- Mejora de la calidad y seguridad del software;

- entrega de software más rápida;

- mejora de la comunicación y la colaboración entre equipos;

- mayor velocidad de recuperación en caso de incidente de seguridad;

- mejores implementaciones de servicios en la nube con sólidos protocolos de seguridad;

- respuesta más rápida a las necesidades cambiantes de los clientes;

- identificación y corrección más temprana de vulnerabilidades en el código;

- mayor uso de la automatización, especialmente en lo que respecta a las pruebas de control de calidad; y

- más oportunidades para compilaciones automatizadas y pruebas de control de calidad.

Desafíos de DevSecOps

Algunos de los principales retos de implementar DevSecOps son los siguientes:

- Los equipos son reacios a integrarse. La esencia de DevSecOps es la integración de equipos para que puedan trabajar juntos en lugar de de forma independiente. Sin embargo, no todo el mundo está preparado para hacer el cambio porque ya está acostumbrado a los procesos de desarrollo actuales.

- Batalla de herramientas. Dado que los tres equipos han estado trabajando por separado, han estado utilizando diferentes métricas y herramientas. En consecuencia, les resulta difícil ponerse de acuerdo sobre dónde tiene sentido integrar las herramientas y dónde no. No es fácil reunir herramientas de varios departamentos e integrarlas en una plataforma. Por lo tanto, el desafío es seleccionar las herramientas adecuadas e integrarlas adecuadamente para construir, implementar y probar el software de manera continua.

- Implementar seguridad en IC/DC. Generalmente, se ha pensado en la seguridad como algo que llega al final del ciclo de desarrollo. Sin embargo, con DevSecOps, la seguridad es parte de la integración y el desarrollo continuos (IC/DC). Para que DevSecOps tenga éxito, los equipos no pueden esperar que los procesos y herramientas de DevOps se adapten a los viejos métodos de seguridad. Al integrar los controles de seguridad en DevOps, las organizaciones están adoptando el nuevo modelo DevSecOps para aprovechar todo el potencial de IC/DC. Cuando las empresas implementan tecnologías de control de acceso o seguridad desde el principio, se aseguran de que esos controles estén en línea con un flujo de IC/DC.

Herramientas de DevSecOps

Las herramientas de DevSecOps incluyen lo siguiente:

- ThreatModeler es una herramienta automatizada de modelado de amenazas que se puede implementar en las instalaciones o en una instancia en la nube. ThreatModeler monitorea continuamente los modelos de amenazas para entornos de computación en la nube, notificando a los usuarios sobre actualizaciones y cambios. ThreatModeler proporciona una interfaz de programación de aplicaciones bidireccional para integrarse fácilmente con herramientas IC/DC, lo que permite a los equipos construir infraestructuras seguras en la nube. ThreatModeler ofrece plantillas que se pueden reutilizar e información y marcos de amenazas integrados.

- Acunetix proporciona un escáner de seguridad de sitios web todo en uno para ayudar a los desarrolladores a encontrar vulnerabilidades lo antes posible en el ciclo de desarrollo. Acunetix permite a las organizaciones proteger sus activos web de los hackers al proporcionar tecnologías especializadas que los desarrolladores pueden usar para detectar más problemas y solucionarlos rápidamente.

- Checkmarx ofrece una herramienta de prueba de seguridad de aplicaciones estáticas (SAST) que busca vulnerabilidades de seguridad que se analizan en el código. Esta herramienta permite a los desarrolladores entregar aplicaciones seguras, completamente analizadas y probadas al incorporar análisis y pruebas de código de seguridad en el proceso de desarrollo. Y Checkmarx se integra fácilmente con cualquier entorno o herramienta de integración y desarrollo continuo.

- Aqua Security es una plataforma de seguridad que se especializa en la seguridad de aplicaciones en contenedores y sus infraestructuras, evitando intrusiones o vulnerabilidades a través del pipeline DevSecOps. Aqua cuenta con procesos y controles de seguridad en tiempo de ejecución muy estrictos. Esta herramienta se centra en las vulnerabilidades relacionadas con el acceso a la red y las imágenes de las aplicaciones. Aqua se integra con una variedad de infraestructuras, incluido Kubernetes, para proteger los clústeres en el nivel de red más bajo y controlar la actividad del contenedor en tiempo real utilizando perfiles de comportamiento basados en el aprendizaje automático.

Habilidades de DevSecOps

Los ingenieros de DevSecOps necesitan las habilidades técnicas de los profesionales de seguridad de TI, así como el conocimiento de la metodología DevOps. También necesitan un conocimiento profundo de la ciberseguridad, incluidas las últimas amenazas y tendencias.

Estas son algunas de las principales habilidades que necesitan los ingenieros de DevSecOps:

- Comprensión de los principios y la cultura de DevOps;

- conocimiento de lenguajes de programación, por ejemplo, Perl, Java, Ruby, Python y PHP;

- fuertes habilidades de comunicación y trabajo en equipo;

- comprensión de las técnicas de evaluación de riesgos y modelado de amenazas;

- conocimiento actualizado de las amenazas a la seguridad cibernética, el software más reciente y las mejores prácticas; y

- comprensión de programas como ThreatModeler, Chef, Puppet, Checkmarx, Immunio y Aqua.

Las mejores prácticas para apoyar a un equipo de DevSecOps

A continuación, se muestran tres prácticas recomendadas para respaldar a un equipo de DevSecOps:

- Implemente la automatización para proteger el entorno de IC/DC. Uno de los aspectos clave del entorno IC/DC es la velocidad. Y eso significa que la automatización es necesaria para integrar la seguridad en este entorno, al igual que incorporar los controles y pruebas de seguridad esenciales a lo largo del ciclo de vida del desarrollo. También es importante implementar pruebas de seguridad automatizadas en las canalizaciones de IC/DC para permitir el análisis de vulnerabilidades en tiempo real.

- Aborde los problemas de seguridad de la tecnología de código abierto. Está aumentando el uso de herramientas de código abierto para el desarrollo de aplicaciones. Por lo tanto, las organizaciones deben abordar las preocupaciones de seguridad relacionadas con el uso de dichas tecnologías. Sin embargo, dado que los desarrolladores están demasiado ocupados para revisar el código fuente abierto, es importante implementar procesos automatizados para administrar el código fuente abierto, así como otras herramientas y tecnologías de terceros. Por ejemplo, utilidades como Open Web Application Security Project (OWASP) pueden verificar que no haya vulnerabilidades en el código que dependa de componentes de código abierto.

- Integre el sistema de seguridad de la aplicación con el sistema de gestión de tareas. Esto creará automáticamente una lista de tareas con errores que el equipo de seguridad de la información puede ejecutar. Además, proporcionará detalles procesables, incluida la naturaleza del defecto, su gravedad y la mitigación necesaria. Como tal, el equipo de seguridad puede solucionar problemas antes de que terminen en los entornos de desarrollo y producción.