¿Qué es una contraseña?

Una contraseña es una cadena de caracteres utilizada para verificar la identidad de un usuario durante el proceso de autenticación. Las contraseñas suelen utilizarse junto con un nombre de usuario; están diseñadas para ser conocidas únicamente por el usuario y permiten a dicho usuario acceder a un dispositivo, una aplicación o un sitio web.

Anatomía de una contraseña

Las contraseñas pueden variar en longitud y pueden contener letras, números, caracteres especiales, o una combinación de letras, números y caracteres especiales. Se considera que las contraseñas que combinan letras, números y caracteres especiales son más fuertes que aquellas que contienen únicamente letras o únicamente números, y por lo tanto son menos susceptibles al robo o compromiso.

Por ejemplo, “santaclaus”, “password” y “12345678” se consideran contraseñas débiles, ya que son fáciles de adivinar, de uso común y, por lo tanto, fáciles de vulnerar. De hecho, los ciberdelincuentes utilizan con frecuencia métodos como ataques de diccionario, ataques con tablas arcoíris, ataques de fuerza bruta y relleno de credenciales para robar este tipo de contraseñas simples y acceder a las cuentas que estas buscan proteger.

En cambio, “Mandal#orian@1980!!” y “U&see#me!2024” se consideran contraseñas fuertes, ya que no son fáciles de adivinar y, por lo tanto, son más difíciles de vulnerar.

Cuanto más fuerte sea una contraseña, mejor podrá proteger una cuenta y a su usuario, lo que significa que tanto la cuenta como el usuario tienen menos probabilidades de ser comprometidos por un usuario no autorizado o malintencionado, como un hacker o ciberdelincuente. Por esta razón, las aplicaciones modernas y los expertos en seguridad recomiendan que los usuarios creen contraseñas seguras para sus cuentas en línea y dispositivos digitales.

Autenticación por desafío-respuesta y contraseñas

La autenticación por desafío-respuesta es un mecanismo de seguridad en las comunicaciones digitales en el cual una de las partes, el usuario, envía una respuesta a un desafío o pregunta emitida por la otra parte, que puede ser un servidor. El usuario debe proporcionar la respuesta correcta para autenticarse y demostrarle al servidor que es quien dice ser. Una vez completado el proceso, el servidor verifica los tipos, la cantidad y el orden de los caracteres proporcionados para confirmar la identidad del usuario. Cuando este proceso de autenticación se completa, el servidor concede al usuario acceso al sistema protegido por contraseña.

Se espera que el usuario autorizado sea el único que conozca la contraseña exacta. Para que una contraseña sea un mecanismo de seguridad eficaz, sus detalles deben mantenerse en secreto. De lo contrario, usuarios no autorizados podrían obtener acceso a los archivos que la contraseña y el usuario buscan proteger.

Además de las contraseñas, otros ejemplos de mecanismos de autenticación por desafío-respuesta incluyen los siguientes:

- Códigos CAPTCHA.

- Biometría.

- Secure Shell.

- Contraseñas de un solo uso basadas en tiempo.

- Algoritmo de Desafío-Respuesta OATH.

- Protocolo de autenticación por Desafío y Respuesta (CHAP).

Cómo crear una contraseña segura

Las contraseñas, cuando se crean y protegen cuidadosamente, facilitan interacciones seguras tanto en línea como en el entorno laboral. Las contraseñas fuertes son difíciles de descifrar o de “leer” por personas no autorizadas o actores maliciosos.

Para maximizar la solidez y eficacia de las contraseñas, las organizaciones suelen establecer políticas de contraseñas. Estas políticas están diseñadas para ayudar a los usuarios a crear contraseñas fuertes, adoptar buenas prácticas para gestionar credenciales de acceso y mantenerlas a salvo de robos o compromisos.

A continuación, se presentan algunos ejemplos de las prácticas que ayuden a los usuarios a crear contraseñas seguras:

- Una longitud mínima de ocho caracteres y una longitud máxima de entre 16 y 64 caracteres. Si bien no existe un límite máximo estricto, llega un punto en que añadir más caracteres no mejora significativamente la seguridad. En general, una contraseña compleja de al menos ocho a diez caracteres se considera más fuerte que una contraseña menos compleja, pero de treinta caracteres.

- Incluir letras mayúsculas y minúsculas, respetando la sensibilidad de mayúsculas. Una mezcla de mayúsculas y minúsculas incrementa la complejidad de la contraseña.

- Utilizar al menos un número.

- Utilizar al menos un carácter especial.

- Evitar el uso de elementos fácilmente adivinables, como nombres de hijos, nombres de mascotas y fechas de nacimiento.

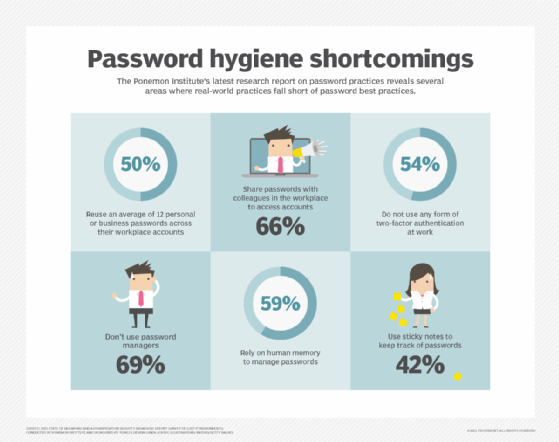

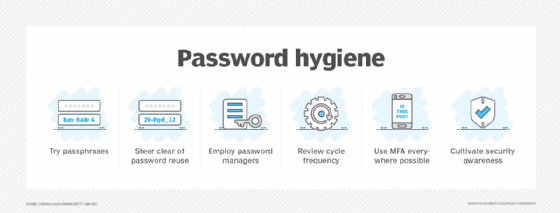

Muchos sitios web y herramientas en línea exigen que los usuarios cambien sus contraseñas con frecuencia, eviten reutilizar contraseñas anteriores, no compartan sus contraseñas con otras personas y no las escriban en lugares donde puedan ser interceptadas o robadas. El uso de un gestor de contraseñas ayuda a los usuarios a crear contraseñas fuertes y a mantenerlas seguras. Finalmente, una buena práctica de seguridad aconseja no almacenar contraseñas en ubicaciones sin cifrado, como archivos de texto o archivos de Excel.

Ejemplos de contraseñas seguras

Los componentes más importantes de las contraseñas seguras incluyen una longitud suficiente y una combinación de tipos de caracteres. Los expertos en seguridad recomiendan utilizar contraseñas o frases de contraseña que combinen varias palabras y alternen números y símbolos, pero que sigan siendo fáciles de recordar.

Por ejemplo, la frase "my hobby is buying shoes online" puede convertirse en "Myho88y!$ buYing$HO3$0nlin3" para aumentar su complejidad y reducir su vulnerabilidad frente al descifrado y al robo.

Los profesionales de la seguridad también recomiendan utilizar la primera letra de cada palabra en una oración larga para crear una cadena compleja, y nuevamente, reemplazar algunas letras por números y símbolos.

Por ejemplo, en lugar de la frase "I spend all my money in the shoe department at Nordstrom because their shoes are great," un usuario puede usar "I$@MM1TSD@N8T$AG." Para el usuario, esta frase desordenada probablemente tendrá sentido y será fácil de recordar, y es difícil de adivinar para un hacker.

Los generadores de contraseñas aleatorias y las herramientas de gestión de contraseñas también pueden producir contraseñas complejas y recordarlas, de modo que los usuarios no tengan que hacerlo. A pesar de las vulnerabilidades que a veces se detectan en los gestores de contraseñas, la comunidad de seguridad recomienda su uso como parte de una estrategia de seguridad más amplia.

Como evitar contraseñas débiles

Los usuarios y las empresas deben esforzarse por eliminar las vulnerabilidades comunes de las contraseñas que los actores maliciosos suelen buscar. Los ciberdelincuentes persistentes pueden obtener fácilmente contraseñas simples, contraseñas comúnmente utilizadas y contraseñas que contienen información personal reconocible con el fin de lograr lo siguiente:

- Obtener acceso no autorizado a los recursos digitales de un usuario.

- Ejecutar una violación de datos.

- Ejecutar ataques de apropiación de cuentas.

- Robar la identidad de una persona (suplantación de identidad).

- Robar fondos o propiedad intelectual de una persona u organización.

Las debilidades comunes de las contraseñas incluyen lo siguiente:

- Uso de la palabra “password” o “contraseña” como contraseña.

- Uso de números secuenciales comenzando por uno, como “12345678".

- La repetición de un mismo número, como “0000”.

- Inclusión de información accesible: fechas de nacimiento, nombres de familiares, direcciones de domicilio y nombres de mascotas o hijos.

Un ejemplo bien conocido de las consecuencias devastadoras del uso de contraseñas débiles es el ataque a SolarWinds a finales de 2020. Este ataque, que se produjo porque los atacantes simplemente adivinaron la contraseña del servidor de actualizaciones de la empresa (“solarwinds123”), demuestra cómo los ciberdelincuentes pueden aprovechar contraseñas débiles para causar estragos. Una vez que descifraron la contraseña, lograron ocultar un virus en la actualización del software Orion de SolarWinds, que posteriormente fue enviada a sus clientes, lo que provocó que también ellos se vieran comprometidos.

¿Con qué frecuencia deben cambiarse las contraseñas?

El proceso de cambiar regularmente las contraseñas también se conoce como restablecimiento de contraseña o rotación de contraseñas. La rotación de contraseñas es otra práctica de seguridad recomendada.

Aunque no existe una regla estricta sobre la frecuencia con la que deben cambiarse las contraseñas, las políticas corporativas de contraseñas suelen establecer una fecha de expiración para los códigos de acceso de sus usuarios. Estas políticas obligan a los usuarios a reemplazar contraseñas antiguas por nuevas una vez transcurrido un período determinado, generalmente entre 90 y 180 días.

Algunas políticas también obligan a los usuarios a crear nuevas contraseñas que no compartan similitudes importantes con las versiones anteriores. Por ejemplo, si una contraseña creada el 1 de enero de 2024 fue "!loveLucy#1968", una contraseña para la misma cuenta que se cambie el 1 de marzo de 2024 no puede ser "Lucy@Rocks@1969", ya que es demasiado similar a la contraseña anterior.

Dicho esto, cambiar manualmente las contraseñas de varias cuentas puede ser una molestia para los usuarios. Los gestores de contraseñas pueden reducir esta carga al crear, almacenar y gestionar de forma segura todas las contraseñas, eliminando así la necesidad de que los usuarios se encarguen de estas actividades. Además, generan contraseñas aleatorias y seguras, lo que incrementa la complejidad y, por lo tanto, la seguridad.

Frases de contraseña vs. contraseñas y claves de acceso vs. contraseñas

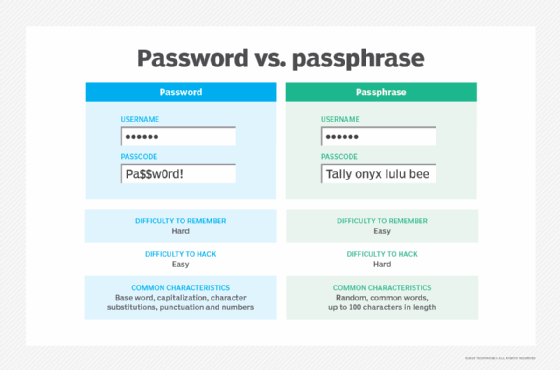

Una contraseña a veces se denomina frase de contraseña cuando utiliza más de una palabra. Sin embargo, una contraseña no es lo mismo que una frase de contraseña. Mientras que una contraseña es una cadena corta de caracteres, una frase de contraseña es una combinación de palabras o incluso una oración completa.

Las frases de contraseña son más largas y, a menudo, más complejas que las contraseñas; sin embargo, los usuarios suelen encontrar más fácil recordar frases de contraseña.

Por ejemplo, una contraseña como "Comedy$2024@haha123" es segura, pero difícil de recordar. En cambio, una frase de contraseña como "$einfeld!sc0me$yG0ld" puede ser más fácil de recordar porque es creativa y tiene cierto atractivo para el usuario.

Existen muchas herramientas y sitios disponibles para ayudar a los usuarios a generar frases de contraseña seguras que sean memorables para ellos, pero difíciles de adivinar para otras personas.

Cuando la contraseña utiliza solo números, como un número de identificación personal (PIN), se la conoce como código de acceso o clave de acceso. Sin embargo, los términos contraseña y clave de acceso no son estrictamente sinónimos. Una clave de acceso es un método de autenticación que elimina la necesidad de contraseñas. Muchos sitios, navegadores y plataformas permiten a los usuarios utilizar claves de acceso, como huellas digitales, escaneos faciales o un PIN, en lugar de contraseñas, para iniciar sesión de forma segura.

Las claves de acceso se consideran más seguras que las contraseñas porque solo pueden existir en los dispositivos del usuario (computadoras de escritorio, portátiles, teléfonos, llaves de seguridad físicas, etc.), y por lo tanto no pueden ser entregadas ni robadas por un tercero no autorizado.

¿Qué es la gestión de contraseñas?

La gestión de contraseñas se refiere a la práctica sistemática de crear, almacenar, gestionar y acceder a contraseñas, aplicando buenas prácticas en todas estas áreas. Cada vez más, muchas personas y organizaciones utilizan gestores de contraseñas.

Una aplicación de gestión de contraseñas genera contraseñas complejas para múltiples cuentas, lo que ayuda a aumentar la seguridad en línea, tanto de la cuenta como del usuario. Los gestores de contraseñas también almacenan de forma segura todas las contraseñas en una bóveda de contraseñas, o en una ubicación cifrada protegida por una única contraseña maestra. El cifrado ayuda a proteger las contraseñas contra el descifrado y el robo.

Además, la contraseña maestra elimina la necesidad de que el usuario recuerde las contraseñas individuales de cada sitio web o aplicación que utiliza. Para acceder a estos recursos, solo necesita recordar la contraseña maestra. Una vez que proporciona la contraseña maestra, el gestor de contraseñas facilita el acceso a las diferentes cuentas.

Métodos alternativos a las contraseñas

La autenticación sin contraseñas ha surgido como una forma de eliminar las complejidades y vulnerabilidades de las contraseñas tradicionales. Este método es especialmente útil para su uso en dispositivos móviles o plataformas sociales.

En lugar de crear una contraseña única, los usuarios reciben un código de autenticación de un solo uso mediante un mensaje de texto, correo electrónico u otro servicio de mensajería o alerta. Este código les permite iniciar sesión automáticamente sin necesidad de recordar, cambiar, almacenar o gestionar contraseñas complejas.

Otros métodos de autenticación también pueden combinarse con contraseñas o utilizarse en su lugar. Estas son algunas opciones disponibles:

- Autenticación en dos factores. La opción de autenticación en dos factores (2FA) exige que los usuarios proporcionen dos factores de autenticación que incluyan una combinación de algo que el usuario sabe (como una contraseña o PIN), algo que el usuario tiene (como una tarjeta de identificación, un token de seguridad o un teléfono inteligente) y algo que el usuario es (como una huella digital o un escaneo ocular).

- Autenticación multifactor. La autenticación multifactor (MFA) es similar a la 2FA, salvo que requiere que los usuarios proporcionen más de dos factores de autenticación. Añadir factores de autenticación brinda mayor seguridad, ya que los atacantes deben adivinar todos esos factores para comprometer una cuenta.

- Biometría. Los métodos biométricos autentican a los usuarios con base en características fisiológicas, como las huellas digitales o los escaneos de retina, o en características conductuales, como los patrones de escritura o el reconocimiento de voz.

- Tokens. Un token de seguridad es un dispositivo físico, como una tarjeta inteligente o un llavero electrónico, que un usuario porta para autorizar el acceso a una red.

- Contraseñas de un solo uso. Una contraseña de un solo uso (OTP) es una contraseña generada automáticamente que autentica al usuario solo para una transacción o sesión. Estas contraseñas cambian en cada uso y normalmente son generadas por tokens de seguridad o enviadas automáticamente por el sistema al dispositivo del usuario mediante correo electrónico o mensaje de texto.

- Inicio de sesión con redes sociales. Este método permite a los usuarios autenticarse en aplicaciones o sitios web conectándose a una cuenta de red social, como Facebook, en lugar de tener que iniciar sesión por separado en cada sitio o aplicación.