Diseñe un programa de entrenamiento de firewall humano en cinco pasos

Siga estos cinco pasos para desarrollar una capacitación de firewall humano que no solo sea eficaz para prevenir ataques de ingeniería social, sino que también sea relevante y accesible para los empleados.

La proliferación de brechas de seguridad cibernética está obligando a los líderes gubernamentales y empresariales a analizar las limitaciones de la tecnología y reevaluar el papel de las personas.

A pesar de los increíbles avances tanto en la mitigación de amenazas, como en las técnicas de prueba de penetración, los estudios han encontrado que el error humano sigue siendo el eslabón más débil en el fortalecimiento de la ciberseguridad. El phishing, en particular, representa aproximadamente el 90 % de los ataques a las redes empresariales. A medida que los malos actores llevan a cabo ataques de ingeniería social más sofisticados y se aprovechan cada vez más de las vulnerabilidades y temores de las personas, especialmente con respecto a la pandemia COVID-19, invertir en el lado humano de la seguridad es tan importante como en el lado de TI.

Del firewall de TI al firewall humano

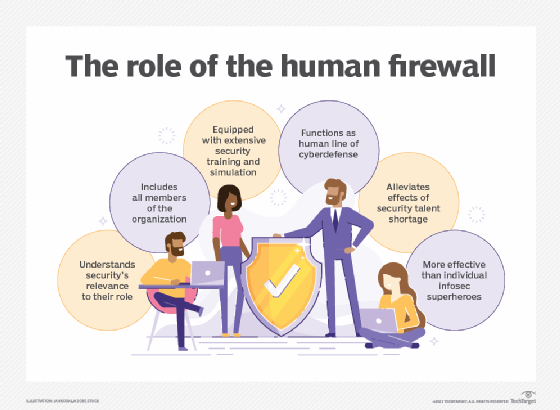

Para mitigar el elemento humano del riesgo, los líderes de seguridad deben traducir los conceptos de TI en formas de pensar análogas. Las organizaciones llevan mucho tiempo implementando firewalls alrededor de sus activos técnicos. Ahora, deben aplicar este mismo principio a las personas para construir un firewall humano, una línea de defensa compuesta por personas que combaten las amenazas a la organización a la que pertenecen. Esta capa humana de protección es una mentalidad potenciada a través de la educación y los incentivos, que abarca equipos, funciones comerciales y tecnologías en toda la organización.

Mejores prácticas para la formación del firewall humano

La cultura rara vez es fácil de cambiar, particularmente en organizaciones grandes. A diferencia de los firewalls técnicos, la configuración de un firewall humano requiere cambios en la cultura de seguridad de la organización. Parte de eso incluye cambiar la mentalidad y el comportamiento de las personas.

Aquí hay cinco mejores prácticas estratégicas que los líderes de seguridad pueden tomar para garantizar una capacitación exitosa del firewall humano.

1. El liderazgo debe predicar con el ejemplo

Los ejecutivos y líderes senior son clave para comunicar el contexto estratégico para el cambio de comportamiento. También son fundamentales para respaldar cambios en las prácticas de seguridad al conectar divisiones específicas dentro de la empresa directamente con las inversiones y la integración. Los líderes deben:

- dar prioridad a la capacitación en seguridad y los recursos de los empleados de toda la organización como si fueran inversiones en tecnología de seguridad;

- incorporar la postura de seguridad y la dotación de recursos en pilares estratégicos adyacentes, incluidos RR.HH., productos y marketing; y

- Identificar las barreras culturales a la mentalidad y las prácticas de seguridad, ya que es probable que existan en diferentes equipos.

2. La educación continua y la adaptación son esenciales

Las amenazas y vulnerabilidades de la ciberseguridad no son obvias para la mayoría de las personas. Pero, debido a que la ingeniería social y el error humano representan la mayoría de las infracciones, crear conciencia dentro de las organizaciones y entre los equipos es una base tan fundamental para la defensa como la tecnología. La formación del firewall humano debe ser completa, pero fácil de entender; concreta, pero continua. Esta educación debería:

- desarrollar el contexto para los empleados siendo transparente sobre los riesgos, las implicaciones y los efectos en cascada de una mala higiene de la seguridad;

- ilustrar los paisajes de amenazas, no solo a través de activos propietarios, sino también a través de proveedores externos y herramientas de trabajo remoto;

- diseñar planes de estudio educativos que vayan más allá de los PowerPoints, consejos sobre contraseñas y exámenes anuales para aprobar/reprobar al incluir ejemplos o tutoriales actualizados y relevantes; y

- asegurar la claridad de los mecanismos de retroalimentación para mejorar la cultura, los procesos y las herramientas de seguridad.

3. Identificar enlaces multifuncionales

Dada la diversidad de amenazas, puntos finales y vulnerabilidades, las empresas deben contratar un grupo de trabajo multidisciplinario dedicado a fortalecer la organización. Es igualmente importante que los empleados se sientan bienvenidos y empoderados por la capacitación del firewall humano, en lugar de sentirse intimidados. Los enlaces interfuncionales deberían ayudar:

- identificar riesgos y oportunidades;

- unir las prioridades de seguridad entre diferentes grupos, como tecnología de TI/operativa o ventas y soporte;

- incorporar los aprendizajes en el desarrollo curricular de la educación continua;

- evaluar áreas de redundancia o brechas en herramientas y productos y servicios de proveedores;

- desarrollar salvaguardas específicas para ser implementadas en las funciones, equipos y productos comerciales; y

- analizar el ecosistema en busca de prácticas de seguridad específicas de la industria o del producto y trasladarlas a sus equipos.

4. Hágalo relevante y responsable

Desarrollar un firewall humano es un ejercicio inclusivo; después de todo, la seguridad de una organización es tan fuerte como su eslabón más débil. Pero también debe adaptarse a diferentes roles y necesidades. Es fundamental que los empleados comprendan cómo sus roles y comportamientos pueden ayudar u obstaculizar la estructura de seguridad general de la organización, así como sus responsabilidades específicas para mitigar los riesgos. Esto incluye desarrollar procedimientos de ciberseguridad que se integren en sus rutinas y procedimientos de trabajo diario, en lugar de pedir cambios de comportamiento más engorrosos o radicales.

Las métricas también son clave. Utilice métricas para demostrar la propuesta de valor al liderazgo para una inversión continua, así como para incentivar a los empleados a mejorar continuamente. Considere las siguientes medidas para hacer que la capacitación del firewall humano sea más relevante para los empleados:

- experimentar con herramientas de aprendizaje y estilos de formación para personalizar el contenido;

- integrar escenarios que resonarán, como los pasos a seguir antes de publicar el código para los desarrolladores, las resoluciones de problemas pertinentes para el personal de soporte o áreas que exceden los estándares de la industria para los equipos de ventas;

- incorporar juegos, competencias o pruebas rápidas durante y después del entrenamiento para monitorear qué módulos resonaron y qué comportamientos concretos se estancaron; y

- vincular métricas a mejoras de productividad o incentivos a los empleados para crear oportunidades para el desarrollo de habilidades.

5. No lo olvide: Manténgalo humano

La cultura de una organización se trata de cómo se sienten las personas, incluidas sus creencias, suposiciones y el compromiso general con la empresa y sus valores percibidos. Para que la cultura de seguridad mejore, los empleados deben sentirse cómodos cometiendo errores y confiados cuando ocurre un incidente. En pocas palabras, los empleados deben sentirse positivos acerca de contribuir a la resiliencia de la ciberseguridad de la empresa. He aquí cómo lograr esto:

- centre la accesibilidad para que personas de diferentes equipos, geografías, idiomas, demografía y habilidades estén empoderadas e inspiradas para contribuir;

- garantice que las modalidades de aprendizaje sean divertidas, cuente historias, fomente las interacciones cara a cara e incorpore varios tipos de aprendizaje experiencial, incluidos juegos, simulaciones, juegos de roles y reconocimiento; y

- aborde las vulnerabilidades técnicas y emocionales de los empleados, que son explotadas por actores malintencionados, pero también son oportunidades para forjar una mayor confianza en la organización.