Getty Images/iStockphoto

¿Dónde encajan los planes de continuidad de negocio en un ataque de ransomware?

La recuperación no es la única prioridad cuando el ransomware ataca. La planificación cuidadosa, el entrenamiento y la coordinación entre los equipos de TI son fundamentales para mantener la continuidad del negocio durante un ataque.

La recuperación de un ataque de ransomware es una actividad crítica que los equipos de ciberseguridad de TI suelen abordar. La continuidad del negocio no puede ser una nota a pie de página en este proceso. Los ataques de ransomware pueden interrumpir las operaciones, pero si una organización utiliza y almacena información sensible, también debe estar preparada para mantener la continuidad del negocio si esa información se ve comprometida.

En un ataque de ransomware, pueden entrar en juego múltiples planes de emergencia. Suponiendo que los equipos de TI pongan en marcha rápidamente el plan de respuesta al ransomware, y que la tecnología contra las ciberamenazas haga su trabajo, podría no ser necesario activar otros planes.

Sin embargo, en situaciones en las que el ataque de ransomware es más grave de lo que se determinó inicialmente, es fundamental saber cuándo activar los planes adicionales de continuidad del negocio y recuperación de desastres (BCDR). Esto ayudará a garantizar la seguridad de la infraestructura tecnológica, los sistemas y datos críticos y las operaciones empresariales.

Dónde encaja la BCDR en un plan contra el ransomware

El plan de ciberseguridad de una organización debe ser la primera barrera para los atacantes de ransomware. Este plan suele activarse una vez que los firewalls han detectado una anomalía mediante los sistemas de detección y prevención de intrusiones, así como otros sistemas de detección de amenazas. Si la naturaleza del ataque se intensifica rápidamente y comienza a amenazar los sistemas críticos, como al bloquear el acceso a los archivos críticos, podría ser necesario activar los planes BCDR.

No siempre es necesario un plan de continuidad del negocio exclusivo para el ransomware, especialmente si ya existen planes de acción de BCDR, ciberseguridad y ransomware. Lo ideal es que los planes de continuidad del negocio incluyan referencias a los planes de ciberseguridad en caso de que se produzca un evento de ransomware.

El plan de ciberseguridad debe hacer referencia a los procesos de recuperación de desastres en caso de que un ataque haya afectado a las operaciones tecnológicas y a las actividades de continuidad del negocio para la reanudación de las operaciones empresariales después de un evento.

Agilizar los planes contra el ransomware para mejorar la respuesta

Un reto que las organizaciones deben abordar antes de un ataque es el papel del personal de TI. Los equipos de ciberseguridad son responsables de la respuesta al ataque, pero ¿pasarán la gestión del evento a un equipo de BCDR cuando el ataque se intensifique? Aquí es donde es esencial una cuidadosa planificación previa, así como la formación de todos los equipos y la realización periódica de planes.

Otro dilema es cuántos planes necesita la organización en un ataque de ransomware. Si hay demasiados planes en juego, puede haber confusión en cuanto a qué plan utilizar o que los equipos de TI pasen por alto los planes en un evento real.

La tendencia natural es tener planes específicos para diferentes situaciones. Aunque esto tiene sentido, y también es importante desde el punto de vista de la auditoría, podría ser un problema si no se planifica, se entrena, se ejercita y se tiene el apoyo de la dirección.

Lanzar planes de continuidad de negocio en un ataque de ransomware

Un plan de ciberseguridad o de ransomware es el primer punto de respuesta. El plan debe incluir sus propios pasos de respuesta a incidentes, como la detección de anomalías, el análisis y la mitigación. También debe identificar los pasos a seguir si el ataque se intensifica y comienza a amenazar la infraestructura tecnológica de la organización y las operaciones comerciales.

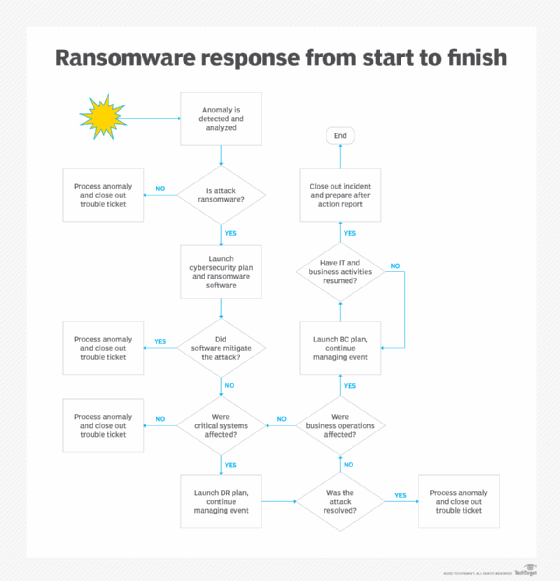

El siguiente gráfico presenta un diagrama de flujo con un conjunto de pasos sugeridos para hacer frente a un ataque de ransomware y cuándo los equipos de TI pueden activar los planes de continuidad del negocio o de recuperación de desastres.

En las distintas fases del proceso, los equipos de TI evalúan el estado del ataque y sus efectos en la tecnología y las operaciones empresariales. Cuando el ataque es finalmente mitigado, los equipos suelen completar un proceso de cierre y un informe posterior a la acción.

El efecto del ataque en la tecnología precede a su efecto en las operaciones de negocio en el diagrama anterior, pero no siempre es así. En algunas situaciones, el ataque puede ser tan grave y progresar tan rápidamente que puede interrumpir o comprometer simultáneamente la tecnología y los procesos empresariales.

En estos casos, hay que poner en marcha los planes de continuidad del negocio y de recuperación de desastres lo antes posible para minimizar los daños. A medida que los planes avanzan y los equipos asociados desempeñan sus funciones, en algún momento se resuelve el incidente. Un informe posterior a la acción es esencial para analizar lo que pudo salir mal y prepararse para situaciones similares en el futuro.