Sergey Tarasov - stock.adobe.com

Desafios e práticas recomendadas de segurança na migração para a nuvem

A migração para a nuvem pode ser cansativa para as equipes de segurança. Seguir essas práticas essenciais pode ajudá-lo a migrar infraestrutura e aplicativos para a nuvem com segurança.

À medida que as organizações planejam migrar cargas de trabalho e aplicativos para a nuvem, elas enfrentam um problema fundamental: os controles e práticas de segurança que criaram para seus ambientes locais não são exatamente o que precisarão na nuvem, onde tudo é baseado em software e profundamente integrado.

A migração para a nuvem envolve a movimentação de ativos existentes, normalmente aplicações e cargas de trabalho de servidores, para um ambiente de nuvem. Em alguns casos, essas migrações são relativamente transparentes e simples — por exemplo, mover um compartilhamento de arquivos do Microsoft Windows de uma máquina virtual local para uma instância de compartilhamento de arquivos do Windows baseada na nuvem. Outras migrações para a nuvem são muito mais complexas e podem variar significativamente devido, em parte, ao uso de mais serviços, APIs, controles e componentes nativos da nuvem que não são encontrados no mundo local.

Como funciona a segurança da migração para a nuvem?

A nuvem apresenta novas oportunidades para as empresas, mas também traz novos riscos e outros problemas, bem como estratégias para mitigá-los. As organizações devem abordar cuidadosamente os aspectos de segurança de uma migração para a nuvem, desde os princípios básicos de controle de acesso e governança até integrações de API e monitoramento contínuo.

Primeiro, devem examinar os requisitos e políticas de segurança existentes, bem como os controlos e processos para conformidade regulamentar. Também é útil fazer a si mesmo as seguintes perguntas:

- Estamos migrando sistemas e aplicações 100% ou alterando-os apenas em alguns aspectos?

- Precisamos usar cargas de trabalho de máquinas virtuais tradicionais ou podemos migrar para cargas de trabalho mais nativas da nuvem, como contêineres ou opções sem servidor?

- Quais controles de segurança permanecerão iguais e quais mudarão?

- A carga de trabalho ou o aplicativo está mais exposto como resultado da migração?

- Quais controles de mitigação de riscos estão disponíveis no ambiente de nuvem?

Idealmente, as equipes de segurança envolvidas em uma migração para a nuvem também devem realizar algum tipo de exercício de modelagem de ameaças para entender melhor o caso de negócios e os casos de uso de tecnologia para as cargas de trabalho que estão sendo movidas, o destino da nuvem e os principais riscos potenciais que devem ser mitigados durante a migração.

Por que a segurança é importante durante a migração para a nuvem

A segurança é um fator crítico na migração para a nuvem devido à natureza potencialmente sensível dos dados, sistemas e aplicações envolvidas. Sem uma estratégia de segurança robusta, as organizações correm o risco de expor os seus ativos a ameaças que podem levar a violações de dados, interrupções operacionais e falhas de conformidade. Aqui estão mais informações sobre por que a segurança é essencial durante a migração para a nuvem:

- Proteção de dados confidenciais. Os dados em trânsito e em repouso durante a migração são vulneráveis à intercepção e ao acesso não autorizado, e as equipas de segurança devem utilizar encriptação (camada de segurança de transporte ou TLS para dados em trânsito, padrão de criptografia avançado ou AES para dados em repouso) e garantir controlos de acesso rigorosos para todo o armazenamento e trânsito de dados na nuvem.

- Garantir a conformidade com os regulamentos. A falha na proteção de ambientes e dados em nuvem pode levar a problemas de conformidade e auditoria com regulamentações do setor, como GDPR, HIPAA e o Padrão de Segurança de Dados do Setor de Cartões de Pagamento (PCI DSS). Certifique-se de mapear os requisitos de conformidade para os processos de migração e implementar medidas de segurança apropriadas.

- Mitigação de downtime e interrupções operacionais. Incidentes de segurança durante a migração podem causar interrupções no sistema e nos negócios. Execute avaliações de risco e implemente monitoramento em tempo real para detectar e mitigar problemas.

- Evite riscos de TI oculta (shadow IT). Durante a migração, poderão surgir serviços e instâncias em nuvem não monitorados ou não autorizados, expandindo a superfície de ataque. Para evitar isso, mantenha um inventário de ativos e empregue políticas de governança rígidas.

- Estabeleça gerenciamento seguro de identidade e acesso (IAM). O acesso não autorizado aos recursos da nuvem durante a migração pode levar a vazamentos de dados. Implemente políticas fortes de IAM, como autenticação multifator e controle de acesso baseado em função.

- Mantenha visibilidade e controle. A falta de visibilidade da movimentação e acesso aos dados durante a migração aumenta o risco de ameaças não detectadas. Use ferramentas de monitoramento de rede e outras ferramentas e serviços para monitoramento e registro em tempo real para manter o controle e a rastreabilidade.

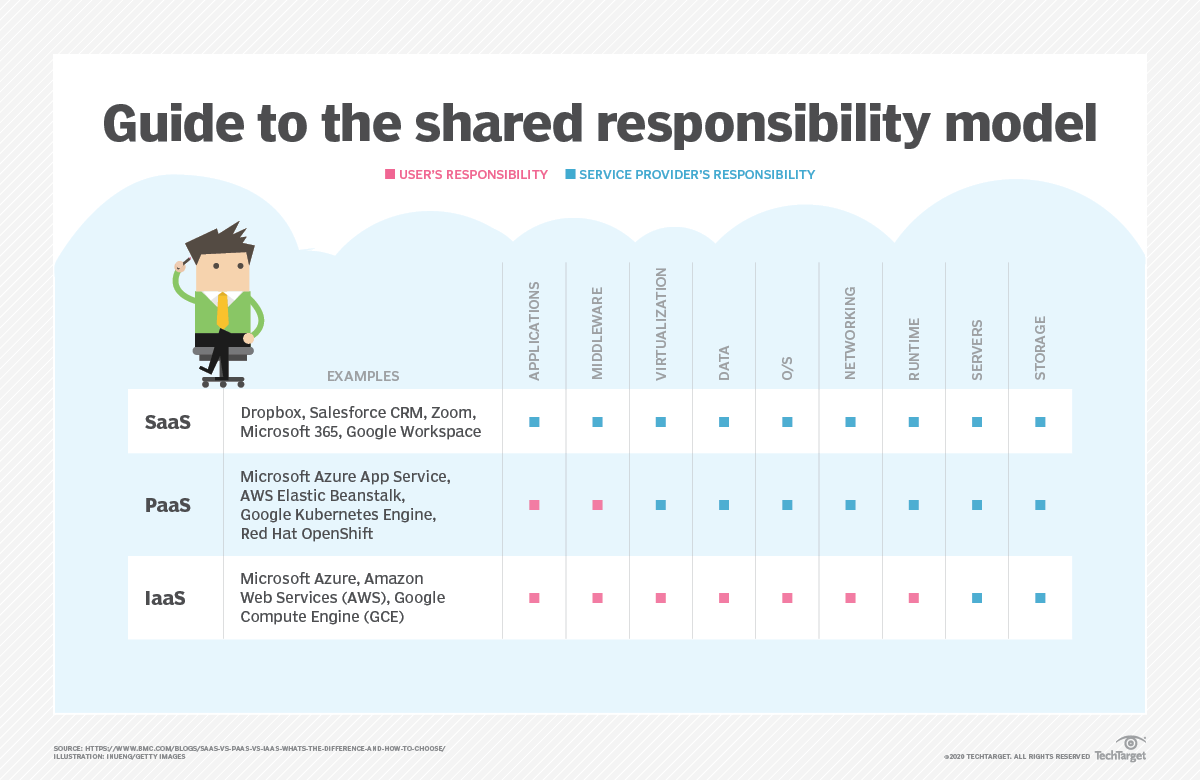

Compreender o modelo de responsabilidade compartilhada de cada tipo de serviço em nuvem é uma parte fundamental para garantir uma migração para a nuvem.

Compreender o modelo de responsabilidade compartilhada de cada tipo de serviço em nuvem é uma parte fundamental para garantir uma migração para a nuvem.

Considerações de segurança para migração para nuvem

Há muitas considerações importantes sobre segurança na nuvem, mas as seguintes devem ser as principais prioridades:

- Requisitos regulatórios e de conformidade. Qualquer ambiente de nuvem para o qual você migrar deve atender às regulamentações e requisitos de conformidade necessários. Todos os principais provedores de serviços em nuvem oferecem uma variedade de certificações de conformidade e auditoria relacionadas aos recursos e controles que mantêm sob o modelo de responsabilidade compartilhada. No entanto, as organizações devem garantir que cumprem os requisitos de privacidade no âmbito da responsabilidade partilhada. Por exemplo, eles podem precisar de serviços e controles especializados de segurança em nuvem para atender a requisitos rígidos do setor, como os de agências financeiras, de saúde e governamentais.

- Visibilidade do plano de controle da nuvem. O plano de controle da nuvem fornece um conjunto de controles e configurações e permite vários tipos de funcionalidades, como permitir o registro em log e o acesso administrativo. Ambientes grandes e complexos, como AWS e Microsoft Azure, podem ter um número impressionante de configurações para habilitar e monitorar. As organizações devem usar as melhores práticas do setor, como a aplicação de benchmarks do Center for Internet Security para configurar e proteger inicialmente contas e assinaturas na nuvem, e monitorar cuidadosamente alterações e configurações arriscadas.

- Controles de acesso privilegiados. Uma migração para a nuvem introduz novos tipos de usuários privilegiados, como arquitetos de nuvem, engenheiros de confiabilidade de sites e engenheiros de DevOps. Planeje implementar um forte monitoramento de privilégios ao migrar para a maioria dos ambientes de provedores de nuvem.

- Automação e API. As organizações devem projetar controles de segurança com algum grau de automação para se adaptarem e escalarem durante uma migração para a nuvem e acompanharem o ritmo das operações contínuas na nuvem. Na maioria das vezes, isso é conseguido por meio do uso extensivo de APIs de provedores de nuvem, bem como de ferramentas e serviços especializados que podem ajudar a otimizar e integrar a automação de segurança para os casos de uso desejados.

Principais desafios de segurança enfrentados pela migração para a nuvem

Além da infinidade de considerações de segurança na nuvem durante as migrações para a nuvem, as equipes de segurança devem se preparar para enfrentar e mitigar uma variedade de desafios ao longo do caminho, incluindo os seguintes:

- Falta de habilidades e conhecimento. Muitas equipes de engenharia de nuvem e DevOps resolvem o problema por conta própria devido à falta de compreensão da tecnologia e segurança da nuvem.

- Exposição de dados. Grandes ambientes de serviços em nuvem contêm uma ampla variedade de serviços de armazenamento e processamento de dados. É fácil expor dados acidentalmente por meio de controles de acesso mal configurados, criptografia e outras medidas de proteção de dados.

- Falta de visibilidade e supervisão. As migrações para a nuvem introduzem um ritmo de mudança muito mais dinâmico nas operações diárias. As equipes de segurança muitas vezes têm dificuldade para entender o que está acontecendo em ambientes de nuvem, especialmente quando se trata de um ambiente multinuvem.

- Gerenciamento deficiente de identidade e acesso. Identificar funções menos privilegiadas e políticas de identidade apropriadas é um desafio, especialmente em grandes cenários multinuvem que envolvem vários tipos de casos de uso e diferentes mecanismos de políticas de identidade para cada provedor. Políticas e permissões de identidade fracas ou aplicadas incorretamente são um alvo vulnerável para invasores na nuvem.

- Configuração incorreta do plano de controle. Além do gerenciamento de identidade e acesso, o plano de controle da nuvem gerencia diversas configurações que, se não forem gerenciadas corretamente, poderão levar à exposição ou aumentar a superfície de ameaças. Isso pode incluir acesso ao console administrativo, requisitos de autenticação fracos, controles de acesso à rede porosos e APIs expostas.

Melhores práticas para mitigar riscos de segurança na migração para nuvem

As organizações podem tomar várias medidas para se prepararem e mitigarem com sucesso os desafios de segurança da migração para a nuvem.

O primeiro passo mais importante num plano de migração para a nuvem é estabelecer uma governação adequada da nuvem. Para engenharia, monitoramento e administração da nuvem no dia a dia, incluindo gerenciamento de mudanças, projete um modelo de governança com a seguinte divisão da equipe:

- Principais DevOps e engenharia de nuvem. Esta equipe gerencia o fluxo de trabalho DevOps – código, construções, validação e implantação. O ideal é integrar ferramentas de segurança, como avaliação de código estático e verificação dinâmica da Web, em todo o fluxo de trabalho por meio da automação. É uma equipe multidisciplinar que inclui desenvolvedores e especialistas em infraestrutura que adaptaram suas habilidades à infraestrutura como código (IaC) e a ambientes mais definidos por software.

- Gerenciamento de imagens. Idealmente, esta equipa terá tarefas separadas para criar e manter um repositório de imagens de contentores e cargas de trabalho. Os desenvolvedores usam essas imagens em processos destinados à implantação na nuvem.

- EU SOU. Os modelos de governança maduros incluem uma equipe IAM separada que gerencia a integração, a federação e o logon único de serviços de diretório, bem como as definições de políticas e funções em ambientes SaaS, PaaS e IaaS. Se não houver uma equipe específica, pelo menos designe algumas operações de TI ou engenheiros de DevOps para se concentrarem nisso.

- Segurança da informação. Todas as equipes devem incorporar a segurança da informação para integrar ferramentas e padrões de varredura para vulnerabilidades aceitáveis de código, sistema e imagem, monitoramento de pipeline e gerenciamento de segredos. Eles também devem definir e manter definições padrão para parâmetros e ferramentas de segurança de rede.

Para garantir a coesão entre as equipes, forme um comitê de governança da nuvem com representantes de todas essas áreas, bem como representação de líderes jurídicos, de conformidade, de auditoria e de tecnologia. Uma vez implementada uma estrutura central de governação da nuvem, ainda existem alguns passos importantes a tomar.

1. Estabeleça padrões e linhas de base de segurança

Desenvolva padrões básicos de segurança em colaboração com a equipe de governança. No mínimo, a lista deve incluir configuração do plano de controle da nuvem, modelos IaC, postura de vulnerabilidade da carga de trabalho na nuvem e DevOps e atribuição de privilégios de infraestrutura em nuvem.

2. Crie uma função IAM dedicada

As identidades e a atribuição de funções ou privilégios são essenciais na nuvem, pelo que é necessário dedicar um foco operacional a esta área.

3. Exigir autenticação multifator para todos os acessos administrativos

Habilite a autenticação multifator para qualquer acesso privilegiado ao ambiente de nuvem. Isto ajudará a mitigar ataques comuns de força bruta contra contas administrativas.

4. Habilite o registro em toda a nuvem

Todos os principais provedores de nuvem oferecem serviços de log, como AWS CloudTrail e Azure Monitor. Ative-os e envie os logs para um coletor ou serviço centralizado para análise. Use logs para desenvolver linhas de base de comportamento na nuvem e detectar eventos ou incidentes de segurança.

5. Invista em um serviço de gerenciamento de postura de segurança na nuvem

As organizações devem monitorar continuamente tudo, desde o plano de controle da nuvem até as configurações atuais dos ativos. À medida que as implantações em nuvem aumentam em número e complexidade, um serviço que rastreia configurações em diversas nuvens ou contas de nuvem é inestimável para ajudar a detectar configurações incorretas que podem causar problemas de segurança.

Segurança na nuvem vs. segurança local

Existem três diferenças significativas entre a segurança na nuvem e a segurança local: responsabilidade compartilhada, software e governança.

Responsabilidade compartilhada

O conceito do modelo de responsabilidade partilhada para a proteção de dados e a segurança cibernética faz parte da maioria dos acordos de outsourcing há muitos anos, mas a natureza das responsabilidades de segurança partilhadas mudou com o advento da nuvem. Todos os principais provedores de serviços em nuvem apoiam a responsabilidade compartilhada na nuvem, mas nem todos esses modelos são criados iguais. Por exemplo, seu contrato com seu provedor de serviços de nuvem IaaS deve definir claramente as responsabilidades. A AWS divide seu modelo de responsabilidade em duas categorias principais:

- A segurança da nuvem é de responsabilidade do cliente. Isso inclui proteção de dados, gerenciamento de identidade e acesso (IAM), configuração do sistema operacional, segurança de rede e criptografia.

- A segurança da nuvem é responsabilidade da AWS. Refere-se às partes subjacentes da infraestrutura, incluindo elementos de computação, hipervisores, infraestrutura de armazenamento, bancos de dados e redes.

Todos os provedores de serviços em nuvem são totalmente responsáveis pela segurança física de seus data centers. Além disso, eles são responsáveis pelo planejamento da recuperação de desastres do data center, pela continuidade dos negócios e pelos requisitos legais e de pessoal relacionados à segurança de seus ambientes operacionais.

Os clientes da nuvem ainda precisam planejar seus próprios processos de recuperação de desastres e continuidade, especialmente em nuvens IaaS, onde constroem infraestrutura. Os clientes que desejam gerenciar backups de dados em ambientes SaaS e PaaS devem incorporá-los às estratégias existentes de proteção e recuperação de dados.

Software

Outra diferença importante entre a segurança local e a segurança na nuvem é que tudo na nuvem é baseado em software. Isto traz requisitos únicos para controles e processos, e potencialmente novas ferramentas e serviços para atender aos objetivos de segurança. Novamente, o provedor de nuvem é responsável por gerenciar e proteger o hardware que sustenta seus serviços.

Governança

Prepare-se para reestruturar fluxos de trabalho e alinhamentos de governança. Na nuvem, devem ser muito mais ágeis e contínuos, com representação de diversos grupos de partes interessadas e disciplinas técnicas. Será necessário envolver uma gama mais ampla de partes interessadas para tomar decisões muito mais rapidamente do que é típico nas práticas de governação local.

Sobre o autor: Dave Shackleford é fundador e consultor principal da Voodoo Security, analista SANS, instrutor e autor de cursos e diretor técnico da GIAC.