kaptn - stock.adobe.com

CryptoLocker, WannaCry y otros ransomware famosos

¿Por qué estos ransomwares se robaron los titulares de los medios?

Quizás el primer ejemplo de un ataque ransomware ampliamente extendido que utilizó cifrado de clave pública fue CryptoLocker, un caballo de Troya que estuvo activo en internet desde septiembre de 2013 hasta mayo de 2014. El malware exigía el pago en bitcoin o en un vale prepago, y los expertos generalmente creían que la criptografía Rivest-Shamir-Adleman (RSA) utilizada, cuando se implementó correctamente, era esencialmente impenetrable. Sin embargo, en mayo de 2014, una empresa de seguridad obtuvo acceso a un servidor de comando y control involucrado en el ataque y recuperó las claves de cifrado utilizadas. Una herramienta en línea que permitió la recuperación de claves gratuita defendió eficazmente el ataque.

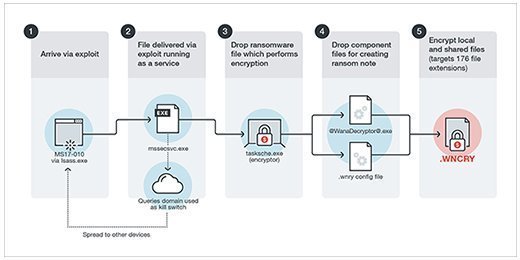

En mayo de 2017, un ataque llamado WannaCry infectó y cifró más de un cuarto de millón de sistemas en todo el mundo. El malware utiliza cifrado asimétrico para que no se pueda esperar razonablemente que la víctima recupere la clave privada y no distribuida necesaria para descifrar los archivos rescatados.

Los pagos se exigieron en bitcoin, lo que significa que no se pudo identificar al destinatario de los pagos de rescate. Además, las transacciones eran visibles y, por lo tanto, se podían contabilizar los pagos totales del rescate. Durante la semana en la que WannaCry fue más virulento, se transfirieron alrededor de $100,000 dólares en bitcoins, pero no hay cuentas de datos que hayan sido descifrados después del pago.

El impacto de WannaCry fue pronunciado en algunos casos. Por ejemplo, el Servicio Nacional de Salud del Reino Unido se vio muy afectado y se vio obligado a desconectar los servicios durante el ataque. Los informes publicados sugirieron que los daños causados a las miles de empresas afectadas superarían los mil millones de dólares.

El ransomware de IoT no se queda atrás. Dos investigadores, Andrew Tierney y Ken Munro, demostraron malware que atacó, bloqueó y exigió un rescate de 1 bitcoin en un termostato inteligente generalmente disponible en la conferencia de piratería Def Con 2016.

Cómo funciona el ransomware WannaCry

Otros ejemplos de ransomware

El 7 de mayo de 2021, el oleoducto Colonial de EE.UU. cerró después de que un ataque de ransomware infectara los sistemas de su empresa matriz. El ataque fue dirigido por un actor de amenazas conocido como DarkSide. Aunque se creía que ninguno de sus sistemas críticos de control industrial estaba afectado, Colonial Pipeline aún anunció que cerraría las operaciones temporalmente para evitar la propagación del ransomware. El cierre del gasoducto de 5.500 millas, el más grande de su tipo en los EE.UU., provocó escasez de gas en algunas partes del país.

Más tarde, The Wall Street Journal informó que el director ejecutivo de Colonial Pipeline, Joseph Blount, autorizó el pago de un rescate de $4,4 millones de dólares. La decisión se tomó porque, en ese momento, los ejecutivos no estaban seguros de qué tan gravemente el ciberataque había violado sus sistemas, ni cuánto tiempo llevaría volver a poner en funcionamiento el oleoducto.

El incidente provocó el cierre de uno de los principales oleoductos del país y generó preocupaciones de la Casa Blanca y la Oficina Federal de Investigaciones sobre las implicaciones de seguridad y los problemas de infraestructura debido al cierre de varios días.

En diciembre de 2019, la ciudad de Pensacola, Florida, también fue víctima de un ataque de ransomware. Afectó el servicio al cliente y el pago de facturas en línea para varios departamentos de la ciudad, incluidos Pensacola Energy y Pensacola Sanitation Services.

En 2018, el virus ransomware SamSam utilizó un ataque de fuerza bruta para adivinar contraseñas débiles que protegen una infraestructura importante en la ciudad de Atlanta. Las aplicaciones que los residentes usaban para pagar facturas y acceder a información relacionada con los tribunales se cerraron, lo que provocó importantes fisuras en la infraestructura de la ciudad. El resultado fue cantidades incalculables de datos comprometidos y millones de dólares en costos de recuperación.